| Īŗľ≠Õ∆ľŲ: |

| Īĺőńņī◊‘”ŕ‘∆…Á«Ý,Īĺőń÷ų“™∑÷ŌŪ∆Ĺį≤÷§»Į‘ŕ»›∆ų‘∆ ĪīķĶń“Ľ–©CI/CD(≥÷–ÝľĮ≥…/ĹĽł∂)ĶńĽżņŘļÕĺ≠—ť°£ |

|

∆Ĺį≤÷§»Į≥…ŃĘ”ŕ1991ńÍ£¨‘ŕĹŁ30ńÍĶń Īľšńŕ£¨ĽżņŘŃňļ‹∂ŗ≤ĽÕ¨ĶńIT”¶”√£¨Ļęňĺ…ŌŌ¬“Ľ÷Ī‘ŕĹŰłķIT«į—ō”¶”√£¨ľý––Ņ∆ľľł≥ń‹°£

Īĺīő∑÷ŌŪ∑÷ő™“‘Ō¬ľłłŲīů≤Ņ∑›ńŕ»›£ļ

1£¨…ķ≤ķĽ∑ĺ≥ĶńłŖŅ…”√master≤Ņ ū∑Ĺįł°£

2£¨∑÷≤„ĶńdockerĺĶŌŮĻ‹ņŪ

3£¨Dashboard,Prometheus,grafanaĶńį≤»ę Ķľý

4£¨“ĽłŲń‹…ķ≥…ňý”–»ŪľĢįŁĶńjenkins job

5£¨ľ∆ň„◊ ‘ī‘ŕŌŖŇš÷√ľį”¶”√≥÷–Ý≤Ņ ū

“Ľ£¨…ķ≤ķĽ∑ĺ≥ĶńłŖŅ…”√master≤Ņ ū∑Ĺįł

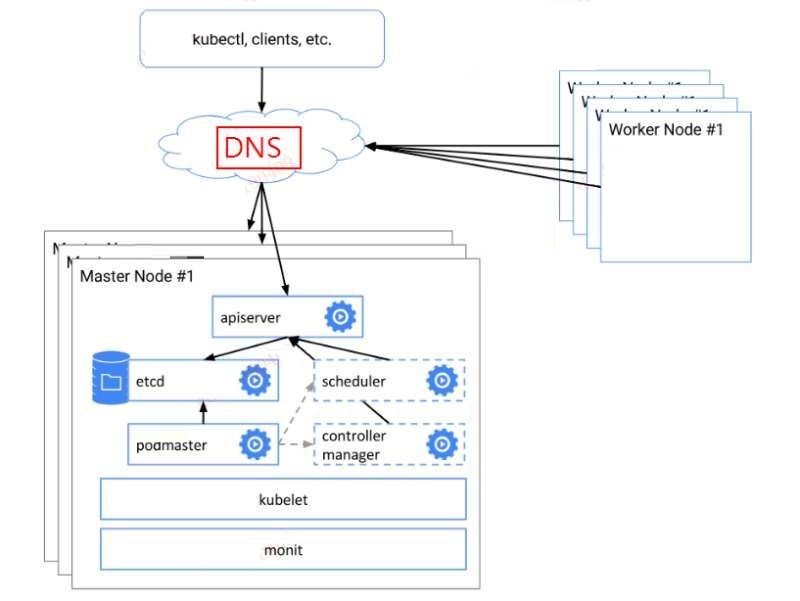

K8sĶńłŖŅ…”√master≤Ņ ū£¨Ō÷‘ŕÕݬÁ…Ō≥… žĶń∑Ĺįł≤Ľ…Ŕ°£īů∂ŗ ż «Ľý”ŕhaproxyļÕKeepalived ĶŌ÷vipĶń◊‘∂Į∆Į“∆≤Ņ ū°£÷Ń”ŕhaproxyļÕKeepalived,Ņ…∂ņŃĘ≥Ųņī£¨“≤Ņ…ľń…ķ”ŕk8s

masterĹŕĶ„°£

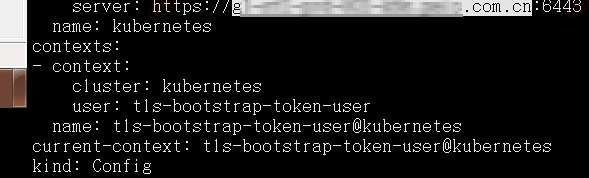

ő“ňĺ‘ŕIT…ŤĪłĶńĻ‹ņŪ…Ō”–ĻŐ∂®ĶńŃų≥Ő£¨VIP’‚÷÷ipĶō÷∑≤Ľ‘ŕĪÍ◊ľĹĽł∂∑∂őß÷ģńŕ°£”ŕ «£¨ő“√«…Ťľ∆ŃňĽý”ŕDNSĹ‚őŲĶńłŖŅ…”√∑Ĺįł°£’‚÷÷∑Ĺįł£¨ «Ľý”ŕload

balancerĪš–ő∂Ýņī°£Õľ ĺ»ÁŌ¬£ļ

dnsłļ‘ō

’‚÷÷ĻĻľ‹∑Ĺįł£¨∆Ĺļ‚ŃňĻęňĺĶń◊ť÷ĮĹŠĻĻļÕľľ ű ĶŌ÷°£

»ÁĻŻ’ś∑Ę…ķmasterĻ“ĶŰ£¨ŌĶÕ≥”¶”√≤Ľ ‹”įŌž£¨DNSĶńĹ‚őŲ«–ĽĽŅ…‘ŕ ģ∑÷÷”ńŕ÷łŌÚ–¬Ķńmaster IP£¨∆ņĻņ‘ŕŅ…Ĺ” ‹∑∂őß÷ģńŕ°££®10∑÷÷”—Ĺ£©

Ļęňĺńŕ≤Ņį≤◊įmasterĹŕĶ„ Ī£¨ Ļ”√ŃňĽýĪĺĻ§ĺŖ «Kubeadm£¨Ķę «◊ųŃňĹŇĪĺĽĮłń‘žľįŐśĽĽ≥…Ńň◊‘ľļĶń÷§ ť…ķ≥…Ľķ÷∆°£ĺ≠Ļż’‚—ýĶńłńĹÝ÷ģļů£¨ Ļ”√kubeadmĹÝ––ľĮ»ļį≤◊į Ī£¨ĺÕłŁ”–ŐűņŪ–‘£¨≤Ĺ÷ŤłŁ«Śőķ£¨łŁ“◊”ŕ‘ŕĻęňĺĹÝ––Õ∆Ļ„°£

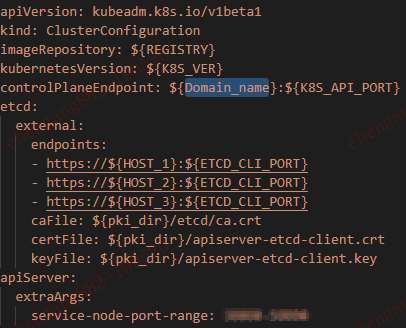

Ķ◊≤„ĶńEtcdľĮ»ļ Ļ”√∂ņŃĘĶńdocker∑Ĺ Ĺ≤Ņ ū£¨ĶęĻ≤ŌŪkubeadmŌŗĻōńŅ¬ľŌ¬Ķń÷§ ťőńľĢ£¨∑ĹĪ„Ńňapi-serverļÕetcdĶń»Ō÷§Õ®–Ň°£ĹŇĪĺĶńŌŗĻōŇš÷√»ÁŌ¬£ļ

etcd÷™ ∂≤Ļ≥šŅ™ ľ

Zookeeper «“ĽłŲ”√Ľßő¨Ľ§Ňš÷√–ŇŌĘ°Ę√Ł√Ż°Ę∑÷≤ľ ĹÕ¨≤Ĺ“‘ľį∑÷◊ť∑ĢőŮĶńľĮ÷– Ĺ∑ĢőŮŅÚľ‹£¨ňŁ Ļ”√Java”Ô—‘Īŗ–ī£¨Õ®ĻżZab–≠“ťņīĪ£÷§ĹŕĶ„Ķń“Ľ÷¬–‘°£“Úő™Zookeeper «“ĽłŲCP–ÕŌĶÕ≥£¨ňý“‘ĶĪÕݬÁ∑÷«Ýő Ő‚∑Ę…ķ Ī£¨ŌĶÕ≥ĺÕ≤Ľń‹◊Ę≤ŠĽÚ≤ť’“∑ĢőŮ°£

etcd «“ĽłŲ”√”ŕĻ≤ŌŪŇš÷√ļÕ∑ĢőŮ∑ĘŌ÷ĶńłŖŅ…”√ĶńľŁ÷ĶīśīĘŌĶÕ≥£¨ Ļ”√Go”Ô—‘Īŗ–ī£¨Õ®ĻżRaftņīĪ£÷§“Ľ÷¬–‘£¨”–Ľý”ŕHTTP+JSONĶńAPIĹ”Ņŕ°£etcd“≤ «“ĽłŲ«Ņ“Ľ÷¬–‘ŌĶÕ≥£¨Ķę «etcdň∆ļű÷ß≥÷ī”non-leaders÷–∂Ń»° żĺ›“‘ŐŠłŖŅ…”√–‘£ĽŃŪÕ‚£¨–ī≤Ŕ◊ų»‘»Ľ–Ť“™leaderĶń÷ß≥÷£¨ňý“‘‘ŕÕݬÁ∑÷«Ý Ī£¨–ī≤Ŕ◊ų»‘Ņ…ń‹ ßį‹°£

‘ŕ‘≠…ķĹ”ŅŕļÕŐŠĻ©∑ĢőŮ∑Ĺ Ĺ∑Ĺ√ś£¨etcdłŁ ļŌ◊ųő™ľĮ»ļŇš÷√∑ĢőŮ∆ų£¨”√ņīīśīĘľĮ»ļ÷–ĶńīůŃŅ żĺ›°£∑ĹĪ„ĶńRESTĹ”Ņŕ“≤Ņ…“‘»√ľĮ»ļ÷–Ķń»ő“‚“ĽłŲĹŕĶ„‘ŕ Ļ”√Key/Value∑ĢőŮ ĪĽŮ»°∑ĹĪ„°£ZooKeeper‘ÚłŁľ”Ķń ļŌ”ŕŐŠĻ©∑÷≤ľ Ĺ–≠Ķų∑ĢőŮ£¨ňŻ‘ŕ ĶŌ÷∑÷≤ľ ĹňÝń£–Õ∑Ĺ√śĹŌetcd“™ľÚĶ•Ķń∂ŗ°£ňý“‘‘ŕ Ķľ Ļ”√÷–”¶ł√łýĺ›◊‘…Ū Ļ”√«ťŅŲņī—°‘ŮŌŗ”¶Ķń∑ĢőŮ°£

etcd÷™ ∂≤Ļ≥šĹŠ Ý

ĶĪ“‘dns”Ú√ŻĶń–ő ĹĹÝ––≤Ņ ūļů£¨łųłŲ÷§ ťŇš÷√»Ō÷§őńľĢ£¨ĺÕ≤ĽĽŠ‘Ŕ“‘IP–ő ĹѨŔ£¨∂Ý «“‘dns”Ú√Ż–ő ĹѨŔapi-serverŃň°£

»ÁŌ¬Õľňý ĺ£ļ

∂Ģ£¨ ∑÷≤„ĶńdockerĺĶŌŮĻ‹ņŪ

Ĺ”Ō¬ņī£¨ő“√«∑÷ŌŪ“ĽŌ¬∂‘dockerĺĶŌŮĶńĻ‹ņŪ°£

DockerĶń∆ů“Ķ≤÷Ņ‚£¨—°”√Ķń «“ĶĹÁŃų––Ķńharbor≤÷Ņ‚°£

łýĺ›Ļęňĺ—–∑ʔԗ‘ľįŅÚľ‹ĶńĻ„∑ļ–‘£¨

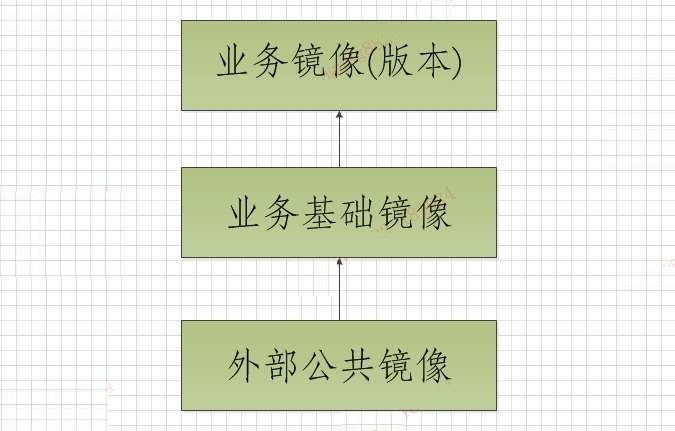

≤…”√Ńň»ż≤„ĺĶŌŮĻ‹ņŪ£¨

∑÷ő™ĻęĻ≤ĺĶŌŮ£¨“ĶőŮĽýī°ĺĶŌŮ£¨“ĶőŮĺĶŌŮ(tagő™≤Ņ ū∑Ę≤ľĶ•)£¨≤„≤„ĶĢľ”∂Ý≥…£¨ľī–ő≥…ĪÍ◊ľ£¨”÷’’ĻňŃň“Ľ∂®ĶńŃťĽÓ–‘°£

ĻęĻ≤ĺĶŌŮ£ļ“Ľį„“‘alpineĽýī°ĺĶŌŮ£¨ľ”…Ō Ī«ÝĶų’Ż£¨ľÚĶ•Ļ§ĺŖ°£

“ĶőŮĽýī°ĺĶŌŮ£ļ‘ŕĻęĻ≤ĺĶŌŮ÷ģ…Ō£¨ľ”»Žjdk,tomcat,node,pythonĶ»÷–ľšľĢĽ∑ĺ≥°£

“ĶőŮĺĶŌŮ£ļ‘ŕ“ĶőŮĽýī°ĺĶŌŮ÷ģ…Ō£¨‘Ŕľ”»Ž“ĶőŮ»ŪľĢįŁ°£

»ż≤„ĺĶŌŮĻ‹ņŪ

»ż£¨ Dashboard,Prometheus,grafanaĶńį≤»ę Ķľý

ĺ°Ļ‹‘ŕk8sĪĺ…Ūľľ ű’Ľ÷ģÕ‚£¨ő“ňĺīś‘ŕŐŚŌĶĽĮĶń»’÷ĺ ’ľĮ£¨÷łĪÍľŗŅōľįĪ®ĺĮ∆ĹŐ®£¨ő™Ńň‘ňő¨Ļ§ĺŖĶń∑ŠłĽ£¨ő“√«ĽĻ «‘ŕk8sńŕľĮ≥…Ńň≥£”√Ķńdashboard,Prometheus,grafana◊ťľĢ£¨ ĶŌ÷“Ľ–©ľī Ī–‘‘ňő¨≤Ŕ◊ų°£

’‚–©◊ťľĢ≤Ņ ū£¨ő“√«∂ľń…»Ž“ĽłŲÕ≥“ĽĶńnginx“Ľľ∂urlŌ¬£¨∂Ģľ∂url≤Ň «łųłŲ◊ťľĢĶńĻ‹ņŪĶō÷∑°£’‚—ýĶń…Ťľ∆£¨÷ų“™ «ő™ŃňłÝdashboradľįprometheus‘Ųľ”“Ľ≤„į≤»ę–‘(grafana◊‘īÝĶ«¬Ĺ—ť÷§)°£

’‚ Ī£¨Ņ…ń‹”–»ň”–“…ő £¨dashboard,kubectl∂ľ «Ņ…“‘Õ®Ļżcert÷§ ťľįrbacĽķ÷∆ņī ĶŌ÷į≤»ę–‘Ķń£¨ń«ő™ ≤√ī“™◊‘ľļņī“ż»Žnginx◊ųį≤»ęŅō÷∆ńō£Ņ

‘ŕő“√«Ķń ĶľýĻż≥Ő÷–£¨cert÷§ ťľįrbac∑Ĺ Ĺ£¨ĹŠļŌsshĶ«¬Ĺ’ ļŇ£¨ĽŠ–ő≥…“ĽŌĶŃ–łī‘”≤Ŕ◊ų£¨«“Õ∆Ļ„ń—∂»łŖ£¨ő“√«‘Á∆ŕ ĶŌ÷Ńň’‚÷÷ń£ Ĺ£¨ĶęńŅ«įĻęňĺ≤Ę≤ĽĺŖĪł”¶”√ŐűľĢ£¨ňý“‘∑Ō∆ķŃň°£ĻęňĺĶńk8sľĮ»ļ£¨”–◊®√ŇÕŇ∂”łļ‘ū‘ňő¨£¨ő“√«ĺÕ’Ž∂‘ÕŇ∂”…Ťľ∆Ńň’‚łŲį≤»ę∑Ĺįł

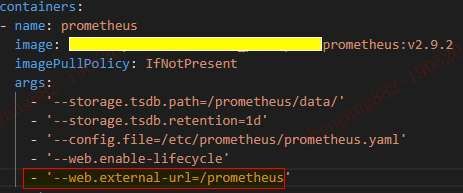

PrometheusĶń∂Ģľ∂ńŅ¬ľĻ“‘ō≤ő ż»ÁŌ¬£ļ

GrafanaĶń∂Ģľ∂ńŅ¬ľĻ“‘ō≤ő ż»ÁŌ¬£ļ

Dashboard‘ŕnginxņÔĶńŇš÷√»ÁŌ¬£ļ

ňń£¨ “ĽłŲń‹…ķ≥…ňý”–»ŪľĢįŁĶńjenkins job

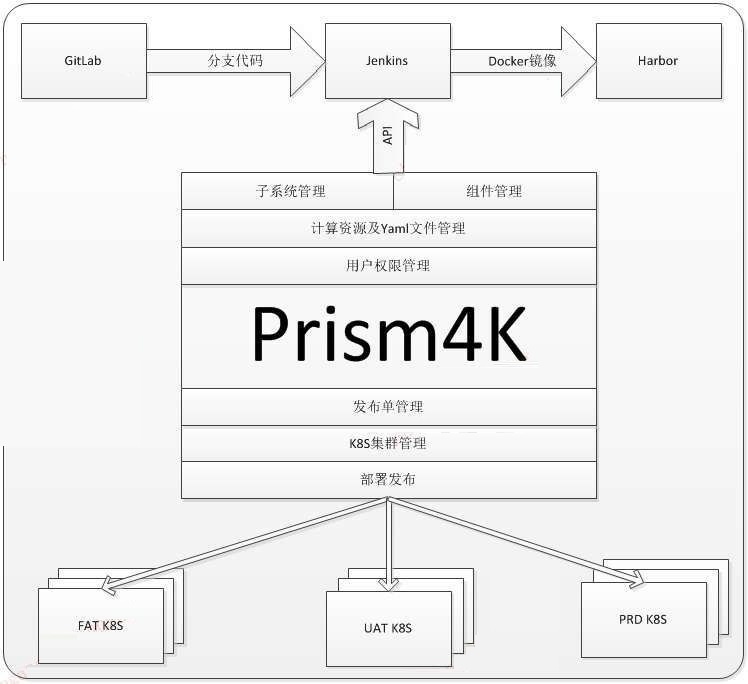

‘ŕCIŃųňģŌŖ Ķľý£¨ő“√«—°”√Ķńgitlab◊ųő™‘īīķ¬ŽĻ‹ņŪ◊ťľĢ£¨jenkins◊ųő™Īŗ“Ž◊ťľĢ°£Ķęő™Ńňń‹ ĶŌ÷łŁłŖ–ßĪÍ◊ľĶń≤Ņ ūĹĽł∂£¨Ļęňĺńŕ≤Ņ ĶŌ÷“ĽłŲŌÓńŅ√Żő™prism(ņ‚ĺĶ)Ķń◊‘∂ĮĪŗ“Ž∑÷∑Ę≤Ņ ū∆ĹŐ®°£‘ŕ»›∆ųĽĮ Īīķ£¨—‹…ķ≥Ų“ĽłŲprism4kŌÓńŅ£¨◊®√Ň’Ž∂‘k8sĽ∑ĺ≥◊ųCI/CDŃų≥Ő°£Prism4kįśĶńĻĻľ‹Õľ»ÁŌ¬ňý ĺ£ļ

‘ŕ’‚÷÷ŐŚŌĶŌ¬£¨jenkinsĺÕ◊ųő™ő“√«Ķń“ĽłŲīŅĪŗ“ŽĻ§ĺŖļÕ÷–◊™∆ĹŐ®£¨łŖ–ßĶńÕÍ≥…ī”‘īīķ¬ŽĶĹĺĶŌŮĶń…ķ≥…°£

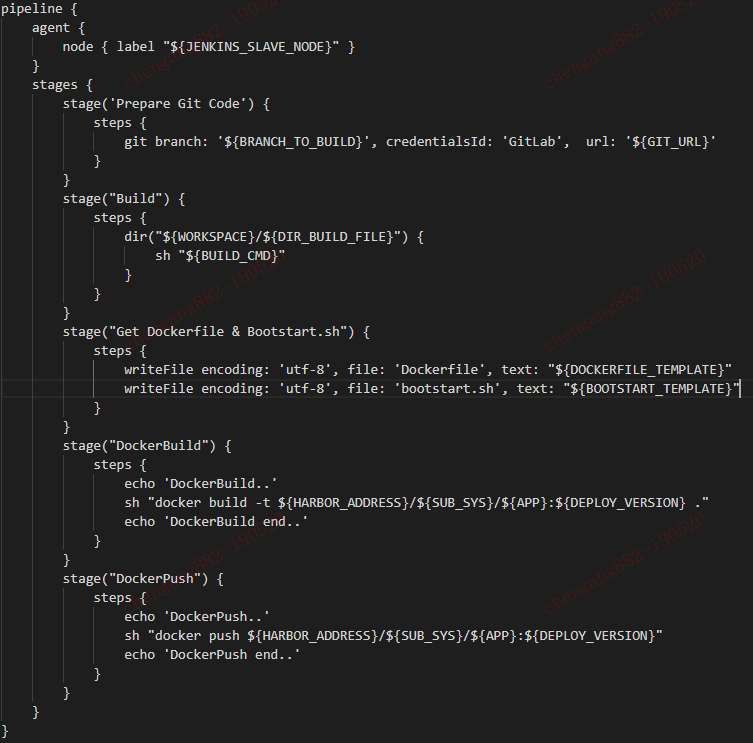

”ŕ√ŅłŲIT”¶”√ŌŗĻōĶńĪšŃŅ£¨ĹŇĪĺ∂ľ“—◊ť÷Įļ√£¨∑ŇĶĹprism4k…Ō°£Ļ ∂Ý£¨jenkins÷Ľ–Ť“™“ĽłŲjob£¨ĺÕŅ…“‘ÕÍ≥…łų—ýłų—ýĶńĺĶŌŮ…ķ≥…Ļ¶ń‹°£∆š÷ų“™pipelineĹŇĪĺ»ÁŌ¬(”…”ŕ–ŇŌĘ√Űł–£¨÷ĽŃ–ĺŔ÷ų“™Ńų≥Ő£¨”–…ĺĹŕ)£ļ

‘ŕjenkins÷–£¨ő“√« Ļ”√Ńň“ĽłŲYet Another Docker Plugin£¨ņīĹÝ––jenkinsĪŗ“ŽľĮ»ļĹÝ––docker…ķ≥… ĪĶńŅ…ņ©’Ļ–‘°£◊ųĶĹŃňĪŗ“ŽĹŕĶ„Ķń»›∆ųľī…ķľīňņ£¨”–Īŗ“Ž»őőŮ Ī£¨÷ł∂®ĹŕĶ„≤Ň…ķ≥…ŌŗĻō»›∆ųĹÝ––īÚįŁĶ»≤Ŕ◊ų°£

őŚ£¨ ľ∆ň„◊ ‘ī‘ŕŌŖŇš÷√ľį”¶”√≥÷–Ý≤Ņ ū

‘ŕprism4k∆ĹŐ®÷–£¨’Ž∂‘jenkinsĶńjobĪšŃŅ «Õ®ĻżÕÝ“≥Ňš÷√Ķń°£‘ŕ∑Ę≤ľĶ•ĶńĪŗ“ŽĺĶŌŮĻż≥Ő÷–£¨ĽŠĹęłųłŲĪšŃŅÕ®Ļżapi∑ĘňÕĶĹjenkins£¨∆Ű∂Įjenkins»őőŮ£¨ÕÍ≥…÷ł∂®task»őőŮ°£

PodĶń Ķņż ż£¨cpuļÕńŕīśĶńŇš÷√£¨Õ¨—ýÕ®Ļżweb∑Ĺ ĹŇš÷√°£

PodĶń Ķņż ż

‘ŕŇš÷√ļ√◊ťľĢňý”–“™ňō÷ģļů£¨»’≥£ĶńŃų≥ŐĺÕŅ…“‘Ľý”ŕ≤ĽÕ¨≤Ņ√Ň”√ĽßĶń»®Ōřį—ő’£¨ ĶŌ÷ŃųňģŌŖĽĮĶń»ŪľĢ≥÷–ÝĹĽł∂°£

—–∑Ę£ļ–¬Ĺ®∑Ę≤ľĶ•£¨Īŗ“Ž»ŪľĢįŁ£¨–ő≥…ĺĶŌŮ£¨…ŌīęharborŅ‚°£

≤‚ ‘£ļĽ∑ĺ≥Ńų◊™£¨Ī‹√‚≤Ņ ū≤Ŕ◊ųőػ咿‘ŕĹÝ––÷–Ķń≤‚ ‘°£

‘ňő¨£ļ‘ňő¨»ň‘ĪĹÝ––∑Ę≤ľ≤Ŕ◊ų°£

‘ŕFAT’‚—ýĶń≤‚ ‘Ľ∑ĺ≥÷–£¨ő™ľ”Ņž≤‚ ‘ĹÝ∂»£¨Ņ…ŃťĽÓĶńő™—–∑Ę»ň‘Īł≥”Ť‘ňő¨»®Ōř°£Ķę‘ೣ’ż ĹĶń≤‚ ‘Ľ∑ĺ≥ļÕŌŖ…Ō…ķ≤ķĽ∑ĺ≥£¨◊ųő™Ĺū»ŕ––“ĶĶńITĹ®…ŤĪÍ◊ľ£¨‘ÚĪō–Ž”…‘ňő¨ÕŇ∂”≥…‘Ī≤Ŕ◊ų°£

Ō¬√śŇšļŌĹōÕľ£¨ŃňĹ‚“ĽŌ¬łŁĺŖŐŚĶń»żīů≤Ĺ÷Ť

1£¨ ∑Ę≤ľĶ•

∑Ę≤ľĶ•

‘ŕprism4k”ŽjenkinsĶńapiĹĽĽ•£¨ő“√« Ļ”√ŃňjenkinsĶńpythonŅ‚°£

2£¨ Ľ∑ĺ≥Ńų◊™

>

Ľ∑ĺ≥Ńų◊™

3£¨ ≤Ņ ū

≤Ņ ū

‘ŕ≤Ņ ū≤Ŕ◊ųĻż≥Ő÷–£¨ĽŠĹę’‚īő∑Ę≤ľĶń–ŇŌĘ»ę√ś’Ļ ĺłÝ‘ňő¨Õ¨ ¬£¨»√‘ňő¨Õ¨ ¬Ņ…“‘ĹÝ––‘Ŕīő…ů≤ť£¨ľű…Ŕ∑Ę≤ľĻż≥Ő÷–Ķń“ž≥£«ťŅŲ°£

◊‹ĹŠ£ļ

”…”ŕk8sįśĪĺĶńŅžňŔłŁ–¬ļÕ∑Ę≤ľ£¨ő“√«∂‘”ŕ∆šő»∂®–‘ĶńĻ¶ń‹łŁő™«ŗŪý£¨∂Ý∂‘”ŕ Ķ—ť–‘ĶńĻ¶ń‹£¨ĽÚ «–Ť“™łī‘”‘ňő¨ľľń‹ĶńĻ¶ń‹£¨‘ÚĪ£≥÷ņŪ÷«ĶńĻŘÕŻŐ¨∂»°£

ňý“‘£¨ő“√«∂‘k8sĻ¶ń‹÷ĽīÔĶĹŃň÷–∂» Ļ”√°£ĶĪ»Ľ£¨ĺÕň„ «÷–∂» Ļ”√£¨k8sĶń‘ňő¨ļÕ Ļ”√ľľ«…£¨ĽĻ «”–ļ‹∂ŗ√śŌÚ‘ŕīň√Ľ”–…śľįĶĹ£¨Ō£ÕŻ“‘ļů”–ĽķĽŠ£¨ń‹ļÕłųőĽ”–łŁ∂ŗĶńĻĶÕ®ļÕĹĽŃų°£‘ł»›∆ųľľ ű‘Ĺņī‘Ĺ∆’ľį£¨‘ňő¨ĶńĻ§◊ų‘Ĺņī‘Ĺ”––߬ ļÕ÷ ŃŅ°£

ł––ĽłųőĽĶńĪ¶Ļů Īľš£°

FQA

Q12£ļŌŽŃňĹ‚Ō¬£¨yamlőńľĢ‘ű√īĻ‹ņŪĶń£¨Ņ…“‘◊‘∂®“Ś…ķ≥…¬ū

A£ļő“√«ĶńYamlőńľĢ£¨∂ľÕ≥“Ľń…ĶĹPrism4k∆ĹŐ®Ļ‹ņŪ£¨”–“Ľ–©◊ ‘ī «Ņ…“‘◊‘∂®“ŚĶń£¨«“’Ž∂‘≤ĽÕ¨ĶńŌÓńŅ£¨”–≤ĽÕ¨ĶńYamlń£įŚ£¨»Ľļů£¨ÕłĻżdjangoĶńń£ŅťĻ¶ń‹Õ≥“Ľ◊ųĹ‚őŲ°£ žŌ§Yaml ť–īĶń—–∑ĘÕ¨ ¬Ņ…“‘◊‘ľļ∂®“Ś◊‘ľļŌÓńŅĶńYamlń£įŚ°£

Q13£ļmasterłŖŅ…”√≤Ņ ū£¨≤…”√”Ú√Ż∑Ĺ ĹŌŗĪ»”ŕ÷ĪĹ” Ļ”√IP”– ≤√īļ√ī¶”Ž”Ň ∆ńō£Ņ

A:≤…”√”Ú√Ż£¨ő“‘ŕ∑÷ŌŪ÷–ŐŠľį£¨ «“Úő™‘ŕĻęňĺŌ÷––Ķń‘ň––ŐŚ÷∆ńŕ…Ťľ∆≥ŲņīĶń∑Ĺįł°£»ÁĻŻń‹◊‘ľļĶńÕŇ∂”Ņ…“‘»ęŅōĻęňĺÕݬÁļÕ∑ĢőŮ◊ ‘ī£¨ő“łŲ»ň“≤ĽŠ«ųŌÚ”ŕVIPĶńłŖŅ…”√°£»ÁĻŻ”Ú√Ż∑Ĺįł∂‘”ŕő“√«ÕŇ∂””–”Ň ∆£¨ «“Úő™’‚łŲ∑Ĺįł£¨∆šňŁ–≠Õ¨≤Ņ√ŇĽŠÕ¨“‚°£:)

Q14£ļPipelineĽŠ Ļ”√JenkinfileņīŃťĽÓcodeĽĮpipeline, į—PipelineĶńŃťĽÓ–‘ļÕīī–¬–‘ĽĻłÝŅ™∑ĘÕŇ∂”£¨’‚Ī»“ĽłŲń£įŚĽĮĶńÕ≥“ĽPipeline”–ńń–©”Ň ∆£Ņ

A£ļpipelineĶń‘ň––ń£ Ĺ£¨≤…”√Ķ•“ĽJOBļÕ√ŅłŲŌÓńŅ◊‘∂®“ŚJOB£¨łų”–≤ĽÕ¨Ķń”¶”√≥°ĺį°£“Úő™ő“√«Ķńjenkins «“Ģ”ŕńĽļůĶń◊ťľĢ£¨—–∑Ę÷ų“™Ľý”ŕprism4k≤Ŕ◊ų£¨Ņ…“‘Ōŗ∂‘ľű…Ŕ—–∑ĘĶń—ßŌį≥…Īĺ°£Ōŗ∂‘ņīňĶ£¨jenkinsĶńő¨Ľ§»ňѶ“≤ĽŠľű…Ŕ°£

∂‘”ŕ—–∑Ęłų÷÷»®ŌřĪ»ĹŌłŖĶńĻęňĺ£¨ń«Õ≥“ĽĶńJOBŅ…ń‹≤Ę≤ĽļŌ °£

Q15£ļŌŽŃňĹ‚Ō¬ĻůĻęňĺ Ļ”√ ≤√īÕݬÁ∑Ĺįł£ŅpodĶńÕݬÁ∑√ő »®ŌřŅō÷∆‘ű√ī ĶŌ÷Ķń

A£ļĻęňĺŌ÷‘ŕ”√Ķń «flannelÕݬÁCNI∑Ĺįł°£Õ¨ Ī£¨‘ŕ≤ĽÕ¨ĶńľĮ»ļ£¨“≤”–◊ųcalicoÕݬÁ∑ĹįłĶń∂‘Ī»≤‚ ‘°£

podĶńÕݬÁ»®Ōř£¨’‚Ņť‘› Ī√Ľ”–£¨÷Ľ «≥Ę ‘istioĶńŅ…–––‘—–ĺŅ°£

Q16: “ĽłŲjob…ķ≥…ňý”–ĶńdockerĺĶŌŮ£¨»ÁĻŻĻĻĹ®”ŲĶĹő Ő‚£¨‘ű√ī»•◊∑◊Ŕ’‚–©ľ«¬ľ£Ņ

A:‘ŕŌÓńŅ«į∆ŕĹ”»Ž Ī£¨…ķ≥…ĺĶŌŮĶńŃų≥Ő∂ľ◊ųŃň–ŻīęļÕÕ∆Ļ„°£ĪÍ◊ľĽĮĶńŃų≥Ő£¨ĽŠľű…Ŕ≤ķ…ķő Ő‚ĶńĽķ¬ °£»ÁĻŻ‘ŕĻĻĹ®÷–”ŲĶĹő Ő‚£¨prism4kĶńĹÁ√ś÷–£¨ĽŠ÷ĪĹ””–ŃīĹ”ĶĹĪĺīőĹ®Ķńīő–ÚļŇ°£Ķ„ĽųŃīĹ”£¨Ņ…÷ĪĹ”∂®őĽĶĹconsole š≥Ų°£

Q17:”ŲĶĹĹŕĶ„ node…Ō≥ŲŌ÷100+pod£¨nodeĽŠŅ®Ņ®◊°£¨ĻůĻęňĺpod◊ ‘ī‘ű√ī◊ŲŌř÷∆Ķń

A:ő“√«Ķń“ĶőŮpod◊ ‘ī£¨∂ľ◊ųŃňlimitļÕrequestŌř÷∆°£»ÁĻŻŅ™Ō÷”–Ņ®◊°Ķń«ťŅŲ£¨Ō÷––Ķń∑Ĺįł «Ľý”ŕŌÓńŅ◊ų≤ū∑÷°£prism4kĪĺ…Ū∂‘∂ŗĽ∑ĺ≥ļÕ∂ŗľĮ»ļ∂ľ «÷ß≥÷Ķń°£

Q18:∂ŗĽ∑ĺ≥Ō¬£¨ľĮ÷–ĽĮĶńŇš÷√Ļ‹ņŪ∑Ĺįł£¨ń„√«—°”√Ķń «ńńłŲ£¨ĽÚ «◊‘—–Ķń£Ņ

A:ő“√«Ō÷‘ŕ’ż‘ŕ—–∑ĘĶńprism4k£¨«įŐŠĺÕ «“™÷ß≥÷∂ŗĽ∑ĺ≥∂ŗľĮ»ļĶń≤Ņ ū£¨Īĺ…ŪĶńĻ¶ń‹ņÔ£¨yamlőńľĢĶńŇš÷√Ļ‹ņŪ£¨∂ľ «∆šńŕ÷√Ļ¶ń‹

Q20:ń‹∑Ůő “ĽŌ¬ĻůĻęňĺĺĶŌŮľ”ňŔ»Áļő◊ŲĶń¬ū£Ņ

A:ő“√«Ō÷‘ŕĶń∑Ę≤ľŃŅ≤Ľ «ŐōĪūĺřīů£¨Ō÷‘ŕ÷Ľ «Ň¨Ń¶ňű–°ĺĶŌŮ£¨∂ÝĺĶŌŮľ”ňŔ‘›őī Ļ”√°£

Q21: prism4k —–∑ĘÕŇ∂”Ļśń£ «∂ŗ…Ŕ»ň£¨Ľ®Ńň∂ŗ≥§Ķń—–∑Ę÷‹∆ŕ£Ņ

A:ŃĹ»ňį…£¨∑«»ę÷įŅ™∑Ę°£

2018ńÍĶ◊Ņ™ ľŅ™∑ĘĶń£¨ńŅ«įĻ¶ń‹ĽĻ‘ŕÕÍ…∆÷ģ÷–°£

|