| 0X01

ǰ��

Intent scheme url��һ��������webҳ���������ն�app activity������URL�������intent

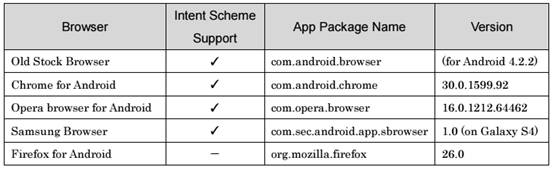

scheme URL������֮ǰ���ܶ�android���������֧��intent scheme url��

Intent scheme url��������Ȼ������һ���ı���ԣ���������һ���濴���������ҳ��ͨ��intent-based�����ն����Ѱ�װӦ���ṩ�˱��������������app�Ѿ���ȡ��һ���İ�ȫ������������һ����գ�����Ȼ�Dz����ġ�

2014��3�£�һƪ����intent scheme url���������£�

Whitepaper �C Attacking Android browsers via intent scheme

URLs

��ϸ��������صĹ����ַ���֮����ڵ�©���ռ�ƽ̨�Ͽ�ʼ����һ����©��ˢ����

0X02 Intent scheme url����

һ��intent scheme url��ʹ��ʾ����

��������֧��intent scheme url���ڼ����˸�webҳ�������url����һ��intent��������ͨ��intent����ָ����activity���˹��������������Ҫ��ɵĹ������Բ��Ϊ3����

Step1:

����url���ɶ�Ӧ��intent object���˹���ͨ�����´�����ɣ�

Intent intent = Intent.parseUri(url);

intent scheme url�����ݿ��Ը���һ����������õıȽ����ƣ�

intent:

HOST/URI-path // Optional host

#Intent;

package=[string];

action=[string];

category=[string];

component=[string];

scheme=[string];

end; |

Step2:

intent���ˣ���ȫ������ܶ��������step1�е�intent object���й��ˣ��Ե���intent-based���������õ�����������˹��������ͬ��

Step3:

������ã����һ������ʹ��step2���˺��intent����ָ����������������һ��ʹ��Context#startActivityIfNeeded()

���� Context#startActivity()����ʵ�֡�

�����Ǹ����������Intent scheme URL��֧����� ��

0X03��������

��Ҫ�����ֹ���������

����1�����������

��Ϊintent�����������url���ɲ���������Լ������ݷ��͵ģ���˹����߶���ҳ���е�intent scheme

url�������Ե�������������Ե���˽�������

����2���ն��ϰ�װ������APP

intent-based����һ����ͨ���ն��ϰ�װ�Ķ���app��ʵ�ֵģ���ͨ����������ذ����ض�intent

scheme url�Ķ���ҳ�棬����ʵ�ֶ��ն��ϰ�װ������appԶ��intent-based������Ч������2013�궫����Pwn2Own�ϱ����ϣ��ι�����ʽ��Ӧ���ڹ�������Samsung

Galaxy S4��

0X04 ��������

���½��������������intent scheme url����������������ҪԴ����Щ�������step2(Ҳ����intent���˹���)�д���ȱ�ݡ�

Opera mobile for Android cookie theft

Opera�������ȱ��intent���˲��裬һ�ο���ͨ������ҳ���е�intent

scheme url���������������activity������˽�е�activity��ͨ�����¹���������Ի�ȡ��Opera�������cookie��

"com.admarvel.android.ads.AdMarvelActivity"��Opera�������˽�������"url=file:///data/data/com.opera.browser/app_opera/cookies"��Opera�����cookie�ļ��Ĵ��λ�á�

Chrome for Android UXSS (Universal

XSS)

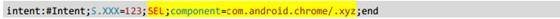

Chrome��UXSS©��������Ը��ӣ������Ƚ���һ��Intent Selector��Intent

Selector�����ṩһ��main intent��ƥ�������¿��������油�ķ��������µ�intent

scheme url��

���С�SEL����selector intent�ı�ʶ��

��chrome�а������´��룺

1��Intent intent = Intent.parseUri(uri);

2��intent.addCategory("android.intent.category.BROWSABLE");

3��intent.setComponent(null);

4��context.startActivityIfNeeded(intent, -1);

�ڶ���������BROWSABLE category(Ŀ��Activity��������ͨ�� Web ���������������ʾ�������õ�����,�Դ˹���/��ֹһЩ���ñ���������������)�������н��齨����Ϊnull�����Ե���intent-based�����������ʹ��selector

intent����������bypass�������ơ�

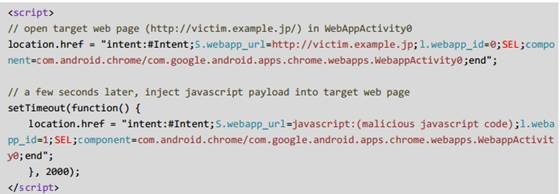

������android chrome�ϵ�һ��UXSS������POC:

Old stock browser cookie theft

Android stock browser (com.android.browser)������������android

chrome��ͬ������step2�ж�intent�Ĺ������⣬���չ����߿��Ե�ȡ�������cookie����©������ֻ������Android

4.3���µ��豸��֮��İ汾�в�һ��Ԥװstock browser��

0X05 �ܽ�

��Ч����intent scheme url�����ķ�����Ҫ����step2�ж�intent���ϸ�İ�ȫ���ƣ�

// convert intent scheme URL to intent object

Intent intent = Intent.parseUri(uri);

// forbid launching activities without BROWSABLE category

intent.addCategory("android.intent.category.BROWSABLE");

// forbid explicit call

intent.setComponent(null);

// forbid intent with selector intent

intent.setSelector(null);

// start the activity by the intent

context.startActivityIfNeeded(intent, -1); |

0X06 �ο�

http://www.mbsd.jp/Whitepaper...

��Ѷ����ȫΪ�������Ƴ��˰�ȫ�����������а���©��ɨ�衢Ӧ�üӹ̡�SO�ӹ̵ȣ��ܹ�������ҵ��������DZ��©�����ա��������۸ġ������δ������������Ŷӿ��Ե�¼����ȫ�������á� |