| БрМЭЦМі: |

БОЮФжївЊНщЩмЪЙгУ

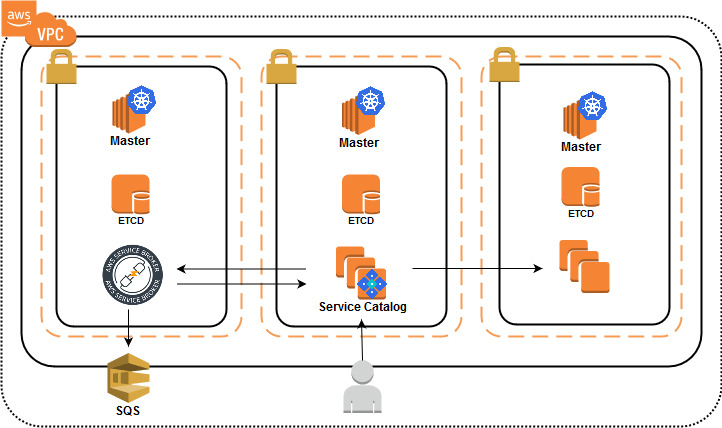

AWS Service Broker ЭЈЙ§ Kubernetes дЄХфжУаТ AWS

ЗўЮёЕФЙЄзїСїГЬвдМАШчКЮдкФњЕФгІгУГЬађжаЪЙгУЫќЃЌЯЃЭћЖдФњЕФбЇЯАгаЫљАяжњЁЃ

БОЮФРДздгкбЧТэбЗAWSЙйЗНВЉПЭЃЌгЩЛ№СњЙћШэМўAliceБрМЁЂЭЦМіЁЃ |

|

ЮугЙжУвЩЃЌШнЦївбОИФБфСЫЮвУЧЙЙНЈЯюФПЕФЗНЪНЁЃШнЦїЛЏЙЄзїСїГЬЗНЗЈЕФжИЕМддђжЎвЛЪЧНЋПижЦШЈНЛЛЙИјПЊЗЂШЫдБЃЌШУЫћУЧФмЙЛбЁдёздМКЕФвРРЕЯювдМАЪЙгУвРРЕЯюЕФЗНЪН

ЈC зюживЊЕФЪЧЃЌЫћУЧашвЊвРРЕЯюЕФЪБМфЁЃШчНёЃЌПжХТУЛШЫПЩвдЕШД§дЫгЊЭХЖгШ§жмЪБМфЃЌШУЫћУЧШЅдЄХфжУвЛИіЪ§ОнПтЁЃ

вђДЫЃЌЩчЧјашвЊФУГівЛжжЗНЗЈРДШЗБЃЮоТлФњЕФШнЦїдкКЮДІдЫааЃЌФњЖМФмЪМжевдМђЕЅЁЂПЩдЄВтЕФЗНЪНРДПижЦФњЕФЭтВПвРРЕЯюЁЃНтОіЗНАИЃКOpen

Service Broker (OSB) APIЁЃНёЬьЃЌЮвНЋЯђФњНщЩм AWS Service BrokerЃЌЫќЪЧвЛПю

OSB API ЙЄОпЃЌдЪаэФњЭЈЙ§ШЮКЮжЇГж OSB API ЕФЦНЬЈжБНгдЄХфжУ RDS КЭ EMR ЕШ

AWS ЗўЮёЁЃФПЧАетаЉЦНЬЈАќРЈ KubernetesЁЂOpenShift КЭ Cloud FoundryЁЃЮвУЧдк

re:Invent 2017 ДѓЛсЩЯЗЂВМСЫ AWS Service Broker МАЦфзюГѕжЇГжЕФ 10

ЯюЗўЮёЁЃНёФъ 4 дТЮвУЧгждіМгСЫ 8 ЯюЗўЮёЃЌВЂЧвЮвУЧЛсМЬајвде§ГЃНкзрдіМгЖдИќЖр AWS ЗўЮёЕФжЇГжЁЃKubernetes

жаЗўЮёДњРэЗНЗЈБГКѓЕФМмЙЙЗЧГЃМђЕЅЁЃKubernetes ЕФ Service Catalog ЯюФПНЋдЪаэМцШн

OSB ЕФЗўЮёДњРэЯђФПТМзЂВсПЩгУЗўЮёСаБэЁЃЦНЬЈжаОпгае§ШЗШЈЯоЕФШЮКЮгУЛЇЖМПЩвдеыЖдШЮКЮПЩгУЗўЮёМЦЛЎЯђ

Service Catalog ЬсГіЧыЧѓЁЃДњРэНЋдЄХфжУЗўЮёВЂНЋЗЕЛиЕФаХЯЂгывЛзщ secret АѓЖЈЁЃ

ЮввЛжБШЯЮЊНтЪЭФГжжЖЋЮїЕФзюКУЗНЪНОЭЪЧеЙЪОЫќЕФЙЄзїдРэЁЃЫљвдЃЌШУЮвУЧжБНгПЊЪМАЩЃЌетбљФњПЩвдЧзздГЂЪдЁЃ

ФњашвЊЕФЙЄОп

ЮЊСЫИњЫцДЫВЉЮФНјааВйзїЃЌФњашвЊзівЛаЉзМБИЁЃЮвВЛЛсНщЩметаЉвРРЕЯюЕФАВзАЛђВПЪ№ЃЌЕЋЪЧЮвУЧдкЯпЬсЙЉСЫПЩгУзЪдДЕФЭъећСаБэЃЌвдАяжњФњздааЭъГЩетаЉВйзїЁЃ

1.ОпгаДДНЈ IAM ШЈЯоЕФ AWS еЫЛЇ

2.kops МЏШК (Kubernetes v1.9.3)

3.Helm v2.9.0-rc5

4.AWS CLI v1.15.11

5.Python 2.7.13+

АВзА Kubernetes Service Catalog

Kubernetes Service Catalog ЪЧгУгкНЋЫљгаЗўЮёЭЈИцИј Kubernetes

ЦНЬЈЕФЛњжЦЁЃдкЙмРэ AWS ЗўЮёЪБЃЌService Catalog гы AWS Service Broker

НјааЭЈаХЁЃАВзА Service Catalog ЕФЗНЗЈгаКмЖрЃЌЮвИіШЫШЯЮЊЪЙгУ Helm ЪЧзюМђЕЅЕФЁЃService

Catalog гавЛИіУћЮЊ svcat ЕФ CLIЃЌПЩвдЪЙАВзАЙ§ГЬБфЕУИќМгЧсЫЩЁЃ

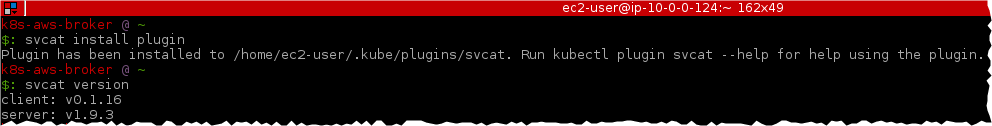

ЯТди svcat CLI

етвЛВННЋЯТдиЪЪгУгк Linux ЕФ svcat CLIЃЌЕЋЖдгкУПжжжїСїВйзїЯЕЭГЃЌЫќЖМгаЪЪгУЕФАцБОЁЃвЊСЫНтЭъећЕФАВзАЫЕУїЃЌЧыВЮдФДЫДІЕФЮФЕЕЁЃШчЙћФњЪЙгУ

LinuxЃЌПЩвддЫаавдЯТУќСюЃК

curl -sLo svcat

https://download.svcat.sh/cli/latest/linux/amd64/svcat

chmod +x svcat

sudo mv svcat /usr/local/bin

svcat install plugin |

НЋ Service Catalog ЭМБэДцДЂПтЬэМгЕН Helm ВЂАВзА Service Catalog

helm repo add

svc-cat https://svc-catalog-charts.storage.googleapis.com

helm install svc-cat/catalog --name catalog --namespace

catalog |

вЊМьВщЪЧЗёвбГЩЙІАВзАЃЌФњПЩвдСаГіЦєЖЏжС catalog УќУћПеМфЕФ podЃК

| kubectl get pods

--namespace=catalog |

ШЈЯо

ЯждкФњвбОВПЪ№СЫ Kubernetes Service CatalogЃЌФњашвЊШЗБЃ AWS Service

Broker Опгае§ШЗЕФШЈЯоЃЌвддкФњЕФ AWS еЫЛЇжаЦєЖЏ AWS ЗўЮёЁЃAWS Service Broker

ПЩвдЭЈЙ§вдЯТСНжжЗНЪНжЎвЛЛёШЁШЈЯоЃК

ОВЬЌХфжУХфжУЮФМўжаЕФЦОжЄЃЈЪЪгУгкБОЕиВПЪ№ЃЉ

ЪЙгУ AWS SDK Credential Provider ChainЃЈдк AWS ЩЯВПЪ№ЪБЕФзюМбЪЕМљЃЉ

AWS Service Broker ЪЙгУ CloudFormation РДЙмРэдкФњЕФ AWS еЫЛЇжаДДНЈЕФЫљгазЪдДЕФЩњУќжмЦкЃЌвђДЫЮвУЧашвЊДДНЈ

CloudFormation дкДДНЈЗўЮёЪБЫљГаЕЃЕФНЧЩЋЁЃ

ЯТдиФњНЋдкБОбнСЗжаЪЙгУЕФФЃАхКЭЖЈвх

curl -kLO https://s3.amazonaws.com/awsservicebroker/assets/blog-templates.tar.gz

mkdir blogtemplates

tar -xvf blog-templates.tar.gz -C blogtemplates

cd blogtemplates |

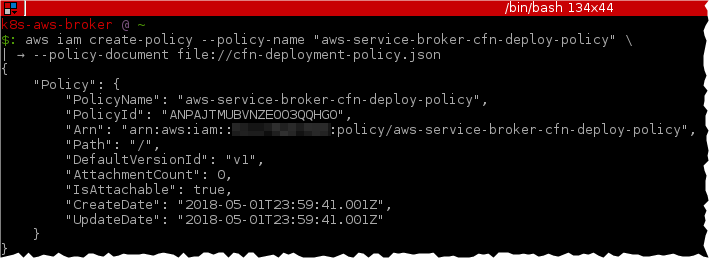

МЧЯТ ARN ЕФжЕЃЛдкЮвЩдКѓЬсМАвдЯТФкШнЕФВНжшжаЛсгУЕНЃК ${CFN_POLICY_ARN}

ДДНЈаТНЧЩЋВЂИНМгВпТд

дкДЫВПЗжжаЃЌЮвУЧНЋДДНЈ CloudFormation НЧЩЋЃЌИУНЧЩЋНЋгЩЗўЮёДњРэГаЕЃЃЌВЂНЋаТДДНЈЕФВпТдИНМгЕНИУНЧЩЋЁЃЮвУЧЛЙНЋБрМ

kops ХфжУвдЬэМгЦфЫћНкЕуНЧЩЋЁЃ

aws iam create-policy

--policy-name "aws-service-broker-cfn-deploy-policy"

\

--policy-document file://cfn-deployment-policy.json |

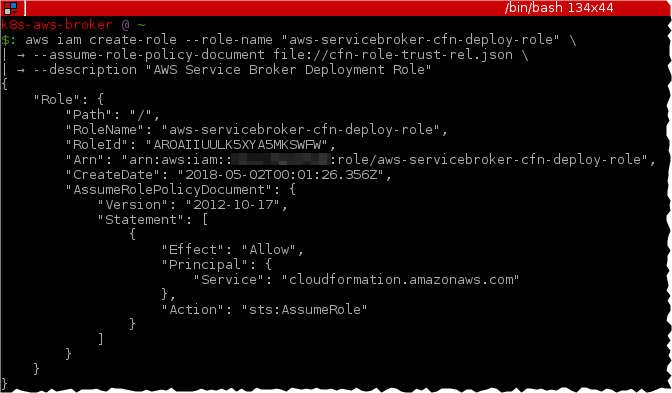

МЧЯТНЧЩЋ ARNЁЃдкЮвЩдКѓЬсМАвдЯТФкШнЕФЕиЗНЛсгУЕНЃК ${CFN_ROLE_ARN}ЁЃЯждкЃЌНЋЮвУЧжЎЧАДДНЈЕФВпТдИНМгЕНаТНЧЩЋЃК

aws iam attach-role-policy

\

--role-name "aws-servicebroker-cfn-deploy-role"

\

--policy-arn ${CFN_POLICY_ARN} |

ШчЙћДЫУќСюПЩвддЫааЃЌдђ CLI жаНЋУЛгаЪфГіЃЌвђДЫШчЙћУЛгаЗЕЛиШЮКЮФкШнЃЌдђБэЪОДДНЈГЩЙІЁЃ

ЪЙгУИНМгЕФНкЕуШЈЯоБрМ kops МЏШКХфжУ

ЮвУЧЯждкашвЊБрМ kops МЏШКХфжУЃЌвдЯђ kops ВПЪ№ЕФНкЕуЬэМгЖюЭтЕФШЈЯоЁЃЮвУЧЪЙгУ kops

CLI РДЭъГЩДЫВйзїЃК

| kops edit cluster

${CLUSTER_NAME} |

етЛсНЋФњЕФ $EDITOR ДђПЊжС kops МЏШКЧхЕЅЮФМўЁЃдкДЫЮФМўЕФ .specЯТЃЌЮвУЧашвЊЬэМгвдЯТФкШнЃК

# ...

additionalPolicies:

node: |

[

{

"Action": [

"cloudformation:CancelUpdateStack",

"cloudformation:ContinueUpdateRollback",

"cloudformation:CreateStack",

"cloudformation:CreateUploadBucket",

"cloudformation:DeleteStack",

"cloudformation:DescribeAccountLimits",

"cloudformation:DescribeStackEvents",

"cloudformation:DescribeStackResource",

"cloudformation:DescribeStackResources",

"cloudformation:DescribeStacks",

"cloudformation:GetStackPolicy",

"cloudformation:ListStackResources",

"cloudformation:ListStacks",

"cloudformation:SetStackPolicy",

"cloudformation:UpdateStack",

"iam:AddUserToGroup",

"iam:AttachUserPolicy",

"iam:CreateAccessKey",

"iam:CreatePolicy",

"iam:CreatePolicyVersion",

"iam:CreateUser",

"iam:DeleteAccessKey",

"iam:DeletePolicy",

"iam:DeletePolicyVersion",

"iam:DeleteRole",

"iam:DeleteUser",

"iam:DeleteUserPolicy",

"iam:DetachUserPolicy",

"iam:GetPolicy",

"iam:GetPolicyVersion",

"iam:GetUser",

"iam:GetUserPolicy",

"iam:ListAccessKeys",

"iam:ListGroups",

"iam:ListGroupsForUser",

"iam:ListInstanceProfiles",

"iam:ListPolicies",

"iam:ListPolicyVersions",

"iam:ListRoles",

"iam:ListUserPolicies",

"iam:ListUsers",

"iam:PutUserPolicy",

"iam:RemoveUserFromGroup",

"iam:UpdateUser",

"ec2:DescribeVpcs",

"ec2:DescribeSubnets",

"ec2:DescribeAvailabilityZones"

],

"Resource": [

"*"

],

"Effect": "Allow"

},

{

"Action": [

"iam:PassRole"

],

"Resource": [

"arn:aws:iam::*:role/aws-servicebroker-cfn-deploy-role"

],

"Effect": "Allow"

},

{

"Action": [

"ssm:GetParameters"

],

"Resource": [

"arn:aws:ssm:*:*:parameter/asb-access-key-id-*",

"arn:aws:ssm:*:*:parameter/asb-secret-access-key-*"

],

"Effect": "Allow"

}

] |

дкФњЯТдиЕФ tarball жаЃЌгавЛИіЭъећХфжУЮФМўЪОР§ЃЌБЃДцЮЊ kops-config-example.yaml.

дкФњЕФ $EDITOR жаЪЙгУаДШыЮФМўУќСюБЃДцЮФМўЃЌШЛКѓИќаТМЏШКЃК

| kops update cluster

${CLUSTER_NAME} ЈCyes |

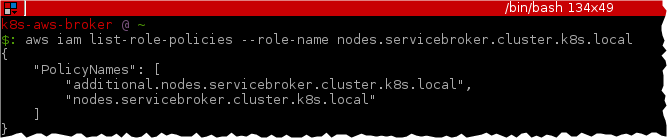

ЭъГЩИќаТКѓЃЌШЗШЯЖюЭтЕФВпТдвбИНМгЕН kops НкЕуНЧЩЋЁЃДЫЪБФњгІИУЛсПДЕНвЛИіУћЮЊ additional.nodes.${CLUSTER_NAME}

ЕФВпТдЁЃ

| aws iam list-role-policies

--role-name nodes.${CLUSTER_NAME} |

АВзА AWS Service Broker

ЮЊСЫМђЛЏЦ№МћЃЌЮвУЧДДНЈСЫвЛаЉНЋ AWS Service Broker ВПЪ№ЕН Kubernetes

МЏШКЕФНХБОЁЃЪзЯШЃЌЯТди zip ЮФМўЃК

curl -kLO https://s3.amazonaws.com/awsservicebroker/assets/aws-service-broker-install.tar.gz

mkdir awssb

tar -xvf aws-service-broker-install.tar.gz -C

awssb

cd awssb |

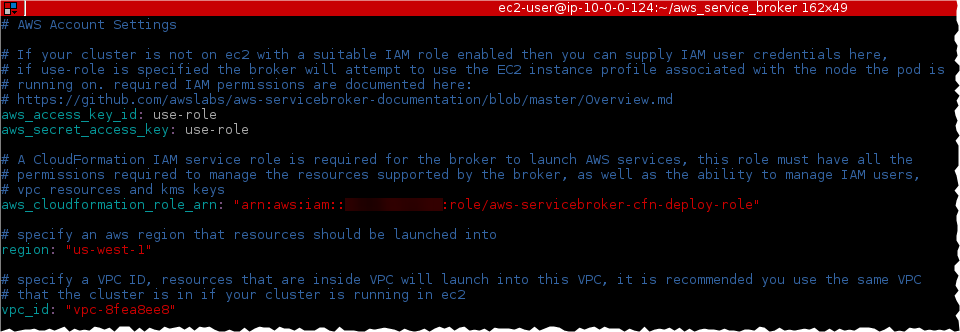

дкДЫаТЮФМўМажаЃЌФњНЋевЕНвЛИіУћЮЊ k8s-variables ЕФ YAML ЮФМўЁЃДђПЊИУЮФМўВЂБрМвдЯТХфжУгГЩфЃК

aws_cloudformation_role_arn:

${CFN_ROLE_ARN}

region: YOUR_REGION

vpc_id: VPC_IN_WHICH_KOPS_IS_RUNNING |

ШУХфжУЮФМўЕФЦфгрВПЗжБЃГжВЛБфЁЃ

ЯждкЃЌдЫааАВзАГЬађНХБОЁЃ

chmod +x install_aws_service_broker.sh

./install_aws_service_broker.sh |

АВзАГЬађдЫааЭъБЯКѓЃЌЧыМьВщ AWS Service Broker pod ЪЧЗёе§дкдЫааЃЌЗўЮёЪЧЗёвбДДНЈ

kubectl get pods

--namespace=aws-service-broker

kubectl get svc |

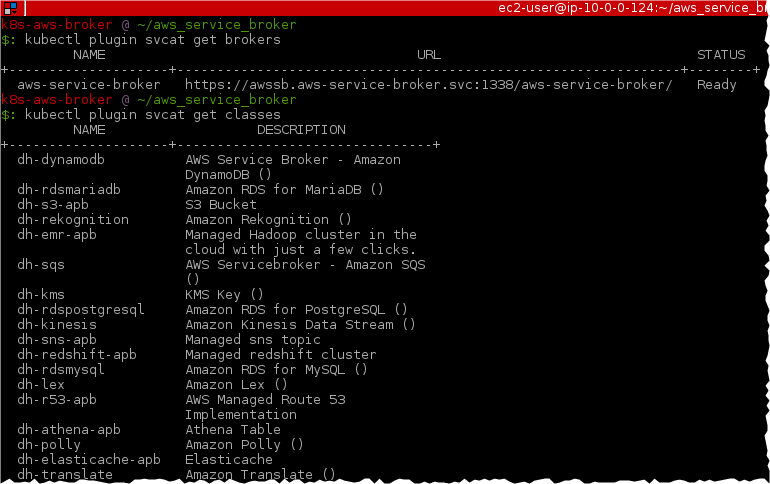

ШЗШЯ AWS Service Broker вбЯђ Service Catalog зЂВс

Яждк AWS Service Broker вбЭъГЩВПЪ№ВЂе§дкдЫааЃЌЮвУЧПЩвдШЗШЯЫќвбЯђ Service

Catalog зЂВсЃЌВЂПЩВщПДЫќЬсЙЉЕФЗўЮёСаБэЁЃ

kubectl plugin

svcat get brokers

kubectl plugin svcat get classes |

дЄХфжУаТЕФ SQS ЖгСа

МЬајЯТвЛВНЃЌдЄХфжУвЛИіМђЕЅЕФ SQS ЖгСаЃЌвдБуЩдКѓЯђЦфЗЂВМЯћЯЂЁЃЪЙгУвдЯТФкШнДДНЈвЛИіУћЮЊ provision-sqs.yaml

ЕФЮФМўЃК

apiVersion: servicecatalog.k8s.io/v1beta1

kind: ServiceInstance

metadata:

name: opensource-blog-sqs-demo

spec:

clusterServiceClassExternalName: dh-sqs

clusterServicePlanExternalName: standard |

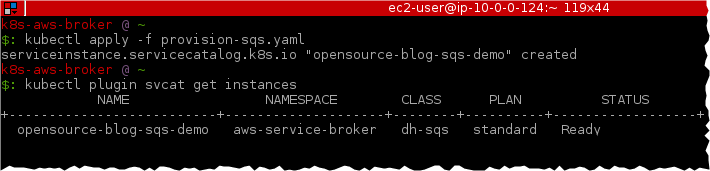

ЯждкЃЌЪЙгУ kubectl гІгУИќИФЃЌВЂМьВщдЄХфжУЪЧЗёГЩЙІ

kubectl apply

-f provision-sqs.yaml

kubectl plugin svcat get instances |

ФњЛЙПЩвдШЗШЯвбЪЙгУ AWS CLI ДДНЈ SQS ЖгСаЁЃ

| aws --region

YOUR_REGION sqs list-queues --queue-name-prefix

AWSServiceBroker |

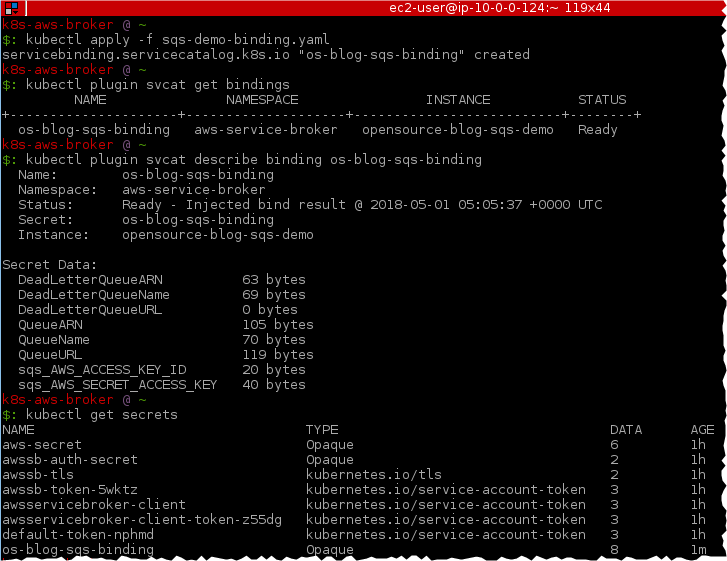

АѓЖЈдЄХфжУЗўЮёвдЙЉЪЙгУ

ЯждкЃЌЗўЮёвбЭъГЩдЄХфжУЃЌЮвУЧашвЊАѓЖЈЫќвдБуЗУЮЪЖгСаЁЃдкАѓЖЈЙ§ГЬжаЃЌДњРэНЋДДНЈвЛзщаТЕФ secretЃЌФњПЩвддкМЏШКЕФШЮвт

pod жаЪЙгУетаЉ secretЁЃЪЙгУвдЯТФкШнДДНЈвЛИіУћЮЊ sqs-demo-binding.yaml

ЕФЮФМўЃК

apiVersion: servicecatalog.k8s.io/v1beta1

kind: ServiceBinding

metadata:

name: os-blog-sqs-binding

spec:

instanceRef:

name: opensource-blog-sqs-demo |

ЯждкЃЌЪЙгУ kubectl гІгУИќИФЃК

| kubectl apply

-f sqs-demo-binding.yaml |

ЮвУЧРДШЗШЯвЛЯТЪЧЗёвбАѓЖЈГЩЙІЃК

kubectl plugin

svcat get bindings

kubectl plugin svcat describe binding os-blog-sqs-binding |

ДЫЪБЃЌгІИУгавЛИіаТДДНЈЕФ secretЃЌЦфжаАќКЌЪЙгУДЫЗўЮёЫљашЕФЫљгааХЯЂЁЃ

НЋ secret ИНМгЕНШЮвт pod

ЯждкФњвбгЕгаАѓЖЈЕФ secretЃЌЯёЦфЫћШЮКЮ secret вЛбљЃЌФњПЩвдНЋЫќгГЩфЕН Kubernetes

МЏШКжаЕФШЮвт podЁЃвдЯТЪОР§ЛсНЋ pod ФкЕФ QUEUE_URL КЭQUEUE_ARN ЛЗОГБфСПгГЩфжС

QueueURL КЭ QueueARN МќЃЈЮЛгк os-blog-sqs-binding secretжаЃЉЃК

apiVersion: v1

kind: Pod

metadata:

name: sqs-demo-app-pod

spec:

containers:

- name: psuedocontainer

image: busybox

env:

- name: SQS_QUEUE_URL

valueFrom:

secretKeyRef:

name: os-blog-sqs-binding

key: QueueURL

- name: SQS_QUEUE_ARN

valueFrom:

secretKeyRef:

name: os-blog-sqs-binding

key: QueueARN

restartPolicy: Never |

|