| БрМЭЦМі: |

БОЮФЭЈЙ§вЛИіАИР§НщЩмСЫЛКДцЭЖЖОЗНУцЕФТЗгЩЦїDNSНйГжЃЌ аоИФЪкШЈЗўЮёЦїЃЌаоИФЛКДцЗўЮёЦїЕШФкШнЁЃ

БОЮФРДздгкЛЊЮЊЦѓвЕЛЅЖЏЩчЧјЃЌгЩЛ№СњЙћШэМўAnnaБрМЁЂЭЦМіЁЃ

|

|

0x01 ЪТМўЛиЙЫ

вЛЬсЦ№Lizard SquadЃЌЫћПЩЫуЪЧзюНќСНФъзюЛюдОЕФКкПЭзщжЏжЎвЛСЫЁЃетИіздкМЮЊЁАDDoSЙЅЛїжЎЭѕЁБЕФКкПЭзщжЏдкЙ§ШЅвЛЖЮЪБМфРяЃЌПЩЪЧУЛЩйИЩЛЕЪТЁЃ2014ФъЕФЪЅЕЎНкЃЌLizard

SquadГЩЙІЁАЕїЯЗЁБСЫITОоЭЗЮЂШэКЭЫїФсЃЌЙЅЯнСЫPlayStation NetworkКЭXboxдкЯпЗўЮёЃЌгАЯьСЫШЋЧђЪ§вкгУЛЇЩЯЭјЁЃШЅФъ2дТЃЌLizard

SquadгжЕїЯЗСЫвЛАбдНФЯGoogleЁЃдНФЯЭјУёдкЗУЮЪGoogleжївГЕФЪБКђЃЌПДЕНЕФВЛЪЧGoogleЫбЫївГУцЃЌЖјЪЧвЛИіФаШЫЕФ***ееЁЃ

ИљОнGoogleЕФDNSЗўЮёЩЬOpenDNSЫљЪіЃЌетУћздГЦLizard SquadГЩдБЕФКкПЭЭЈЙ§НЋGoogleЕФгђУћЗўЮёЦї(ns1.google.com,

ns2.google.com)аоИФГЩCloudFlareЕФIP(173.245.59.108, 173.245.58.166)РДжиЖЈЯђЗУПЭЁЃ

(ЭМЦЌРДдДздЭјТчЃЌШчЩцМААцШЈЮЪЬтЃЌЧыСЊЯЕЮвУЧОЁПьЩОГ§)

ВЛЙ§GoogleЪмЙЅЛїПЩВЛжЙетвЛДЮЃЌ4дТЃЌТэРДЮїбЧЕФGoogleвВдтЪмСЫКкПЭЙЅЛїЁЃетДЮЙЅЛїКЭдНФЯФЧДЮЙЅЛїШчГівЛеоЃЌВЛЭЌЕФЪЧЃЌетДЮЭјУёЗУЮЪжївГЪБЃЌПДЕНЕФВЛЪЧ***ееЃЌЖјЪЧЯТУцетИіКкЕзКьзжЕФвГУцЁЃ

(ЭМЦЌРДдДздЭјТчЃЌШчЩцМААцШЈЮЪЬтЃЌЧыСЊЯЕЮвУЧОЁПьЩОГ§)

етаЉЪТМўЕФЗЂЩњЃЌЦфЪЕЖМЪЧгЩгкКкПЭДлИФСЫгђУћКЭIPЕижЗЕФгГЩфЙиЯЕЃЌНЋгУЛЇЗУЮЪЕФгђУћжИЯђСЫЦфЫћIPЕижЗЁЃDNSДлИФПЩФмЗЂЩњдкИїИіЛЗНкЃЌБШШчдкПЭЛЇЖЫВрДлИФЁЂдкЪкШЈЗўЮёЦїЖЫДлИФЃЌЛђепдкЛКДцЗўЮёЦїЖЫДлИФЁЃНёЬьЮвУЧОЭРДСФСФБШНЯГЃМћЕФМИжжДлИФЗНЪНЁЃ

0x02 ТЗгЩЦїDNSНйГж

КкПЭРћгУТЗгЩЦїЕФТЉЖДШыЧжЪмКІепЕФТЗгЩЦїЃЌДлИФТЗгЩЦїжаЩшжУЕФDNSЗўЮёЦїЕФЕижЗЃЌНЋDNSЗўЮёЦїЕижЗжИЯђЖёвтЕФDNSЗўЮёЦїЁЃетжжДлИФЖдгквЛИігУЛЇРДЫЕЪЧзюПЩХТЕФЃЌвЛЕЉЗЂЩњСЫетжжЧщПіЃЌФЧУДетИігУЛЇЗУЮЪЕФУПвЛИігђУћЃЌПЩФмЖМЛсБЛНтЮіГЩЦфЫћЖёвтЕижЗЁЃ

жЎЧАЕФTP-LinkТЗгЩЦїЕФНйГжЪТМўЃЌОЭЪЧКкПЭЙЙдьСЫвЛИіЖёвтWebвГУцЃЌвГУцЕФЙІФмЪЧздЖЏЕЧТМТЗгЩЦїВЂаоИФDNSЕижЗЁЃШЛКѓЃЌКкПЭдйЙЙдьвЛИіURLЗЂЫЭИјЪмКІепЃЌЕБЪмКІепЕуЛїетИіСДНгЕФЪБКђОЭЗУЮЪСЫЖёвтвГУцЁЃЙЅЛївЊЯыГЩЙІЕФЧАЬсЪЧКкПЭБиаыжЊЕРTP-linkТЗгЩЦїЕФЕЧТМеЫКХКЭУмТыЃЌВХФмЭъГЩЖёвтWebвГУцЕФЙЙдьЁЃЪЕМЪЩЯЃЌДѓЖрЪ§ШЫЖМЛсЪЙгУTP-linkТЗгЩЦїГЇЩЬдЄжУЕФФЌШЯУмТыЃЌЫљвдетОЭИјСЫКкПЭЪЕЪЉЙЅЛїЕФЛњЛсЃЌЕМжТТЗгЩЦїЕФDNSЗўЮёЦїЕФIPЕижЗИќИФЮЊЖёвтЕФIPЕижЗЁЃ

етжжНйГжЗНЪНВЛШнвзБЛЗЂЯжЃЌЪмКІепжЛвЊЪфШыецЪЕгђУћЛђепКЯЗЈЭјеОЕижЗЃЌКкПЭОЭПЩНЋЦфжиЖЈЯђЕНвЛИіЕігуЭјеОЩЯЁЃвЛЕЉЗЂЩњСЫетжжЧщПіЃЌФЧУДЖдгкЪмКІепРДЫЕКѓЙћЪЧЗЧГЃПЩХТЕФЁЃЪмКІепЗУЮЪЕФУПвЛИігђУћЃЌПЩФмЖМЪЧМйЕФЁЃЫћПДЕНЕФЬдБІВЛдйЪЧЬдБІЃЌЕЧТМЕФЭјвјвВВЛдйЪЧЭјвјЃЌгУЛЇЕФИїжжУєИааХЯЂЖМЛсЪмЕНбЯжиЭўаВЁЃ

ЖдгкетжжЗНЪНЃЌзюгааЇЕФЗРгљАьЗЈОЭЪЧТЗгЩЦїЩшжУАВШЋЯЕЪ§ИпЕФУмТыЃЌШЛКѓЖЈЦкаоИФУмТыЁЃСэЭтЃЌЖдгкВЛУїСДНгЃЌвВВЛвЊЫцБуЕуЛїЁЃ

0x03 аоИФЪкШЈЗўЮёЦї

жБНгдкЪкШЈЗўЮёЦїЩЯаоИФгђУћКЭIPЕижЗЕФгГЩфЙиЯЕЃЌетЪЧзюжБНгЃЌзюБЉСІЕФвЛжжЗНЪНЁЃетжжЗНЪНШчЙћзїЮЊЙЅЛїЕФЪжЖЮЕФЛАЃЌашвЊКкПЭЭЈЙ§ЬиЪтЪжЖЮЛёШЁЪкШЈЗўЮёЦїЕФЙмРэдБШЈЯоЃЌФбЖШЯЕЪ§ЦфЪЕЪЧЗЧГЃДѓЕФЁЃ

ЕБШЛЃЌвВгаСэвЛжжПЩФмЃЌОЭЪЧГігкФГжжЬиЪтФПЕФЃЌЙмРэдБжБНгаоИФЪкШЈЗўЮёЦїЩЯЕФгђУћКЭIPЕижЗгГЩфЙиЯЕЃЌетжжРраЭБШНЯЩйМћЃЌвВВЛЪЧЮвУЧФмПижЦЕФЃЌетРяОЭВЛзіЯъЯИНщЩмЁЃ

0x04 аоИФЛКДцЗўЮёЦї

етОЭЪЧГЃМћЕФDNSЛКДцЭЖЖОЃЌЪЧвЛжжЕфаЭЕФDNSЙЅЛїЃЌвВЪЧЮвУЧНёЬьвЊНВНтЕФжиЕуЁЃЯТУцЮвУЧОЭвЛЦ№РДПДвЛЯТКкПЭШчКЮДлИФЛКДцЗўЮёЦїЁЃ

ЧАУцЮвУЧвВНВЙ§ЃЌЛКДцЗўЮёЦїВЂВЛжЊЕРгђУћКЭIPЕижЗЕФгГЩфЙиЯЕЃЌвЛЕЉДгЪкШЈЗўЮёЦїЛёШЁСЫгГЩфЙиЯЕКѓЃЌЛсДцДЂдкФкДцжавЛЖЮЪБМфЁЃжБЕНМЧТМРЯЛЏЁЃРЯЛЏЪБМфгЩDNS

replyБЈЮФжаЕФTTLОіЖЈЁЃдкетИігааЇЦкФкШчЙћдйгаПЭЛЇЖЫЧыЧѓетИіЯрЭЌгђУћЕФНтЮіЃЌЛКДцЗўЮёЦїОЭЛсжБНггУЛКДцжаЕФIPЕижЗНјааЛигІЁЃРЯЛЏвдКѓЃЌШчЙћгаПЭЛЇЖЫдйДЮЧыЧѓетИігђУћЪБЃЌЛКДцЗўЮёЦїОЭЛсжиаТЯђЪкШЈЗўЮёЦїЧыЧѓЁЃ

ЛКДцЭЖЖОЙЅЛїОЭЪЧКкПЭЮБдьСЫЖёвтЕФDNS replyБЈЮФЃЌЕМжТЛКДцЗўЮёЦїЮовтжаНЋЖёвтЕФгђУћКЭIPЕижЗгГЩфЙиЯЕДцДЂЕНздМКЕФЛКДцжаЁЃЕБПЭЛЇЖЫдйЭЈЙ§ЛКДцЗўЮёЦїЧыЧѓетИігђУћНтЮіЪБЃЌОЭЛсБЛжИЯђЖёвтжїЛњЁЃ

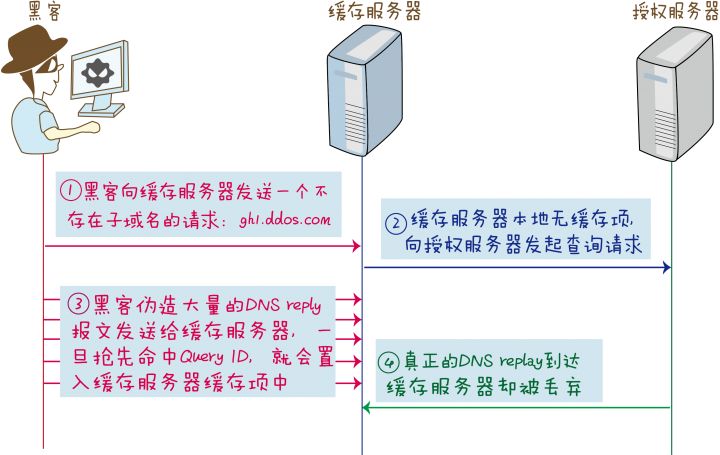

1. КкПЭЯђDNSЛКДцЗўЮёЦїЗЂЫЭвЛИіВЛДцдкЕФзггђУћЃЈgh1.ddos.comЃЉЃЌЧыЧѓНтЮіЁЃ

2. ЛКДцЗўЮёЦїВщевБОЕиЛКДцЯюВщВЛЕНЃЌОЭЛсЯђЪкШЈЗўЮёЦїЗЂЦ№ВщбЏЧыЧѓЁЃ

3. дкЪкШЈЗўЮёЦїЛигІетИіЧыЧѓЧАЃЌКкПЭОЭЛсЮБдьДѓСПЕФDNS replyБЈЮФЗЂЯђЛКДцЗўЮёЦїЁЃ

ЮЊСЫДяЕНЙЅЛїЕФФПЕФЃЌКкПЭЮБдьЕФDNS replyБЈЮФЕФдДIPЕижЗБиаыЪЧЪкШЈЗўЮёЦїЕФдДIPЕижЗЃЛФПЕФЖЫПквВБиаыЪЧЛКДцЗўЮёЦїЕФдДЖЫПкЃЛЭЌЪБDNS

replyБЈЮФЕФQuery IDКЭDNS requestБЈЮФЕФQuery IDвВвЊвЛжТЁЃ

дДIPЕижЗКЭФПЕФЖЫПкЖМКмКУЮБдьЃЌЕЋЪЧQuery IDЮБдьГЩЙІЪЧгавЛЖЈФбЖШЕФЁЃЫљвдКкПЭЮБдьДѓСПDNS

replyБЈЮФЪБЃЌЛсВЛЖЯБфЛЛQuery IDзжЖЮЁЃПЩФмОЭЛсгавЛИіQuery IDзжЖЮУќжаDNS requestЕФQuery

IDЁЃвЛЕЉЯШгкЪкШЈЗўЮёЦїЗЂЫЭИјЛКДцЗўЮёЦїЃЌЛКДцЗўЮёЦїОЭЛсНЋКкПЭЗЂЫЭЕФЮБНтЮіIPЕижЗзїЮЊНтЮіЕижЗЃЌБЃДцЕНБОЕиЕФЛКДцБэжаЁЃ

4. КѓајЕБЪкШЈЗўЮёЦїдйНЋеце§ЕФЛигІБЈЮФЗЂЫЭЕНЛКДцЗўЮёЦїЪБЃЌЛКДцЗўЮёЦївВВЛЛсНгЪеЃЌжБНгЖЊЦњЁЃ

дкDNSЛКДцЗўЮёЦїжаЃЌШчЙћНіНіgh1.ddos.comЕФНтЮіЕижЗЪЧМйЕФЃЌетИіЦфЪЕвВУЛгаЖрДѓгАЯьЁЃБЯОЙКкПЭРћгУЭЖЖОЕФетИізггђУћgh1.ddos.comЭЈГЃЖМЪЧВЛДцдкЕФЃЌе§ГЃПЭЛЇЖЫвВВЛЛсЧыЧѓетИіВЛДцдкЕФзггђУћЁЃ

ЕЋЪЧЮвУЧдйзаЯИПДвЛЯТЯТУцетИіDNS replyБЈЮФОЭЛсЗЂЯжЃЌРЖПђФкЪЧЖдзггђУћgh1.ddos.comЕФНтЮіЕижЗЃЌЖјКьПђФкдђЪЧжїгђУћddos.comЫљдкЕФDNSЪкШЈЗўЮёЦїКЭIPЕижЗЕФЖдгІЙиЯЕЁЃЪкШЈЗўЮёЦїдкЛиД№ЛКДцЗўЮёЦїЧыЧѓЪБЃЌвВЛсНЋетВПЗжФкШнвЛЦ№ЗЂЫЭЙ§ШЅЁЃЖјЛКДцЗўЮёЦїВЛНіНіДцДЂзггђУћЕФНтЮіЕижЗЃЌЛЙЛсНЋжїгђУћЕФНтЮіЕижЗвЛВЂИќаТЕНздМКЕФЛКДцСаБэжаЁЃ

етбљКѓајдйгаПЭЛЇЖЫЧыЧѓетИіжїгђУћЪБЃЌвВЛсвЛВЂБЛжИЯђащМйЕФIPЕижЗЁЃ

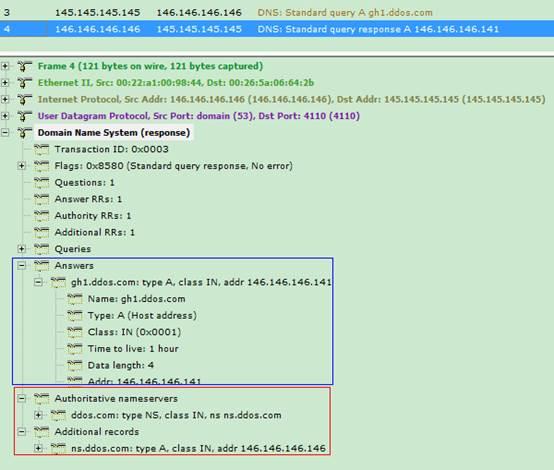

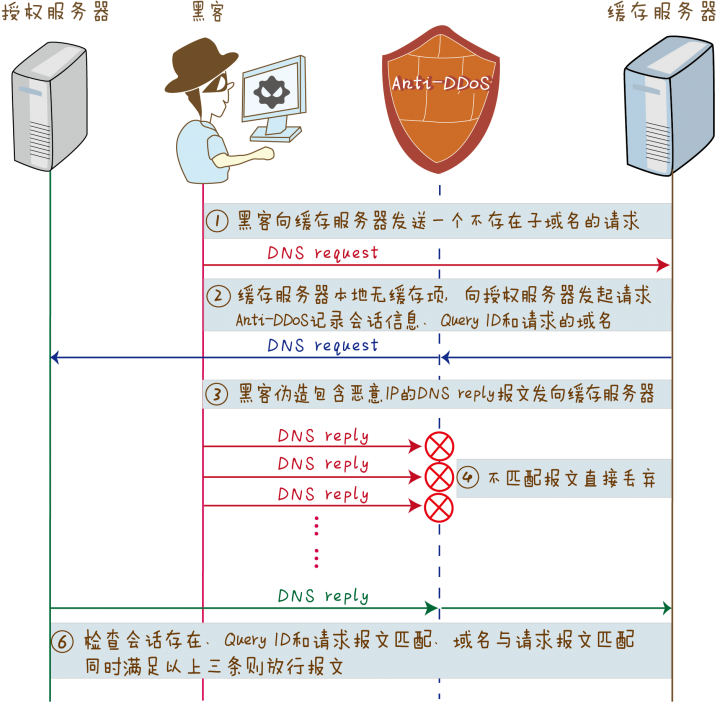

ЖдгкЛКДцЭЖЖОЃЌAnti-DDoSЯЕЭГВЩгУЛсЛАМьВщФЃЪННјааЗРгљЁЃдкЗРгљЙ§ГЬжаЃЌМьВщDNS replyБЈЮФЕФЛсЛАЮхдЊзщаХЯЂЃЈдДIPЕижЗЁЂФПЕФIPЕижЗЁЂдДЖЫПкКХЁЂФПЕФЖЫПкКХЁЂавщЃЉЃЌQuery

IDКЭгђУћЪЧЗёКЭЛКДцЗўЮёЦїЗЂГіЕФDNS requestБЈЮФвЛжТЁЃ

1. ЕБЛКДцЗўЮёЦїЯђЪкШЈЗўЮёЦїЗЂГігђУћВщбЏЧыЧѓЪБЃЌAnti-DDoSЯЕЭГМЧТМЛсЛАаХЯЂМАЧыЧѓБЈЮФжаЕФQuery

IDКЭгђУћЁЃ

2. ЕБAnti-DDoSЯЕЭГЪеЕНЛигІБЈЮФЪБЃЌМьВщЛсЛАЮхдЊзщЁЂЛигІБЈЮФжаЕФQuery IDКЭгђУћгыЧыЧѓБЈЮФжаЕФQuery

IDКЭгђУћЪЧЗёЦЅХфЁЃ

a. ШчЙћУќжаЛсЛАЮхдЊзщЃЌВЂЧвQuery IDКЭгђУћгыМЧТМЕФЧыЧѓБЈЮФжаЕФQuery IDКЭгђУћЦЅХфЃЌдђЗХааИУБЈЮФЁЃ

b. ШчЙћУЛгаУќжаЛсЛАЃЌдђЖЊЦњИУБЈЮФЁЃ

c. ШчЙћУќжаЛсЛАЃЌЕЋЪЧгђУћЛђQuery IDгыЧыЧѓБЈЮФВЛЦЅХфЃЌдђЖЊЦњИУБЈЮФЃЌЭЌЪБвЊЩОГ§ИУЛсЛАЃЌвдУтКѓајЭЖЖОБЈЮФЭъГЩЭЖЖОЁЃ |