| БрМЭЦМі: |

БОЮФНщЩмСЫApache ShiroМмЙЙЯъНтЃЌАќРЈЃКИпВуЪгЭМЃЌЯъЯИМмЙЙЃЌShrioЩшМЦЕШЯрЙиФкШнЁЃ

БОЮФРДздгкМђЪщЃЌгЩЛ№СњЙћШэМўAnnaБрМЁЂЭЦМіЁЃ |

|

Apache Shiro ЪЧвЛИіЙІФмЧПДѓЧввзгкЪЙгУЕФJavaАВШЋПђМмЃЌПЩжДааЩэЗнбщжЄЃЌЪкШЈЃЌМгУмКЭЛсЛАЙмРэЁЃНшжњShiroвзгкРэНтЕФAPIЃЌФњПЩвдПьЫйЧсЫЩЕиБЃЛЄШЮКЮгІгУГЬађЁЊЁЊДгзюаЁЕФвЦЖЏгІгУГЬађЕНзюДѓЕФWebКЭЦѓвЕгІгУГЬађЃЌЮоЫљВЛФмЁЃЮЊСЫФмИќКУЕФбЇЯАКЭгІгУДЫПђМмЃЌБОЮФжївЊНВНтЦфМмЙЙзщГЩЁЃ

Apache ShiroЃЈзюаТАцЮЊ1.3.2ЃЉЕФЩшМЦФПБъЪЧЭЈЙ§жБЙлЧввзгкЪЙгУЗНЪНРДМђЛЏгІгУГЬађЕФАВШЋадДІРэЁЃShiroЕФКЫаФЩшМЦФЃаЭЃЌРДдДгкДѓЖрЪ§ШЫЖдгІгУАВШЋадЫМПМЃЌМДдкЯрЙиЃЈФГРрШЫЛђЪТЃЉБГОАЯТЪЕЯжгыгІгУЕФАВШЋадНЛЛЅЁЃ

ШэМўгІгУГЬађЭЈГЃЛљгкгУЛЇЙЪЪТЖјЩшМЦЁЃ вВОЭЪЧЫЕЃЌФњОГЃЛсИљОнгУЛЇНЋЛсЃЈЛђгІИУЃЉдѕбљгыШэМўНјааНЛЛЅРДЩшМЦгУЛЇНгПкЛђЗўЮёAPIЁЃ

Р§ШчЃЌдкЕЧТМЯЕЭГУшЪіЕФГЁОАжаЃЌФњПЩФмЛсЫЕЃК"ШчЙћгУЛЇгыЮвЕФгІгУГЬађНјааЕЧТНКѓНЛЛЅЃЌЮвЛсЯђЫћУЧЯдЪОвЛИіАДХЅЃЌЫћУЧПЩвдЕуЛїВщПДЦфеЪЛЇаХЯЂЁЃШчЙћЫћУЧУЛгаЕЧТМЃЌЮвЛсЯдЪОвЛИізЂВсАДХЅЁЃ"

ДЫЪОР§гяОфБэУїгІгУГЬађЕФБраДжївЊЪЧЮЊСЫТњзугУЛЇвЊЧѓКЭашвЊЁЃ МДЪЙЁАгУЛЇЁБЪЧСэвЛИіШэМўЯЕЭГЖјВЛЪЧШЫЃЌЕЋФњШдШЛБраДДњТыРДЗДгГЛљгкЕБЧАгыФњЕФШэМўНјааНЛЛЅЕФШЫЃЈЛђепЦфЫќЪВУДЃЉЕФааЮЊЁЃ

ShiroвдздМКЕФЩшМЦРэФюЗДгГСЫетаЉИХФюЁЃ ЛЛОфЛАЫЕЃЌShiroАВШЋПђМмЕФЪЕЯжРДдДецЪЕЕФгІгУГЁОАЃЌЦЅХфШэМўПЊЗЂШЫдБОГЃУцЖдЧввбОКмжБЙлЕФЖЋЮїЃЌЖјЧвApache

ShiroдкМИКѕШЮКЮгІгУГЬађжаЖМБЃГжжБЙлКЭвзгУадЁЃ

НгЯТРДЃЌЮвУЧДгШчЯТШ§ИіЗНУцРДЯъЯИВћЪіShiroЕФМмЙЙЁЃ

1ЁЂИпВуЪгЭМ

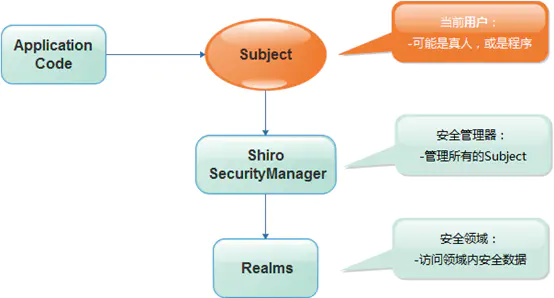

дкзюИпЕФИХФюВуУцЩЯЃЌShiroЕФМмЙЙгаШ§ИіжївЊИХФюЃКжїЬхЃЈSubjectЃЉЃЌАВШЋЙмРэЦїЃЈSecurityManagerЃЉКЭСьгђЃЈRealmsЃЉЁЃ

вдЯТЭМБэОЭЪЧетаЉзщМўШчКЮНЛЛЅЕФИпВуЪгЭМЛђИпМЖзмРРЃЌЯТУцЮвУЧНЋЬИТлЦфжаЕФЕФУПИіИХФюЃК

жїЬхЃЈSubjectЃЉЃКШчЩЯЭМЫљЪОЃЌжїЬх(Subject)БОжЪЩЯЪЧЕБЧАе§дкжДаажаЕФгУЛЇЕФЬиЖЈАВШЋ"ЪгЭМ"ЁЃ

ОЁЙм"гУЛЇ"вЛДЪЭЈГЃвтЮЖзХвЛИіШЫЃЌЕЋвЛИіжїЬхSubjectПЩвдЪЧвЛИіШЫЃЌвВПЩДњБэЕкШ§ЗНЗўЮёЁЂЪиЛЄНјГЬеЫЛЇЃЌcronзївЕЛђРрЫЦЕФШЮКЮЖЋЮї

- ЛљБОЩЯШЮКЮЕБЧАгыИУШэМўНјааНЛЛЅЕФШЮКЮЖЋЮїЃЌЖМПЩГЦГЦЮЊжїЬхЁЃ

жїЬхsubjectЪЕР§ЖМЪЧАѓЖЈЕНЃЈВЂЧвашвЊЃЉSecurityManagerЃЈАВШЋЙмРэЦїЃЉЕФЁЃ ЕБФњгыжїЬхSubjectНјааНЛЛЅЪБЃЌетаЉНЛЛЅЛсзЊЛЏЮЊгыSecurityManagerЬиЖЈЕФжїЬхНјааНЛЛЅЃЌвВОЭЪЧЫЕгЩSecurityManagerДњРэЭъГЩгыжїЬхЕФНЛЛЅЁЃ АВШЋЙмРэЦїЃЈSecurityManagerЃЉЃКSecurityManagerЪЧShiroЬхЯЕНсЙЙЕФКЫаФЃЌГфЕБвЛжж"БЃЛЄЩЁ"ЪНЖдЯѓЃЌаЕїЦфФкВПАВШЋзщМўЃЌЪЙЫќУЧвЛЦ№аЮГЩвЛИіЖдЯѓЭМЁЃ

ШЛЖјЃЌвЛЕЉЮЊгІгУГЬађХфжУСЫSecurityManagerМАЦфФкВПЖдЯѓЭМЃЌЫќЭЈГЃЛсЖРСЂДцдкЕФЃЌгІгУГЬађПЊЗЂШЫдБМИКѕНЋЫљгаЪБМфЖМгУгкSubject

APIЕФЪЙгУЩЯЁЃ

ЮвУЧЩдКѓНЋЯъЯИЬжТлSecurityManagerЃЌЕЋживЊЕФЪЧвЊШЯЪЖЕНЃЌЕБФњгыSubjectНјааНЛЛЅЪБЃЌЦфЪЕеце§ЕФЪЧФЛКѓSecurityManagerЃЌЫќЮЊSubjectАВШЋВйзїзіСЫЫљгаЗБжиЕФЙЄзїЁЃ

етЗДгГдкЩЯУцЕФЛљБОСїГЬЭМжаЁЃ

СьгђЃЈRealmsЃЉЃКСьгђЃЈRealmsЃЉГфЕБShiroКЭгІгУГЬађАВШЋЪ§ОнжЎМфЕФ"ЧХСК"Лђ"СЌНгЦї"ЁЃЕБашвЊЪЕМЪгыгУЛЇеЪЛЇЕШАВШЋЯрЙиЪ§ОнНјааНЛЛЅЪБЃЌШчжДааЩэЗнбщжЄЃЈЕЧТМЃЉКЭЪкШЈЃЈЗУЮЪПижЦЃЉЃЌShiroНЋДгЮЊгІгУГЬађХфжУЕФвЛИіЛђЖрИіСьгђжаВщеваэЖретаЉЯрЙиФкШнЁЃ

ДгетИівтвхЩЯРДЫЕЃЌRealmБОжЪЩЯЪЧвЛИіЬиЖЈАВШЋЕФDAOЃКЫќЗтзАЪ§ОндДЕФСЌНгЯИНкЃЌВЂИљОнашвЊНЋЯрЙиЪ§ОнЬсЙЉИјShiroЁЃ

ХфжУShiroЪБЃЌФњБиаыжСЩйжИЖЈвЛИіRealmгУгкШЯжЄКЭ/ЛђЪкШЈЁЃSecurityManagerПЩФмХфжУгаЖрИіСьгђЃЌЕЋжСЩйашвЊвЛИіЁЃ

еыЖдаэЖрАВШЋЪ§ОндДЃЈвВгаНаФПТМЗўЮёЃЉЃЌShiroЬсЙЉСЫПЊЯфМДгУЕФRealmСЌНгЃЌШчLDAPЁЂЙиЯЕЪ§ОнПтЃЈJDBCЃЉЁЂЮФБОХфжУдДЃЈШчINIКЭЪєадЮФМўЕШЃЉЁЃ

ШчЙћФЌШЯЕФRealmsВЛФмТњзуФњЕФашЧѓЃЌФњПЩвдВхШыздМКЕФRealmЪЕЯжРДБэЪОздЖЈвхЪ§ОндДЁЃ

ЯёЦфЫћФкВПзщМўвЛбљЃЌShiroЕФSecurityManagerЙмРэзХШчКЮЪЙгУСьгђРДЛёШЁАВШЋКЭЩэЗнЪ§ОнЃЌВЂвджЎБэЪОЮЊжїЬхSubjectЪЕР§ЁЃ

2ЁЂЯъЯИМмЙЙ

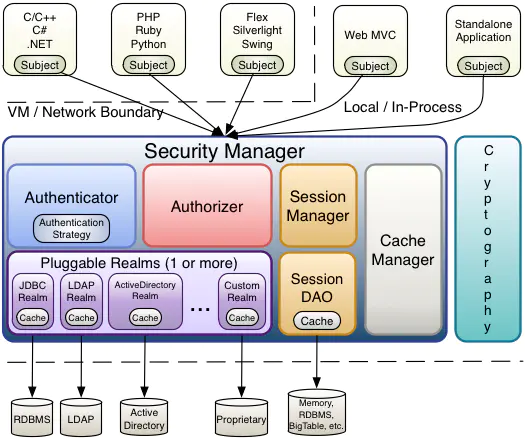

ЯТЭМЯдЪОСЫShiroЕФКЫаФМмЙЙзщГЩЃЌШЛКѓЪЧУПИіИХФюЕФОЋМђеЊвЊУшЪіЃК

жїЬх-SubjectЃЈorg.apache.shiro.subject.SubjectЃЉ

ЕБЧАгыШэМўНЛЛЅЕФЪЕЬхЃЈгУЛЇЃЌЕкШ§ЗНЗўЮёЃЌcronзївЕЕШЃЉЕФЬиЖЈАВШЋ"ЪгЭМ"ЁЃ

АВШЋЙмРэЦї-SecurityManagerЃЈorg.apache.shiro.mgt.SecurityManagerЃЉ

ШчЩЯЫљЪіЃЌSecurityManagerЪЧShiroМмЙЙЕФКЫаФЁЃ ЫќжївЊЪЧвЛИіЁАБЃЛЄЩЁЁБЪНЖдЯѓЃЌгУгкаЕїЦфЭаЙмзщМўвдШЗБЃЫќУЧвЛЦ№ЫГРћдЫааЁЃ

ЫќЛЙЙмРэзХShiroЖдУПИігІгУгУЛЇЕФЪгЭМЃЌвђДЫЫќжЊЕРШчКЮЮЊУПИігУЛЇжДааАВШЋВйзїЁЃ

ЩэЗнШЯжЄЦїЃЈorg.apache.shiro.authc.AuthenticatorЃЉ

AuthenticatorЪЧИКд№жДааКЭЯьгІгУЛЇЕФШЯжЄЃЈЕЧТМЃЉГЂЪдЕФзщМўЁЃ ЕБгУЛЇГЂЪдЕЧТМЪБЃЌИУТпМгЩAuthenticatorжДааЁЃ

ШЯжЄЦїжЊЕРШчКЮгыДцДЂЯрЙигУЛЇ/еЫЛЇаХЯЂЕФвЛИіЛђЖрИіСьгђаЕїЁЃДгетаЉСьгђЛёЕУЕФЪ§ОнгУгкбщжЄгУЛЇЕФЩэЗнЃЌвдШЗБЃгУЛЇШЗЪЕЪЧЫћУЧЫљздЮНЕФШЫЁЃ

-ЩэЗнбщжЄВпТдЃЈorg.apache.shiro.authc.pam.AuthenticationStrategyЃЉ

ШчЙћХфжУСЫЖрИіRealmЃЌдђAuthenticationStrategyНЋаЕїRealmвдШЗЖЈШЯжЄГЂЪдГЩЙІЛђЪЇАмЕФЬѕМўЃЈР§ШчЃЌШчЙћвЛИіСьгђГЩЙІЕЋЦфЫћЪЇАмЃЌдђГЂЪдГЩЙІгыЗёЃПЪЧЗёЫљгаСьгђЖМБиаыГЩЙІЃПЛЙЪЧНіашвЊЕквЛГЩЙІМДПЩЃПЃЉЁЃ

ЪкШЈЦїЃЈorg.apache.shiro.authz.AuthorizerЃЉ

AuthorizerЪЧИКд№ШЗЖЈгІгУГЬађжагУЛЇЗУЮЪПижЦЕФзщМўЁЃ етЪЧзюжеЫЕУїгУЛЇЪЧЗёБЛдЪаэзіФГЪТЕФЛњжЦЁЃгыЩэЗнШЯжЄЦївЛбљЃЌЪкШЈЦїAuthorizerвВжЊЕРШчКЮгыЖрИіКѓЖЫЪ§ОндДаЕївдЗУЮЪНЧЩЋКЭШЈЯоаХЯЂЁЃ

ЪкШЈЦїAuthorizerЪЙгУДЫаХЯЂРДШЗЖЈЪЧЗёдЪаэгУЛЇжДааИјЖЈВйзїЁЃ

ЛсЛАЙмРэЦїЃЈorg.apache.shiro.session.mgt.SessionManagerЃЉ

SessionManagerжЊЕРШчКЮДДНЈКЭЙмРэгУЛЇЛсЛАЕФЩњУќжмЦкЃЌвдБуЮЊЫљгаЛЗОГжаЕФгУЛЇЬсЙЉНЁзГЕФЛсЛАЬхбщЁЃетЪЧАВШЋПђМмЪРНчжаЕФвЛЯюЖРЬиЙІФм

- МДЪЙУЛгаПЩгУЕФWeb/ServletЛђEJBШнЦїЃЌShiroвВФмЙЛдкШЮКЮЛЗОГжаБОЕиЙмРэгУЛЇЛсЛАЁЃ

ФЌШЯЧщПіЯТЃЌShiroНЋЪЙгУЯжгаЛсЛАЛњжЦЃЈШчServletШнЦїЃЉЃЌЕЋШчЙћУЛгаЃЈР§ШчдкЖРСЂгІгУГЬађЛђЗЧWebЛЗОГжаЃЉЃЌЫќНЋЪЙгУЦфФкжУЕФЦѓвЕЛсЛАЙмРэРДЬсЙЉЯрЭЌЕФБрГЬЬхбщЁЃ

SessionDAOЕФДцдкдЪаэШЮКЮЪ§ОндДПЩгУгкГжОУЛЏЛсЛАЁЃ

- SessionDAOЃЈorg.apache.shiro.session.mgt.eis.SessionDAOЃЉ

SessionDAOДњБэSessionManagerжДааSessionЕФГжОУадЃЈCRUDЃЉВйзїЁЃ етдЪаэШЮвтЪ§ОнДцДЂБЛВхШыЕНЛсЛАЙмРэЕФЛљДЁЩшЪЉжаЁЃ

ЛКДцЙмРэЦїЃЈorg.apache.shiro.cache.CacheManagerЃЉ

CacheManagerДДНЈВЂЙмРэЦфЫћShiroзщМўЪЙгУЕФCacheЪЕР§ЩњУќжмЦкЁЃ

гЩгкShiroПЩвдЗУЮЪаэЖрКѓЖЫЪ§ОндДвдНјааЩэЗнбщжЄЁЂЪкШЈКЭЛсЛАЙмРэЃЌвђДЫЛКДцвЛжБЪЧПђМмжавЛЕШЕФМмЙЙЬиадЃЌПЩдкЪЙгУетаЉЪ§ОндДЪБЬсИпадФмЁЃШЮКЮЯжДњЛЏЕФПЊдДКЭ/ЛђЦѓвЕЛКДцВњЦЗЖМПЩвдВхШыЕНShiroжаЃЌвдЬсЙЉПьЫйКЭИпаЇЕФгУЛЇЬхбщЁЃ

УмТыЃЈorg.apache.shiro.crypto.*ЃЉ

УмТыCryptographyЪЧЦѓвЕАВШЋПђМмЕФздШЛдіВЙЁЃShiroЕФМгУмШэМўАќАќКЌвзгкЪЙгУКЭвзгкРэНтЕФУмТыЁЂЙўЯЃЃЈгжУћеЊвЊЃЉКЭВЛЭЌБрНтТыЦїЕФЪЕЯжЁЃБОАќжаЕФЫљгаРрЖМОЙ§ОЋаФЩшМЦЃЌЗЧГЃвзгкЪЙгУЧввзгкРэНтЁЃ

ШЮКЮЪЙгУJavaБОЕиМгУмжЇГжЕФШЫЖМжЊЕРЃЌбБЗўЫќПЩФмЪЧвЛИіЬєеНадЁЃ ShiroЕФМгУмAPIМђЛЏСЫИДдгЕФJavaЛњжЦЃЌЪЙУмТыбЇвзгкБЛЦеЭЈШЫЪЙгУЁЃ

СьгђЃЈorg.apache.shiro.realm.RealmЃЉ

ШчЩЯЫљЪіЃЌRealmГфЕБShiroКЭгІгУГЬађАВШЋЪ§ОнжЎМфЕФ"ЧХСК"Лђ"СЌНгЦї"ЁЃЕБашвЊЪЕМЪгыгУЛЇеЪЛЇЕШАВШЋЯрЙиЪ§ОнНјааНЛЛЅвджДааЩэЗнбщжЄЃЈЕЧТМЃЉКЭЪкШЈЃЈЗУЮЪПижЦЃЉЪБЃЌShiroНЋДгЮЊгІгУГЬађХфжУЕФвЛИіЛђЖрИіСьгђРДВщеветаЉФкШнЁЃФњПЩвдИљОнашвЊХфжУОЁПЩФмЖрЕФСьгђЃЈЭЈГЃУПИіЪ§ОндДвЛИіЃЉЃЌВЂЧвShiroНЋИљОнашвЊгыЩэЗнбщжЄКЭЪкШЈНјаааЕїЁЃ

ЙиАВШЋЙмРэЦї(SecurityManager)ашвЊжЊЕРЃК

гЩгкShiroЕФAPIЙФРјвджїЬхЮЊжааФЕФБрГЬЗНЗЈЃЌвђДЫДѓЖрЪ§гІгУГЬађПЊЗЂШЫдБКмЩйЛсжБНггыSecurityManagerНјааНЛЛЅЃЈЕЋЪЧПђМмПЊЗЂШЫдБгаЪБПЩФмЛсЗЂЯжЫќКмгагУЃЉЁЃ

МДЪЙШчДЫЃЌРэНтSecurityManagerЕФЙІФмШдШЛКмживЊЃЌгШЦфЪЧЮЊгІгУдѕУДХфжУвдМАШчКЮХфжУФГвЛИіЙІФмЪБЁЃ

3ЁЂShrioЩшМЦ

ШчЧАЫљЪіЃЌгІгУГЬађЕФSecurityManagerжДааАВШЋВйзїВЂЮЊЫљгагІгУГЬађгУЛЇЙмРэзДЬЌЁЃдкShiroЕФФЌШЯSecurityManagerЪЕЯжжаЃЌАќРЈЃК ЩэЗнШЯжЄЃЈAuthenticationЃЉЃЛ ЪкШЈЃЈAuthorizationЃЉЃЛ ЛсЛАЙмРэЃЈSession ManagementЃЉЃЛ ЛКДцЙмРэЃЈCache ManagementЃЉЃЛ СьгђазїЃЈRealm coordinationЃЉЃЛ ЪТМўДЋВЅЃЈEvent propagationЃЉЃЛ "МЧзЁЮв"ЗўЮёЃЈЁАRemember MeЁБ ServicesЃЉЃЛ жїЬхДДНЈЃЈSubject creationЃЉЃЛ зЂЯњЕШЃЈLogout and moreЃЉЁЃ

ЪЧетЪЧвЛИіЪдЭМдкЕЅИізщМўжаЙмРэКмЖрЙІФмЕФзщМўЃЌЖјЧвЃЌШчЙћЫљгаЖЋЮїЖММЏжаЕНвЛИіЪЕЯжРржаЃЌвЊШУетаЉЖЋЮїБфЕУСщЛюКЭПЩЖЈжЦНЋЗЧГЃРЇФбЁЃ

ЮЊСЫМђЛЏХфжУВЂЪЕЯжСщЛюЕФХфжУ/ПЩВхАЮадЃЌShiroЕФЪЕЯждкЩшМЦжаЖМЪЧИпЖШФЃПщЛЏЕФЁЊЁЊЪЕМЪЩЯОЭЪЧФЃПщЃЌЖјSecurityManagerЪЕЯжРрЃЈМАЦфРрВуДЮНсЙЙЃЉЪЕМЪЩЯВЂУЛгазіКмЖрЁЃЯрЗДЃЌSecurityManagerЪЕЯжжївЊзїЮЊвЛИіЧсСПМЖЕФ"ШнЦї"зщМўЃЌНЋМИКѕЫљгаааЮЊЖМЮЏЭаИјЧЖЬз/АќзАзщМўЁЃ

етИі'АќзА'ЩшМЦЗДгГдкЩЯУцЕФЯъЯИМмЙЙЭМжаЁЃ

ЕБзщМўЪЕМЪжДааТпМЪБЃЌSecurityManagerЪЕЯжжЊЕРШчКЮвдМАКЮЪБаЕїзщМўЕФе§ШЗааЮЊЁЃ

SecurityManagerЕФЪЕЯжКЭЯрЙизщМўвВЪЧJavaBeansМцШнЕФФЃЪНЃЌетдЪаэФњЃЈЛђгЩХфжУЛњжЦЃЉЭЈЙ§БъзМJavaBeansЗУЮЪЦї/діБфЦїЃЈaccessor/mutatorЃЉЗНЗЈЃЈМДget*/set*ЗНЗЈЃЉЧсЫЩЖЈжЦПЩВхШызщМўЁЃ

етвтЮЖзХShiroЕФФЃПщЛЏМмЙЙПЩвдЮЊЖЈжЦааЮЊзЊЛЏГЩЗЧГЃМђЕЅЕФХфжУЃЌвВОЭЪЧЖЈжЦааЮЊвзгкХфжУЁЃ

ЙигкЖЈжЦааЮЊЕФвзХфжУадЃЌашвЊжЊЕРЃК

гЩгкгыJavaBeansМцШнадЃЌЭЈЙ§жЇГжJavaBeansЗчИёХфжУЕФШЮКЮЛњжЦЃЈР§ШчSpringЃЌGuiceЃЌJBossЕШЃЉЃЌПЩвдКмШнвзЕиЭЈЙ§здЖЈвхзщМўРДХфжУSecurityManagerЁЃ

ЭЈЙ§БОЮФЃЌЯраХФмШЋУцЕФРэНтShiroЕФзмЬхМмЙЙКЭЯргІЕФФПБъЙІгУЃЌКѓајЮвУЧНЋИќНјвЛВНЕФНщЩмShiroЕФЦфЫќЯрЙижїЬтФкШнЁЃ

|