�����꣬�����Ѿ�����

Docker �����Ĵ������ȫ�������Ѿ���Խ��Խ�����ҵ�û��ڿ����������������������п�ʼ���� Docker

������������

Ȼ����Ŀǰ������ Docker ����ƽ̨������ K8S������ҵ�빹��һ�����緽������Ҫ��ͨ Linux

�ṩ�ĸ��ָ����繦�ܣ���������ż�̫���ˡ��ر��Ƕ�רע��ҵ���� Docker �û����ԣ�������������Եù��ڸ��ӡ�

���ң�����������в�����������ƽ̨�� Docker ƽ̨�����Լ������⻯����ʵ�ַ��������߹����ص���ʹ��ʱ���Ƕ�ף����µ�������������ķdz����أ������ﵽ

80%��

���ԣ���Ȼ������������������Ͽ���Ӧ�ã��������������Լ����õĸ��ӳ̶�һֱ���ڱ������ڸ������������ݣ��������ҽ���һ������������������ҽ������������⡣

Docker������ģ�ͼܹ�

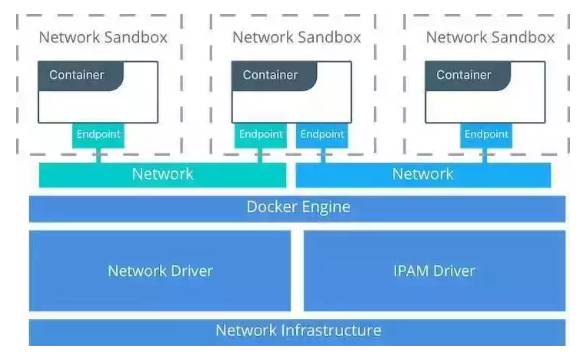

���ȣ������ȿ��� Docker �ṩ����Щ���繦�ܣ�Docker ������ģ����������:

Docker ������ṹ��Ϊ 3 ����Σ�Network��Endpoint �� Container���Աȵ������豸������ô���⣺Network

�ǽ�������Endpoint ��������Container ���Ƿ�������

���� Network ����������Ĺ�����ʽ����������� Network Driver�����õ� Driver

��������

1.Bridge

2.Overlay

Bridge Driver

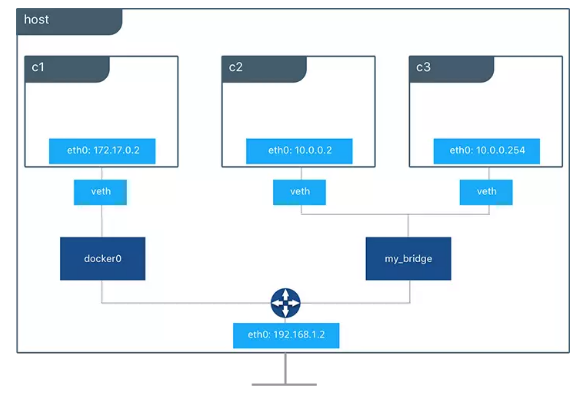

Bridge Driver ���ֱȽ�ֱ�ӵķ�ʽ��Bridge ָ���� Linux Kernel ʵ�ֵ������������ÿ������������������һ��

Bridge ʵ����Ĭ���� Docker0���ж�Ӧ�� IP ��ַ�����Σ�ÿ�� Docker ʵ���������������һ����ַ���ṹ���£�

��ͬһ�� Bridge �µ� Endpoint ��һ���������磬Ҫʵ�ֿ��������� Endpoint ֮��ͨ�ţ�ֻ�����������磬Ҳ����ͨ��·��ת����ȥ��Ҫ�����ṩ������Ҫ����������

IP �˿���ת��(Nat)�������������Ҫ����������ʧ�����ڶ˿�ת��(Nat)��·�����档

ͬʱ��Ҳ������ SDN 1.0 ����Ļ�������ʵ�ַ�ʽ����ȫһ�����ŵ��ǽṹ�ɿ���ȱ��Ҳ������:

���ܰѶ������������һ���������硣�������ᵼ�� Docker ʵ���� IP ��ַ���������ǰ���������������һ�¡��������������������ϣ�IP

����Ҫ������

Overlay Driver

Overlay Driver �������ǰ�λ�ڶ���������� Docker ʵ��������һ������Ķ����������档���

Bridge���ڹ�������һ����������������һ���ֲ�ʽ�����⽻������

�ٸ��Ϳ�ݵ����ӣ����������⣺�еĹ�˾��Ա���ṩ�ڲ��ʼ��ķ���λ�ڲ�ͬд��¥��Ա�������ù�λ�Ż����ʼ�����˾���շ����õ��ʼ��������ٴ����������д��˫��д��¥�ĵ�ַ�����������Ŀ�ݹ�˾ȥͶ�ݡ��ռ������շ��һ��õ��ʼ�����������ŷ⣬��������ʼ�����λ�����ռ���Ա����

���������棬��λ�ž��� Underlay �ĵ�ַ�� д��¥�ĵ�ַ�� Overlay �ĵ�ַ��Docker

���������������磬������ҵ�ڲ��ʼ������������ɼ��Ļ��ǿ�ݹ�˾������ͨ�����ȣ����˸����ڣ��շ��Ҷ��ʼ����°�װ�����������ʱ�䣬��İ�װҲռ��������Ҳ�ʹ����˶����������ʧ��

Ŀǰ��Overlay ģʽ����������Ӧ���Ѿ����ձ飬���Ƹ��û��ṩ�������������Ҳ����ͬ�Ĺ���ԭ����

�����IJ���ʽ

Docker Ŀǰ�����ַ�ʽ����

1.˽�л�������������

2.���������������

����ʹ�ҷ����ľ���ΪʲôҪ����ƽ̨�ϲ��� Docker��

��Ȼ�������ڹ����Ƶ���������� Docker �������Ƚ����⣬ĿǰҲû�й����������û�ֱ�Ӳ��� Docker

���������ϣ���Ȼ��Softlayer �����������йܵ��Ƴ��⡣

��Ϊ Docker �����İ�ȫ�Ի��������˷��ġ���Ȼ Docker �Ѿ��и��ְ�ȫ���������� Namespace

�ṩ�ĸ�����ơ�Selinux��Apparmor �Ȱ�ȫ���ƣ��Լ�������е�Unprivileged Container

���������� Docker ʵ�����������ϵ��û�Ȩ�ޣ��������������ı����Ǹ�����������ͬһ�� Linux

Kernel��һ�� Kernel �����а�ȫ©�������п��ܱ� Docker �û����ã����뵽��ƽ̨����������

���缸����ǰ���ֵ� COW ©�������п����� Docker ʵ������������� Root Ȩ�ޣ�ʵ�������ġ�Խ���������©��������ʮ����ű��˷��֣���ȫ�п��ܻ��кܶ�����©�����ڣ�ֻ��û�б��������ѡ�

���ԣ�������ֱ�����û��ڶ��⻧�������������� Docker���Ǽ�����ȫ��������

��ˣ�Ҫ�ڹ�����ʹ�� Docker����ֻ����������������� Docker ��һ��ѡ����ô�ڹ������ϲ���

Docker ҵ������Щ�����أ���ʵ����Ҫ�������ܺ��������档

��������

�������⻯�ı�����������ʵ�����������ͽ������Ĺ��ܣ�������������е����������������� CPU ��Դ��

Linux �ڴ�����������ʱ���м������������ CPU��

1.��ַת����Nat����

2.����·��ת����

3.Vxlan ��װ��

4.����ת����

5.������� Kernel �������� Kernel ֮���ת����

���� 1 �� 2 ռ�� CPU ���Ľϸߣ�������Ϊ��ַת����·�ɶ�������ݰ��İ�ͷ���ģ������¼��� Checksum��

���ҵ�ַת������Ҫ��ѯ Conntrack �����ӱ��� IPtables �ĵ�ַת��������Щ���ܶ���ȫ����������

CPU ��ɡ�

��ƽ̨�ṩ�� SDN ���磬�ǵ�һ���������⻯�������һ����������ʧ�����ǿ���ͨ����������������Ӳж�ع��ܣ�����

Vxlan Offload�� ������� Gso��Gro��Rx Checksum ������һ��������⻯�����IJ���������ʧ��

��Ȼ�����������ڸ����������� Kernel ��������ԣ���� VM �������ܸ��ã�û�� �� 5 ������ʧ������

Docker ����������磬��Ȼ�����������������ʧ��

ͬʱ�����ڵڶ������⻯������Ӳж�ع��ܣ�����������ʧͨ������ڵ�һ�㡣�����������⻯�����������������ӣ�������Ӱ���������ܡ�

�ٸ����ӣ�

| ���Ϻ�һ����SH1A����ʹ�� IPerf -C ������еĻ������ܲ��� (�ر���ƽ̨����������)������£� ��������֮�䣺���� 9Gbps�� ���������ڣ�ʹ�� Docker Overlay ����� Docker ʵ��֮������½�Ϊ 2.3 Gbps��

|

�ɴ˿ɼ�������ʹ�� Docker Overlay �ķ���������� 3/4 ��������ġ���������϶����ṩ��������Ҫ�ĵ�ַת��������������ʧ������������ʧ����Ϊ��

���ø���

���ȣ�Docker ���������縴�ӡ�Bridge �� Overlay ����Ҫ��ϵ�ַת������ʹ�ã�����ַת���Ĺ����࣬���Ҹ��ӡ�

�����������˽���ƿͻ���������ƽ̨���沿����� K8S ��ҵ��ϵͳ����������һ�����⣬ͬһ����������

Docker ʵ��֮�䣬�� K8S �ṩ��ҵ�� IP �����ʣ�����ͬ������֮������ͬ�� IP ����������

��������Ŷӣ�ͨ���Ӱ�ü��죬Ҳû�������ô���£������Ұ�æ������������ʵ��������Ϊ K8S ���·���һ��

IPtables ����û�ж�ͬ�����������������Դ��ַת����

����������Ϥ Linux ���繦�ܵ�����˵������ʲô���⣬���Ƕ�רע��ҵ���� Docker �û����ԣ��ɾͺ��ѽ���ˡ�

��˵������ӵ�Ŀ�ؾ���Ҫ˵�������� Docker ���������Ǽ��ѶȺܸߵ����顣

��һ���棬Ҫ����ƽ̨���棬ʹ�� Docker �����ṩ������Ҫ����ƽ̨�����������ϡ�

ͨ��������ƽ̨�� IP �� Docker �� IP ֮������ַת�������� Docker ʵ����Щ���ܾͱȽϸ��ӣ����ڴ˻����ϣ�����һ���ַת�������������ĸ��Ӷȡ�

ʹ�� Docker ����ƽ̨�ij����Ǽ�Ʒ���𣬶�ͨ�������ķ�ʽ����ƽ̨���ϣ�ȴ����һ�������ۡ�

��ν�������������ܼ��������粿�������

��������ĸ�Դ������ƽ̨�� Docker ƽ̨�����Լ������⻯���磬���߹����ص���ʹ��ʱ�Ƕ�ס������ø��ӵ��Ѷ�һ����

Docker �������縴�ӣ���һ�������Ǹ���ƽ̨����������Ҳ���ӡ�

Ŀǰ���Ƶ� SDN ֱͨ����ͨ���� Docker ʵ��������ƽ̨�ṩ�����������ķ�ʽ���� Docker

ʵ��ֱ��ʹ����ƽ̨�� SDN ���ܣ����� Docker ���������硣

һ��������˵ڶ������������������ʧ����һ���棬��ƽ̨�� SDN ��ͨ�� API �Ϳ���̨��װ�õķ���Docker

ֱ��ʹ�þͿ����ˣ�����Ҫ�Լ������� Docker �����磬���Դ��������ʹ���Ѷȡ�

SDN ����ֱͨ���������������棺

1.��ƽ̨����������ͨ���ṩ�����ӿڣ������������ܹ����ض����������Щ��������������ͬ���߲�ͬ�����磬ͬʱÿ�������ܹ������Լ���˽��

IP������ IP�����ؾ������ͷ���ǽ�ȹ��ܡ�

2.�������������Qingcloud ����������һ�� Docker ��������������

Docker ʵ����ʱ��ͨ���ò�������Խ����������ϵİĶ������һһ���ص� Docker ʵ����,

���������� IP ��ַ��·�ɡ�����֮��Docker ʵ���ͼ�������ƽ̨ SDN �ṩ�����磬�ܹ�ʹ����ƽ̨���е����繦�ܡ�

����Ѿ���Դ����ַ�� https://Github.Com/Yunify/Docker-Plugin-Hostnic

��������Qingcloud ����������һ�� Docker �������������� Docker ʵ����ʱ��ͨ���ò�������Խ����������ϵİĶ������һһ���ص�

Docker ʵ����, ���������� IP ��ַ��·�ɡ�

����֮��Docker ʵ���ͼ�������ƽ̨ SDN �ṩ�����磬�ܹ�ʹ����ƽ̨���е����繦�ܡ���ƽ̨���������������ܹ��������������ض��������������Ӧ��

Docker ���������������Endpoint������豸����ƽ̨�������ײ��� SDN �ڲ��Ŀ������·�������ʹ��

DHCP ���� IP ��ַ��������������ƽ̨������ģ�顣

��� Docker �����繦�ܣ����Ƶ����������ṩ����Ĺ���:

VPC

ǰ��˵����Docker �� Overlay ����ʵ����������Ķ��������� VPC �ṩ����һ�����������������������Ϊһ���ֲ�ʽ�ĺ��Ľ����������Ƶ�

VPC �����Դ��� 252 ���������磬���ɳ��� 6 ��̨����������

�ͼ��������������������ʹ�� Vxlan ʵ�֣������ڽϳ���ļ���������������������� SDN ������һ���ؼ��㣬��Ϊ��������Ҫ�и��ֲ�ʽ���ز��������������������ʱ��VPC

�����������ܲ��䡣

Ŀǰ SDN ���̺ͼ����õ��Ƽ��㹫˾���и��Ե�ʵ�֣���û�п������Ŀ�Դ��Ʒ�ܹ�������

�� Docker ���������Ƶ�����ʱ���ͼ����˶�Ӧ�� VPC��������ʵ��������һ���û����Ը���������Ӧ������������ʵ�����Ƕ��㻹��������ͨ��

���� IP

ÿ�����������Լ������Ĺ��� IP��Ҳ����ʹ�� VPC �����Ĺ��� IP �����ṩ��������˽����ַ��ת��������ƽ̨�ķֲ�ʽ��������������Ҫ

Docker �����κ� IPtables ����

���ؾ�����

����������Ϊ���ؾ������ĺ�ˣ��Լ�Ⱥ�ķ�ʽ�������ṩ�߿��ú����ܵķ������ Docker �ĸ��ؾ����������Ƶĸ��ؾ������������ŵ�:

1.4��/7��ȫ������˷�������ֱ���õ��ͻ��˵�Դ IP ��ַ����������������������ĵ�һ����Ŀ����Ŀǰ�����Ƽ���ĸ��ؾ�������������Ȼ�Ƕ��еĹ��ܣ������ϱ�Ĺ����ƶ�û��������

2.ˮƽ��չ�������û�����ͨ���ļ�Ⱥ�ڵ���������չ��������� HTTPS

�������

3.HTTPS ת�����ԵȵȺܶ�����ѡ�Ҫ�� Docker ���� K8S

ʵ�ֵĸ��ؾ�������ѡ��ḻ�ܶࡣ

4.����ǽ��ÿ�����������Զ��������Լ��ķ���ǽ���˹������������ Docker

�ϻ�û������

������������������֮����Ҫʹ�õ� Hostnic ������� 3 ����

1.Docker-Plugin-Hostnic �Ǹ� Docker ����������

Docker ʵ����Ч�����Ǽ�����һ���� Hostnic �� Docker ��������

2.���� Docker ���硣���磺Docker Network Create

-D Hostnic �CSubnet=192.168.1.0/24 �CGateway 192.168.1.1

Hostnic���������κ������������� VPC ��Ӧ����������ԣ�

3.���� Docker ʵ��������������Ӧ�� Mac �� IP ��ַ������:

Docker Run -It �CIp 192.168.1.5 �CMac-Address 52:54:0E:E5:00:F7

�CNetwork Hostnic Ubuntu:14.04 Bash��

����������˶� Docker ʵ����������й������á�

ǰ��˵�Ĺ��� IP�����ؾ������ͷ���ǽ��������ͨ�����ƿ���̨��SDK�� CLI ���� API �ķ�ʽȥ�������á�����Щ����ʹ���������ʵĻ�������ͨ�����������ǵĹ���ʦ��ͨ������������

Docker ��Щ���ӵ��������á�

| ���������Լ��з��� Hostnic�������Ѿ�������һ�� Docker ���֧������ SDN ֱͨ����ϣ��Csphere ������ Qingcloud-Docker-Network��ͬ��Ҳ�Ѿ���Դ�� Https://Github.Com/Nicescale/Qingcloud-Docker-Network ��

|

�� Hostnic ��ȣ���������������� API���ܹ������� Docker ʵ��ʱ���Զ�����������������ʹ������������һЩ��

���ڹ����ƣ�Ŀǰֻ��ѡ����������������ʹ�� Docker�����Ƕ���˽���ƣ������������ṩ�������������沿��

Docker��

���������Ĺ���ԭ���� Docker һ���������õ��� Linux Kernel �������������������������ӽ��������������ż�����ͬ�Ĺ��ܣ����磺����

SSH ��Կ��Web Terminal���������������ݵȹ��ܣ���������������ȫ���ݣ����������������� CPU���ڴ桢ϵͳӲ�̡�

Ҳ����˵������˽�����û�������ʹ�ø�����������������ȫһ���IJ�����ʽ���������������沿�� Docker���Ӷ�����

KVM ���⻯��һ���������ϵ���ʧ���ܴﵽ�ӽ������������ܡ�

��ֱ�����������ϲ��� Docker ��ȣ�ʹ������������������ƽ̨��ݵĹ��ܣ������뼶������������һ��������������ƽ̨�ĸ������Ա�֤������崻���ͨ������Ǩ�ƣ�Ѹ�ٻָ�ҵ���ټ���ǰ��˵����Щ��ƽ̨�����繦�ܣ�Ϊ�����û�ҵ��Ⱥ����ʡ����ʱ�䡣ͬʱ���Ƶ�

SDN ������ Linux Kernel ��������Ż������ֱ������������ʹ�� Docker �� Overlay

�������ܻ���ò��١� |