|

�������ϸ�Ľ̳��У����ǽ�ѧϰ��δ�����������������Ȼ��ѧϰ���������Щ����Ķ����������Լ�Ϊ��̬IP��ַȷ�����������ԡ�

�����ȱ�����羭�飬���Ƕ�OpenStack�е�İ������ô����Neutron����һ����ս������OpenStack�ٷ��ļ���Neutron��һ��OpenStack��Ŀ��������������OpenStack��������Nova���йܵĽӿ��豸������vNIC��֮���ṩ���������Ӽ�����Neutron�ɼ�����Ϊ��

�����û������������硢�����Ͷ˿ڵ��������������OpenStack�����ܹ�ͨ��APIʹ�����ǡ�

�����ܹ��ô�����Ӫ��ͨ��ʹ�ô���������������������ӵ����缼�����Ӷ��������ǵ����������ʩ��

���ȣ�������ͨ��ʵ��������OpenStack�е����硣�ڱ��εĽ̳��У����ǽ����ĸ����������������������������硢�����Ͷ˿ڣ���ȫ�飻·����������IP��

�������Ƚ�������������������Ȼ�����ǽ������Щ���紴��������������Ϊ��̬IPȷ�����������ԡ�������ǽ����һ��ʹ�ð�ȫȺ���������Է��ʵ����ƣ���������ٿ�һ��ʹ��·�ɺ���IP�IJ�ͬ����֮��������ԡ�

�� ���������������ڿ�ʼ��

���硢�����Ͷ˿�

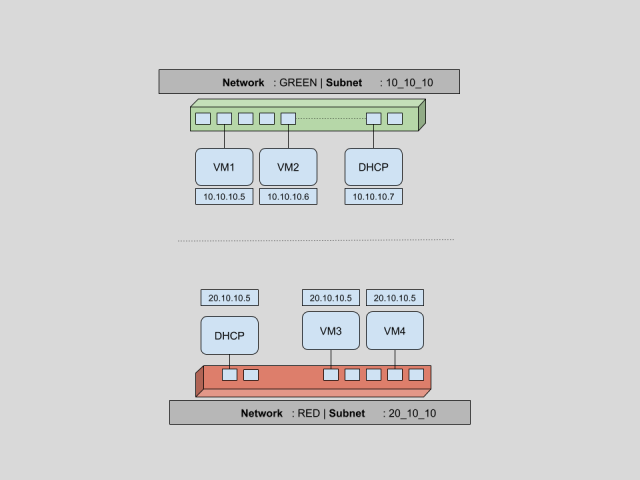

����������˵���������������ȴ���һЩ���硣���ǵļƻ����£�

����һ�����磨GREEN����Ϊ������紴��һ��������Ȼ������ʹ�ø�������������

������һ��ʹ�ò�ͬ���������磨RED������������ʹ�ø�������������

��Ϊ���������һ����ȷ���������Ķ˿ڣ�����OpenStack����˿�Ϊʲô���á�

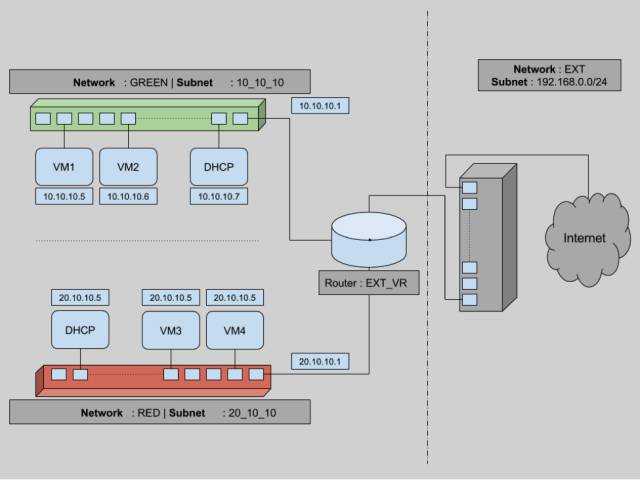

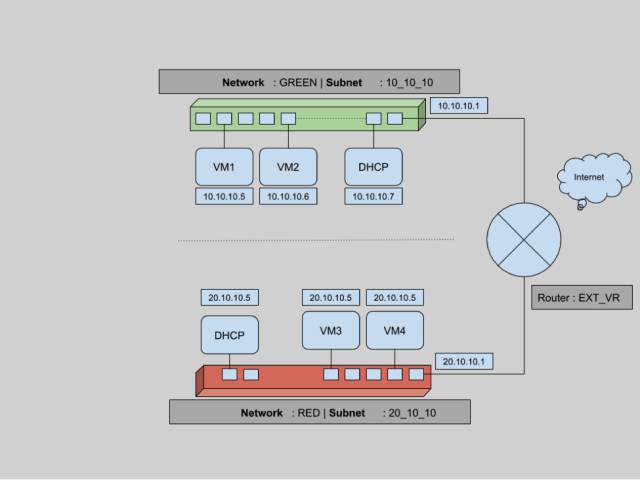

�����Щ��������ǽ���һ������ͼ��ʾ�����������ʩ�����а�����

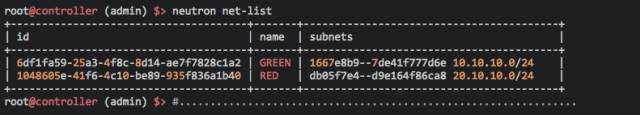

�����������磨GREEN��RED��

����������10.10.10.0/24��20.10.10.0/24���������һ����

4̨�������ÿ�������������̨����ÿ̨�������IP��ַ�ɶ�Ӧ�����е�DHCP��̬���䡣

����DHCP�����������紴��ʱ�����ѡ�����Զ���������

�������õ�����˿ڡ�

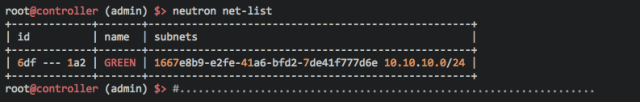

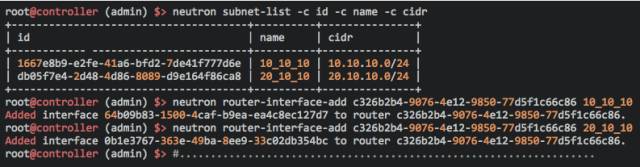

����������ȷ��û���������硣������������������ǽ�ʹ��OpenStack��python CLI��python-neutronclient

�� python-novaclient����

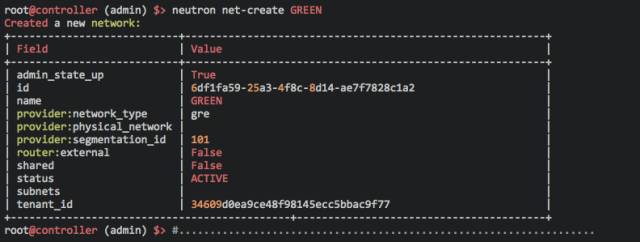

�������Ǵ�����ΪGREEN�ĵ�һ�����硣

���������������ģ���ΪGREEN�������类������������������ΪGRE���ͣ�����IDΪ101����ᷢ������û���ⲿ���磨router:external

ΪFalse����

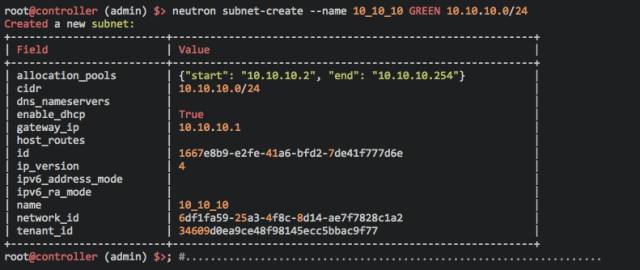

��������������������д���һ������������Ϊ�������ѡ��10.10.10.0./24��ַ�Σ�������Ϊ10_10_10��

���ǿ��Կ�����������������Ĭ�Ϸ����Ϊ10.10.10.2-10.10.10.254�����������������豸��IP��ַ���������Χ�ڷ��䡣��һ�������һ��IP��ַ������ģ�������ǽ�����������neutron

subnet-create���������ʾ��10.10.10.1ΪĬ�����ء����һ��IP��ַ10.10.10.255Ϊ�㲥��ַ�����ڹ㲥��;����������

�ٿ�һ�������б��������ܹ�ȷ��GREEN������һ��10.10.10.0/24����������

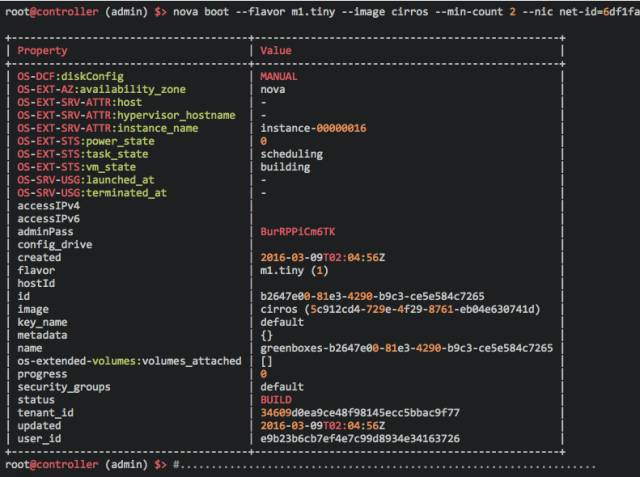

�������ǵĻ�����������Ѿ���ɡ�������ʹ��cirros�����������������������

��ʾ�г���������cirros �����m1.tiny��������ڴ�����

������̵� nova list ��ʾ������Ѿ�����������10_10_10������ռ������IP��ַ����Ϊ���������һ���֣��������⽻���Ķ˿ڸ����������������ӿڡ���һ���������Ķ˿ڣ�����Ӧ���ܹ������ӵ���������е��豸��һ���˽⡣

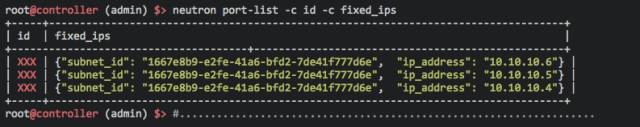

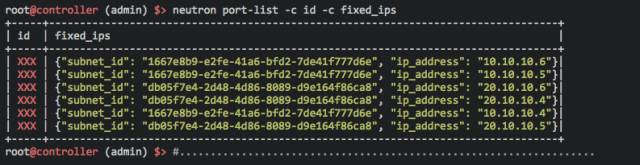

�����neutron port-list��ʾ�������˿ڱ�����������������VM�ӿڣ�һ������������DHCP����������Ϊ�ڴ�������ʱ�����Dz��ܽ�ֹDHCP�����DHCP���������ᱻ���������DHCP����������������䶯̬IP��ַ��

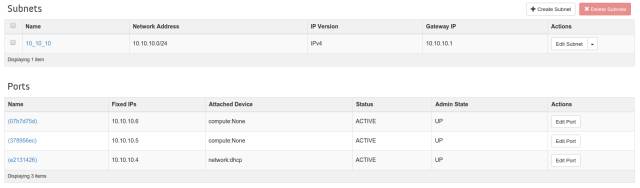

���⣬ȷ�϶˿ڴ�����һ�����İ취������horizon �DZ��̡�����ض������磬���ǻ������������ҳ�棬�����������ܹ�������ѡ����������ʹ�õĶ˿ڡ����磬��GREEN�������������ҳ�棬���ǻῴ����

���ǿ��Կ�������Compute:None�˿ڣ������������Щ�˿ڱ��������������һ���˿ڣ�10.10.10.4��������DHCP����

OpenStack��Network ��һ��VLAN�����Ǹ�������ԡ�

Subnet ΪIP��ַ�κ���ص�����״̬�����µĶ˿��������б�����ʱ�����������ڷ���IP��ַ��

Neutron PortΪ���ӵ����豸��������������ӵ㣬�������������NIC������˿�Ҳ����Ϊ����������ã������ڸö˿���ʹ�õ�MAC��IP��ַ��

�������ǵĵ�һ�����������������Ѿ����������ǽ�������һ�������磨��ΪRED������Ϊ�����紴��һ���µ�������ͬʱ������̨ʹ�ø������������������������������ظ���֮ǰ�IJ��裬�����ܹ�ȷ����Horizon�DZ��̵�4��ʵ��������ͼ��ʾ����4��ʵ�������������ڵ��У�����������GREEN���磨10.10.10.X������������������RED���磨20.10.10.X����

4��ʵ�������У�GREEN���磨10.10.10.X����RED���磨20.10.10.X����������

����������������磺

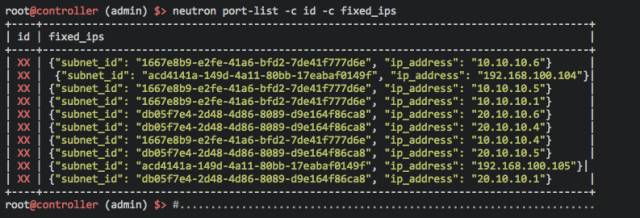

�ܹ���6���˿ڱ�������4���˿�����4̨�������2���˿ڱ�������GREEN�����RED�����е�DHCP����

�����Ѿ�������ǰ���ᵽ�����������ʩ�����������Neutron���硢�����Ͷ˿ڵİ����£������ܹ�����һ��������������ġ��߶ȸ��ӡ��������������á�

��ȫ��

����һ�½ڣ������������ͬһ�����б����������ӣ������ڰ�ȫ���ԭ�����ǿ���Ҳ��ping��ssh���ǡ�������Ϊ��һ����Լ���ʵ�����������ǽ�����������������������OpenStack�еİ�ȫ����ÿ̨������ϱ�ִ�С�����Դ���һϵ�а�ȫ�����������ָ����ʵ����

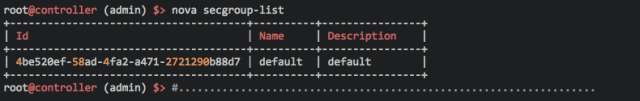

�������г����еİ�ȫ�飺

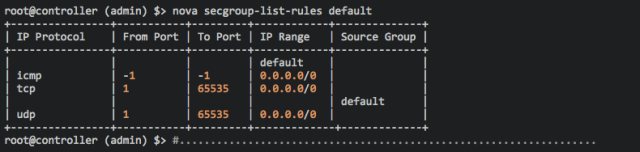

�г�һ��Ĭ�ϰ�ȫ������Ĺ���

�����Dz���һ������һ̨������İ�ȫ�飺

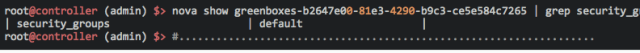

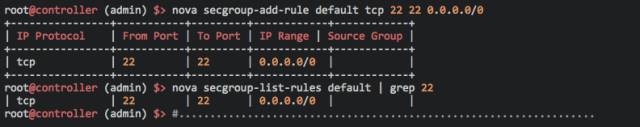

��������ǵ�VM1��greenboxes-b2647e00-81e3-4290-b9c3-ce5e584c7265������Ĭ�ϵİ�ȫ�顣��������������һ����Ĭ������ssh���ӣ�port

22����

> >

�г����Ĭ�ϰ�ȫ��İ�ȫ�飬�����ܹ�ȷ��Ĭ�ϰ�ȫ����һ�����port 22�Ĺ�������ζ������һ̨�����������ʱ������Ĭ�ϰ�ȫ�飬port

22����Խ������ӿ��ţ���������ܹ�ִ��ssh���ӡ���Щ��ȫ������������Ŀ�ģ���Ŀ��Ա�ܹ��༭����������Ĭ�Ϲ����Լ������µĹ���

·����

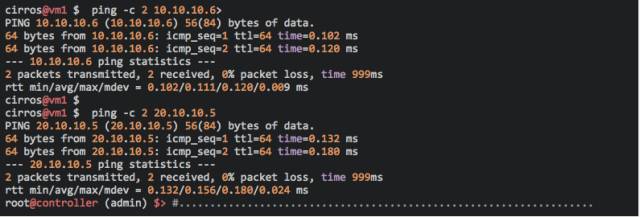

������ͼ���У�ֻҪ��ͬһ�����У�GREEN�����е�ʵ�����ܹ������������豸���жԻ�������ζ��VM1�ܹ���VM2���Ͳ���������VM2�����ݰ�������VM3��

VM4���С�Ϊ����������ͬ����֮���ṩ�����ԣ�·��������Ϊ���е�һ���֡�

·��������������������ǵĹ��ܰ�����

�������ת�����ݰ�

�ṩL3��NATת�����Ӷ��ṩ���⻧�����е���������ⲿ���ʡ�

������չʾһ�����������ܡ��ڱ��½ڣ����ǽ�����һ���µ�·��������ÿ�������һ��������·����������������ӡ����ǽ�����һ��ģ���ⲿ���磬�������·������Ϊ���ء�����������£����ǵ�������ܹ����ⲿ�������ͨ�š��ڱ��½ڵĺ��棬���ǽ���һ��������ʾ�����á�

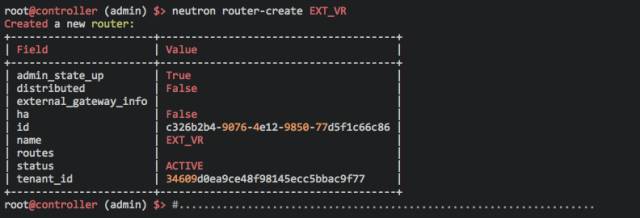

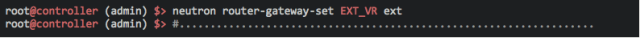

������Ҫһ̨·������������������������һ�������Ǵ���һ̨��ΪEXT_VR���ⲿ����·������

����������Ҫ��ÿ�����������ӿ��������մ�����EXT_VR·�����ϡ�ͨ�����ְ취�������ܹ���ȡһ�����ж�����������磬���������ĸ�������·����������

������Щ����ͨ��EXT_VR��������һ�������ܹ�ȷ�����ǵ������ԡ�

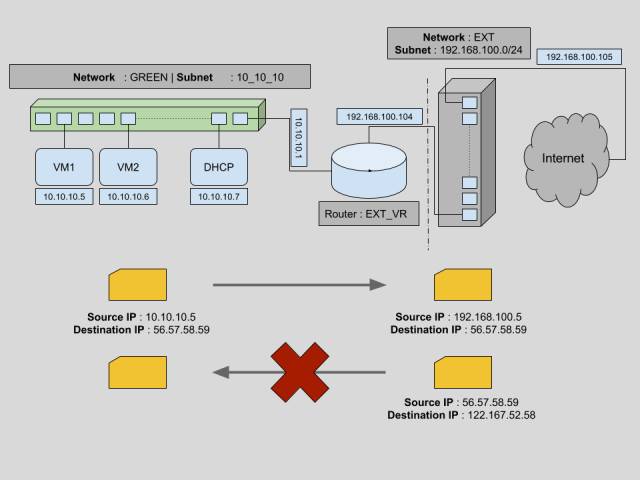

���������ܹ�������ͬ����������֮��������ԣ�����������Ȼû��Internet���ӡ���������������ݰ��������ⲿ���硣���������ʩ�ĵ�ǰ״̬����ͼ��ʾ��

�������磨RED��GREEN����������·����������·������Internet֮��û�����ӡ�������Ҫ��·��������Ϊ���ء�����ζ�Ž�·������һ���ӿ��������ⲿ���硣�����ǵİ����У�������һ���ֳɵ��ⲿ���磬���ǽ���Щ����������Ϊ·���������ء�

�⽫����һ���µĶ˿ڣ�������˿ڽ����ⲿ����������·������������ȷ��һ�¡�

�����������������ˣ����192.168.100.104��192.168.100.105�ģ������¶˿ڡ����������µ����ӵ㣬һ������·�������ⲿ���磬��һ���������ⲿ������Internet�����ڣ������ڲ�����������ݰ����ܹ�����Internet�ˡ�

����IP

���ǿ��Կ�����ͨ������IJ��裬������ܹ������ⲿ�������硣�����������ܡ����Dz���ͨ���ⲿ���絽����������κ�ֱ���루ӵ��˽��IP��ַ10.10.0.5�ģ�VM1�Ի������ݰ��ܹ������ⲿ·�����������������·����û�а취ʶ��Ŀ��������������dz����Ÿ�Ϊ��ϸ�����������еĺ��⡣

����ļ�ͼ������֮ǰ�����������ʩ���ơ����ȣ��������Ž�����VM1�����ݰ��������ⲿ������IP��ַΪ56.57.58.59��������VM1���ⲿ��������ͨ����������·������õģ����������ݰ��ܹ�����ӵ��ԴIP��ַ10.10.10.5������·������Ŀ��IP��ַ56.57.58.59�����ǵ������ⲿ·����EXT_VR���ὫԴIP��ַ�ij��Լ���IP��ַ��192.168.0.19�����������ݰ���������ȷ��Ŀ�ĵء�

�������κ���Դ����������������ݰ����䣬���ݰ��ܹ���������ʹ��·��������IP��ַ���ⲿ����·����EXT_VR�����Ǹ������ݰ����ṩ����Ϣ������·����û�а취ʶ��Ŀ���������

�������������ⲿ���������Ե�һ���취�ǣ�Ϊÿ̨�������������IP���������ڽϳ�ʱ���ڲ��߱��ɳ����ԡ������ϣ�����ż�������֮�⣬���ǻ���ϣ�����ǵ���������빫������������һ��ÿ̨�����ʹ�ù���IP���������DZ���Ҫά���Ӵ�������IP��ַ�ء�

����IPΪ��·�ɵĹ���IP�����ܹ��������һ̨������������Գ��������ǿ�����·���������ά����

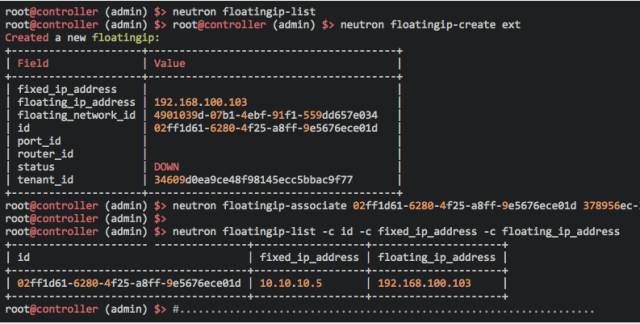

��Ϊ���½ڵ�һ���֣��������ڹ�������EXT������һЩ����IP��������ǰ����Ƕ�̬�ط����VM1����ȷ�������ԡ�

���neutron floatingip-list������û�н���ġ�����ζ��û���ֳɵĸ���IP���������Ҫ��ext����������һ������IP�����IP����ext����������ַ�������ѡȡһ����Ȼ�������ҵ�ϣ����ϵ��һ���������˿ڡ�ͨ��ʹ��neutron

floatingip-associate �������ܹ������������IP��ַ��������˿���ϵ��һ���⽫����һ�����ⲿ������VM1�����ӡ�

����

���ڣ������Ѿ��������OpenStack�ƶ˴���������������˻�������֪�����ǻ�������ͨ����ȫ����ֹÿ̨����������������⣬����ѧϰ����ʹ��L3������·�������Ӳ�ͬ���磬�Լ�ʹ�ø���IP�����ⲿ���ӵ���������ľ��巽���� |