| БрМЭЦМі: |

ЮФеТжївЊНщЩмвЛИіАВШЋПђМмShiroЃЌВЂЧвЯъЯИНщЩмСЫShiroМмЙЙЭМЁЂЛЗОГДюНЈЁЂШЯжЄЪЕЯжвдМАУмТыМгУмЪЕЯжЗНАИЕШЯрЙиФкШнЃЌЯЃЭћЖдФњФмгаЫљАяжњЁЃ

БОЮФРДздгкcnblogsЃЌгЩЛ№СњЙћШэМўLucaБрМЁЂЭЦМіЁЃ |

|

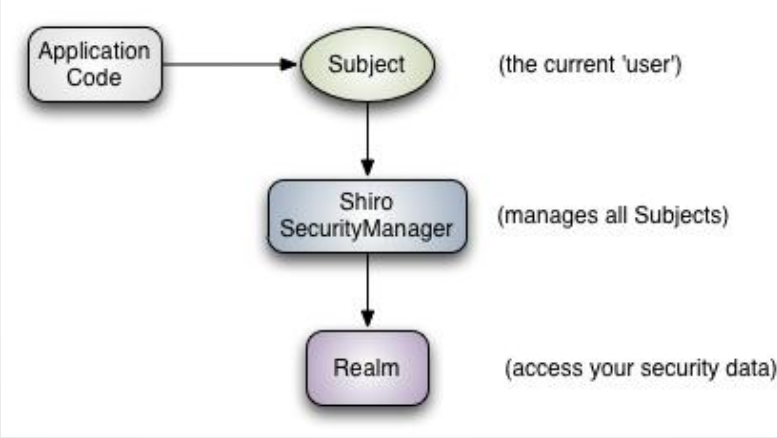

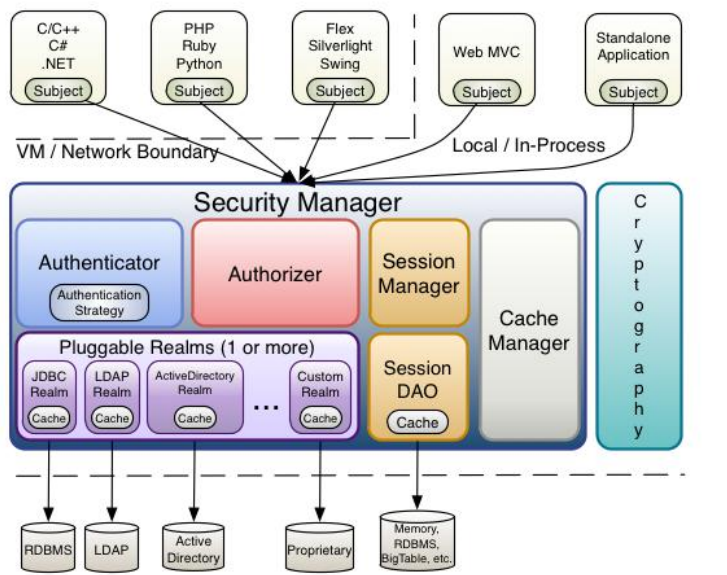

вЛЁЂShiroМђНщ

Apache ShiroЪЧвЛИіЧПДѓвзгУЕФJavaАВШЋПђМмЃЌЬсЙЉСЫШЯжЄЁЂЪкШЈЁЂМгУмКЭЛсЛАЙмРэЕШЙІФмЁЃ

ЖдгкШЮКЮвЛИігІгУГЬађЃЌShiroЖМПЩвдЬсЙЉШЋУцЕФАВШЋЙмРэЗўЮёЁЃЦфВЛНіПЩвдгУдкJavaSEЛЗОГЃЌвВПЩвдгУдкJavaEEЛЗОГЁЃ

ЖўЁЂShiroМмЙЙЭМ

1.ДгЭтВПРДПДShiroЃЌМДДггІгУГЬађНЧЖШРДЙлВьШчКЮЪЙгУShiroЭъГЩЙЄзїЁЃШчЯТЭМЃК

2.ДгShiroФкВППДShiroЕФМмЙЙЃЌШчЯТЭМЫљЪОЃК

Subject(org.apache.shiro.subject.Subject)ЕБЧАгыШэ МўНјааНЛЛЅЕФЪЕЬхЃЈгУЛЇЃЌЕкШ§ЗНЗўЮёЃЌcron

jobЃЌЕШ ЕШЃЉЕФАВШЋЬиЖЈЁАЪгЭМЁБ

SecurityManagerЃКSecurityManager ЪЧ

Shiro МмЙЙЕФаФдрЁЃЫќЛљБОЩЯЪЧвЛИіЁАБЃЛЄЩЁЁБЖдЯѓЃЌаЕїЦфЙмРэЕФзщМўвдШЗБЃЫќУЧФмЙЛвЛЦ№ЫГРћЕФЙЄзїРрЫЦгкSpringMVCжаЕФШыПк

servlet

RealmsЃКгђ Realms дк Shiro КЭФуЕФгІгУГЬађЕФАВШЋЪ§ОнжЎМфЕЃЕБ ЁАЧХСКЁБЛђЁАСЌНгЦїЁБЁЃЕБЫќЪЕМЪЩЯгыАВШЋЯрЙиЕФЪ§ОнШчгУ

РДжДааЩэЗнбщжЄЃЈЕЧТМЃЉМАЪкШЈЃЈЗУЮЪПижЦЃЉЕФгУЛЇеЪЛЇНЛЛЅЪБЃЌ ShiroДгвЛИіЛђЖрИіЮЊгІгУГЬађХфжУЕФRealжабАеваэЖретбљЕФЖЋЮї

Shiro ЕФЛЗОГДюНЈ

ЪЙгУ shiro ЪЕЯжЕЧТНЕФВйзї

ЕквЛВН ЕМАќ

ЕкЖўВНЃКЪщаД shiro.ini ЮФМў

ЕкШ§ВНЃКЪщаДВтЪдДњТы

| import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.config.IniSecurityManagerFact

ory; import org.apache.shiro.subject.Subject;

import org.apache.shiro.util.Factory; import

org.apache.shiro.mgt.SecurityManager;

public class TestA {

public static void main(String[] args) {

//[1]НтЮіshiro.iniЮФМў

Factory<SecurityManager> factory =new

IniSecurityManagerFactory("classpath:shiro.ini

");

//[2]ЭЈЙ§SecurityManagerЙЄГЇЛёЕУ SecurityManagerЪЕР§

SecurityManager securityManager = factory.getInstance();

//[3]АбSecurityManagerЖдЯѓЩшжУЕНдЫааЛЗОГжа

SecurityUtils.setSecurityManager(securityManag

er);

//[4]ЭЈЙ§SecurityUtilsЛёЕУжїЬхsubject Subject subject

= SecurityUtils.getSubject();

//[5]ЪщаДздМКЪфШыЕФеЫКХКЭУмТы---ЯрЕБгкгУЛЇзд МКЪфШыЕФеЫКХКЭУмТы

//ЮвУЧФУзХздМКЪщаДгУЛЇУћУмТыШЅКЭshiro.ini ЮФ МўжаЕФеЫКХУмТыБШНЯ UsernamePasswordToken

token =new UsernamePasswordToken("sxt","root");

//[6]НјааЩэЗнЕФбщжЄ subject.login(token);

//[7]ЭЈЙ§ЗНЗЈХаЖЯЪЧЗёЕЧТМГЩЙІ

if(subject.isAuthenticated()){ System.out.println("ЕЧТМГЩЙІ");

}else { System.out.println("ЕЧТМЪЇАм");

}

}

} |

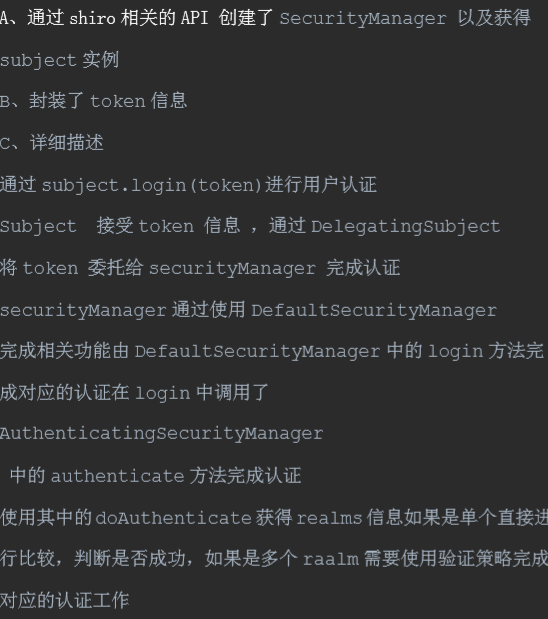

Shiro бщжЄЪБвьГЃЗжЮі

DisabledAccountException

еЫЛЇЪЇаЇвьГЃ

ConcurrentAccessException

ОКељДЮЪ§Й§Жр

ExcessiveAttemptsException

ГЂЪдДЮЪ§Й§Жр

UnknownAccountException

гУЛЇУћВЛе§ШЗ

IncorrectCredentialsException

ЦОжЄЃЈУмТыЃЉВЛе§ШЗ

ExpiredCredentialsException

ЦОжЄЙ§Цк

Shiro--ШЯжЄСїГЬ

Ш§ЁЂShiroЩцМАГЃМћУћДЪ

ЫФЁЂShiroХфжУЮФМўЯъНт

shiro.iniЮФМўЗХдкclasspathЯТ,shiroЛсздЖЏВщевЁЃЦфжаИёЪНЪЧkey/valueМќжЕЖдХфжУЁЃINIХфжУЮФМўвЛАуЪЪгУгкгУЛЇЩйЧвВЛашвЊдкдЫааЪБЖЏЬЌДДНЈЕФЧщОАЯТЪЙгУЁЃ

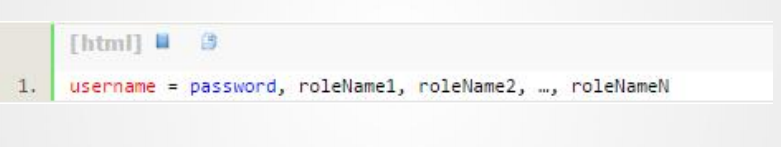

iniЮФМўжажївЊХфжУгаЫФДѓРрЃКmainЃЌusersЃЌrolesЃЌurls

ЪОР§ЃК

1ЁЂ[main]

mainжївЊХфжУshiroЕФвЛаЉЖдЯѓЃЌР§ШчsecurityauthenticatorЃЌauthcStrategy

ЕШЕШ,Р§ШчЃК

2ЁЂ[users]

[users]дЪаэФуХфжУвЛзщОВЬЌЕФгУЛЇЃЌАќКЌгУЛЇУћЃЌУмТыЃЌНЧЩЋЃЌвЛИігУЛЇ

ПЩвдгаЖрИіНЧЩЋЃЌПЩвдХфжУЖрИіНЧЩЋЃЌР§Шч:

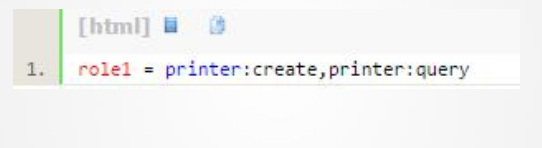

3ЁЂ[roles]

[roles]НЋНЧЩЋКЭШЈЯоЙиСЊЦ№РДЃЌИёЪНЮЊЃКНЧЩЋУћ=ШЈЯозжЗћДЎ1ЃЌШЈЯозжЗћ

ДЎ2Ё..ЃЌР§ШчЃК

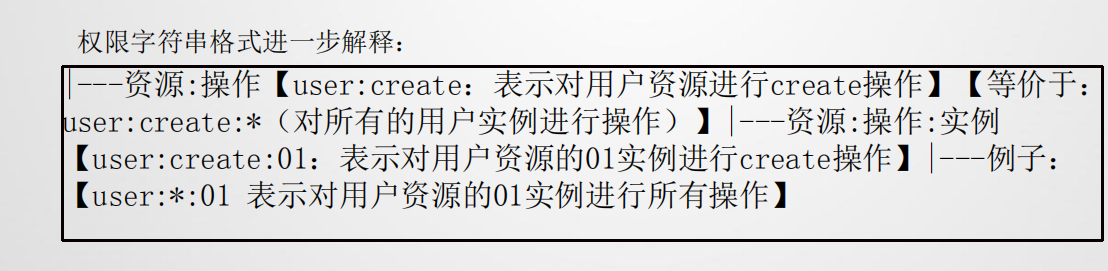

4ЁЂ[urls]

етВПЗжХфжУжївЊдкwebгІгУжаЃЌИёЪНЮЊЃКurl=РЙНиЦї[ВЮЪ§]ЃЌРЙНиЦї[ВЮЪ§]ЁЁЃЌР§Шч

ЮхЁЂШЯжЄЪЕЯж

ШЯжЄЃКбщжЄгУЛЇЪЧЗёКЯЗЈ

дк shiro жаЃЌгУЛЇашвЊЬсЙЉprincipals ЃЈЩэЗнЃЉКЭcredentialsЃЈЦОжЄЃЉ

ИјshiroЃЌДгЖјЪЕЯжЖдгУЛЇЩэЗнЕФбщжЄЁЃ

5.1.principals(гУЛЇУћ)

ЩэЗнЃЌМДжїЬхЕФБъЪЖЪєадЃЌПЩвдЪЧШЮКЮЖЋЮїЃЌШчгУЛЇУћЁЂгЪЯфЕШЃЌЮЈвЛМДПЩЁЃ

Р§ШчЃКгУЛЇУћ/гЪЯф/ЪжЛњКХЕШЁЃ

5.2.credentials(УмТы)

ЦОжЄЃЌМДжЛгажїЬхжЊЕРЕФАВШЋжЕЃЌШчУмТы/Ъ§зжжЄЪщЕШЁЃ

зюГЃМћЕФprincipalsКЭcredentialsзщКЯОЭЪЧгУЛЇУћ/УмТыСЫЁЃ

5.3 ЪЕЯжВНжш

5.3.1 ЕМШыjarАќ

5.3.2 ДгдДТыЕФЪОР§ЯюФПquickstartжаПНБДshiro.iniЗХЕНsrcЯТЃЌВЂХфжУ

5.3.3 БраДДњТы

package com.bjsxt.test;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.config.IniSecurityManagerFactory;

import org.apache.shiro.mgt.SecurityManager;

import org.apache.shiro.subject.Subject;

import org.junit.Test;

//ЪЕЯжМђЕЅШЯжЄ

public class AuthenticationTest {

@Test

public void testAuthentication(){

//1.ЙЙНЈSecurityManagerЙЄГЇ

IniSecurityManagerFactory securityManagerFactory

= new IniSecurityManagerFactory("classpath:shiro.ini");

//2.ЭЈЙ§securityManagerFactoryЙЄГЇЛёШЁSecurityManagerЪЕР§

SecurityManager securityManager = securityManagerFactory.getInstance();

//3.НЋsecurityManagerЩшжУЕНдЫааЛЗОГЕБжа

SecurityUtils.setSecurityManager(securityManager);

//4.ЛёШЁsubjectЪЕР§

Subject subject = SecurityUtils.getSubject();

//5.ДДНЈгУЛЇУћУмТыбщжЄСюХЦToken

UsernamePasswordToken token = new UsernamePasswordToken

("victor","123456");

//6.НјааЩэЗнбщжЄ

subject.login(token);

//7.ХаЖЯЪЧЗёШЯжЄЭЈЙ§

System.out.println(subject.isAuthenticated());

}

} |

shiro.ini

СљЁЂJDBCRealm

ShiroФЌШЯЪЙгУздДјЕФIniRealmЃЌIniRealmДгiniХфжУЮФМўжаЖСШЁгУЛЇЕФаХЯЂЁЃ

ДѓВПЗжЧщПіЯТашвЊДгЯЕЭГЕФЪ§ОнПтжаЖСШЁгУЛЇаХЯЂЃЌЫљвдашвЊЪЙгУJDBCRealmЛђздЖЈвхRealmЁЃ

ашЧѓЃКЪЙгУJDBCRealmЬсЙЉЪ§ОндДЃЌДгЖјЪЕЯжШЯжЄ

ЪЕЯжВНжшЃК

6.1НЈusersБэЃЈБэУћЁЂзжЖЮЖдгІЩЯЃЉ

6.2ЬэМгjarАќЃЈЪ§ОнПтЧ§ЖЏЁЂЪ§ОнПтСЌНгГиЁЂbeanutilsЕШЃЉ

6.3БраДshiro.ini

6.4БраДВтЪдДњТы

AuthenticationTest.java

package com.bjsxt.test;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.config.IniSecurityManagerFactory;

import org.apache.shiro.mgt.SecurityManager;

import org.apache.shiro.subject.Subject;

import org.junit.Test;

//ЪЕЯжМђЕЅШЯжЄ

public class AuthenticationTest {

@Test

public void testAuthentication(){

//1.ЙЙНЈSecurityManagerЙЄГЇ

IniSecurityManagerFactory securityManagerFactory

= new IniSecurityManagerFactory("classpath:shiro.ini");

//2.ЭЈЙ§securityManagerFactoryЙЄГЇЛёШЁSecurityManagerЪЕР§

SecurityManager securityManager = securityManagerFactory.getInstance();

//3.НЋsecurityManagerЩшжУЕНдЫааЛЗОГЕБжа

SecurityUtils.setSecurityManager(securityManager);

//4.ЛёШЁsubjectЪЕР§

Subject subject = SecurityUtils.getSubject();

//5.ДДНЈгУЛЇУћУмТыбщжЄСюХЦToken

UsernamePasswordToken token = new UsernamePasswordToken

("victor","123456");

//6.НјааЩэЗнбщжЄ

subject.login(token);

//7.ХаЖЯЪЧЗёШЯжЄЭЈЙ§

System.out.println(subject.isAuthenticated());

}

} |

shiro.ini

[main]

#ХфжУRealm

jdbcRealm = org.apache.shiro.realm.jdbc.JdbcRealm

#ХфжУЪ§ОндД

dataSource = com.mchange.v2.c3p0.ComboPooledDataSource

dataSource.driverClass = com.mysql.jdbc.Driver

dataSource.jdbcUrl = jdbc:mysql:///test

dataSource.user = root

dataSource.password = victor

jdbcRealm.dataSource = $dataSource

#НЋRealmзЂШыИјSecurityManager

securityManager.realm = $jdbcRealm |

ШЯжЄВпТд

ЙцЖЈСЫШчЙћгаЖрИіЪ§ОндДЕФЪБКђгІИУШчКЮВйзї

AtLeastOneSuccessfulStrategy

ШчЙћвЛИіЃЈЛђИќЖрЃЉRealm бщжЄГЩЙІЃЌдђећЬхЕФГЂЪдБЛШЯЮЊЪЧГЩЙІЕФЁЃ

ШчЙћУЛгавЛИібщжЄГЩЙІЃЌ

дђећЬхГЂЪдЪЇАм РрЫЦгк java жаЕФ &

FirstSuccessfulStrategy

жЛгаЕквЛИіГЩЙІЕибщжЄЕФ Realm ЗЕЛиЕФаХЯЂНЋБЛЪЙгУЁЃЫљгаНјвЛВНЕФ

Realm НЋБЛКіТдЁЃШчЙћУЛгавЛИібщжЄГЩЙІЃЌдђећЬхГЂЪдЪЇАмЁЃ

РрЫЦгк java жаЕФ &&

AllSucessfulStrategy

ЮЊСЫећЬхЕФГЂЪдГЩЙІЃЌЫљгаХфжУЕФ Realm БиаыбщжЄГЩЙІЁЃШчЙћУЛгавЛИібщ

жЄГЩЙІЃЌдђећЬхГЂЪдЪЇАм

package com.bjsxt.shiro1;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.IncorrectCredentialsException;

import org.apache.shiro.authc.UnknownAccountException;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.config.IniSecurityManagerFactory;

import org.apache.shiro.mgt.SecurityManager;

import org.apache.shiro.realm.Realm;

import org.apache.shiro.subject.Subject;

import org.apache.shiro.util.Factory;

public class TestA {

public static void main(String[] args) {

/*Realm*/

//[1]НтЮіshiro.iniЮФМў

Factory<SecurityManager> factory =new

IniSecurityManagerFactory("classpath:shiro-jdbc.ini");

//[2]ЭЈЙ§SecurityManagerЙЄГЇЛёЕУSecurityManagerЪЕР§

SecurityManager securityManager = factory.getInstance();

//[3]АбSecurityManagerЖдЯѓЩшжУЕНдЫааЛЗОГжа

SecurityUtils.setSecurityManager(securityManager);

//[4]ЭЈЙ§SecurityUtilsЛёЕУжїЬхsubject

Subject subject = SecurityUtils.getSubject();

//[5]ЪщаДздМКЪфШыЕФеЫКХКЭУмТы---ЯрЕБгкгУЛЇздМКЪфШыЕФеЫКХКЭУмТы

//ЮвУЧФУзХздМКЪщаДгУЛЇУћУмТыШЅКЭshiro.ini ЮФМўжаЕФеЫКХУмТыБШНЯ

UsernamePasswordToken token =new UsernamePasswordToken("root","123");

try {

//[6]НјааЩэЗнЕФбщжЄ

subject.login(token);

//[7]ЭЈЙ§ЗНЗЈХаЖЯЪЧЗёЕЧТМГЩЙІ

if(subject.isAuthenticated()){

System.out.println("ЕЧТМГЩЙІ");

}

} catch (IncorrectCredentialsException e) {

System.out.println("ЕЧТМЪЇАм");

}catch (UnknownAccountException e){

System.out.println("гУЛЇУћВЛе§ШЗ");

}

}

} |

[main]

#ЛёЕУЪ§ОндДA

dataSou=com.mchange.v2.c3p0.ComboPooledDataSource

dataSou.driverClass=com.mysql.jdbc.Driver

dataSou.jdbcUrl=jdbc:mysql://127.0.0.1:3306/shiro

dataSou.user=root

dataSou.password=root

#ХфжУСЫjdbcRealmA

jdbcRealm=org.apache.shiro.realm.jdbc.JdbcRealm

jdbcRealm.dataSource=$dataSou

#ЛёЕУЪ§ОндДB

dataSou1=com.mchange.v2.c3p0.ComboPooledDataSource

dataSou1.driverClass=com.mysql.jdbc.Driver

dataSou1.jdbcUrl=jdbc:mysql://127.0.0.1:3306/shiro1

dataSou1.user=root

dataSou1.password=root

#ХфжУСЫjdbcRealmB

jdbcRealm1=org.apache.shiro.realm.jdbc.JdbcRealm

jdbcRealm1.dataSource=$dataSou1

#ХфжУбщжЄЦї

authenticationStrategy=org. apache .shiro.authc.pam.FirstSuccessfulStrategy

#ЩшжУsecurityManagerжаrealm

securityManager.realms=$jdbcRealm,$jdbcRealm1

securityManager.authenticator.authenticationStrategy

=$authenticationStrategy |

ЦпЁЂШчКЮздЖЈвхRealm

[1]ЮЊЪВУДЪЙгУздЖЈвх Realm

ЮвУЧЪЙгУ JDBCRealm ЕФЪБКђЗЂЯжЃЌshiro ЕФЕзВуздМКЗтзАСЫЪ§ОнПт

БэЕФУћГЦКЭзжЖЮЕФУћГЦЃЌетбљОЭдьГЩСЫЪЙгУЦ№РДЗЧГЃВЛЗНБу

[2]НтОіЗНАИ

здЖЈвх Realm

ЮвУЧШчЙћздМКЖЈвх realm ЕФЛАЃЌПЩвдЪЕЯжетИіНгПк

здЖЈвхRealmЃЌПЩвдзЂШыИјsecurityManagerИќМгСщЛюЕФАВШЋЪ§ОндДЃЈР§ШчЃЌJDBCRealmжаБэКЭзжЖЮЖМЯоЖЈСЫЃЉ

ЭЈЙ§ЪЕЯжRealmНгПкЃЌЛђИљОнашЧѓМЬГаЫћЕФЯргІзгРрМДПЩЁЃ

ашЧѓЃКЪЙгУздЖЈвхRealmЬсЙЉЪ§ОндДЃЌДгЖјЪЕЯжШЯжЄ

ЪЕЯжВНжшЃК

6.1ЬэМгjarАќ

6.2БраДздЖЈвхRealm

6.3БраДshiro.ini

6.4БраДВтЪдРр

package com.bjsxt.shiro2;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.subject.PrincipalCollection;

import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.PreparedStatement;

import java.sql.ResultSet;

public class UserRealm extends AuthorizingRealm

{

//ШЯжЄ

@Override

protected AuthenticationInfo doGetAuthenticationInfo

(AuthenticationToken authenticationToken) throws

AuthenticationException {

//System.out.println(authenticationToken .getPrincipal());

try {

Class.forName("com.mysql.jdbc.Driver");

Connection conn = DriverManager. getConnection

("jdbc:mysql://127.0.0.1:3306/shiro",

"root", "root");

PreparedStatement prepareStatement = conn.prepareStatement("select

pwd from admin where uname =? ");

prepareStatement.setObject (1,authenticationToken.getPrincipal());

ResultSet rs = prepareStatement.executeQuery();

while (rs.next()){

SimpleAuthenticationInfo info=new SimpleAuthenticationInfo

(authenticationToken .getPrincipal(),rs.getString("pwd"),"userRealm");

return info;

}

} catch (Exception e) {

e.printStackTrace();

}

return null;

}

//ЪкШЈ

@Override

protected AuthorizationInfo doGetAuthorizationInfo

(PrincipalCollection principalCollection) {

return null;

}

} |

package com.bjsxt.shiro2;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.IncorrectCredentialsException;

import org.apache.shiro.authc.UnknownAccountException;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.config.IniSecurityManagerFactory;

import org.apache.shiro.mgt.SecurityManager;

import org.apache.shiro.subject.Subject;

import org.apache.shiro.util.Factory;

public class TestB {

public static void main(String[] args) {

/*Realm*/

//[1]НтЮіshiro.iniЮФМў

Factory<SecurityManager> factory =new

IniSecurityManagerFactory("classpath:shiro-jdbc2.ini");

//[2]ЭЈЙ§SecurityManagerЙЄГЇЛёЕУSecurityManagerЪЕР§

SecurityManager securityManager = factory.getInstance();

//[3]АбSecurityManagerЖдЯѓЩшжУЕНдЫааЛЗОГжа

SecurityUtils.setSecurityManager(securityManager);

//[4]ЭЈЙ§SecurityUtilsЛёЕУжїЬхsubject

Subject subject = SecurityUtils.getSubject();

//[5]ЪщаДздМКЪфШыЕФеЫКХКЭУмТы---ЯрЕБгкгУЛЇздМКЪфШыЕФеЫКХКЭУмТы

//ЮвУЧФУзХздМКЪщаДгУЛЇУћУмТыШЅКЭshiro.ini ЮФМўжаЕФеЫКХУмТыБШНЯ

UsernamePasswordToken token =new UsernamePasswordToken("root","123");

try {

//[6]НјааЩэЗнЕФбщжЄ

subject.login(token);

//[7]ЭЈЙ§ЗНЗЈХаЖЯЪЧЗёЕЧТМГЩЙІ

if(subject.isAuthenticated()){

System.out.println("ЕЧТМГЩЙІ");

}

} catch (IncorrectCredentialsException e) {

System.out.println("ЕЧТМЪЇАм");

}catch (UnknownAccountException e){

System.out.println("гУЛЇУћВЛе§ШЗ");

}

}

} |

[main]

#ЩшжУsecurityManagerжаrealm

userRealm=com.bjsxt.shiro2.UserRealm

securityManager.realms=$userRealm |

ЁОДњТыЪОР§ЁП

realms

package com.bjsxt.realms;

import java.net.ConnectException;

import java.security.interfaces.RSAKey;

import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.ResultSet;

import java.sql.SQLException;

import java.sql.Statement;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.realm.AuthenticatingRealm;

import com.mysql.jdbc.Driver;

public class CustomRealm extends AuthenticatingRealm

{

private String principal;

private String credentials;

private ResultSet rs;

private Statement state;

private Connection conn;

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken

token) throws AuthenticationException {

//ЪЙгУJDBC,ДгЪ§ОнПтЛёШЁЪ§Он

try {

//1.зЂВсЧ§ЖЏ

Driver driver = new Driver();

DriverManager.registerDriver(driver);

//2.ЛёШЁСЌНгЖдЯѓ

String url ="jdbc:mysql:///test";

String user = "root";

String password = "victor";

conn = DriverManager.getConnection(url , user

, password );

state = conn.createStatement();

//4.жДааsqlгяОф

String sql = "select userName,passwd from

starLogin";

rs = state.executeQuery(sql );

//5.ДІРэНсЙћМЏ

while (rs.next()) {

principal = rs.getString("userName");

credentials = rs.getString("passwd");

}

} catch (SQLException e) {

e.printStackTrace();

}finally{

if(rs != null){

try {

rs.close();

} catch (SQLException e) {

e.printStackTrace();

}

}

if(state != null){

try {

state.close();

} catch (SQLException e) {

e.printStackTrace();

}

}

if(conn != null){

try {

conn.close();

} catch (SQLException e) {

e.printStackTrace();

}

}

}

SimpleAuthenticationInfo simpleAuthenticationInfo

= new SimpleAuthenticationInfo(principal, credentials,

"customRealm");

return simpleAuthenticationInfo;

}

} |

AuthenticationTest

package com.bjsxt.test;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.config.IniSecurityManagerFactory;

import org.apache.shiro.mgt.SecurityManager;

import org.apache.shiro.subject.Subject;

import org.junit.Test;

//ЪЕЯжМђЕЅШЯжЄ

public class AuthenticationTest {

@Test

public void testAuthentication(){

//1.ЙЙНЈSecurityManagerЙЄГЇ

IniSecurityManagerFactory securityManagerFactory

= new IniSecurityManagerFactory("classpath:shiro.ini");

//2.ЭЈЙ§securityManagerFactoryЙЄГЇЛёШЁSecurityManagerЪЕР§

SecurityManager securityManager = securityManagerFactory.getInstance();

//3.НЋsecurityManagerЩшжУЕНдЫааЛЗОГЕБжа

SecurityUtils.setSecurityManager(securityManager);

//4.ЛёШЁsubjectЪЕР§

Subject subject = SecurityUtils.getSubject();

//5.ДДНЈгУЛЇУћУмТыбщжЄСюХЦToken

UsernamePasswordToken token = new UsernamePasswordToken("victor","123");

//6.НјааЩэЗнбщжЄ

subject.login(token);

//7.ХаЖЯЪЧЗёШЯжЄЭЈЙ§

System.out.println(subject.isAuthenticated());

}

} |

Shrio.ini

[main]

#ХфжУRealm

customRealm = com.bjsxt.realms.CustomRealm

#НЋRealmзЂШыИјSecurityManager

securityManager.realm = $customRealm |

АЫЁЂУмТыМгУмЪЕЯжЗНАИ

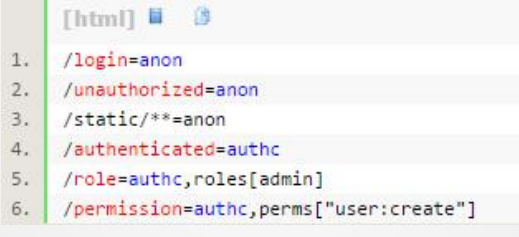

8.1МИжжГЃМћМгУмЫуЗЈБШНЯ

8.1.1ЖдГЦМгУмЫуЗЈ(МгУмгыНтУмУмдПЯрЭЌ)

8.1.2ЗЧЖдГЦЫуЗЈ(МгУмУмдПКЭНтУмУмдПВЛЭЌ)

8.1.3 ЖдГЦгыЗЧЖдГЦЫуЗЈБШНЯ

8.1.4 ЩЂСаЫуЗЈБШНЯЁЎ

8.2 MD5МгУмЁЂМгбЮгыЕќДњ

МгбЮЃК

ЪЙгУMD5ДцдквЛИіЮЪЬтЃЌЯрЭЌЕФpasswordЩњВњЕФHashжЕЪЧЯрЭЌЕФЃЌШч

ЙћСНИігУЛЇЩшжУСЫЯрЭЌЕФУмТыЃЌФЧУДЪ§ОнПтЕБОЭЛсДцДЂЯрЭЌЕФжЕЃЌетбљЪЧМЋ

ВЛАВШЋЕФЁЃ

МгSaltПЩвдвЛЖЈГЬЖШЩЯНтОіетвЛЮЪЬтЁЃЫљЮНМгSaltЗНЗЈЃЌОЭЪЧМгЕу

ЁАзєСЯЁБЁЃЦфЛљБОЯыЗЈЪЧетбљЕФЃКЕБгУЛЇЪзДЮЬсЙЉУмТыЪБЃЈЭЈГЃЪЧзЂВсЪБЃЉЃЌ

гЩЯЕЭГздЖЏЭљетИіУмТыРяШівЛаЉЁАзєСЯЁБЃЌШЛКѓдйЩЂСаЁЃЖјЕБгУЛЇЕЧТМЪБЃЌЯЕЭГЮЊгУЛЇЬсЙЉЕФДњТыШіЩЯЭЌбљЕФЁАзєСЯЁБЃЌШЛКѓЩЂСаЃЌдйБШНЯЩЂСажЕЃЌРДШЗЖЈУмТыЪЧЗёе§ШЗЁЃ

МгбЮдРэ:

ИјдЮФМгШыЫцЛњЪ§ЩњГЩаТЕФMD5жЕЁЃ

ЕќДњЃКМгУмЕФДЮЪ§

ЁОДњТыЪОР§ЁП

md5Test

package com.bjsxt.test;

import org.apache.shiro.crypto.hash.Md5Hash;

import org.junit.Test;

//MD5МгУмЁЂМгбЮвдМАЕќДњ

public class MD5Test {

@Test

public void testMD5(){

//md5МгУм

Md5Hash md5 = new Md5Hash("123456");

System.out.println(md5);

//МгбЮ

md5 = new Md5Hash("123456", "bjsxt");

System.out.println(md5);

//ЕќДњ

md5 = new Md5Hash("123456", "bjsxt",

2);

System.out.println(md5);

}

} |

TestB.java

package com.bjsxt.shiro3;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.IncorrectCredentialsException;

import org.apache.shiro.authc.UnknownAccountException;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.config.IniSecurityManagerFactory;

import org.apache.shiro.mgt.SecurityManager;

import org.apache.shiro.subject.Subject;

import org.apache.shiro.util.Factory;

public class TestB {

public static void main(String[] args) {

/*Realm*/

//[1]НтЮіshiro.iniЮФМў

Factory<SecurityManager> factory =new

IniSecurityManagerFactory("classpath:shiro-jdbc3.ini");

//[2]ЭЈЙ§SecurityManagerЙЄГЇЛёЕУSecurityManagerЪЕР§

SecurityManager securityManager = factory.getInstance();

//[3]АбSecurityManagerЖдЯѓЩшжУЕНдЫааЛЗОГжа

SecurityUtils.setSecurityManager(securityManager);

//[4]ЭЈЙ§SecurityUtilsЛёЕУжїЬхsubject

Subject subject = SecurityUtils.getSubject();

//[5]ЪщаДздМКЪфШыЕФеЫКХКЭУмТы---ЯрЕБгкгУЛЇздМКЪфШыЕФеЫКХКЭУмТы

//ЮвУЧФУзХздМКЪщаДгУЛЇУћУмТыШЅКЭshiro.ini ЮФМўжаЕФеЫКХУмТыБШНЯ

UsernamePasswordToken token =new UsernamePasswordToken("root","111");

try {

//[6]НјааЩэЗнЕФбщжЄ

subject.login(token);

//[7]ЭЈЙ§ЗНЗЈХаЖЯЪЧЗёЕЧТМГЩЙІ

if(subject.isAuthenticated()){

System.out.println("ЕЧТМГЩЙІ");

}

} catch (IncorrectCredentialsException e) {

System.out.println("ЕЧТМЪЇАм");

}catch (UnknownAccountException e){

System.out.println("гУЛЇУћВЛе§ШЗ");

}

}

} |

TestDemo.java

package com.bjsxt.shiro3;

import org.apache.shiro.crypto.hash.Md5Hash;

public class TestDemo {

public static void main(String[] args) {

//ЪЙгУMD5МгУм

Md5Hash md5=new Md5Hash("1111");

System.out.println("1111=="+md5);

//МгбЮ

md5=new Md5Hash("1111","sxt");

System.out.println("1111=="+md5);

//ЕќДњДЮЪ§

md5=new Md5Hash("123","sxt",2);

System.out.println("1111=="+md5);

}

} |

shiro-jdbc.ini

[main]

#ЩшжУsecurityManagerжаrealm

credentialsMatcher=org.apache.shiro.authc. credential.HashedCredentialsMatcher

credentialsMatcher.hashAlgorithmName=md5

credentialsMatcher.hashIterations=2

userRealm=com.bjsxt.shiro3.UserRealm

userRealm.credentialsMatcher=$credentialsMatcher

securityManager.realms=$userRealm |

8.3 ЦОжЄЦЅХфЦї

дкRealmНгПкЕФЪЕЯжРрAuthenticatingRealmжагаcredentialsMatcherЪєадЁЃ

втЮЊЦОжЄЦЅХфЦїЁЃГЃгУРДЩшжУМгУмЫуЗЈМАЕќДњДЮЪ§ЕШЁЃ

Shiro.ini

| [main]

#ХфжУЦОжЄЦЅХфЦї

credentialsMatcher=org.apache.shiro.authc. credential.HashedCredentialsMatcher

#ЩшжУЦОжЄЦЅХфЦїЕФЯрЙиЪєад

credentialsMatcher.hashAlgorithmName=MD5

credentialsMatcher.hashIterations=2

#ХфжУRealm

customRealm=com.bjsxt.realms.CustomRealm

#ХфжУRealmЕФЦОжЄЦЅХфЦїЪєад

customRealm.credentialsMatcher=$credentialsMatcher

#НЋRealmзЂШыИјSecurityManager

securityManager.realm=$customRealm |

costomRealm

package com.bjsxt.realms;

import java.net.ConnectException;

import java.security.interfaces.RSAKey;

import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.ResultSet;

import java.sql.SQLException;

import java.sql.Statement;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.realm.AuthenticatingRealm;

import org.apache.shiro.util.ByteSource;

import com.mysql.jdbc.Driver;

public class CustomRealm extends AuthenticatingRealm

{

private String principal;

private String credentials;

private ResultSet rs;

private Statement state;

private Connection conn;

private String salt;

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken

token) throws AuthenticationException {

//ЪЙгУJDBC,ДгЪ§ОнПтЛёШЁЪ§Он

try {

//1.зЂВсЧ§ЖЏ

Driver driver = new Driver();

DriverManager.registerDriver(driver);

//2.ЛёШЁСЌНгЖдЯѓ

String url ="jdbc:mysql:///test";

String user = "root";

String password = "victor";

conn = DriverManager.getConnection(url , user

, password );

state = conn.createStatement();

//4.жДааsqlгяОф

String sql = "select userName,passwd,passwd_salt

from starLogin";

rs = state.executeQuery(sql );

//5.ДІРэНсЙћМЏ

while (rs.next()) {

principal = rs.getString("userName");

credentials = rs.getString("passwd");

salt = rs.getString("passwd_salt");

}

} catch (SQLException e) {

e.printStackTrace();

}finally{

if(rs != null){

try {

rs.close();

} catch (SQLException e) {

e.printStackTrace();

}

}

if(state != null){

try {

state.close();

} catch (SQLException e) {

e.printStackTrace();

}

}

if(conn != null){

try {

conn.close();

} catch (SQLException e) {

e.printStackTrace();

}

}

}

ByteSource newSalt = ByteSource.Util.bytes(salt);

SimpleAuthenticationInfo simpleAuthenticationInfo

= new SimpleAuthenticationInfo(principal, credentials,newSalt

, "customRealm");

return simpleAuthenticationInfo;

}

}

|

AutenticationTest

package com.bjsxt.test;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.config.IniSecurityManagerFactory;

import org.apache.shiro.mgt.SecurityManager;

import org.apache.shiro.subject.Subject;

import org.junit.Test;

//ЪЕЯжМђЕЅШЯжЄ

public class AuthenticationTest {

@Test

public void testAuthentication(){

//1.ЙЙНЈSecurityManagerЙЄГЇ

IniSecurityManagerFactory securityManagerFactory

= new IniSecurityManagerFactory("classpath:shiro.ini");

//2.ЭЈЙ§securityManagerFactoryЙЄГЇЛёШЁSecurityManagerЪЕР§

SecurityManager securityManager = securityManagerFactory.getInstance();

//3.НЋsecurityManagerЩшжУЕНдЫааЛЗОГЕБжа

SecurityUtils.setSecurityManager(securityManager);

//4.ЛёШЁsubjectЪЕР§

Subject subject = SecurityUtils.getSubject();

//5.ДДНЈгУЛЇУћУмТыбщжЄСюХЦToken

UsernamePasswordToken token = new UsernamePasswordToken("victor","123456");

//6.НјааЩэЗнбщжЄ

subject.login(token);

//7.ХаЖЯЪЧЗёШЯжЄЭЈЙ§

System.out.println(subject.isAuthenticated());

}

} |

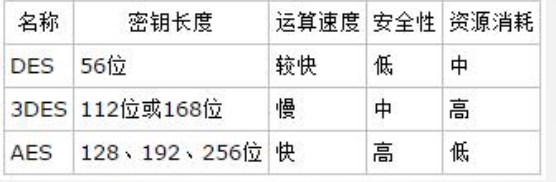

ЪкШЈ

ЪкШЈ:ИјЩэЗнШЯжЄЭЈЙ§ЕФШЮЪкгшФГаЉзЪдДЕФЗУЮЪШЈЯо

ШЈЯоЕФСЃЖШ ДжСЃЖШ ЯИСЃЖШ

ДжСЃЖШ

User Опга CRUD ЕФВйзї ЭЈГЃжИЕФЪЧБэЕФВйзї

ЯИСЃЖШ

жЛдЪаэВщбЏ id=1 ЕФгУЛЇ ЪЙгУвЕЮёДњТыЪЕЯж

Shiro ЕФЪкШЈЪЧДжСЃЖШ

НЧЩЋЃКНЧЩЋОЭЪЧШЈЯоЕФМЏКЯ

Shiro жаДњТыЕФЪЕЯж

ЯъЯИМћДњТы

package com.bjsxt.shiro1;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.IncorrectCredentialsException;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.config.IniSecurityManagerFactory;

import org.apache.shiro.mgt.SecurityManager;

import org.apache.shiro.subject.Subject;

import org.apache.shiro.util.Factory;

import java.util.Arrays;

public class TestA {

public static void main(String[] args) {

//[1]НтЮіshiro.iniЮФМў

Factory<SecurityManager> factory =new

IniSecurityManagerFactory("classpath:shiro.ini");

//[2]ЭЈЙ§SecurityManagerЙЄГЇЛёЕУSecurityManagerЪЕР§

SecurityManager securityManager = factory.getInstance();

//[3]АбSecurityManagerЖдЯѓЩшжУЕНдЫааЛЗОГжа

SecurityUtils.setSecurityManager(securityManager);

//[4]ЭЈЙ§SecurityUtilsЛёЕУжїЬхsubject

Subject subject = SecurityUtils.getSubject();

//[5]ЪщаДздМКЪфШыЕФеЫКХКЭУмТы---ЯрЕБгкгУЛЇздМКЪфШыЕФеЫКХКЭУмТы

//ЮвУЧФУзХздМКЪщаДгУЛЇУћУмТыШЅКЭshiro.ini ЮФМўжаЕФеЫКХУмТыБШНЯ

UsernamePasswordToken token =new UsernamePasswordToken("zs","123");

try {

//[6]НјааЩэЗнЕФбщжЄ

subject.login(token);

} catch (IncorrectCredentialsException e)

{

System.out.println("ЕЧТМЪЇАм");

}

//ЪкШЈЕФВщбЏ

//ЛљгкНЧЩЋЕФЪкШЈ

boolean flag = subject.hasRole("role1");

//System.out.println(flag);

//ХаЖЯЪЧЗёОпгаЖрИіНЧЩЋ

boolean[] booleans = subject.hasRoles(Arrays.asList

("role1", "role3"));

/*for(Boolean b:booleans){

System.out.println(b);

}*/

//ПЩвдЪЙгУcheckRoleХаЖЯжИЖЈгУЛЇЪЧЗёОпгаЖдгІНЧЩЋ

//ШчЙћжИЖЈгУЛЇЯТУЛгаЖдгІЕФНЧЩЋОЭЛсХзГівьГЃ UnauthorizedException

/* subject.checkRole("role3");

subject.checkRoles("role1","role2");*/

//ЛљгкзЪдДЕФЪкШЈ

boolean flag2 = subject.isPermitted("iii");

//System.out.println(flag2);

//ХаЖСЪЧЗёОпгаЖрИізЪдД

boolean permittedAll = subject.isPermittedAll

("add", "oo", "ii");

//ЭЈЙ§checkPermission НјааХаЖЯжИЖЈгУЛЇЯТЪЧЗёгажИЖЈЕФзЪдД

//ШчЙћУЛгаОЭЛсХзГіUnauthorizedException

subject.checkPermission("uu");

subject.checkPermissions("ii","ooo","add");

}

} |

Role.java

package com.bjsxt.shiro1;

import org.apache.shiro.authz.annotation.RequiresRoles;

public class Role {

} |

Shiro жаЕФЪкШЈМьВщЕФ 3 жжЗНЪН

AЁЂ БрГЬЪН

BЁЂ зЂНтЪН @RequiresRoles("ЙмРэдБ") public void

aa(){

}

CЁЂ БъЧЉХфжУ <shiro:hasPermission name="add">

<a>ЬэМгВйзї</a> </shiro:hasPermission>

здЖЈвх Realm ЪЕЯжЪкШЈ

ЮвУЧНіНіЭЈЙ§ХфжУЮФМўжИЖЈЪкШЈЪЧЗЧГЃЕФВЛСщЛюЕФЃЌдкЪЕМЪЕФгІгУжаЮвУЧЪЧНЋгУЛЇЕФаХЯЂКЭКЯШЈЯоаХЯЂБЃДцЕНЪ§ОнПтжаЃЌЮвУЧЪЧДгЪ§ОнПтжаЛёЕУгУЛЇЕФаХЯЂ

ЃЌЪЙгУ JDBCRealm НјааЪкШЈ ЁЃЪЙгУ JDBCRealm ВйзїЕФЪБКђвВВЛЪЧКмСщЛюЁЃЫљвдЮвУЧвЛАуЪЙгУздЖЈвх

Realm ЪЕЯжЪкШЈЁЃ

package com.bjsxt.shiro;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.authz.SimpleAuthorizationInfo;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.subject.PrincipalCollection;

import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.PreparedStatement;

import java.sql.ResultSet;

import java.util.ArrayList;

import java.util.List;

public class UserRealm extends AuthorizingRealm

{

//ШЯжЄ

@Override

protected AuthenticationInfo doGetAuthenticationInfo

(AuthenticationToken authenticationToken) throws

AuthenticationException {

//System.out.println(authenticationToken.getPrincipal());

try {

Class.forName("com.mysql.jdbc.Driver");

Connection conn = DriverManager.getConnection

("jdbc:mysql://127.0.0.1:3306/shiro",

"root", "root");

PreparedStatement prepareStatement = conn.prepareStatement

("select pwd from admin where uname =? ");

prepareStatement.setObject (1,authenticationToken.getPrincipal());

ResultSet rs = prepareStatement.executeQuery();

while (rs.next()){

SimpleAuthenticationInfo info=new SimpleAuthenticationInfo

(authenticationToken.getPrincipal(), rs.getString("pwd"),"userRealm");

return info;

}

} catch (Exception e) {

e.printStackTrace();

}

return null;

}

//ЪкШЈ

@Override

protected AuthorizationInfo doGetAuthorizationInfo

(PrincipalCollection principalCollection) {

String username = principalCollection.getPrimaryPrincipal().toString();

//ЛёЕУusername ШЛКѓШЅЪ§ОнПтВщбЏетИігУЛЇЖдгІЕФНЧЩЋЃЌдкИљОнНЧЩЋВщбЏГіжИЖЈНЧЩЋЯТЖдгІЕФВЫЕЅЃЌ

//ЗЕЛиИјжИЖЈНЧЩЋЯТЕФЫљгаВЫЕЅ--ListМЏКЯ

System.out.println("username="+username);

//ФЃФтЪ§ОнПтВщЕФВЫЕЅ

List<String> list =new ArrayList<>();

list.add("updateUser");

list.add("addUser");

list.add("deleteUser");

SimpleAuthorizationInfo simpleAuthorizationInfo

=new SimpleAuthorizationInfo();

for(String l:list){

simpleAuthorizationInfo.addStringPermission(l);

}

return simpleAuthorizationInfo;

}

} |

|