| БрМЭЦМі: |

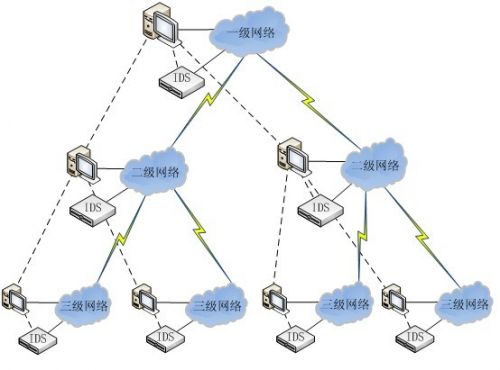

| БОЮФРДздгкЭјТчЃЌБОЮФЛљгкШыЧжМьВтЕФгІгУГЁОАЃЌЖдЯжгаЕФжїСїММЪѕдРэЁЂгВМўЬхЯЕМмЙЙНјааЦЪЮіЃЛЯъЯИЗжЮіIDSВњЦЗЕФВтЦРЗНЗЈгыММЪѕ |

|

ШыЧжМьВтММЪѕзїЮЊЭјТчАВШЋжаЕФвЛЯюживЊММЪѕвбгаНќ30ФъЕФЗЂеЙРњЪЗЃЌЫцзХжаЙњвЦЖЏЭјТчЕФПЊЗХгыЗЂеЙЃЌШыЧжМьВтЯЕЭГЃЈIDSЃЉвВж№НЅГЩЮЊБЃЮРжаЙњвЦЖЏЭјТчАВШЋВЛПЩЛђШБЕФАВШЋЩшБИжЎвЛЁЃдкШыЧжМьВтММЪѕЗЂеЙЙ§ГЬжаЃЌж№ВНаЮГЩСЫ2РрЗНЗЈЁЂ5жжгВМўМмЙЙЃЌВЛЭЌЕФЗНЗЈгыМмЙЙЖМДцдкЦфгХЪЦгыВЛзуЁЃ

ШыЧжМьВтММЪѕзїЮЊЭјТчАВШЋжаЕФвЛЯюживЊММЪѕвбгаНќ30ФъЕФЗЂеЙРњЪЗЃЌЫцзХжаЙњвЦЖЏЭјТчЕФПЊЗХгыЗЂеЙЃЌШыЧжМьВтЯЕЭГЃЈIDSЃЉвВж№НЅГЩЮЊБЃЮРжаЙњвЦЖЏЭјТчАВШЋВЛПЩЛђШБЕФАВШЋЩшБИжЎвЛЁЃдкШыЧжМьВтММЪѕЗЂеЙЙ§ГЬжаЃЌж№ВНаЮГЩСЫ2РрЗНЗЈЁЂ5жжгВМўМмЙЙЃЌВЛЭЌЕФЗНЗЈгыМмЙЙЖМДцдкЦфгХЪЦгыВЛзуЁЃБОЮФЛљгкШыЧжМьВтЕФгІгУГЁОАЃЌЖдЯжгаЕФжїСїММЪѕдРэЁЂгВМўЬхЯЕМмЙЙНјааЦЪЮіЃЛЯъЯИЗжЮіIDSВњЦЗЕФВтЦРЗНЗЈгыММЪѕЃЌВЂНщЩмСЫвЛИіПЦбЇКЯРэЁЂЗНБуВйзїЕФIDSВтЦРЗНАИЁЃзюКѓЃЌДггІгУашЧѓГіЗЂЗжЮіШыЧжМьВтММЪѕЕФЮДРДЗЂеЙЧїЪЦЁЃ

1ЁЂБГОА

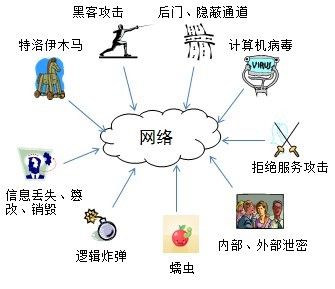

ФПЧАЃЌЛЅСЊЭјАВШЋУцСйбЯОўЕФаЮЪЦЁЃвђЬиЭјЩЯЦЕЗБЗЂЩњЕФДѓЙцФЃЭјТчШыЧжКЭМЦЫуЛњВЁЖОЗКРФЕШЪТМўЪЙКмЖреўИЎВПУХЁЂЩЬвЕКЭНЬг§ЛњЙЙЕШЖМЪмЕНСЫВЛЭЌГЬЖШЕФЧжКІЃЌЩѕжСдьГЩСЫМЋДѓЕФОМУЫ№ЪЇЁЃ

ЫцзХЛЅСЊЭјММЪѕЕФВЛЖЯЗЂеЙЃЌЭјТчАВШЋЮЪЬтШевцЭЛГіЁЃЭјТчШыЧжааЮЊОГЃЗЂЩњЃЌЭјТчЙЅЛїЕФЗНЪНвВГЪЯжГіЖрбљадКЭвўБЮадЕФЬиеїЁЃЕБЧАЭјТчКЭаХЯЂАВШЋУцСйЕФаЮЪЦбЯОўЃЌЭјТчАВШЋЕФжївЊЭўаВШчЭМ1ЫљЪОЁЃ

ЭМ1 ФПЧАЭјТчАВШЋЕФжївЊЭўаВ

ЫЕЕНЭјТчАВШЋЗРЛЄЃЌзюГЃгУЕФЩшБИЪЧЗРЛ№ЧНЁЃЗРЛ№ЧНЪЧЭЈЙ§дЄЯШЖЈвхЙцдђВЂвРОнЙцдђЖдЗУЮЪНјааЙ§ТЫЕФвЛжжЩшБИЃЛЗРЛ№ЧНФмРћгУЗтАќЕФЖрбљЪєадРДНјааЙ§ТЫЃЌР§ШчЃКРДдДIP

ЕижЗЁЂРДдДЖЫПкКХЁЂФПЕФIP ЕижЗЛђЖЫПкКХЁЂЗўЮёРраЭ(ШчWWW ЛђЪЧ FTP)ЁЃЖдгкФПЧАИДдгЕФЭјТчАВШЋРДЫЕЃЌЕЅДПЕФЗРЛ№ЧНММЪѕвбВЛФмЭъШЋзшжЙЭјТчЙЅЛїЃЌШчЃКЮоЗЈНтОіФОТэКѓУХЮЪЬтЁЂВЛФмзшжЙЭјТчФкВПШЫдБЙЅЛїЕШЁЃОнЕїВщЗЂЯжЃЌ80%ЕФЭјТчЙЅЛїРДздгкЭјТчФкВПЃЌЖјЗРЛ№ЧНВЛФмЬсЙЉЪЕЪБШыЧжМьВтФмСІЃЌЖдгкВЁЖОЕШЪјЪжЮоВпЁЃвђДЫЃЌКмЖрзщжЏжТСІгкЬсГіИќЖрИќЧПДѓЕФжїЖЏВпТдКЭЗНАИРДдіЧПЭјТчЕФАВШЋадЃЌЦфжавЛИігааЇЕФНтОіЭООЖОЭЪЧШыЧжМьВтЯЕЭГIDSЃЈIntrusion

Detection SystemsЃЉЁЃ

2ЁЂШыЧжМьВтММЪѕЗЂеЙРњЪЗ

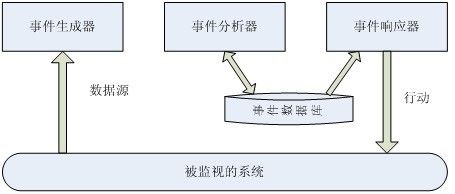

IDSМДШыЧжМьВтЯЕЭГЃЌЦфгЂЮФШЋГЦЮЊЃКIntrusion Detection SystemЁЃШыЧжМьВтЯЕЭГЪЧвРеевЛЖЈЕФАВШЋВпТдЃЌЭЈЙ§ШэМўКЭгВМўЖдЭјТчЁЂЯЕЭГЕФдЫаазДПіНјааМрЪгЃЌОЁПЩФмЗЂЯжИїжжЙЅЛїЦѓЭМЁЂЙЅЛїааЮЊЛђЙЅЛїНсЙћЃЌвдБЃжЄЭјТчЯЕЭГзЪдДЕФЛњУмадЁЂЭъећадКЭПЩгУадЁЃIDSЭЈгУФЃаЭШчЭМ2ЫљЪОЁЃ

ЁЁЁЁЭМ2 IDS ЭЈгУФЃаЭ

IDSЕЎЩњгк1980ФъЃЌЕНФПЧАЮЊжЙвбОга30грФъЕФРњЪЗЃЌдкет30грФъжаЃЌIDSЕФЗЂеЙОЙ§СЫ4ИіНзЖЮЁЃ

ЕквЛНзЖЮЃКИХФюЕЎЩњЁЃIDSетИіИХФюЕЎЩњгк1980Фъ4дТЃЌJames P.AndrsonЮЊУРЙњПеОќзіСЫвЛЗнЬтЮЊЁЖComputer

Security Threat Monitoring and SurveillanceЁЗЃЈМЦЫуЛњАВШЋЭўаВМрПигыМрЪгЃЉЕФММЪѕБЈИцЃЌЕквЛДЮЯъЯИВћЪіСЫШыЧжМьВтИХФюЁЃЫћЬсГіСЫвЛжжЖдМЦЫуЛњЯЕЭГЗчЯеКЭЭўаВЕФЗжРрЗНЗЈЃЌВЂНЋЭўаВЗжЮЊЭтВПЩјЭИЁЂФкВПЩјЭИКЭВЛЗЈааЮЊШ§жжЃЌЛЙЬсГіСЫРћгУЩѓМЦИњзйЪ§ОнМрЪгШыЧжЛюЖЏЕФЫМЯыЁЃетЗнБЈИцБЛЙЋШЯЮЊЪЧШыЧжМьВтЕФПЊЩНжЎзїЁЃ

ЕкЖўНзЖЮЃКФЃаЭЗЂеЙЁЃДг1984ФъЕН1986ФъЃЌЧЧжЮЖиДѓбЇЕФDorothy DenningКЭSRI/CSLЕФPeter

NeumannбаОПГіСЫвЛИіЪЕЪБШыЧжМьВтЯЕЭГФЃаЭЃЌШЁУћЮЊIDESЃЈШыЧжМьВтзЈМвЯЕЭГЃЉЁЃИУФЃаЭгЩСљИіВПЗжзщГЩЃКжїЬтЁЂЖдЯѓЁЂЩѓМЦМЧТМЁЂТжРЊЬиеїЁЂвьГЃМЧТМЁЂЛюЖЏЙцдђЃЌШчЭМ3ЫљЪОЁЃЫќЖРСЂгкЬиЖЈЕФЯЕЭГЦНЬЈЁЂгІгУЛЗОГЁЂЯЕЭГШѕЕувдМАШыЧжРраЭЃЌЮЊЙЙНЈШыЧжМьВтЯЕЭГЬсЙЉСЫвЛИіЭЈгУЕФПђМмЁЃ1988ФъЃЌSRI/CSLЕФTeresa

LuntЕШШЫИФНјСЫDenningЕФШыЧжМьВтФЃаЭЃЌВЂПЊЗЂГіСЫIDESЁЃИУЯЕЭГАќРЈвЛИівьГЃМьВтЦїКЭвЛИізЈМвЯЕЭГЃЌЗжБ№гУгкЭГМЦвьГЃФЃаЭЕФНЈСЂКЭЛљгкЙцдђЕФЬиеїЗжЮіМьВтЁЃ

ЁЁЁЁЭМ3 IDESНсЙЙПђМм

ЕкШ§НзЖЮЃКАйМвељУљЁЃ1990ФъЪЧШыЧжМьВтЯЕЭГЗЂеЙЪЗЩЯвЛИіЗжЫЎСыЁЃМгжнДѓбЇДїЮЌЫЙЗжаЃЕФL.T.HeberleinЕШШЫПЊЗЂГіСЫNSMЃЈNetwork

Security MonitorЃЉЁЃИУЯЕЭГЕквЛДЮжБНгНЋЭјТчСїзїЮЊЩѓМЦЪ§ОнРДдДЃЌвђЖјПЩвддкВЛНЋЩѓМЦЪ§ОнзЊЛЛГЩЭГвЛИёЪНЕФЧщПіЯТМрПивьГЃжїЛњЃЌДгДЫвдКѓЃЌШыЧжМьВтЯЕЭГЗЂеЙЪЗЗПЊСЫаТЕФвЛвГЃЌСНДѓеѓгЊе§ЪНаЮГЩЃКЛљгкЭјТчЕФIDSКЭЛљгкжїЛњЕФIDSЁЃ

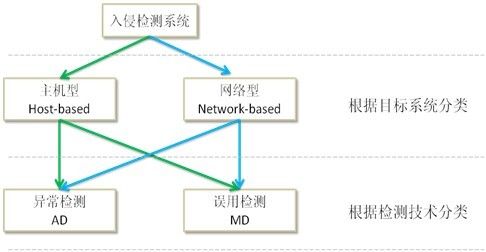

ЕкЫФНзЖЮЃКМЬајбнНјЁЃIDSдк90ФъДњаЮГЩЕФIDSСНДѓеѓгЊЕФЛљДЁЩЯЃЌгаСЫГЄзуЕФЗЂеЙЃЌаЮГЩСЫИќЖрММЪѕМАЗжРрЁЃГ§СЫИљОнМьВтЪ§ОнЕФВЛЭЌЗжЮЊжїЛњаЭКЭЭјТчаЭШыЧжМьВтЯЕЭГЭтЃЌИљОнВЩгУЕФМьВтММЪѕЃЌШыЧжМьВтЯЕЭГПЩвдЗжЮЊЛљгквьГЃЕФШыЧжМьВтЃЈAnomaly

DetectionЃЌADЃЉКЭЛљгкЮѓгУЃЈЬиеїЃЉЕФШыЧжМьВтЃЈMisuse DetectionЃЌMDЃЉЁЃдчЦкЕФIDSНіНіЪЧвЛИіМрЬ§ЯЕЭГЛђепЬсЙЉгаЯоЕФЪ§ОнЗжЮіЙІФмЃЌЖјаТвЛДњIDSИќЪЧдіМгСЫгІгУВуЪ§ОнЗжЮіЕФФмСІЃЛЭЌЪБЃЌЦфХфКЯЗРЛ№ЧННјааСЊЖЏЃЌаЮГЩЙІФмЛЅВЙЃЌПЩИќгааЇЕФзшЖЯЙЅЛїЪТМўЁЃЯжгаЕФШыЧжМьВтММЪѕЕФЗжРрМАЯрЙиЙиЯЕШчЭМ4ЫљЪОЁЃ

ЁЁЁЁЭМ4 ШыЧжМьВтЯЕЭГЗжРр

3ЁЂШыЧжМьВтгІгУГЁОА

гыЗРЛ№ЧНВЛЭЌЃЌIDSЪЧвЛИіМрЬ§ЩшБИЃЌЮоашЭјТчСїСПСїОЫќЃЌБуПЩе§ГЃЙЄзїЃЌМДIDSВЩгУХдТЗВПЪ№ЗНЪННгШыЭјТчЁЃгыЗРЛ№ЧНЯрБШIDSгаШчЯТгХЪЦЃК

(1) IDSЪЧХдТЗЩшБИЃЌВЛгАЯьдгаСДТЗЕФЫйЖШЃЛ

(2) гЩгкОпгаХгДѓКЭЯъОЁЕФШыЧжжЊЪЖПтЃЌПЩвдЬсЙЉЗЧГЃзМШЗЕФХаЖЯЪЖБ№ЃЌТЉБЈКЭЮѓБЈТЪдЖдЖЕЭгкЗРЛ№ЧНЃЛ

(3) ЖдШежОМЧТМЗЧГЃЯъЯИЃЌАќРЈЃКЗУЮЪЕФзЪдДЁЂБЈЮФФкШнЕШЃЛ

(4) ЮоТлIDSЙЄзїгыЗёЃЌЖМВЛЛсгАЯьЭјТчЕФСЌЭЈадКЭЮШЖЈадЃЛ

(5) ФмЙЛМьВтЮДГЩЙІЕФЙЅЛїааЮЊЃЛ

(6) ПЩЖдФкЭјНјааШыЧжМьВтЕШЁЃ

ЭЌЪБЃЌгыЗРЛ№ЧНЯрБШЃЌЦфвВОпгаШчЯТЕФСгЪЦЃК

(1) МьВтаЇТЪЕЭЃЌВЛФмЪЪгІИпЫйЭјТчМьВтЃЛ

(2) еыЖдIDSздЩэЕФЙЅЛїЮоЗЈЗРЛЄЃЛ

(3) ВЛФмЪЕЯжМгУмЁЂЩБЖОЙІФмЃЛ

(4) МьВтЕНШыЧжЃЌжЛНјааИцОЏЃЌЖјЮозшЖЯЕШЁЃ

IDSКЭЗРЛ№ЧНОљОпБИЖдЗНВЛПЩДњЬцЕФЙІФмЃЌвђДЫдкКмЖргІгУГЁОАжаЃЌIDSгыЗРЛ№ЧНЙВДцЃЌаЮГЩЛЅВЙЁЃ

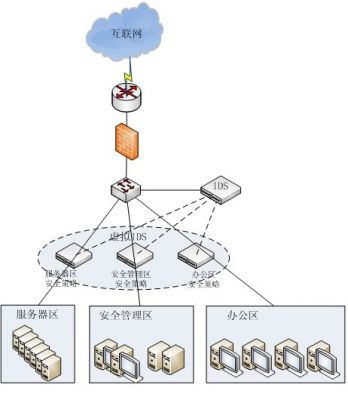

ИљОнЭјТчЙцФЃЕФВЛЭЌЃЌIDSгаШ§жжВПЪ№ГЁОАЃКаЁаЭЭјТчжаЃЌIDSХдТЗВПЪ№дкInternetНгШыТЗгЩЦїжЎКѓЕФЕквЛЬЈНЛЛЛЛњЩЯЃЌШчЭМ5ЫљЪОЃЛжааЭЭјТчжаЃЌВЩгУЭМ6ЕФЗНЪНВПЪ№ЃЛДѓаЭЭјТчВЩгУЭМ7ЕФЗНЪНВПЪ№ЁЃ

ЁЁЁЁЭМ5 аЁаЭЭјТчВПЪ№

ЁЁЁЁЭМ6 жааЭЭјТчВПЪ№

ЭМ7 ДѓаЭЭјТчВПЪ№

4ЁЂIDSгВМўЬхЯЕМмЙЙЗжЮі

жїСїЕФIDSЕФЬхЯЕМмЙЙЗжЮЊX86ЁЂNPЁЂASICЁЂFPGAМАЛьКЯМмЙЙЃЌЖдИїЬхЯЕМмЙЙЕФдРэМАЬиЕуНщЩмШчЯТЁЃ

4.1 X86МмЙЙ

X86МмЙЙВЩгУЭЈгУCPUКЭPCIзмЯпНгПкЃЌОпгаКмИпЕФСщЛюадКЭПЩРЉеЙадЃЌЪЧдчЦкЗРЛ№ЧНЁЂШыЧжЗРЛЄЯЕЭГПЊЗЂЕФжївЊЦНЬЈЁЃЦфАВШЋЙІФмжївЊгЩШэМўЪЕЯжЃЌПЩвдИљОнгУЛЇЕФЪЕМЪашвЊЖјзіЯргІЕїећЃЌдіМгЛђМѕЩйЙІФмФЃПщЃЌВњЦЗБШНЯСщЛюЃЌЙІФмЪЎЗжЗсИЛЁЃЛљгкетвЛМмЙЙВњЦЗПЊЗЂжмЦкЖЬЃЌГЩБОЕЭЃЌЪЧОјДѓЖрЪ§ЭјТчАВШЋГЇЩЬЕФбЁдёЁЃЕЋЦфадФмЗЂеЙШДЪмЕНЬхЯЕНсЙЙЕФжЦдМЃЌзїЮЊЭЈгУЕФМЦЫуЦНЬЈЃЌX86ЕФНсЙЙВуДЮНЯЖрЃЌВЛвзгХЛЏЃЌЧвЭљЭљЛсЪмЕНPCIзмЯпЕФДјПэЯожЦЁЃЫфШЛPCIзмЯпНгПкРэТлЩЯФмДяЕННгНќ2GbpsЕФЭЬЭТСПЃЌЕЋЪЧгЩгкЭЈгУCPUЕФДІРэФмСІгаЯоЃЌОЁЙмШэМўВПЗжПЩвдОЁПЩФмЕигХЛЏЃЌЕЋЪЕМЪКмФбДяЕНИпЫйТЪКЭЕЭЪБбгЁЃ

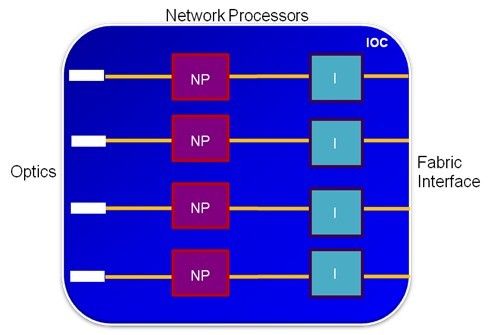

4.2 NPМмЙЙ

ЭјТчДІРэЦїЃЈNPЃЉММЪѕЃЌNPЪЧзЈУХЮЊЭјТчЩшБИДІРэЭјТчСїСПЖјЩшМЦЕФДІРэЦїЃЌЬхЯЕНсЙЙШчЭМ8ЫљЪОЁЃЦфЬхЯЕНсЙЙКЭжИСюМЏЖдгкШыЧжМьВтЯЕЭГКЭЗРЛ№ЧНГЃгУЕФАќЙ§ТЫЁЂзЊЗЂЕШЫуЗЈКЭВйзїЖМНјааСЫзЈУХЕФгХЛЏЃЌПЩвдИпаЇЕиЭъГЩTCP/IPеЛЕФГЃгУВйзїЃЌВЂЖдЭјТчСїСПНјааПьЫйЕФВЂЗЂДІРэЁЃгВМўНсЙЙЩшМЦвВДѓЖрВЩгУИпЫйЕФНгПкММЪѕКЭзмЯпЙцЗЖЃЌОпгаНЯИпЕФI/OФмСІЁЃШЛЖјЃЌNPЕФШѕЕувВБШНЯУїЯдЃЌЦфдк4-7ВуЕФЪ§ОнДІРэЩЯЯрЖдНЯШѕЁЃдкМьВтВпТдБШНЯИДдгЃЈШчШыЧжЗРЛЄЯЕЭГЫљгУЕФМьВтВпТдЃЉЕФЧщПіЯТЃЌЭЬЭТЫйТЪгаУїЯдЯТНЕЃЌЪБбгУїЯдЁЃ

ЁЁЁЁЭМ8 ЭјТчДІРэЦїМмЙЙ

4.3 ASICМмЙЙ

ЯрБШжЎЯТЃЌASICЭЈЙ§зЈУХЩшМЦЕФASICаОЦЌТпМНјаагВМўМгЫйДІРэЁЃASICЭЈЙ§АбжИСюЛђМЦЫуТпМЙЬЛЏЕНаОЦЌжаЃЌЛёЕУСЫКмИпЕФДІРэФмСІЃЌвђЖјУїЯдЬсЩ§СЫАВШЋВњЦЗЕФадФмЁЃаТвЛДњЕФИпПЩБрГЬASICВЩгУСЫИќСщЛюЕФЩшМЦЃЌФмЙЛЭЈЙ§ШэМўИФБфгІгУТпМЃЌОпгаИќЙуЗКЕФЪЪгІФмСІЁЃЕЋЪЧЃЌASICЕФШБЕувВЭЌбљУїЯдЃЌЫќЕФСщЛюадКЭРЉеЙадВЛЙЛЃЌПЊЗЂЗбгУИпЃЌПЊЗЂжмЦкЬЋГЄЃЌвЛАуКФЪБНгНќ2ФъЁЃЫфШЛбаЗЂГЩБОНЯИпЁЂСщЛюадЪмЯожЦЁЂЮоЗЈжЇГжЬЋЖрЕФЙІФмЃЌЕЋЦфадФмОпгаЯШЬьЕФгХЪЦЃЌЗЧГЃЪЪКЯгІгУгкФЃЪНМђЕЅЁЂЖдЭЬЭТСПКЭЪБбгжИБъвЊЧѓНЯИпЕФЕчаХМЖДѓСїСПЕФДІРэЁЃ

4.4 FPGAМмЙЙ

ЯрЖдгкNPЃЌFPGAЪЧЖдЪ§ОнНјааИпЫйВЂааДІРэЕФЦїМўЃЌОпгаИќЧПЕФСщЛюадКЭРЉеЙадЁЃдкIDSжаFPGAЩУГЄАбвЛаЉАВШЋЬиеїзЊЛЏГЩТпМЃЌдкЪЕЯжЙ§ГЬжаФмЙЛЭЌЪБЦЅХфЩЯЧЇЬѕЙцдђЃЌЦфВЂааЫйЖШГЌЙ§ЦеЭЈCPUЃЌЖјЧвЯрЖдгкВЂааASICЃЌЦфСщЛюадеМгаНЯДѓгХЪЦЁЃШчЭМ9ЫљЪОЮЊFPGAМмЙЙЕфаЭгІгУЁЃЦфжаSPCБэЪОЃКServices

Processing CardЃЛNPCБэЪОЃКNetwork Processing CardЁЃ

ЁЁЁЁЭМ9 FPGAМмЙЙгІгУ

4.5ЛьКЯМмЙЙ

ЛьКЯЬхЯЕМмЙЙЃЌМДгЩASIC+NP+FPGAМЏГЩЁЃЕфаЭЕФАВШЋГЇЩЬШчЃКMcAfeeЃЌЦфЭјТчАВШЋЦНЬЈДДаТЕиВЩгУетвЛМмЙЙЃЌЭЈЙ§AVERTзщжЏЩшМЦЕФASICЃЌАбжИСюЛђМЦЫуТпМЙЬЛЏЕНаОЦЌжаЃЌЛёЕУСЫИпЫйЕФавщКЭМьВтДІРэФмСІЁЃЪЙгУNPДІРэSSLМгУмЭЈаХЁЂОмОјЗўЮёЙЅЛїЕШЯћКФМЦЫузЪдДЕФЙІФмЃЛВЩгУFPGAаОЦЌБЃжЄВњЦЗЕФИќаТЩ§МЖЁЃFPGAЙЫУћЫМвхОЭЪЧЦїМўПЩБрГЬЃЌвђЖјФмЧсЫЩЩ§МЖЃЌКмКУЕиТњзуашЧѓБфЛЏЃЌбгГЄСЫВњЦЗЪйУќЃЌгажњгкЭјТчАВШЋЩшБИИњзйБъзМКЭавщЕФГжајБфЛЏЁЃЭЌЪБЃЌFPGAгавЛЖЈЕФдЄСєадЃЌвЛАуЧщПіЯТжЛгУЕНЦфШнСПЕФ20%зѓгвЃЌПЩГфЗжБЃжЄШеКѓЩ§МЖЫљгУЁЃ

5ЁЂIDSВњЦЗВтЦРММЪѕНщЩм

ФПЧАЃЌЪаГЁЩЯДцдкИїжжИїбљЕФIDSЩшБИЃЌЖјЧвИїИіЩшБИЕФадФмКЭМлИёЖМВЛОЁЯрЭЌЃЌОпЬхЪЕЯжЗНЪНвВДцдкВювьЃЌШчКЮВХФмевЕНадМлБШИпЁЂЪЪКЯздМКЕФIDSЩшБИГЩЮЊИїИіЙЋЫОЫљЙиаФЕФЮЪЬтЁЃЖдИїПюIDSЩшБИНјааВтЪдЦРЙРЃЌЪЧНтОіетИіЮЪЬтЕФзюПЩППЕФЭООЖЁЃЖјЧвОГЃадЕФВтЪдЦРЙРгаРћгкМАЪБСЫНтММЪѕЗЂеЙЯжзДКЭДцдкЕФВЛзуЁЃ

5.1вРОнзЪжЪНјааЩИбЁ

дкВтЪдЧАЃЌЮвУЧПЩвдЯШПДПДВтЪдЕФIDSВњЦЗШЁЕУСЫФФаЉШЯжЄЁЃФПЧАЙњФкжївЊга4МваХЯЂАВШЋВњЦЗЕФШЯжЄЛњЙЙЃЌЗжБ№ЪЧЙЋАВВПМЦЫуЛњаХЯЂЯЕЭГАВШЋВњЦЗжЪСПМрЖНМьбщжааФЁЂЙњМвБЃУмОжЩцУмаХЯЂЯЕЭГАВШЋБЃУмВтЦРжааФЁЂжаЙњШЫУёНтЗХОќаХЯЂАВШЋВтЦРШЯжЄжааФЁЂжаЙњЙњМваХЯЂАВШЋВтЦРШЯжЄжааФЁЃ

ет4МвШЯжЄЛњЙЙжаЃЌЙЋАВВПЕФШЯжЄЖдIDSВњЦЗРДЫЕЪЧБиаыЕФЃЌЭЈЙ§СЫЙЋАВВПЕФШЯжЄЃЌВХФмСьШЁМЦЫуЛњАВШЋзЈгУВњЦЗЯњЪлаэПЩжЄЁЃ

5.2ШЗЖЈживЊЦРМлжИБъ

ШчЙћашвЊВтЦРЕФIDSгаОЙ§ЩЯУцЕФЖрМвШЯжЄЛњЙЙЕФШЯжЄжЎКѓЃЌЫЕУїжЪСПЛљБОЪЧУЛгаЮЪЬтЕФЁЃЕЋЪЧКмЖрЪБКђЮвУЧашвЊвЛПюЪЪКЯздМКЕФВњЦЗЃЌКУВЂВЛДњБэЪЪКЯЁЃЫљвдЃЌЮвУЧашвЊВтЪдIDSВњЦЗЕФИїИіЗНУцЕФадФмЃЌЖдЦфгаШЋУцЕФСЫНтЁЃЦРВтIDSЕФжИБъжївЊгаЃКМАЪБадЁЂзМШЗадЁЂЭъБИадЁЂНЁзГадЁЂДІРэадФмЁЂвзгУадЁЃ

5.2.1МАЪБад

МАЪБадвЊЧѓIDSБиаыОЁПьЕиЗжЮіЪ§ОнВЂАбЗжЮіНсЙћДЋВЅГіШЅЃЌвдЪЙЯЕЭГАВШЋЙмРэепФмЙЛдкШыЧжЙЅЛїЩаЮДдьГЩИќДѓЕФЮЃКІжЎЧАзіГіЗДгІЃЌзшжЙШыЧжепНјвЛВНЕФЦЦЛЕЛюЖЏЁЃвЊзЂвтЕФЪЧЫќВЛНівЊЧѓIDSВњЦЗЕФДІРэЫйЖШвЊОЁПЩФмЕиПьЃЌЖјЧввЊЧѓДЋВЅЁЂЗДгІМьВтНсЙћаХЯЂЕФЪБМфОЁПЩФмЕФЩйЁЃ

ВтЪдЪБПЩвдгІгУвдЯТГЁОАЃК

1ЁЂВщПДВтЪдВњЦЗзюаТЕФ3ИіЩ§МЖАќЃЌМЧТМЩ§МЖЪБМфМфИєЃЛ

2ЁЂЙлВьдкIDSВЛднЭЃЙЄзїЕФЧщПіЯТЪЧЗёПЩвдЭъГЩЩ§МЖЃЛ

3ЁЂВтЪдIDSдкЩ§МЖЙ§ГЬжаЪЧЗёШдФмМьВтЕНЙЅЛїЪТМўЁЃ

5.2.2зМШЗад

зМШЗаджИIDSДгИїжжааЮЊжае§ШЗЕФЪЖБ№ШыЧжЕФФмСІЁЃПЩвдДгТЉБЈТЪКЭЮѓБЈТЪСНИіЗНУцРДЬхЯжЁЃЮѓБЈТЪЪЧжИЯЕЭГдкМьВтЪБАбе§ГЃЕФЭјТчЛюЖЏЪгЮЊЙЅЛїЕФИХТЪЁЃТЉБЈТЪЪЧжИТЉЕєеце§ЕФЙЅЛїЖјВЛБЈОЏЕФИХТЪЁЃ

ЁЁЁЁЭМ10 ROCЧњЯп

ЪЕМЪЩЯIDSЕФЪЕЯжзмЪЧдкТЉБЈТЪКЭЮѓБЈТЪЩЯзЗЧѓЦНКтЃЌвЊЪЙСНепЖМЮЊСуЃЌМИКѕЪЧВЛПЩФмЕФЁЃЮѓБЈТЪЮЊСудђБэУїКмПЩФмДцдкФГаЉЙЅЛїааЮЊУЛгаБЛМьВтГіРДЃЛТЉБЈТЪЮЊСудђБэУїПЩФмДцдкИїжжИїбљЕФЮѓБЈЁЃШчЙћIDSЩшБИФмЙЛШУгУЛЇздЖЈвхТЉБЈТЪКЭЮѓБЈТЪЕФБШР§ЃЈБШШчАВШЋМЖБ№ЃЌАВШЋМЖБ№дНИпдђТЉБЈТЪдНЕЭЃЌЯргІЮѓБЈТЪвВПЩФмдНИпЃЉЃЌФЧУДзюКУЛЙЪЧБЃСєвЛЖЈЕФЮѓБЈЛсЯдЕУБШНЯАВШЋЃЌБЯОЙЮѓБЈБШТЉБЈвЊЯдЕУАВШЋЁЃ

ЫфШЛТЉБЈТЪКЭЮѓБЈТЪВЛФмЭЌЪБЮЊСуЃЌЕЋЪЧдкВтЦРЪБЃЌЮвУЧЛЙЪЧЯЃЭћетСНИіЪ§жЕдНЕЭдНКУЁЃПЩвдЭЈЙ§вЛаЉКкПЭЙЄОпФЃФтЙЅЛїааЮЊЃЌДгЖјВтЪдГіIDSЕФТЉБЈТЪКЭЮѓБЈТЪЁЃ

ROCЧњЯпвдЭМаЮЕФЗНЪНРДБэЪОе§ШЗТЪКЭЮѓБЈТЪЕФЙиЯЕЁЃROCЧњЯпЪЧЛљгке§ШЗБЈИцТЪКЭЮѓБЈТЪЕФЙиЯЕРДУшЪіЕФЁЃетбљЕФЭМГЦЮЊХЕФЃЭМЃЈNomogramЃЉЃЌЫќдкЪ§бЇСьгђгУгкБэЪОЪ§зжЛЏЕФЙиЯЕЁЃбЁКУвЛИіСйНчЕуЃЈCutoff

PointЃЉжЎКѓЃЌОЭПЩвдДгЭМжаШЗЖЈIDSЕФе§ШЗБЈИцТЪКЭЮѓБЈТЪЁЃЧњЯпЕФаЮзДжБНгЗДгГСЫIDSВњЦЗЕФзМШЗадКЭзмЬхЦЗжЪЁЃШчЙћвЛЬѕжБЯпЯђЩЯЃЌШЛКѓЯђгввд45ЖШНЧбгЩьЃЌОЭЪЧвЛИіЗЧГЃЪЇАмЕФIDSЃЌЫќКСЮогУДІЃЛЯрЗДЃЌROCЧњЯпЯТЗНЕФЧјгђдНДѓЃЌIDSЕФзМШЗТЪдНИпЁЃШчЭМ2ЫљЪОЃЌIDS

BЕФзМШЗадИпгкIDS CЃЌРрЫЦЕиЃЌIDS AдкЫљгаЕФIDSжаОпгазюИпЕФзМШЗадЁЃ

ПЩвдЭЈЙ§вЛаЉВтЪдЙЄОпФЃФтИїжжЙЅЛїЃЌРДЦРВтIDSЕФзМШЗадЁЃБШШчIDS InformerЁЂIDS WakeupЁЂSneezeЕФЙЄОпЁЃ

5.2.3ЭъБИад

ЭъБИадЪЧжИIDSФмЙЛМьВтГіЫљгаЙЅЛїааЮЊЕФФмСІЁЃ100%е§ШЗТЪЪЕМЪЩЯЪЧвЛИіЮоЗЈДяЕНЕФФПБъЁЃШчКЮЦРМлIDSМьВтЕФЭъБИадФиЃП

1ЁЂПЩвдЭЈЙ§ВщПДАяжњЮФМўжаГЇЩЬЩљГЦПЩМьВтЕФЙЅЛїСаБэРДзіДѓжТЕФСЫНтЃЌПЩвдПДПДПЩМьВтЕФИїжжЙЅЛїЖМЪєгкФЧаЉавщЃЌзмЙВжЇГжЖрЩйжжгІгУВуавщЃЌвдМАИУавщЯТМьВтЙЅЛїжжРрЕФЪ§СПЁЃ

2ЁЂ ПЩвдВщПДНјвЛФъФкаТдіМгЕФМьВтЙцдђеМзмЙцдђЪ§ЕФБШР§ЃЌНсЙћдНДѓдНКУЁЃ

3ЁЂПЩвдЬєбЁвЛаЉНќЦкСїааЕФЙЅЛїааЮЊЃЌНјааФЃФтВтЪдЁЃ

5.2.4НЁзГад

НЁзГадМДздЩэАВШЋадЃЌКСЮовЩЮЪЃЌIDSГЬађБОЩэЕФАВШЋадвВЪЧКтСПIDSЯЕЭГКУЛЕЕФвЛИіживЊжИБъЁЃгЩгкIDSЪЧМьВтШыЧжЕФживЊЪжЖЮЃЌЫљвдЫќвВОЭГЩЮЊКмЖрШыЧжепЙЅЛїЕФЪзбЁФПБъЁЃКЭЦфЫћЯЕЭГвЛбљIDSБОЩэвВЭљЭљДцдкАВШЋТЉЖДЁЃШєЖдIDSЙЅЛїГЩЙІНЋжБНгЕМжТШыЧжааЮЊЮоЗЈБЛМьВтЁЃвђДЫIDSздЩэБиаыФмЙЛЕжгљЙЅЛїЃЌЬиБ№ЪЧDOSЙЅЛїЁЃ

IDSЕФАВШЋадЃЌвЛАуПЩвдЭЈЙ§вдЯТМИИіЗНУцРДКтСПЃК

1ЁЂЫљгаживЊЪ§ОнЕФДцДЂКЭДЋЪфЙ§ГЬЪЧЗёЖМОЙ§МгУмДІРэЃЛ

2ЁЂдкЭјТчжаЕФвўВиадЃЌЪЧЗёЖдгкЭтНчЩшБИРДЫЕЪЧЭИУїЕФЃЛ

3ЁЂВЛЭЌМЖБ№ЕФВйзїШЫдБЪЧЗёгаВЛЭЌЕФЪЙгУШЈЯоЃЌвдМАетаЉШЈЯоЗжХфЪЧЗёКЯРэЁЃ

5.2.5ДІРэадФм

ДІРэадФмжївЊДгЯЕЭГДІРэЪ§ОнЕФФмСІвбОЖдзЪдДЯћКФЕФГЬЖШЕШЗНУцЬхЯжЁЃБШШчЃК

1ЁЂДІРэЫйЖШЃКжИIDSДІРэЪ§ОндДЪ§ОнЕФЫйЖШЁЃ

2ЁЂбгГйЪБМфЃКжИдкЙЅЛїЗЂЩњжСIDSМьВтЕНШыЧжжЎМфЕФбгГйЪБМфЁЃ

3ЁЂзЪдДЕФеМгУЧщПіЃКМДЯЕЭГдкЕНДяФГжжМьВтФмСІвЊЧѓЪБЃЌЖдзЪдДЕФашЧѓЧщПіЁЃ

4ЁЂИККЩФмСІЃКIDSгаЦфЩшМЦЕФИККЩФмСІЃЌдкГЌГіИККЩФмСІЕФЧщПіЯТЃЌадФмЛсГіЯжВЛЭЌГЬЖШЕФЯТНЕЁЃ

5.2.6взгУад

взгУадЪЧжИКЭЯЕЭГЪЙгУгаЙиЕФвЛаЉЗНУцЃЌжївЊЪЧжИЯЕЭГАВзАЁЂХфжУЁЂЙмРэЁЂЪЙгУЕФЗНБуГЬЖШЁЂЯЕЭГНчУцЕФгбКУГЬЖШКЭЙЅЛїЙцдђПтЮЌЛЄЕФМђвзГЬЖШЕШЗНУцЁЃ

етИіжИБъБШНЯЦЋЯђгкжїЙлХаЖЯЁЃЕЋЪЧвВгавЛаЉПЭЙлжИБъЃЌБШШчЃК

1ЁЂЪЧЗёгаНЯЖрФкШнЭЈЙ§ЭМаЮБэИёЗНЪНУшЪіЃЛ

2ЁЂАяжњаХЯЂФкШнЪЧЗёЗсИЛВЂЧвПЩгУЃЛ

3ЁЂЪЧЗёгаХфжУЕМКНЙІФмЃЛ

4ЁЂЪЧЗёгаБЃДцЯЕЭГХфжУЕФЙІФмЃЛ

5ЁЂЪЧЗёгазуЙЛЖрЕФЬсЪОаХЯЂЃЛ

6ЁЂВйзїЪЙгУШежОМЧТМЪЧЗёЭъЩЦЃЛ

5.3жДааВтЪд

5.3.1ВтЪдВПЪ№

дкВтЪдЦРЙРIDSЕФЪБКђЃЌКмЩйЛсАбIDSЗХдкЪЕМЪдЫааЕФЭјТчжаЃЌвђЮЊЪЕМЪЭјТчЛЗОГЪЧВЛПЩПиЕФЃЌВЂЧвЭјТчЛЗОГЕФзЈгУадЬЋЧПЃЌЫљвдвЊЙЙНЈзЈгУЕФЭјТчЛЗОГЁЃЭМ3ЮЊШыЧжМьВтЯЕЭГВтЪдзщЭјЪОвтЭМЁЃЦфжаБГОАСїСПЗЂЩњЦїгУРДЩњГЩЭјТчЭЈаХЃЌЙЅЛїЛњгУРДФЃФтШыЧжепЗЂЦ№ЙЅЛїЃЌIDSЭјТчДЋИаЦїЮЊД§ВтЪдШыЧжМьВтЯЕЭГЃЌФПБъЛњФЃФтЭјТчжаБЛЙЅЛїЕФЛњЦїЁЃ

ЁЁЁЁЭМ11ШыЧжМьВтЯЕЭГВтЪдзщЭјЪОвтЭМ

ЯТУцЪЧзщЭјЩшБИЕФЯъЯИЫЕУїЃК

1) вдЬЋЭјНЛЛЛЛњЃКвЛЬЈОпБИНЋШЋВПЖЫПкОЕЯёЕНвЛИіФПЕФЖЫПкЙІФмЕФвдЬЋЭјНЛЛЛЛњЁЃгУгкНЋСїСПОЕЯёЕНIDSЭјТчДЋИаЦїЁЃ

2) ЙЅЛїЛњЃКЙЅЛїЛњдЄзАЩЈУшЙЄОпNessusКЭInformerЁЂWakeupЁЂSneezeЕШЛЅСЊЭјАВШЋЙЅЛїЙЄОпЁЃ

3) ФПБъЛњЃКФПБъЛњАВзАКЭПЊЦєИїРргІгУЗўЮёЃЌзїЮЊБЛЙЅЛїЖдЯѓЁЃ

4) БГОАСїСПЗЂЩњЦїЃКЪЙгУIP InterEmulatorЛђЦфЫќЭјТчЗТецЯЕЭГЃЌПЩвдВњЩњгІгУВуавщСїСПзїЮЊБГОАСїСПЁЃ

5) IDSЭјТчДЋИаЦїЃКБЛВтЕФIDSЩшБИЁЃ

6) IDSЙмРэПижЦЬЈЃКгУгкЙмРэIDSЩшБИЕФЛњЦїЁЃ

5.3.2ВтЪдЗНЗЈ

ВтЪдФкШнПЩНсКЯЪЕМЪЕФЭјТчЬиеїМАашЧѓНјааЃЌШчЃКВтЪдШыЧжМьВтЯЕЭГЙмРэЙІФмЁЂМьВтФмСІЁЂАВШЋадВтЪдКЭадФмВтЪдМАЦфЫќЕШЃЌШчЭМ3ЫљЪОЁЃЙмРэЙІФмжївЊМьВщЕуАќРЈЃКХфжУНчУцЁЂВпТдХфжУЁЂЩ§МЖЗНЪНЁЂШежОЙІФмЁЂБЈБэЪфГіКЭНгПкЙІФмЕШЃЛМьВтФмСІАќРЈЃКМьВтФмСІЁЂИцОЏЙІФмЁЂСїСПЙиСЊЗжЮіЁЂавщжЇГжКЭСїСПМрПиЕШЃЛАВШЋВтЪдАќРЈЃКеЫКХПкСюЙмРэЁЂШЈЯоЙмРэЁЂгУЛЇШЯжЄКЭЪТМўЩѓМЦЙІФмЕШЃЛадФмВтЪдАќРЈЃКадФмШнСПЁЂТЉБЈТЪЁЂЮѓБЈТЪЁЂЮШЖЈадКЭРЉеЙадЕШЁЃ

ЁЁЁЁЭМ12 ШыЧжМьВтЯЕЭГВтЪдФкШн

ВтЪджївЊЭЈЙ§ФЃФтецЪЕЭјТчЧщПіНјааЃЌШчЃКРћгУвЧБэФЃФтдЫгЊЩЬЭјМфЛЅСЊДІЕФвЕЮёСїСПФЃаЭЃЛФЃФтецЪЕЕФвЕЮёавщЬиеїКЭЗчЯеЬиеїЃЛЙЅЛїаЇЙћгыецЪЕгУЛЇЬхбщЛљБОвЛжТЕШЁЃБГОАСїСПгыецЪЕСїСПВювьдНаЁЃЌВтЪдНсЙћНЋдНзМШЗЁЃ

ШыЧжМьВтЯЕЭГВтЦРЗНЗЈВЮПМвдЯТВтЪдЗНЗЈбЇЃК

1ЁЂIETFБъзМВнАИЃКdraft-hamilton-bmwg-ca-bench-term-00КЭdraft-hamilton-bmwg-ca-bench

- meth-06ЃЛ

2ЁЂNSSLabsБъзМЃКNETWORK INTRUSION PREVENTION SYSTEMS

V6.1ЃЛ

|