| БрМЭЦМі: |

| БОЮФРДздгк51CTOЃЌЙигкWebАВШЋЕФЮЪЬтЃЌЙЙдьвЛИіШЋЗНЮЛЕФАВШЋАьЙЋгІгУЛЗОГЃЌЫљгаЪ§ОнЕФВњЩњЁЂгІгУЖМдкетбљЕФАВШЋЛЗОГРяЃЌДгЖјБЃжЄЪ§ОнЕФАВШЋадЁЃ |

|

ЫцзХИіШЫКЭЦѓвЕдНРДдНзЂжиЪ§ОнАВШЋЃЌЭЈГЃжиН№ЙКТђИїжжАВШЋВњЦЗЃЌШчЗРЛ№ЧНЃЌVPNЃЌШыЧжЗРгљЯЕЭГЃЌгІгУПижЦЭјЙиЃЌИїжжЩБЖОШэМўЕШЃЌЯЃЭћЙЙдьвЛИіШЋЗНЮЛЕФАВШЋАьЙЋгІгУЛЗОГЃЌЫљгаЪ§ОнЕФВњЩњЁЂгІгУЖМдкетбљЕФАВШЋЛЗОГРяЃЌДгЖјБЃжЄЪ§ОнЕФАВШЋадЁЃКмЖрЪБКђЃЌЪ§ОнЕФАВШЋадвбОдЖдЖДѓгкЩшБИБОЩэЕФМлжЕЁЃЕЋЪЧЃЌДюНЈетбљЕФвЛЬзАВШЋЗРЛЄЯЕЭГЃЌЮвУЧЕФЪ§ОнОЭецЕФАВШЋСЫТ№ЃПЪ§ОнРыВЛПЊДцДЂЃЌзїЮЊЪ§ОнДцДЂЕФзюжедиЬхгВХЬЃЌЮЊЪ§ОнЬсЙЉзюжеЕФДцДЂПеМфЁЃЫљгаашвЊгРОУадМЧТМЕФЪ§ОнЃЌБиаыДцЗХдкЯёгВХЬетбљЕФгРОУадДцДЂдиЬхЩЯЁЃЪ§ОндкгВХЬЩЯНјааДцДЂЃЌФЧЭЈЙ§гВХЬЖСаДЕФЪ§ОнПЩППТ№ЃПАВШЋТ№ЃП

гВХЬНсЙЙгыдРэ

гВХЬФПЧАЪаУцЩЯжївЊЗжЮЊЛњаЕгВХЬКЭЙЬЬЌгВХЬЃЈSSDЃЉЃЌЮвУЧЯШРДПДПДгВХЬЕФдРэКЭЙЙдьЃЌШчЯТЭМЫљЪОЃК

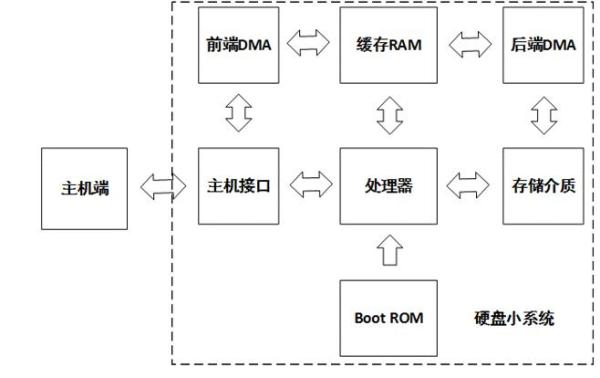

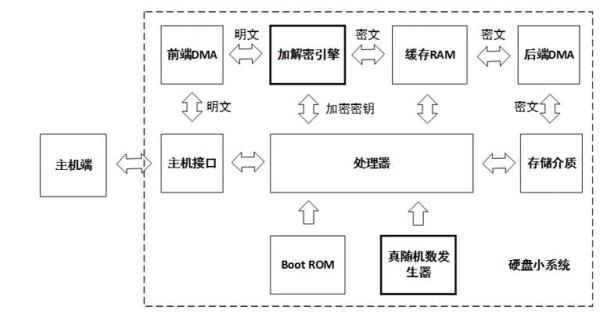

етЪЧвЛИіМђЛЏЕФгВХЬНсЙЙЭМЃЌЛњаЕгВХЬКЭЙЬЬЌгВХЬSSDОпгаЯрЫЦЕФНсЙЙЁЃгЩЩЯЭМПЩвдПДГіЃЌгВХЬФкВПЦфЪЕЛЙгавЛИіаЁЯЕЭГЃЌгаДІРэЦїЃЌгаROMЃЌгаЛКДцRAMЕШЁЃ

ЦфжаЃЌДІРэЦїдЫааЙЬМўЃЌИКд№ГѕЪМЛЏжмБпФЃзщЃЌЧ§ЖЏжмБпФЃзщЭъГЩУќСюКЭЪ§ОнЕФДІРэвдМАДЋЪфПижЦЕШЃЛЛКДцгУгкжїЛњКЭДцДЂНщжЪжЎМфНјааЪ§ОнжазЊЪЙгУЃЛжїЛњНгПкИКд№ЖдНгжїЛњВрЕФУќСюавщКЭЪ§ОнДЋЪфЃЛROMИКд№МгдиДІРэЦїЬсЙЉДцДЂЗўЮёЕФВњЦЗЙЬМўЁЃ

ЖдгкЛњаЕгВХЬЃЌВњЦЗЙЬМўПЩФмДцЗХдкЖРСЂЕФI2CНгПкЕФEEPROMЩЯЃЌвВПЩФмДцЗХдкSPIНгПкЕФNOR FlashЩЯЃЛЖдгкЙЬЬЌгВХЬSSDЃЌВњЦЗЙЬМўЭЈГЃДцЗХдкNAND

FlashЩЯЕФЯЕЭГЧјЃЈгЩЙЬМўЖЈвхЃЌгУЛЇВЛПЩМћЧјгђЃЉЁЃВњЦЗЙЬМўПЩФмЪЧдкГіГЇЪБгЩгВХЬГЇЩЬаДКУЕФЃЌвВПЩФмЪЧдкКѓајЕФЪЙгУЙ§ГЬжаЃЌЛђепФГИіжаМфЛЗНкЭЈЙ§Щ§МЖЙЄОпЩ§МЖаДШыЕФЁЃМИКѕЫљгаЕФгВХЬГЇЩЬЃЌПМТЧаоИДШэМўbugЕШвђЫиЃЌЖМЛсЬсЙЉЩ§МЖЙІФмЁЃ

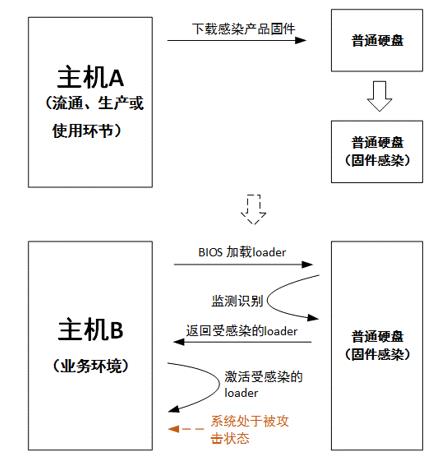

гВХЬЩЯЕчЪБЃЌДІРэЦїжДааBoot ROMЃЌBoot ROMдйМгдиВњЦЗЙЬМўЃЌШЛКѓНЋCPUПижЦШЈвЦНЛИјВњЦЗЙЬМўЁЃВњЦЗЙЬМўЛёШЁПижЦШЈЙ§КѓЃЌЭЈЙ§ПижЦжїЛњНгПкЁЂDMAвдМАЛКДцзЪдДЕШЃЌРДЭъГЩжїЛњвЕЮёЖдЪ§ОнЕФДцШЁвЕЮёЁЃгЩгкВњЦЗЙЬМўДцЗХгкгВХЬЕФЯЕЭГЧјЃЌдЫаагкгВХЬЕФФкВПаЁЯЕЭГЃЌетВПЗжЪ§ОнКЭДІРэЖРСЂгкжїЛњЫљдкАВШЋЯЕЭГвдЭтЃЌВЛЪмШЮКЮАВШЋДыЪЉМрПиЁЃЫљвдЃЌЪ§ОнШчКЮДІРэЃЌЭъШЋЪмПигкВњЦЗЙЬМўБОЩэЃЌВњЦЗЙЬМўБОЩэЕФПЩППадКЭАВШЋадЃЌдкКмДѓГЬЖШЩЯОіЖЈСЫЪ§ОнЕФПЩППадКЭАВШЋадЁЃ

ФЧУДЃЌЮЪЬтРДСЫЃЌЮвУЧЕФВњЦЗЙЬМўЪЧЗёАВШЋЃПШчЙћВЛАВШЋЃЌШчКЮБЃжЄАВШЋЃП

ЙЬМўгыАВШЋ

гВХЬжЦдьЩЬдкЗЂВМЙЬМўЪБЃЌгаЕФГЇМвЮЊСЫМђЛЏДІРэЃЌжЛМђЕЅдкЙЬМўЭЗВПаДШыВПЗжГЇМвБъЪЖКЭАцБОБъЪЖЃЌЗНБудкКѓајЕФЩњВњКЭЩ§МЖГЁОАНјааЪЖБ№ЃЛгаЕФзіЕФЖрвЛЕуЃЌдкЧАУцЕФЛљДЁЩЯЛЙЖдЙЬМўНјааСЫCRCаЃбщЃЌМьВщЙЬМўЪ§ОнЕФЭъећадЁЃЧАепПЩвдЪЖБ№ЪЧЗёЪЧздМКЙЬМўвдМАЖдгІАцБОКХЃЌКѓепдђПЩвдНјвЛВНПДГіЙЬМўдкДЋЪфЙ§ГЬжаЪЧЗёЗЂЩњСЫБфЛЏЁЃ

етаЉЪжЖЮдкДѓВПЗжгІгУЯТвбОПЩвдТњзуашвЊЃЌЕЋЮоЗЈЗРБИДјгаЖёвтФПЕФЕФЬиЪтгУЛЇЖдЙЬМўНјааеыЖдадЕФаоИФЃЈhackerааЮЊЃЉЃЌзЂШыЖёвтШэМўДњТыЃЌШЛКѓдйжиаТМЦЫуГіаТЕФCRCРДЮБзАГЩКЯЗЈЕФЙЬМўЁЃетжжОЙ§ЮБзАЕФЙЬМўЃЌПЩвддкгВХЬСїЭЈКЭЪЙгУЕФИїИіЛЗНкЭЈЙ§Щ§МЖЗНЪНаДШыЃЌВЂдкжиаТЪЙгУЪБзЄдњгВХЬФкВПаЁЯЕЭГЃЌЧвЭъШЋВЛБЛШЮКЮАВШЋДыЪЉЗЂЯжЁЃ

ШчЙћетжжДјгаЖёвтДњТыЕФЙЬМўНгЙмгВХЬЕФФкВПаЁЯЕЭГЃЌФЧУДНгЯТРДЃЌЫћПЩвдзіИќЖрПЩХТЕФЪТЧщЁЃБШШчЪЖБ№ВЂНиШЁBIOSМгдиloaderЕФЖСУќСюЃЌЗЕЛиИаШОЕФloaderЪ§ОнЁЃШчЙћbiosМгдиСЫЪмИаШОЕФloaderЃЌВЂНЋCPUПижЦШЈНЛИјетжжloaderЃЌФЧУДНгЯТРДОЭПЩвдзіИќЖрЙЅЛїааЮЊЃЌШчНиШЁУмТыЕШЁЃЧветжжИаШОЕФloaderЗЧГЃвўБЮЃЈВЛдкгВХЬгУЛЇПЩМћЧјЃЉЃЌдкЯЕЭГЦєЖЏНзЖЮМДБЛМЄЛюЃЌПЩЮоЯоДЮИДЛюЃЌЮЃКІадОоДѓЁЃ

етжжЖёвтЙЬМўЛЙПЩЭЈЙ§МьВтЙЬЖЈЬиеїЛђЕижЗЕФЖСаДЪ§ОнФкШнЃЌНиШЁВЂаоИФФкШнЃЛЛђепМЧТМФкШнЃЌНЋЦфаДШыЯЕЭГВЛПЩМћЧјЃЌЕШД§КЯЪЪЪБКђЛёШЁМЧТМФкШнЕШИїжжЗЧЗЈааЮЊЁЃ

етжжжБНгЖдгВХЬЙЬМўЕФЙЅЛїааЮЊЃЌвўБЮадИпЃЌВЛвзЗЂЯжЃЌЕЋШДЮЃКІОоДѓЃЌдјОБЛжјУћЕФЁАЗНГЬЪНзщжЏЁБЫљВЩгУЃЌЙЅЛїСЫЖрИігВХЬГЇЩЬЕФгВХЬЃЌИВИЧАќРЈжаЙњЁЂЖэТоЫЙЁЂгЂЙњЕШдкФкЕФ30ЖрИіЙњМвЁЃ

ЦфЪЕЃЌетжжЙЅЛїКмШнвзЗРЗЖЃЌвђЮЊЗЧЗЈЙЬМўвЛЖЈвЊЯТдиЕНгВХЬФкВПЃЌЧвБЛФкВПЕФROMМгдиЙ§КѓВХПЩдЫааЁЃгВХЬГЇЩЬЭъШЋПЩвддкЩњВњЁЂЩ§МЖвдМАROMМгдиНзЖЮЃЌЭЈЙ§ЖдЙЬМўНјааКЯЗЈадМьВтЃЌРДЖХОјЗЧЗЈЙЬМўЯТдиВЂЛёШЁЕНCPUЕФПижЦШЈЁЃШчАцБОЗЂВМЪБЖдЙЬМўНјааЧЉУћЃЌЩњВњКЭЩ§МЖЪБгВХЬЖдЯТдиЕФЙЬМўНјаабщЧЉЃЌROMМгдиЪБвВбщЧЉећИіЙЬМўЁЃЫљгаВйзїЖМБЃжЄЙЬМўеце§КЯЗЈЃЌРэТлЩЯОЭЖХОјЫљгаЖёвтФПЕФЖёвтааЮЊЁЃ

ШчЙћЙЬМўЪЧКЯЗЈАВШЋЕФЙЬМўЃЌЪЧЗёЪ§ОндкЫљгаГЁОАЯТОЭАВШЋСЫФиЃП

КЯЗЈАВШЋЕФЙЬМўШУгВХЬДІгквЛИіАВШЋЕФдЫааЛЗОГЁЃЕЋЮвУЧЦНЪБЪЙгУЪБЃЌЭЈГЃвЛИіЛЗОГБЛЖрИіШЫЪЙгУЃЌЛђепашвЊОГЃвЦЖЏгВХЬНгШыЖрИіВЛЭЌЕФжїЛњЛЗОГЃЌетбљЕФгІгУГЁОАЯТЃЌЪ§ОнЪЧЗёАВШЋЃП

Ъ§ОнАВШЋ

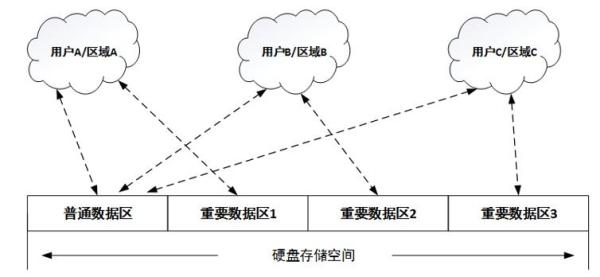

гУЛЇДцЗХдкгВХЬЩЯЕФЪ§ОнЃЌгЩгкФкШнВЛЭЌЃЌПЩФмЖдгУЛЇЕФживЊадвВВЛОЁЯрЭЌЁЃШчКЮБЃжЄЗУЮЪЬиЖЈЪ§ОнФкШнЕФгУЛЇвЛЖЈЪЧеце§ЖдгІЕФКЯЗЈгУЛЇЃПФуПЩФмЪзЯШЯыЕНетИіПЩвдгЩЯЕЭГРДБЃжЄЃЌКЭгВХЬУЛгаЙиЯЕЁЃФЧУДЃЌдйМгЩЯвЛЬѕЃЌШчЙћетИігВХЬЪЧвЛПщвЦЖЏгВХЬФиЃПдквЛаЉЬиЪтЕФгІгУГЁОАЯТЃЌЮвУЧЕФвЦЖЏгВХЬПЩФмЛсдкЖрИіВЛЭЌАВШЋЛЗОГЯТНјааНгШыЁЃШчКЮДгДцДЂЕФНЧЖШРДБЃжЄЪ§ОнЗУЮЪЕФгУЛЇЪЧБЛЪкШЈЕФгУЛЇЃП

ШчЙћНЋЪ§ОнЗУЮЪгыгУЛЇШЈЯоНјаавЛЖдвЛАѓЖЈЃЌдкгУЛЇЗУЮЪЬиЖЈЗЖЮЇЪ§ОнЪБЃЌашвЊЕУЕНЖдгІЧјМфЪкШЈЃЌгВХЬАДееЧјМфЗЖЮЇЖдгУЛЇМјШЈГЩЙІЙ§КѓЃЌВХБЛдЪаэЪ§ОнЗУЮЪЃЌФЧУДетжжЗУЮЪЗНЪНЃЌЮовЩНЋТњзузюДѓПЩФмадЕФЪ§ОнЗУЮЪАВШЋЁЃ

ИќНјвЛВНЃЌВЛЭЌЧјМфЕФЪ§ОнЪЙгУВЛЭЌЕФУмдПЖдЪ§ОнМгУмДцДЂЃЌМгУмУмдПБиаыгыЖдгІЧјМфЕФЪкШЈТыгаАѓЖЈЙиЯЕЃЌжЛгае§ШЗЕФЪкШЈТыВХФмНтПЊЖдгІЪ§ОнЧјЕФМгУмУмдПЃЌЭЈЙ§етбљЕФвЛжжЗНЪНЃЌЪ§ОнНЋЕУЕНзюДѓАВШЋБЃеЯЁЃ

ЙЬМўАВШЋБЃжЄЩњВњЁЂЩ§МЖЪБжЛгаКЯЗЈЕФЙЬМўВХФмЯТдиЕНгВХЬЃЛЪ§ОнАВШЋБЃжЄгВХЬЪЙгУЙ§ГЬЕБжаЃЌжЛгаЕУЕНЪ§ОнЗУЮЪЪкШЈЕФгУЛЇЃЌВХФмЗУЮЪЖдгІЧјгђЕФживЊЪ§ОнЃЌБЃжЄЗУЮЪКЯЗЈадЁЃФЧУДЃЌгВХЬЬдЬЙ§КѓЕФЪ§ОнШчКЮБЃжЄЪ§ОнВЛБЛЗЧЗЈЗУЮЪФиЃП

Ъ§ОнЯњЛй

гВХЬвђЮЊШнСПЁЂадФмЁЂПЩППадЕШдвђЃЌПЩФмУцСйЩ§МЖЛЛДњЛђЬдЬЁЃЕЋЭЈГЃетжжЬдЬЯТРДЕФгВХЬгаКмДѓПЩФмадБЛжиаТСїЭЈЪЙгУЛђепБЛДцгаЖёвтФПЕФгУЛЇЗЧЗЈЛёШЁЃЌЧветжжгВХЬЩЯЭЈГЃПЩФмгаШнвзБЛЮвУЧКіТдЕФживЊЪ§ОнКЭаХЯЂЁЃ

вЛАуЕФзіЗЈПЩФмЪЧЃЌИёЪНЛЏећИігВХЬЃЌЛђЖХОјетРргВХЬНјаадйДЮСїЭЈЃЌЭГвЛЮяРэЯњЛйЁЃЕЋетбљЕФЗНЗЈЧАепБШНЯКФЪБЃЌЧвВЛвЛЖЈеце§ЕФЩОГ§СЫгВХЬЩЯЕФЪ§ОнЃЛКѓепЫфПЩеце§ЯњЛйЃЌЕЋдіМгГЩБОЁЃ

гаУЛгавЛжжАьЗЈЃЌГЩБОЕЭЃЌФмЙЛПьЫйЯњЛйгВХЬЩЯЕФЪ§ОнЃЌЧвЯњЛйКѓРэТлЩЯЮоЗЈдйДЮЛжИДЪ§ОнЃПД№АИЕБШЛЪЧПЯЖЈЕФЃЌЧвЕБЧАгааЉзіЕУКУЕФгВХЬГЇЩЬвбОжЇГжЃЌФПЧАЙњПЦЮЂЕФSSDгВХЬЗНАИвбОпгаетжжЙІФмЃЌетОЭЪЧгВХЬЕФАВШЋВСГ§ЁЃ

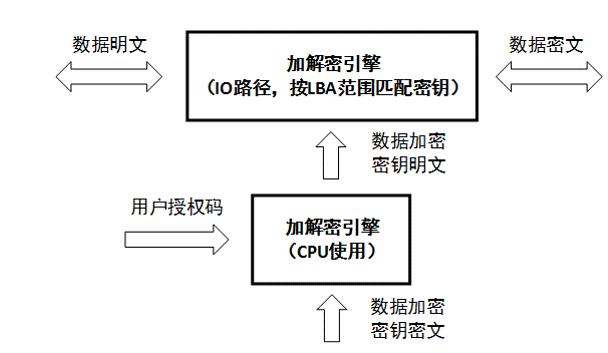

ЫљгажЇГжАВШЋВСГ§ЙІФмЕФгВХЬЃЌЦфЩЯЕФЪ§ОнЖМЪЧОЙ§ЗћКЯаавЕЛђЙњМвШЯПЩЕФМгУмЫуЗЈНјааМгУмДцДЂЕФЁЃЕБашвЊНјааЪ§ОнЯњЛйЪБЃЌЮвУЧжЛашвЊЯђгВХЬЗЂЫЭвЛИіАВШЋВСГ§УќСюЃЌгВХЬЪеЕНУќСюКѓЖдЪ§ОнМгУмЕФУмдПНјааЯњЛйЁЃвЛЕЉЪ§ОнЕФМгУмУмдПБЛЯњЛйЃЌгВХЬЩЯДцЗХЕФУмЮФЪ§ОндйвВЮоЗЈЛжИДЛиРДЁЃ

ЕБШЛЃЌетжжгУгкЪ§ОнМгУмЕФУмдПЃЌвЛЖЈЪЧВЛЭЌгВХЬЮЈвЛЕФЃЌЩѕжСЭЌвЛгВХЬВЛЭЌЧјгђЮЈвЛЕФЃЌЧвЪЧЫцЛњВњЩњЕФЃЌДцДЂЕФЗНЪНБиаывВЪЧвдУмЮФЗНЪНДцЗХЃЌетбљОЭПЩвдБЃжЄУмдПЕФЮЈвЛадКЭВЛПЩИДжЦЁЃвЛЕЉУмдПБЛЯњЛйЃЌФЧУДММЪѕЩЯЮоЗЈевЕНЛжИДЕФПЩФмадЁЃ

жЛгаеце§ЕФДгЩњВњЁЂСїЭЈЁЂгІгУКЭЛиЪеЕШИїИіЛЗНкЃЌеыЖдЙЬМўАВШЋЁЂЪ§ОнАВШЋЁЂЪ§ОнЯњЛйЕШГЁОАЖМзіСЫАВШЋЩшМЦЕФгВХЬЃЌВХЫуЪЧеце§ЕФАВШЋДцДЂВњЦЗЁЃвЛЬзАВШЋНтОіЗНАИжЛгадкИїИіНкЕуКЭЛЗНкЖМЪЙгУНјааСЫАВШЋЩшМЦЕФВњЦЗЃЌВХФмЫЕЪЧеце§ЕФАВШЋНтОіЗНАИЃЌВХЪЧвЛИіФмЙЛШЋЗНЮЛЗРЛЄЕФАВШЋНтОіЗНАИЁЃ |