|

��飺 ���ִ���ҵ�У�DNS����������ϵͳ����һ���dz��ؼ��Ļ�����������ʩ����Ч����ȫ�ع�����ʹ��

DNS ��������ϵͳ���������Ա��һ���dz���Ҫ�������Ľ���ϸ������ҵ��α�֤��Դ��������İ�ȫ�������Ժ�ʵս��Ϊʵ�ʹ����ṩȫ���ϵͳ�IJο���

��ҵ��Դ DNS ����Ӧ�ø���

�� Internet �������� IP ��ַ֮����һһ��Ӧ�ģ�������Ȼ�������Ǽ��䣬������֮��ֻ�ܻ�����ʶ

IP ��ַ������֮���ת��������Ϊ��������������������Ҫ��ר�ŵ�������������������ɣ�DNS ���ǽ������������ķ�������DNS

������ϵͳ Domain Name System ����д����ϵͳ����������֯�����νṹ�еļ�������������DNS

�������� Internet �� TCP/IP �����У�ͨ���û��Ѻõ����Ʋ��Ҽ�����ͷ����û���Ӧ�ó���������

DNS ����ʱ��DNS ������Խ������ƽ���Ϊ��֮��ص�������Ϣ���� IP ��ַ����Ϊ���û�������ʱ�������ַ����ͨ����������ϵ�����ҵ����Ӧ��

IP ��ַ������������������ʵ������������ָ���� IP��

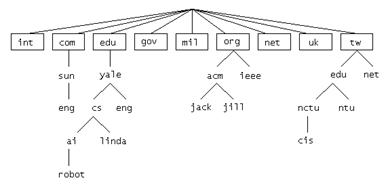

DNS ��һ���ֲ㼶�ķ�ɢʽ���ƶ�Ӧϵͳ���������е�����Ե�Ŀ¼���ṹ������˵���һ����.����root����Ȼ�����·�Ϊ�ü�������������ƣ���

com��org��edu �ȡ�����������֯���ƣ��� sun��yale �ȡ��̶����������ƣ��� eng��cs��ntu

�ȡ���ͼ 1 ��ʾ�� DNS �����ռ�ķֲ�ṹ��

ͼ 1.DNS �����ռ�ķֲ�ṹ

ֵ��һ����ǣ���Ϊ���� Internet �Ǵ���������ģ����Ե�ʱ��û�й������ơ������ź���

Internet �����չ��DNS Ҳ�ӽ������� cn��jp��au �ȹ������ơ�����һ�������� DNS

���ƾͺ����������� www.xyz.com.cn ���������ƶ�Ӧ�ľ���һ�� IP ��ַ�ˡ��ڿ�ʼ��ʱ��

root ����ֻ��������֯���

1.edu������ѧ����λ

2.org����֯����

3.net����·ͨѶ��λ

4.com����˾��ҵ

5.gov����������

6.mil�����µ�λ

�����Դ���֯������ƿ���������ָ����廨���ŵ�����Ҳ��̳��֣����������ȡ���Ĺ���������ʺ���վ���ʡ�����ԭ�������������������

NIC��Network Information Center������֮�⣬�����ڹ������µ����ֱ��ɸù���

NIC ������

DNS ϵͳ�����

DNS ϵͳ���ڿͻ��� / ������ģʽ���Ӹ�����˵����Ҫ������������ɣ�

��1�������ռ䣺�����ռ��еļ�¼��ʶһ���������ṩ���ǵ��й���Ϣ�����е�ÿһ���ڵ㶼�������й���Ϣ�����ݿ⡣��ѯ������ͼ��������ݿ�����ȡ�ʵ�����Ϣ����˵�������ռ������в�ͬ������Ϣ���б�����Щ��Ϣ��������IP

��ַ���ʼ���������Щ�� DNS ϵͳ���ܲ鵽�����ݡ�

��2�����������������ֲ�ά�������ռ��е����ݵij���ÿ����������������һ�������ռ��Ӽ���������Ϣ�������������йز��ֵ���Ϣ��һ������������ӵ�������Ʒ�Χ��������Ϣ�����Ƶ���Ϣ�������л��֣������Էֲ��ڲ�ͬ�������������ϣ��Ա�Ϊÿ�����ṩ����ÿ��������������֪�����и������������������������������һ�������������������������������Ǹ�������Ϣ����ô�������������ֻ�Ǽط�����Ϣ�����ǣ���������Dz�ͬ������Ϣ����ô���������������Ҫ����Ƹ�������Ӧ��������ϵ��

��3�����������������Ǽij�����ӳ���⣬���ӷ���������ȡ��Ϣ����Ӧ�������ռ��������IJ�ѯ��

DNS ��һ���ܸ��ӵĸ���±��г��˳��õ� DNS ���

1.��������һ���ֵ���ʵ�����֯��

2.��������������һ���֣���������������������������Ժ���ʹ�á�

3.�����������ϵ�һ̨�������

4.�ڵ㣺�����ϵ�һ̨�������

5.�������������ṩ DNS ����ļ���������� DNS ����ת��Ϊ IP

��ַ��

6.��������һ������ת��Ϊ������Ӧ�� IP ��ַ�Ĺ��̡�

7.������������������������ȡ DNS ��Ϣ�ij������ӳ���

8.����������������� IP ��ַת��Ϊ����Ӧ�� DNS ���֡�

9.��ƭ��ʹ���翴��ȥ������в�ͬ�� IP ��ַ����������Ϊ��

DNS ������������

DNS �����������������洢���� - ����ӳ����Ϣ�ģ���Щ�����������ֿ��Է�Ϊ

3 �ࣺ

��1���� DNS ��������primary name server���������ض���������Ϣ��Ȩ������ϢԴ�����������Ա����ı��ش����ļ��м�������Ϣ�����ļ������ļ��������Ÿ÷��������й���Ȩ��һ������ṹ���ȷ��Ϣ������������һ��Ȩ���Է���������Ϊ���Ծ��Ե�Ȩ��ȥ�ش�����Ͻ����κβ�ѯ��

��2������ DNS ��������secondary name server�������ɴ����������и���һ��������Ϣ�����ļ��Ǵ����������и��Ƴ����ģ�����Ϊ���ش����ļ��洢�ڸ����������С����ָ��Ƴ�Ϊ�����ļ����ơ����ڸ�����������������һ����������Ϣ������������������Ȩ���ػش�Ը���IJ�ѯ����ˣ���������������Ҳ����Ȩ���Է����������ø�����������������Ҫ���ɱ������ļ�����Ϊ���Դ��������������ظ����ļ���

��3�����ٻ����������caching-only server������������������������������û���������ݿ�����������ij��Զ�̷�����ȡ��ÿ��������������ѯ�Ľ����һ��ȡ��һ�����ͽ������ڸ��ٻ����У��Ժ��ѯ��ͬ����Ϣʱ���������Իش𡣸��ٻ������������Ȩ���Է���������Ϊ���ṩ��������Ϣ���Ǽ����Ϣ�����ڸ��ٻ��������ֻ��Ҫ����һ�����ٻ����ļ�������������û�����һ�������ļ����������������������������á�

DNS �Ĺ���ԭ��

DNS ���� C/S��Client/Server���ͻ��� / ��������ģʽ�������Ϊ

Client �� Server ���ֽ�ɫ��Client ����ѯ�ʵĽ�ɫ��Ҳ������ Server ѯ��һ��

Domain Name���� Server ����Ҫ�ش�� Domain Name ����Ӧ������ IP ��ַ�������ص�

DNS �Ȼ���Լ������Ͽ⡣����Լ������Ͽ�û�У�������� DNS ����������� DNS ��������ѯ�ʣ����˵õ���֮���յ��Ĵ𰸴����������ش�ͻ���

DNS ����������ݲ�ͬ����Ȩ����Zone������¼�����������µĸ��������ϣ�������ϰ��������µĴ��������Ƽ��������ơ���ÿһ�����Ʒ������ж���һ�����ٻ�������Cache�������

���ٻ���������ҪĿ���ǽ������Ʒ���������ѯ���������Ƽ���Ե� IP ��ַ��¼�ڸ��ٻ������У���������һ�λ�������һ���ͻ��˵��η�������ȥ��ѯ��ͬ������ʱ���������Ͳ����ڵ���̨������ȥѰ�ң���ֱ�ӿ��Դӻ��������ҵ������Ƽ�¼���ϣ����ظ��ͻ��ˣ��Լ��ٿͻ��˶����Ʋ�ѯ���ٶȡ�

�ٸ����ӣ��� DNS �ͻ�����ָ���� DNS ��������ѯ�� Internet

�ϵ�ijһ̨��������ʱ��DNS �������������Լ��ĸ��ٻ������в�ѯ��������¼������ҵ��������Ƽ�¼���

DNS ������ֱ�ӽ�����Ӧ���� IP ��ַ���ظ��ͻ��ˣ�����鲻�������ٴ��ڱ������Ͽ�����Ѱ�û���ָ�������ƣ����

DNS �������ڸ��ٻ������кͱ������ϼ�¼���鲻��ʱ���������Ż����� DNS ��������ѯ��Ҫ�����ơ����磬���ص�

DNS ������������ӽ�����������ͬһ�� IP ��ַ�λ���ͬһ�� ISP���� DNS ������ȥҪ���æ��Ѱ�����Ƶ�

IP ��ַ������һ̨��������Ҳ����ͬ�Ķ����IJ�ѯ������ѯ�����ظ�ԭ��Ҫ���ѯ�ķ��������� DNS �������ڽ��յ���һ̨

DNS ��������ѯ�Ľ�����Ƚ�����ѯ�����������Ƽ���Ӧ IP ��ַ��¼�����ٻ������У�����ڽ�����ѯ���Ľ���ظ����ͻ��ˡ������ͳɹ��������һ�α���

DNS ��ѯ - Ӧ����̡�

��Դ DNS �������ٵ���Ҫ��ȫ��в����

DNS �����ܵ�ʱ�������ƣ���ϵͳ��ƴ��ںܶ�ȱ�ݣ�

1.������ϣ�DNS ���ò�λ������νṹ������Ҷ���������Ϳ����γɡ���ȫ������Fully

Qualified Domain Name��FQDN����DNS ��������Ϊ�� FQDN Ψһ������������ݿ�Ͷ��ڲ��ṩ�ݹ�������ѯ��ϵͳ������䰲ȫ���ȶ��ʹ��ڵ�����Ϸ��ա�

2.����֤���ƣ�DNS û���ṩ��֤���ƣ���ѯ�����յ�Ӧ��ʱ��ȷ��Ӧ����Ϣ����٣���������

DNS ��ƭ�����磬�ύ��ij�����������������������������ݰ����ڿͽػڿͿ��Խ�һ����ٵ� IP ��ַ��ΪӦ����Ϣ���ظ������ߣ���ôԭʼ�����߾�����Ϊ������ȷ��

IP ��ַ�����������Ӷ������͵����� DNS ��ƭ��

3.��������ά�������Լ�Զ���뼯��ʽ���ݿ⣺��������в��õ����������������ַ�����������Щ���������ò���������

DNS ��ѯ��Ϣ�����������������������ļ�¼�����ݿ���൱����ҪΪÿ̨����������Ƶ�����£����ҵ�̨��������̨���ַ��������������������������ѯ�Ŀͻ������������Ϳ��ܵ����൱����ӳ١�

4.DNS��Berkeley Internet Name Domain����©����DNS

�����������������ṩ��Ч�����ͬʱҲ��������İ�ȫ��©��������֤���� DNS �汾 4 �� 8 �ϴ���ȱ�ݣ�������������Щȱ���ܳɹ��ؽ���

DNS ��ƭ����������������в��©����Ҫ�����֣�һ���ǻ��������©�������صĿ���ʹ�������� DNS ��������ִ������ָ���һ����

DoS ©�����ܹ����� DNS �����������ṩ��������������Ͻ������������������

DNS ���ٵ�������в��ָ DNS ��ʵ�ʵ�Ӧ�úͲ����У������û����ߺڿ�����

DNS Э�����������Ƶ�©��������ͨ�������� DNS ����Ĺ�������Ҫ�������¼��֣�

1.�ڲ��������������ڷǷ���Ϸ��ؿ���һ̨ DNS ����������ֱ�Ӳ����������ݿ⣬��ָ����������Ӧ��

IP Ϊ�Լ������Ƶ����� IP�����ͻ�������ָ�������IJ�ѯ������õ�α��� IP ��ַ��

2.���кŹ�����DNS Э���ʽ�ж���������ƥ���������ݰ�����Ӧ���ݱ�����

ID����ƭ���������к�αװ�� DNS ��������ͻ��˷��� DNS ��Ӧ���ݰ����� DNS ���������͵���ʵ

DNS ��Ӧ���ݱ�֮ǰ����ͻ��ˣ��Ӷ����ͻ��˴�����������ϣ������վ������ DNS ��ƭ��

3.��Ϣ���빥���������߿����� DNS Ӧ��������������ijЩ��Ϣ��ָʾȨ��������������������

IP����ô�ڱ�Ӱ��������������ϲ�ѯ��������ᱻת������ָ����������������ȥ���Ӷ���в���������ݵ������ԡ�

4.�����ж���DNS ʹ�ó����ٻ��棬����һ�����ַ������յ��й�������

IP ��ӳ����Ϣʱ�����Ὣ����Ϣ����ڸ��ٻ����С����ٴ�������ͬ��ӳ��������ֱ��ʹ�û����еĽ��������ӳ����Ƕ�̬���µģ�ˢ��Ҳ����ʱ�ģ�������ð��������´θ���֮ǰ�ɹ�������

DNS �������ϵ�ӳ�仺�棬�Ϳ��Խ��� DNS ��ƭ���� DDoS �����ˡ�

5.��Ϣй©��DNS ��ȱʡ���������κ��˽��������ͣ�������һ����������������������֮�������ͬ���������������Դ�����������ȡ�����������ļ��ĸ�����Ҳ�Ϳ��Ի��������Ȩ�����ڵ�����������Ϣ

���������Ϳ��ܻ������Ϣй©��һ����Щ��Ϣй©�������߾Ϳ��Ը��������ɵ��Ʋ���������������ṹ��������Щ��Ϣ���ж��书�ܻ�����Щ������ʩ�����Ļ�����

6.����ȫ�Ķ�̬���£����Ŷ�̬��������Э�飨DHCP���ij��֣��ͻ��������

DHCP ��������̬���� IP ��ַ��ʹԭ���ֹ������� A��Address����¼�� PTR�������������¼��ú��ѹ����������

RFC2136 ���ݰ�������� DNS ��̬���£�ʹ�� DNS �ͻ����� IP ��ַ�����Ƴ��ָ��ĵ��κ�ʱ������

DNS ��������ע��Ͷ�̬��������Դ��¼������ DNS ��̬����Э��涨ֻ�о�����Ȩ���������ܶ�̬���·�������

zone file�����ǹ������ǿ������� IP ��ƭαװ�� DNS ���������ε������������ݽ������ӡ�ɾ�����滻��

ʵսһ��DNS ����ȫ����

��ʹ�� DNS ������֮ǰ����Ҫ����֮��ص������ļ��������ã����������Ҫ�˽���Щ�����ļ��������б������˼�����Ҫ����

DNS �йص��ļ���

1./etc/name.conf �ļ������� DNS �����������ļ���ͨ������������һ���

name ������ָ��÷�����ʹ�õ������ݿ����ϢԴ��

2./var/named/named.ca �ļ������Ǹ��������÷�����ָ���ļ���ͨ������ָ������������������ڸ��ٻ����������ʼ����

3./var/named/localhost.zone �ļ���localhost

���ļ������ڽ����� localhost ת��Ϊ���ػ��� IP ��ַ��127.0.0.1����

4./var/named/localhost.zone �ļ���localhost

���������������ļ������ڽ����� IP ��ַ��127.0.0.1��ת��Ϊ���ͷ� localhost ���֡�

5./var/named/name2ip.conf �ļ����û����õ���������ļ�����������ӳ��Ϊ

IP ��ַ��

6./var/named/ip2name.conf �ļ����û����õķ�������ļ�����

ip ��ַӳ��Ϊ��������

named.conf �������ļ�

��ʹ�� named.conf ��������ʱ����Ҫ�˽����³��õ�������䣬���

1 ��ʾ��

�� 1.named.conf �����ļ��������˵��

������ʵ��Ӧ���еĹ㷺�̶Ⱥ���Ҫ�ԣ������������ض� option ����

zone ������ʹ�ý��н��ܡ�

ʹ�� option ���

option ����ʹ���Ϊ��

option {

�����Ӿ� 1��

�����Ӿ� 2��

}; |

��������У��������Ӿ䳣�õ���Ҫ���������ࣺ

directory�����Ӿ���Ŀ¼·������Ҫ���ڶ���������������ļ��Ĺ���Ŀ¼����

/home �ȣ��� Red Hat Enterprise Linux 5 ϵͳ�е�Ĭ��·��Ϊ /var/named��

forwarders�����Ӿ��� IP ��ַ������ת������

ʹ�� zone ����

���������������ļ��зdz����ö���������Ҫ�IJ��֣���һ��Ҫ˵�������������������Լ�����ϢԴ������Ҫ���֡������Ϊ��

zone ��zone_name�� IN {

type �Ӿ䣻

file �Ӿ䣻

�����Ӿ䣻

}; |

��ô��Χ������������Ҫ���֣���������������������Ӿ䣺

type������Ҫ���������֣�master��˵��һ����Ϊ����������������slave��˵��һ����Ϊ������������������

hint��˵��һ����Ϊ����ʱ��ʼ�����ٻ������������������

file������ļ�·������Ҫ˵��һ����������ϢԴ��·����

DNS ����������ʵ��

Ϊ�˷�����߶� DNS �����������ļ���ʹ���и���ϸ���˽⣬���ڽ����һ��ʵ�ʵ������ļ����������н��⡣�������ļ�������ʾ�������鹹��һ����

feixiang.com ������˵���������������ã������Ƕ��� feixiang.com �������������

named.conf �ļ���

// generated by named-bootconf.pl

options {

directory "/var/named";

/*

* If there is a firewall between you and nameservers

you want

* to talk to, you might need to uncomment the

query-source

* directive below. Previous versions of BIND always

asked

* questions using port 53, but BIND 8.1 uses an

unprivileged

* port by default.

*/

// query-source address * port 53;

};

// a caching only nameserver config

//

zone "." {

type hint;

file "named.ca";

};

zone "feixiang.com"{

type master;

file "feixiang.com";

};

zone "0.0.127.in-addr.arpa" {

type master;

file "named.local";

};

zone "198.25.in-addr.arpa"{

type master;

file "named.rev";

}; |

�����е�һ�� master ������������ feixiang.com �����������������������Ǵ�

named.hosts �ļ��м��صġ���������������У����ǽ��ļ��� named.hosts ��Ϊ���ļ�����������

master ���ָ���ܽ� IP ��ַ 198.25.0.0 ӳ��Ϊ���������ļ������ٶ����ط������Ƿ�����

198.25.in-addr.arpa ��������������������ݴ��ļ� named.rev �м��ء�

���˶������������ļ��⣬����Ҫ�������µ����ļ���/var/named/feixiang.com����

$TTL86400

$ORIGIN feixiang.com.

@1D IN SOA@ root (

42; serial (d. adams)

3H; refresh

15M; retry

1W; expiry

1D ); minimum

@ IN NS@

@ IN A127.0.0.1

www IN A198.25.25.80

ftp IN A198.25.25.68

web IN CNAMEwww |

ʵս������ȫʹ�� DNS �������ĸ�����

���ø��������������������౸��

�����������ɴ����������и���һ��������Ϣ�����ļ��Ǵ����������и��Ƴ����ģ�����Ϊ���ش����ļ��洢�ڸ����������С����ָ��Ƴ�Ϊ�����ļ����ơ����ڸ�����������������һ����������Ϣ������������������Ȩ���ػش�Ը���IJ�ѯ����ˣ���������������Ҳ����Ȩ���Է����������ø�����������������Ҫ���ɱ������ļ�����Ϊ���Դ��������������ظ����ļ���

�������������������������������ò�ͬ����ʹ�� slave ������ master

��䡣slave ���ָ����������ϢԴ��Զ�̷���������������ش����ļ�������� named.conf �ļ���������

feixiang.com ��ĸ�����������

// generated by named-bootconf.pl

options {

directory "/var/named";

/*

* If there is a firewall between you and nameservers

you want

* to talk to, you might need to uncomment the

query-source

* directive below. Previous versions of BIND always

asked

* questions using port 53, but BIND 8.1 uses an

unprivileged

* port by default.

*/

// query-source address * port 53;

};

//

// a caching only nameserver config

//

zone "." {

type hint;

file "named.ca";

};

zone "0.0.127.in-addr.arpa" {

type master;

file "named.local";

};

zone "feixiang.com"{

type slave;

file "named.hosts";

masters {25.198.10.3;};

};

zone "198.25.in-addr.arpa"{

type slave;

file "named.rev";

masters {25.198.10.3;};

};

cache . named.ca

secondary vbrew.com 25.198.10.3 named.hosts

secondary 198.25.in-addr.arpa 25.198.10.3 named.rev

primary 0.0.127.in-addr.arpa named.local |

��һ�� slave �����ʹ�����������Ϊ vbrew.com �ĸ�����������������

named �� IP ��ַΪ 25.198.10.3 �ķ����������� feixiang.com ����Ϣ�����������ݱ�����

/var/named/named.hosts �ļ��С�������ļ������ڣ�named �ʹ���һ��������Զ�̷�������ȡ�������ݣ�Ȼ����Щ����д���´������ļ��С�������ڸ��ļ���named

��Ҫ���Զ�̷����������˽��Զ�̷������������Ƿ�ͬ�ڸ��ļ��е����ݣ���������б仯���������ظ��º�����ݣ��������ݸ��Ǹ��ļ������ݣ��������û�б仯��named

�ͼ��ش����ļ������ݣ��������鷳����ת�ƹ�������һ�����ݿ⿽�������ش����ļ��У��Ͳ���ÿ����������ʱ��Ҫת�����ļ���ֻ�е�������ʱ���Ž����������ļ���ת�ƹ������������ļ��е���һ�б�ʾ�ñ��ط�����Ҳ�Ƿ�����

198.25.in-addr.arpa ��һ�����������������Ҹ��������Ҳ�� 25.198.10.3 �����ء��÷���������ݴ洢��

named.rev �С�

���ø��ٻ����������� DNS ����������

���ٻ����������������������������������û���������ݿ�����������ij��Զ�̷�����ȡ��ÿ��������������ѯ�Ľ����һ��ȡ��һ�����ͽ������ڸ��ٻ����У��Ժ��ѯ��ͬ����Ϣʱ���������Իش𡣸��ٻ������������Ȩ���Է���������Ϊ���ṩ��������Ϣ���Ǽ����Ϣ�����ڸ��ٻ��������ֻ��Ҫ����һ�����ٻ����ļ�������������û�����һ�������ļ����������������������������á�

���ø��ٻ��������������Ǻܼġ������� named.conf �� named.ca

�ļ���ͨ��ҲҪ�õ� named.local �ļ������������ڸ��ٻ���������� named.conf �ļ������ӣ�

// generated by named-bootconf.pl

options {

directory "/var/named";

/*

* If there is a firewall between you and nameservers you want

* to talk to, you might need to uncomment the query-source

* directive below. Previous versions of BIND always asked

* questions using port 53, but BIND 8.1 uses an unprivileged

* port by default.

*/

// query-source address * port 53;

};

//

// a caching only nameserver config

//

//

// a caching only nameserver config

//

zone "." {

type hint;

file "named.ca";

};

zone "0.0.127.in-addr.arpa" {

type master;

file "named.local"; |

directory ��һ�и��� named ������ȥ��Ѱ�ļ�����������������ļ�����������ڴ�Ŀ¼�ġ����ļ�����

named ȥά��һ��������������Ӧ�ĸ��ٻ��棬������ named.ca �ļ�������ȥ��ʼ���ø��ٻ��档�ø��ٻ����ʼ���ļ������ֿ������κ����֣���һ��ʹ��

/var/named/named.ca���������ڸ��ļ���ʹ��һ�� hint ������ʹ����Ϊ���ٻ������ã�����ÿһ�ַ����������ö�Ҫ�õ�

cache ��䣬������Ϊû�� master �� slave ����ʹ����Ϊһ�����ٻ������á�

���ǣ����������������ȴ��һ�� master ��䡣��ʵ�ϣ�������ÿһ�����ٻ���������ļ��ж�����һ����䣬�������ط���������Ϊ���Լ��Ļ�������������������ٶ��������Ϣ�洢��

named.local �ļ��С������������һ�� in-addr.arpa ��in-addr.arpa

������ָ������������� IP ��ַ�� DNS ���ֽ�������������ַ 127.0.0.1 ӳ��Ϊ���� localhost��ת���Լ��Ļ��͵�ַ���ڴ�����˶���������ģ���Ϊ�������

named.conf �ļ���������һ�

�ڴ�������ٻ���������������ļ��У����� directory��master

�� hint �����Ψһʹ�õ���䣬��Ҳ����������������䣬forwarders �� slave ����䶼����ʹ�á�

���� DNS ���ؾ����ֹ������崻�

DNS ���ؾ��⼼������ DNS ��������Ϊͬһ�����������ö�� IP

��ַ����Ӧ�� DNS ��ѯʱ��DNS ��������ÿ����ѯ���� DNS �ļ���������¼�� IP ��ַ��˳�ز�ͬ�Ľ�����������ͻ��˵ķ�����������ͬ�Ļ�����ȥ��ʹ�ò�ͬ�Ŀͻ��˷��ʲ�ͬ�ķ��������Ӷ��ﵽ���ؾ����Ŀ�ġ�

�ּ�������̨��������Ӧ�� www.feixiang.com �������ڲ���

Linux ϵͳ��ʵ�������Ƚϼ�ֻ���ڸ������ļ������ݼ�¼�����������������Դ��¼���ɣ�

web_server1INA210.113.1.1

web_server2INA210.113.1.2

web_server3INA210.113.1.3

wwwINCNAMEweb_server1

wwwINCNAMEweb_server2

wwwINCNAMEweb_server3 |

����������Դ��¼�ľ��庬��Ϊ���� DNS ��������Ϊ www.feixiang.com

�趨����̨��������Ӧ�ͻ��ķ�����������̨�������ֱ�Ϊ web_server1��web_server2

�� web_server3�������Ǿ�Ϊ www �������ı�������ˣ��ڷ��� www ������ʱ��DNS ������������ѭ���ؽ�������������̨��������ȥ���Դﵽ���ؾ����Ŀ�ġ�

�������� DNS ���ٽ���

����ԭ�й��Ļ������Ǹ�����һ��Ϊ���ˣ�������ͨ�����е��š��Ӵˣ�ϸ�ĵ�������Է��֣���Щ�������ʵ���վ�ٶ�һ����������������ʱ���з��ʲ�����������֡����籱�������������û������й���ͨ�ķ�������dz��죬�������й����ŵķ�����ʱ���о��dz�������������Ӱ������վ�ķ������������ص�����ֱ��Ӱ����һЩ��Ӫ����վ�ľ���Ч�档�ݷ����������������ĸ���ԭ�����й����ŷּ�֮��������֮ͨ��Ļ����������⡣��Ȼ��Ϣ��ҵ���Ѿ��ڹ滮�ϱ���ͨ�ƻ������ڽ���൱����һ��ʱ���ڣ��ϱ���������������᳤�ڴ��ڡ�

���� DNS ���Խ����ܺõĽ�����������������⡣DNS ���Խ���������Ĺ����ǿ������ܵ��жϷ�����վ���û���Ȼ����ݲ�ͬ�ķ����߰���վ�������ֱ�����ɲ�ͬ��

IP ��ַ�������������ͨ�û���DNS ���Խ��������������վ������Ӧ����ͨ IP ��ַ��������������ߡ�����û��ǵ����û���DNS

���Խ��������������վ������Ӧ�ĵ��� IP ��ַ��������������ߡ�

����֮�⣬���� DNS ���Խ���������ʵ�־ͽ����ʻ��ơ���Щ�û��ڹ�����ڶ������˷�������ʹ��

DNS ���Խ�����������ù���������û����ʹ���ķ����������ڵ��û����ʹ��ڵķ��������Ӷ�ʹ��������û�����Ѹ�ٵķ��ʵ���վ�ķ����������⣬����

DNS ���Խ��������Ը���վ�Ķ������ʵ�ָ��ؾ��⣬��ʱ���Ը��صķ���������Ƚ�ƽ���ķֲ�����������ÿһ�������ϡ�

������һ����������˵�����ʵ������ DNS �����á�������֮ǰ��������Ҫʹ��ǰ��С�ڽ��ܵ��й�֪ʶ������Ե�������telecom_feixiang.com������ͨ����cnc_feixiang.com�������ļ���

// �� named.conf �ļ���

options {

directory "/var/bind";

};

// ���������¿������Σ�

acl "CNC" {

58.16.0.0/16;

58.17.0.0/17;

58.17.128.0/17;

58.18.0.0/16;

58.19.0.0/16;

58.20.0.0/16;

58.21.0.0/16;

58.22.0.0/15;

58.240.0.0/15;

221.13.128.0/17;

221.14.0.0/15;

221.192.0.0/15;

221.194.0.0/16;

221.195.0.0/16;

221.196.0.0/15;

221.198.0.0/16;

221.207.0.0/18;

};

// ��ԭ���� dns ���ã��õ��ź���ͨ���ʲ�ͬ�������ļ�

view "view_cnc" {

match-clients { CNC;};

zone "." {

type hint;

file "named.ca";

};

zone "localhost" {

type master;

file "db.local";

};

zone "0.0.127.in-addr.arpa" {

type master;

file "127.0.0.zone";

};

zone "feixiang.com" {

type master;

file "cnc_feixiang.com";

};

zone "10.42.59.in-addr.arpa" {

type master;

file "59.42.10.zone";

};

zone "110.21.210.in-addr.arpa" {

type master;

file "210.21.110.zone";

};

};

view "view_any" {

match-clients { any; };

zone "." {

type hint;

file "named.ca";

};

zone "localhost" {

type master;

file "db.local";

};

zone "0.0.127.in-addr.arpa" {

type master;

file "127.0.0.zone";

};

zone "feixiang.com" {

type master;

file "telecom_feixiang.com";

};

zone "10.42.59.in-addr.arpa" {

type master;

file "59.42.10.zone";

};

zone "110.21.210.in-addr.arpa" {

type master;

file "210.21.110.zone";

};

}; |

�������� DNS �IJ�ѯ��ʽ���Ч��

DNS �IJ�ѯ��ʽ�����֣��ݹ��ѯ�͵�����ѯ���������������ֲ�ѯ��ʽ���ܹ���ʵ����ȡ�ýϺõ�Ч����

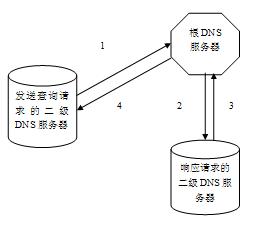

���У��ݹ��ѯ������IJ�ѯ��ʽ��������ʽ�ǣ������������������������Ŀͻ������¼� DNS ������������������ѯ������������������ֱ�ӻش�����������������������еĸ���֧�����½��еݹ��ѯ�����ս����ز�ѯ������ͻ�������������������ѯ�ڼ䣬�ͻ�������ȫ���ڵȴ�״̬����������ʾ�����ͼ

2��

ͼ 2.DNS �ݹ��ѯ����ʾ��

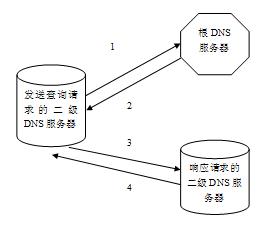

������ѯ�ֳ���ָ����ѯ���乤����ʽΪ����������ʹ�õ�����ѯʱ�ܹ�ʹ��������������һ����ѵIJ�ѯ����ʾ��������ַ��������ѵIJ�ѯ���а�����Ҫ��ѯ��������ַ����������ַ��Ϣ������ʱ���������ܹ�ֱ�Ӳ�ѯ��������ַ�����ǰ�����ʾ��ָ�����β�ѯ��ֱ����������������ʾ�а�������Ҫ��ѯ��������ַΪֹ��һ��ģ�ÿ��ָ������������������������ϣ�����Ѱ��������������������ٴθ�����ʾ���²��ҡ���������ʾ����ͼ

3 ��ʾ��

ͼ 3.DNS ������ѯ����ʾ��

�ۺ��������㣬���ǿ��Կ��������ݹ��ѯ���ǿͻ�����ȴ�������IJ�ѯ����������ѯ�ǿͻ����ȵ��IJ�һ�������յĽ������������һ����ѯ��ʾ��������������������⣺

1.���� DNS ��һ�� DNS ����ݹ��ѯ�����һ�� DNS �������ѹ�������п����ѯ��Ҫ����һ��

DNS ��Ӧ����Ӧ���� DNS��

2.���� DNS ��һ�� DNS ����ݹ��ѯ������һ������� DNS

����ݹ��ģʽ��ѯ��Ӧ����һ����ʱ��

��ˣ��кܶ������ܴ�� DNS �������ǽ�ֹ�ͻ���ʹ�õݹ��ѯ�������ַ�ʽ�������������������

ʹ�� dnstop ��� DNS ����

��ά�� DNS ������ʱ���û�����ϣ��֪����������Щ�û���ʹ�� DNS

��������ͬʱҲϣ���ܶ� DNS ״̬��ѯ��һ��ͳ�ƣ��Լ�ʱ��֪�� DNS �Ĺ��������״̬���ڴ�ͳ�ķ�ʽ�£��û�ͨ��ʹ�õ���

tcpdump �ȿ�Դ����������ץ����ͨ���鿴 53 �˿ڵ��������鿴 DNS ���ݰ������� tcpdump

��û����� DNS �����������ⶨ�ƣ����ʹ���������ܲ��Ƿdz����㡣��ˣ��û�����ʹ��ר���� DNS ��

dnstop ���߲�ѯ DNS ������״̬��

dnstop ��һ�ַdz�����Ŀ�Դ�������û����Ե���վ http://dns.measurement-factory.com/tools/dnstop/src/

�Ͻ�������ʹ�ã�Ŀǰ�����������°汾Ϊ��dnstop-20090128.tar.gz��

���ڸ��������� tcpdump �� pcap ץ���⣨libpcap���������ϴ�������ݰ����нػ���ˣ������û���Ҫȷ��ϵͳ��װ��Ӧ���������������װ��ʹ��

dnstop��ͨ������£������ֱ���Ŀⶼ�Ѿ���ϵͳ��Ԥװ���ˣ�ʹ����������װ dnstop ���ɣ�

��1����ѹ��Դ���밲װ��

#tar vxfz ddnstop-20090128.tar.gz |

��2���л�����ѹĿ¼����ʹ�� configure �������� Makefile

�ļ�

|

#cd

dnstop-20090128

#./configure

|

��3��ʹ�� make ������а�װ

������ dnstop �Ĺ����У����Լ��� <S>��<D>��<T>��<1>��<2>��<Ctr+R>��<Ctr+X>

�ȷ�ʽ�Խ�����ʽ����ʾ��ͬ����Ϣ��

S����¼���� DNS ��ѯ�Ŀͻ��� IP ��ַ�б�

D����¼ DNS ��ѯ��Ŀ�ķ������� IP ��ַ��

T����¼��ѯ��ϸ����

1����¼��ѯ�Ķ�������

2����¼��ѯ�Ķ�������

Ctr+R�����¼�¼

Ctr+X���˳�

����ϸ��Ϣ����ʹ�� dnstop �Chelp ������в鿴��

ʹ�� DNSSEC �������� DNS ��ȫ

DNSSEC ��Ҫ������Կ�������ڰ����� DNS �е���Ϣ��������ǩ��������ǩ��ͨ�������һ������

hash �����ṩ DNS �����ݵ������ԣ������� hash ����װ���б�����˽/��Կ���е�˽Կ������װ

hash ����Ȼ������ù�Կ�� hash �������������������� hash ֵƥ������߸ոռ��������

hash ������ô���������������ġ������������ hash ���ͼ�������� hash ���Ƿ�ƥ�䣬��������ǩ��������֤��ʽ���Ǿ�����ȷ�ģ���Ϊ��Կ�������ڽ��ܺϷ���

hash ��������ֻ��ӵ��˽Կ��ӵ���߿��Լ�����Щ��Ϣ��

DNSSEC �Ĺ�����Ҫ���������棺

1.Ϊ DNS �����ṩ��Դ��֤������֤����������ȷ�����Ʒ�������

2.Ϊ�����ṩ��������֤������֤�����ڴ���Ĺ�����û���κεĸ��ġ�

3.������֤�����Է�Ӧ�����ṩ��֤��Ϣ��ȷ����Ȩ���Ʒ������ϲ���������ѯ����Դ��¼��DNSSEC

Ϊ��ʵ��ǩ����ǩ������֤���ܣ��������ĸ��µ���Դ��¼���ͣ�

1)DNSKEY�����ڴ洢��֤ DNS ���ݵĹ�Կ��

2)RRSIG�����ڴ洢 DNS ��Դ��¼��ǩ����Ϣ��

3)NSEC���洢�Ͷ�Ӧ�����������ڵ���һ����Դ��¼����Ҫ���ڷ�����֤��

4)DS��Delegation Signer����Ȩǩ���ߣ������� DNSKEY

��֤���̣��洢��Կ��ǩ�������㷨�Ͷ�Ӧ�� DNSKEY ��ժҪ��Ϣ��

DNSSEC �Ĺ���������Ҫ������ DNS ���������е����� 2 �����棺

��1��DNS ��ѯ / Ӧ����һ����Ϊʹ����δ���ܺ�δ��֤�� UDP

���ݰ����������صİ�ȫ©����DNSSEC ����һ���м����˶�����Դ����֤�Ͷ����������Ե�У�顣DNSSEC

Ҫ��ij��������ݽ�����֤���ͻ��˾ͱ������������Ĺ�Կ������ DNS ��û�е������Ĺ�Կ��֤��ϵ��Ҫ�����Թ�Կ�����Σ��ͱ����һ���Ѿ������ε����Ʒ��������������������ʼ���ɴ˷�������֤������Ĺ�Կ��Ȼ�������������Ĺ�Կ��֤������Ĺ�Կ��һֱ�����������Ĺ�Կ�õ���֤��������̳�Ϊ��������������ʼ�����ε����Ʒ������Ĺ�Կ�ͱ���Ϊ����ê�㡣��֤����Դ�Ժ���һ����֤Ӧ����Ϣ��������Ҫ��Ӧ�������������Դ��¼����������֤��Щ��Դ��¼���������Ϣ����һ����Դ��¼��������ǩ����������

RRSIG �С�ʹ������ê��� DNS �ͻ��˾Ϳ���ͨ����֤������ǩ�������Ӧ�����Ƿ���ʵ��Ϊ�˱�֤�Ͳ�ѯ��Ӧ����Դ��¼��ȷ�����ڣ��������ڴ�������б�ɾ����DNSSEC

����һ���������Դ���ͼ�¼��NSEC������������Ƿ���ڡ�

��2��DNS �������䣺һ��������һ�����������������ͱ�������������������������������ļ���������������

copy �����������������ϵĹ��̡���������������������ݰ����غ��ĵ�Σ�ա�DNSSEC �� TSIG��Transaction

Signature������ǩ��������֤������ʵ���ݺͱ�֤���������ڴ�������б��۸ġ�

��ˣ�DNSSEC �IJ�����Ҫ���������裺

1.���ɹ� / ˽��Կ��

2.��Կ�ķ�����˽Կ�Ĵ洢

3.������ǩ��

DNSSEC Ҳ��һ�ַdz�����Ŀ�Դ���ߣ��û����Ե� http://sourceforge.net/projects/dnssec-tools/files/dnssec-tools/1.5/dnssec-tools-1.5.tar.gz/download

��վ�Ͻ������غͰ�װ��Ŀǰ�����°汾Ϊ dnssec-tools-1.5.tar.gz����װ�ľ��岽��������ʾ��

��1����ѹ��Դ���밲װ��

#tar vxfz dnssec-tools-1.5.tar.gz |

��2���л�����ѹĿ¼����ʹ�� configure �������� Makefile

�ļ�

#cd dnssec-tools-1.5

#./configure |

��3��ʹ�� make ������а�װ

��������ͨ��һ��ʵ�ʵ�������˵�����Ϊ������ feixiang.com

������ DNSSEC ���á�ʹ�� DNSSEC ���� DNS �IJ���������ʾ��

��1��Ϊ feixiang.com ����һ����Կ���� /var/named

Ŀ¼�£�ʹ���������

#/usr/sbin/dnssec-keygen -a DSA -b 768 -n ZONE feixiang.com |

����������һ�Գ��� 768 λ DSA �㷨��˽����Կ������Կ��

��2��ʹ����������

#/usr/sbin/dnssec-makekeyset -t 1800 -e now+21 Kfeixiang.com.+003+29462 |

����һ����Կ���ϡ��������� 1800 �������ʱ�䣨time-to-live��������Կ���ϣ���Ч����

21 �죬���Ҵ���һ���ļ���feixiang.com.keyset��

��3��ʹ������

#/usr/sbin/dnssec-signkey feixiang.com.keyset Kfeixiang.com.+003+29462 |

Ϊ��Կ����ǩ����Ȼ����һ��ǩ���ļ���feixiang.com.signedkey��

��4��ʹ������

#/usr/sbin/dnssec-signzone -o feixiang.com feixiang.com.signed |

Ϊ�����ļ�ǩ����Ȼ����һ��ǩ���ļ���feixiang.com.signed��

��5���滻�����ļ� /etc/named.conf �� feixiang.com

�����ļ����֡�������ʾ��

zone ��feixiang.com�� IN {

type master;

file ��feixiang.com.signed��;

allow-update { none; }; }; |

�ܽ�

������ϸ��������ҵ��α�֤��Դ��������İ�ȫ�������Ժ�ʵս��������Դ DNS

���ٵ���Ҫ��ȫ��в��DNS ����ȫ���á�ʹ�� DNS �������ĸ���ȫ���ɣ�ϣ����Ϊ��Դϵͳ�����ߺ�ϵͳ����ʦ��ʵ�ʹ������ṩ�ο���

����NAT��DMZ ��������ȫ������

����ǽһֱ����Ϣ��ȫ����ı�־�Բ�Ʒ���������������������Ŀǰ��Ӧ�ò����Զ����������з�£��Ӷ���֤��ҵ���������İ�ȫ���ڿ�Դϵͳ����Netfiler/IPTables

����ǽ��ܱȽϳ��죬Խ��Խ�����ҵ���øÿ����������ҵ��������Ȼ������ǽ�IJ����ʹ�þ���һ���ļ��ɣ�����

DMZ �IJ���IPTables ��¹�����趨�ȣ�����Ҫ�����ĶԴ������ܷ��������Ч����Ϊ��ϵ�еĵڶ�ƪ���£����Ķ�

Netfilter/IPTables ����ǽ��ܽ��� NAT��DMZ Ӧ�ý��н��ܣ�����������ǽ��ʵ�ʰ�ȫ�����顣

ʵսӦ�� IPTables ��� NAT ����

NAT ���

�ڴ�ͳ�ı��� TCP/IP ͨ�Ź����У����е�·���������dz䵱һ���м��˵Ľ�ɫ��Ҳ����ͨ����˵�Ĵ洢ת����·�����������ת�������ݰ������ģ���Ϊȷ�е�˵�����˽�Դ

MAC ��ַ�����Լ��� MAC ��ַ���⣬·���������ת�������ݰ����κ��ġ�NAT��Network Address

Translation��ǡǡ�dz���ij��������Ҫ�������ݰ���Դ IP ��ַ��Ŀ�� IP ��ַ��Դ�˿ڡ�Ŀ�Ķ˿ڽ��и�д�IJ�����

һ��˵���������¼����������Ҫ�� NAT��

1.Ϊ�û�Ⱥ�ṩ Internet �������Ϊ�˷��������ISP ������û���

IP ��ַ����α IP�����Dz����û�Ҫ�����Լ��� WWW ���������ⷢ����Ϣ����ʱ�����ǾͿ���ͨ�� NAT

���ṩ���ַ����ˡ����ǿ����ڷ���ǽ���ⲿ�����ϰ���Ϸ� IP ��ַ��Ȼ��ͨ�� NAT ����ʹ��������ijһ��

IP ��ַ�İ�ת�����ڲ�ijһ�û��� WWW �������ϣ�Ȼ���ٽ����ڲ� WWW ��������Ӧ��αװ�ɸúϷ�

IP ��������

2.ʹ�ò������������ɣ���Ϊֻ��һ���Ϸ��� IP ��ַ���������ij���ֶ�����������Ҳ����������ͨ���Dz��ô����������ķ�ʽ�����Ǵ�����������������Ӧ�ò������������ֻ��֧������Э�飬�������һ��ʱ��������µķ����������ֻ�ܵȴ�����������֧�ָ���Ӧ�õ������汾���������

NAT �����������⣬��Ϊ����Ӧ�ò����½��д�����NAT �������Ի�úܸߵķ����ٶȣ����ҿ������֧���κ��µķ����Ӧ�á�

3.����һ�������Ӧ�þ����ض���Ҳ���ǵ����յ�һ��������ת������������ǽ����ض���ϵͳ�ϵ�ijһ��Ӧ�ó��������Ӧ�þ��Ǻ�

squid ���ʹ�ó�Ϊ���������ڶ� HTTP �������л����ͬʱ�������ṩ�� Internet ������ʡ�

NAT ��ԭ��

Linux �� NAT �ֳ����������ͣ���Դ NAT(SNAT) ��Ŀ��

NAT(DNAT)������˼�壬��ν SNAT ���Ǹı�ת�����ݰ���Դ��ַ����ν DNAT ���Ǹı�ת�����ݰ���Ŀ�ĵ�ַ��ǰ���ᵽ����Netfilter

�� Linux ������һ��ͨ�üܹ������ṩ��һϵ�е�"��"(tables)��ÿ����������"��"(chains)

��ɣ���ÿ�����п�����һ������������ (rule) ��ɡ�����ϵͳȱʡ�ı���"filter"��������ʹ��

NAT ��ʱ��������ʹ�õı�������"filter"������"nat"�����������DZ���ʹ��"-t

nat"ѡ������ʽ��ָ����һ�㡣��Ϊϵͳȱʡ�ı���"filter"��������ʹ��

filter ����ʱ������û�б�Ҫ��ʽ��ָ��"-t filter"��ͬ filter

��һ����nat ��Ҳ������ȱʡ��"��"(chains)����������Ҳ�ǹ�������������Ƿֱ��ǣ�

1.PREROUTING���������ﶨ�����Ŀ�� NAT �Ĺ�����Ϊ·��������·��ʱֻ������ݰ���Ŀ��

IP ��ַ������Ϊ��ʹ���ݰ�������ȷ·�ɣ����DZ�����·��֮ǰ�ͽ���Ŀ�� NAT��

2.POSTROUTING�����������ﶨ�����Դ NAT �Ĺ���ϵͳ�ھ��������ݰ���·���Ժ���ִ�и����еĹ���

3.OUTPUT: ����Ա��ز��������ݰ���Ŀ�� NAT ����

��ǰ��������ʹ�� iptables �� NAT ����ʱ�����DZ�����ÿһ��������ʹ��"-t

nat"��ʾ��ָ��ʹ�� nat ����Ȼ��ʹ�����µ�ѡ�

��1���Թ���IJ���

1)���� (append) һ���¹���һ���� (-A) �����

2)������ij��λ�ò��� (insert) һ���¹��� (-I)��ͨ���Dz�����ǰ�档

3)������ij��λ���滻 (replace) һ������ (-R)��

4)������ij��λ��ɾ�� (delete) һ������ (-D)��

5)ɾ�� (delete) ���ڵ�һ������ (-D)��

��2��ָ��Դ��ַ��Ŀ�ĵ�ַ

ͨ�� --source/--src/-s ��ָ��Դ��ַ ( ����� /

��ʾ���ߵ���˼����ͬ )��ͨ�� --destination/--dst/-s ��ָ��Ŀ�ĵ�ַ������ʹ���������з�����ָ��

IP ��ַ��

1)ʹ���������������硰www.tsinghua.edu��;

2)ʹ�� IP ��ַ���硰172.168.92.10��;

3)�� IP ��ַ / ��������ָ��һ�������ַ���硰192.168.1.0/255.255.255.0��;

5)�� IP ��ַ / ���������λ��ָ��һ�������ַ���硰192.168.1.0/24�������

24 �����������������Чλ�������� Linux ������ͨ��ʹ�õı�ʾ������ȱʡ�������������� 32��Ҳ����˵ָ��

172.168.92.10 ���� 172.168.92.10/32��

��3��ָ������ӿ�

����ʹ�� --in-interface/-i �� --out-interface/-o

��ָ������ӿڡ��� NAT ��ԭ�����Կ��������� PREROUTING ��������ֻ���� -i ָ������������ӿ�

; ������ POSTROUTING �� OUTPUT ����ֻ���� -o ָ����ȥ������ӿڡ�

��4��ָ��Э�鼰�˿�

����ͨ�� --protocol/-p ѡ����ָ��Э�飬����� udp ��

tcp Э�飬����ʹ�� --source-port/--sport �� --destination-port/--dport

��ָ���˿ڡ�

NAT ����ʹ��

Դ��ַ NAT

��1������ SNAT

SNAT ��Ŀ���ǽ���Դ��ַת����Ӧ���� POSTROUTING ����������·�ɾ���֮��Ӧ��

SNAT ���վ�ӿ���� , ��������վ�ӿڡ�����£�

#iptables -t nat -A POSTROUTING -o <outgoing interface> -j SNAT \

--to-source <address>[-<address>][:port-port] |

��2��MASQUERADE Դ NAT

MASQUERADE û��ѡ����ָ���� NAT �豸��ʹ�õ��ض�Դ��ַ��ʹ�õ�Դ��ַ���dz�վ�ýӿڵĵ�ַ��

#iptables -t nat -A POSTROUTING -o <outgoing interface> -j MASQUERADE \

[--to-ports <port>[-port]] |

��һ�������ӣ������������� 192.168.1.0/24 �����ݰ���Դ

IP ��ַΪ 1.2.3.4��

#iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -o eth0 -j SNAT --to 1.2.3.4 |

������Ҫע����ǣ�ϵͳ��·�ɼ����ǵȴ���ֱ�����ݰ�Ҫ���ͳ�ʱ�Ž��� SNAT��

���⣬��һ�� SNAT ����������� IP ��ƭ��Ҳ������ν�� Masquerading��ͨ��������ʹ�ò���������ʱ��ʹ�ã�����˵�ںϷ�

IP ��ַ���̶��������ʹ�á����磺

# iptables -t nat -A POSTROUTING -o ppp0 -j MASQUERADE |

���Կ�������ʱ������û�б�Ҫ��ʽ��ָ��Դ IP ��ַ����Ϣ��

Ŀ�ĵ�ַ NAT

Ŀ�ĵ�ַ NAT ��������ʽ��DNAT �� REDIRECT��REDIRECT

��Ŀ�ĵ�ַת����������ʽ�������ݰ��ض��� NAT �豸�������ػ��ӿڡ�Ŀ�ĵ�ַ NAT Ӧ���� nat

���� PREROUTING �� OUTPUT ��������������·�ɾ���ǰ��Ŀ�ĵ�ַ�����ġ��� PREROUTING

�У�DNAT �� REDIRECT ��������������ͨ������·��ת�����͵���������վ�ӿڵ����ݰ�����վ�ӿ��йء���

OUTPUT �У�DNAT �� REDIRECT ���������������� NAT �����������ɵij�վ���ݰ���

��1����Ŀ�ĵ�ַ NAT(DNAT)

#iptables -t nat -A PREROUTING -i <incoming interface> -j DNAT \

--to-destination <address>[-<address>][:port-port]

#iptables -t nat -A OUTPUT -o <outgoing interface> -j DNAT \

--to-destination <address>[-<address>][:port-port] |

Ŀ�ĵ�ַ�����滻���ݰ��е�ԭʼĿ�ĵ�ַ�Ͷ�λ���ط�������ַ��

��2��REDIRECT

#iptables -t nat -A PREROUTING -i <incoming interface> \

-j REDIRECT [--to-ports <port>[-port]]

#iptables -t nat -A OUTPUT -o <outgoing interface> \

-j REDIRECT [--to-ports <port>[-port]] |

REDIRECT �ض������ݰ���ִ�� REDIRECT ��������̨������

�ٸ������ӣ������������� 192.168.1.0/24 �����ݰ���Ŀ��

IP ��ַΪ 1.2.3.4��

#iptables -t nat -A PREROUTING -s 192.168.1.0/24 -i eth1 -j DNAT --to 1.2.3.4 |

������Ҫע����ǣ�ϵͳ���Ƚ��� DNAT��Ȼ��Ž���·�ɼ����ǵȲ�������һ��

DNAT ������������ض���Ҳ������ν�� Redirection����ʱ����൱�ڽ��������������ݰ���Ŀ��

IP ��ַ��Ϊ���ݰ�����ϵͳʱ������ӿڵ� IP ��ַ��ͨ�������� Squid( һ�ֿ�Դ���������� )

�����γ�������ʱʹ�ã����� Squid �ļ����˿��� 3128�����ǿ���ͨ����������������� 192.168.1.0/24��Ŀ�Ķ˿�Ϊ

80 �����ݰ��ض��� Squid �����˿ڣ�

#iptables -t nat -A PREROUTING -i eth1 -p tcp -s 192.168.1.0/24 --dport 80 /

-j REDIRECT --to-port 3128 |

һ�������Ӧ��ʵ��

Ϊ�˸���ϵͳ��ȫ��ؽ��� NAT ��ʹ�ã������һ��ʵ�ʵ�����������˵����������һ��

ISP �ṩ�� Internet �������Ϊ�˷���������� ISP ��������û��� IP ��ַ����˽��

IP��ͨ����˽�� IP �û������ⷢ����Ϣ�����ǣ������û�Ҫ�����Լ��� WWW ���������ⷢ����Ϣ�����ǿ����ٷ���ǽ���ⲿ�����ϰ���Ϸ�

IP ��ַ��Ȼ��ͨ�� IP ӳ��ʹ��������ijһ�� IP ��ַ�İ�ת�����ڲ�ijһ�û��� WWW �������ϣ�Ȼ���ٽ����ڲ�

WWW ��������Ӧ��αװ�ɸúϷ� IP �����İ���

����� IP �������£�

��1���� ISP ����� A ��λ www �������� IP Ϊ��

˽�� IP:172.168.92.100

���� IP:210.95.33.100

��2���� ISP ����� B ��λ www �������� IP Ϊ��

˽�� IP:172.168.92.200

���� IP:210.95.33.200

��3��Linux ����ǽ�� IP ��ַ�ֱ�Ϊ��

�����ӿ� eth1:172.168.92.10

�����ӿ� eth0:210.95.33.1

Ȼ��������Ҫ�������²���ز�����

��1��������� A��B ��λ����ʵ IP ������ǽ�������ӿڣ��� root

Ȩ��ִ���������

#ifconfig eth0 add 210.95.33.100 netmask 255.255.255.0

#ifconfig eth0 add 210.95.33.200 netmask 255.255.255.0 |

��2���ɹ������ں˺�װ IPTables��Ȼ��ִ�����½ű��������ģ�飺

modprobe ip_tables

modprobe ip_nat_ftp |

��3���Է���ǽ���յ���Ŀ�� IP ��ַΪ 210.95.33.100

�� 210.95.33.200 ���������ݰ����� DNAT��

#iptables -A PREROUTING -i eth0 -d 210.95.33.100 -j DNAT --to 172.168.92.100

#iptables -A PREROUTING -i eth0 -d 210.95.33.200 -j DNAT --to 172.168.92.200

|

��4���Է���ǽ���յ���Դ IP ��ַΪ 172.168.92.100 ��

172.168.92.200 �����ݰ����� SNAT��

#iptables -A POSTROUTING -o eth0 -s 172.168.92.100 -j SNAT --to 210.95.33.100

#iptables -A POSTROUTING -o eth0 -s 172.168.92.200 -j SNAT --to 210.95.33.200 |

����������Ŀ�� IP Ϊ 210.95.33.100 �� 210.95.33.200

�����ݰ������ֱ�ת���� 172.168.92.100 �� 172.168.92.200; ����������

172.168.92.100 �� 172.168.92.200 �����ݰ������ֱ�αװ���� 210.95.33.100

�� 210.95.33.200���Ӷ�Ҳ��ʵ���� IP ӳ�䡣

ʵսӦ�� DMZ

DMZ ԭ��

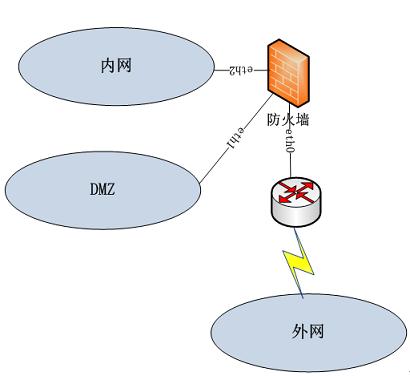

DMZ ��Ӣ�ġ�DeMilitarized Zone������д����������Ϊ������������Ҳ�ơ��Ǿ��»�����������Ϊ�˽����װ����ǽ���ⲿ���粻�ܷ����ڲ���������������⣬��������һ���ǰ�ȫϵͳ�밲ȫϵͳ֮��Ļ����������������λ����ҵ�ڲ�������ⲿ����֮���С���������ڣ������С���������ڿ��Է���һЩ���빫���ķ�������ʩ������ҵ

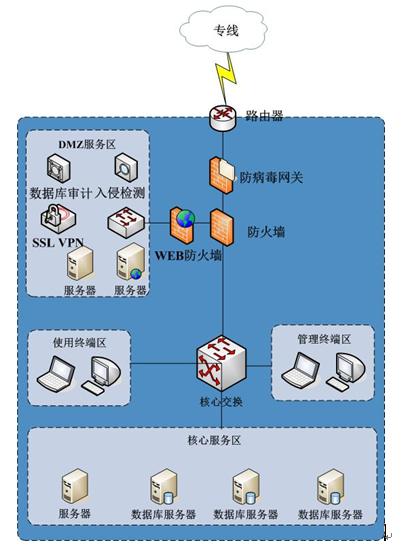

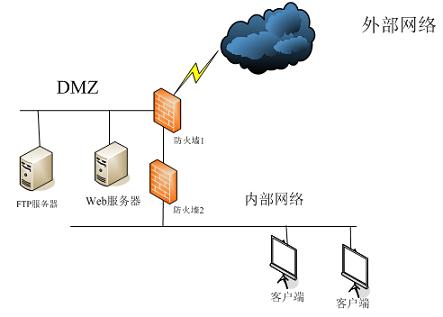

Web ��������FTP ����������̳�ȡ���һ���棬ͨ������һ�� DMZ ��������Ч�ر������ڲ����磬��Ϊ�������粿�𣬱���һ��ķ���ǽ�������Թ�������˵�ֶ���һ���ؿ�������ṹ��ͼ

1 ��ʾ�������豸������������һ����������������Ӧ�ķ���ǽ���������DMZ ͨ����һ�����˵�������DMZ

���ڲ�������ⲿ����֮�乹����һ����ȫ�ش���

ͼ 1.DMZ ʾ��ͼ

DMZ ����ǽ����ΪҪ�������ڲ�����������һ����ȫ���ߣ�ͨ����Ϊ�Ƿdz���ȫ�ġ�ͬʱ���ṩ��һ��������ù������������Ӷ�������Ч�ر���һЩ����Ӧ����Ҫ�����������ڲ���ȫ������ì�ܵ������������

DMZ ������ͨ����������������Modem �أ��Լ����еĹ�������������Ҫע����ǵ������������ֻ�������û����ӣ������ĵ��������̨������Ҫ�����ڲ������С����������ǽ�����У�������������ǽ���ⲿ����ǽ�ֵ��ⲿ����Ĺ����������������ڲ������

DMZ �ķ��ʡ��ڲ�����ǽ���� DMZ �����ڲ�����ķ��ʡ��ڲ�����ǽ���ڲ�����ĵ�������ȫ���� ( ǰ�������ⲿ����ǽ�ͱ�������

)�����ⲿ����ǽʧЧ��ʱ���������������ڲ�����Ĺ��ܡ����������ڲ������� Internet �ķ������ڲ�����ǽ��λ��

DMZ �ı����������ơ��������Ľṹ�һ���ڿͱ���ͨ���������������� ( �ⲿ����ǽ���ڲ�����ǽ�ͱ�������

) ���ܹ�����������������Ѷȴ���ǿ����Ӧ�ڲ�����İ�ȫ��Ҳ�ʹ���ǿ����Ͷ�ʳɱ�Ҳ����ߵġ�

���� DMZ

����ԭ��

Linux �� 2.4 �ں˿�ʼ����ʽʹ�� IPTables ��������ǰ��

Ipfwadm �� Ipchains��ʵ�ֹ��� Linux �İ����˹��ܡ�Linux �İ�����ͨ��һ����

Netfilter ���ں˲�����ʵ�֡�Netfilter �ڽ���������������Ĭ�ϱ� Filter ���ְ���

3 �����������ֱ��Ǹ��������������ӿڵ����ݹ��˵� INPUT �������������ӿ���������ݽ��й��˵�

OUTPUT �����Լ�����������ӿ�֮��ת�����ݹ��˵� FORWARD ����

Ҫ�� Linux ϵͳ�й���һ���� DMZ �ķ���ǽ����Ҫ���ö���Щ�����趨��ɡ�����Ҫ�Դ������ⲿ���������

(eth0) ����������ݽ����жϣ������� INPUT ������ɡ�������ݵ�Ŀ���ַ���� DMZ ���Σ���Ҫ������ת��������

DMZ ��������� (eth1) �� ; ������ڲ�����ĵ�ַ����Ҫ������ת���������ڲ���������� (eth2)

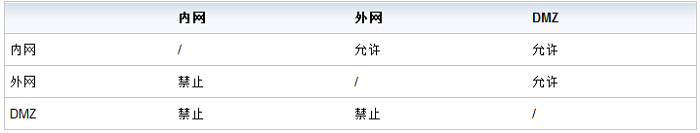

�ϡ��� 1 ��ʾ�˸�������֮��ķ������ɹ�ϵ��

�� 1.DMZ ���������ķ��ʹ�ϵ

���ݱ� 1��������ȷ�����������ʿ��Ʋ��ԣ�

�������Է����������������û���Ȼ��Ҫ���ɵط�������������һ�����У�����ǽ��Ҫ����Դ��ַת����

�������Է��� DMZ���˲�����Ϊ�˷��������û�ʹ�ú��� DMZ �еķ�������

�������ܷ��������������д�ŵ��ǹ�˾�ڲ����ݣ���Щ���ݲ������������û����з��ʡ�

�������Է��� DMZ��DMZ �еķ�������������Ҫ������ṩ����ģ���������������Է���

DMZ��ͬʱ���������� DMZ ��Ҫ�ɷ���ǽ��ɶ����ַ��������ʵ�ʵ�ַ��ת����

DMZ ���ܷ��������������ԣ����Υ���˲��ԣ��������߹��� DMZ ʱ���Ϳ��Խ�һ����������������Ҫ���ݡ�

DMZ ���ܷ��������������������е�����¿��ܻ������⣬���� DMZ �з����ʼ�������ʱ������Ҫ��������������������������

DMZ �ľ���ʵ��

�������Ϸ��ʿ��Ʋ��Կ����趨 Linux ����ǽ�Ĺ��˹������潫��һ���鹹�����绷���У�̽����θ��������������ʿ��Ʋ��Խ�����Ӧ�ķ���ǽ���˹�����������ۺ;���Ӧ�û��������𣬲����������۽�������ʵ��Ӧ�á��û���ʵ��Ӧ��ʱ�ɸ��ݾ��������������á��������������������ͼ

2 ��ʾ��

ͼ 2.DMZ ��������ͼ

��ͼ 2 ��ʾ��·�������� Internet �ͷ���ǽ����Ϊ����ǽ��

Linux ������ʹ���������������� eth0 ��·�������������� eth1 �� DMZ ���� Hub

���������� eth2 ������ Hub ��������Ϊһ����������ӣ������á�[ ������ַ ]����������192.168.1.0/24��֮��ľ�����ֵ��ͬ�����С�[

������ַ ]���͡�[DMZ ��ַ ]����

���ڷ���ǽ��ԭ��֮һ����Ĭ�Ͻ�ֹ��������ͨ�ţ�Ȼ���ٴ�Ҫ��ͨ�š������ڷ���ǽ�ű����������Ҫ���ϵͳԭ�еĹ���Ȼ��

INPUT��OUTPUT��FORWARD ��Ĭ�Ϲ�������Ϊ�����������ݰ���

��1������ǽ��������

��Ӧ�ķ���ǽ�ű�Ƭ�����£�

��Ӧ�ķ���ǽ�ű�Ƭ�����£�

# Flush out the tables and delete alluser-definedchains

/sbin/iptables -F

/sbin/iptables -X

/sbin/iptables -t nat -F

/sbin/iptables -t nat �C X

# Drop every packet

/sbin/iptables -P INPUT DROP

/sbin/iptables -P OUTPUT DROP

/sbin/iptables -P FORWARD DROP |

��2�����ֲ��Եľ���ʵ��

1���������Է�������

��Ӧ�ķ���ǽ�ű�Ƭ�����£�

/sbin/iptables -t nat -A POSTROUTING -s [ ������ַ ] -d [ ������ַ ] /

-oeth0-j SNAT --to [NAT ����ʵ IP] |

�����ݴ����������� eth0 ����ʱ��Ҫ���������������ݰ���Դ��ַ�ij�

Internet �ϵ���ʵ IP���������ܺ���������������ͨ�š���[NAT ����ʵ IP]����ʾ�����

NAT �û�����ʵ IP���м�����д�������Կո�ֿ���������Ҫдһ����

2���������Է��� DMZ

��Ӧ�ķ���ǽ�ű�Ƭ�����£�

/sbin/iptables -A FORWARD -s [ ������ַ ] -d [DMZ ��ַ ] -i eth2-jACCEPT

|

��������������������������Ŀ�ĵ�Ϊ DMZ �����ݰ�ͨ����

3���������ܷ�������

��Ӧ�ķ���ǽ�ű�Ƭ�����£�

/sbin/iptables -t nat -A PREROUTING -s [ ������ַ ] -d [ ������ַ ] -i eth0-jDROP |

�����������������ȥ�����������ݰ�ȫ��������

4���������Է��� DMZ

Ϊ�˱��� DMZ �еķ������������� DMZ �ķ���ҲҪ�������ơ�ͨ����˼·�ǣ�ֻ������������

DMZ �з��������ṩ���ض������� HTTP��

��Ӧ�ķ���ǽ�ű�Ƭ�����£�

/sbin/iptables -t nat -A PREROUTING -p tcp --dport 80 /

-d[ ����� HTTP �������� Internet �ϵ���ʵ IP] -s [ ������ַ ] /

-i eth0 -j DNAT--to[HTTP ��������ʵ�� IP]

/sbin/iptables -A FORWARD -p tcp -s [ ������ַ ]/

-d [HTTP ��������ʵ�� IP]-ieth0 --dport 80 -j ACCEPT

/sbin/iptables -A FORWARD -p tcp -d [ ������ַ ] /

-s [HTTP ��������ʵ�� IP]-ieth1 --sport 80 ! --syn -j ACCEPT

/sbin/iptables -t nat -A PREROUTING -s [ ������ַ ] /

-d [DMZ ��ַ ] -ieth0-j DROP |

�÷���ǽ�ű�Ƭ�ν����� HTTP ����ʹ��ֻ�з��� DMZ �� HTTP

��������ݰ�����ͨ������ǽ��

5��DMZ ���ܷ�������

��Ӧ�ķ���ǽ�ű�Ƭ�����£�

/sbin/iptables -A FORWARD -s [DMZ ��ַ ] -d [ ������ַ ] -i eth1 �C jDROP |

��������������д� DMZ �����������ݰ���

6��DMZ ���ܷ�������

��Ӧ�ķ���ǽ�ű�Ƭ�����£�

/sbin/iptables -t nat -A POSTROUTING -p tcp --dport 25 -d[ ������ַ ] /

-s [ �ʼ��������� IP] -o eth0 -j SNAT /

--to[ ����� SMTP �������� Internet �ϵ���ʵ IP]

/sbin/iptables -A FORWARD -p tcp -s [ �ʼ��������� IP] -d [ ������ַ ] /

-ieth1--dport 25 -j ACCEPT

/sbin/iptables -A FORWARD -p tcp -d [ �ʼ��������� IP] -s [ ������ַ ]/

-ieth0--sport 25 ! --syn -j ACCEPT |

�������������� DMZ ���ʼ����������������� SMTP ����˿� (25)��Ȼ���ֹ������

DMZ �������������ݰ���

������ϻ�������������ʵ�����ǵĻ���������ʵ��Ӧ���У���Ҫ���ݾ�������������á�ֻҪ���õõ���Linux

Ҳ�ܳ�Ϊ�ܺõķ���ǽ����Ҫ������ǣ����ۺ��ַ���ǽ��ֻ���ṩ���ı��������ú÷���ǽ������������ǰ�ȫ�ģ��ؼ������ۺ����ø��ְ�ȫ�ֶΡ�

����ǽ��ʵ�ʰ�ȫ������

����ǽ��ʵ�ʵIJ���Ӧ�ù��̵��У��������������ص�λ�ã�Ҳ���Ǿ������������ں������һ�����м�ָ��㡱�ϣ�������������һ������Ļ����У�Ҳ�������Ŷ��ַ�ʽ���Ҵ��������ࡰ���塱�����������ϸ������

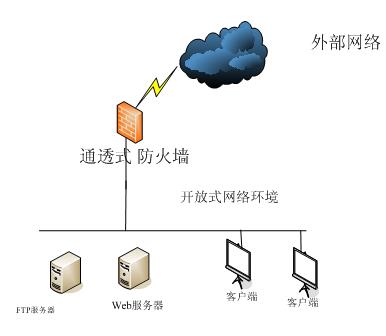

����һ������ķ���ǽ����ʽ

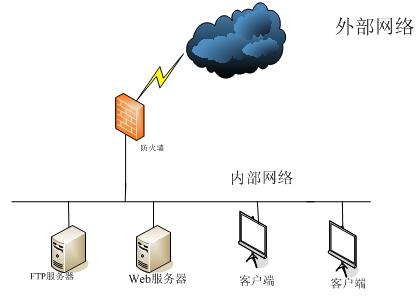

��ͳ�ķ���ǽ����ʽ���������˶���Ϊ�dz���������ǽ�������ⲿ������ڲ�����֮�䡣���˼·������ڲ������д��ڹ�����Դ������˵

FTP �������� Web ���������Ļ�����ô�⽫��һ���dz�Σ�յIJ���ʽ����ͼ 3 ��ʾ��������ʵ�dz���һ����Щ����������Ϊ�ڿ����Ͱ�װľ���������Ļ�����ô�ڲ�����Ŀͻ��˼�����Դ��û���κΰ�ȫ���ԡ���Ϊ����������£�ľ���Ͳ����Ѿ��������д��ڣ����ͻ��˺�����Դ��������ͬһ�����Σ��������������İ�ȫ����������ǽ�Դ�����Ϊ�����Ӷ�Ҳʧȥ�˲���������ˡ�

ͼ 3.����ķ���ǽ����ʽ

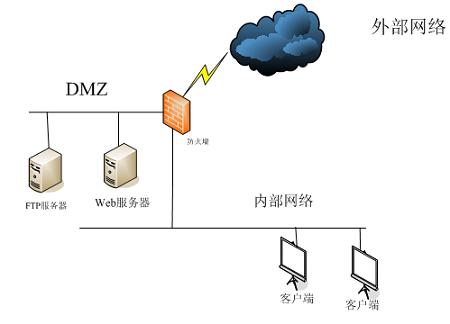

��������ʹ�� DMZ

Ŀǰһ���Ƚ����к���ȷ���������Dz�����ͼ 4 ��ʾ��Ҳ�����ڷ���ǽ�϶��һ�����������ṩ�������ķ������������Ŀͻ����ϸ�ظ��뿪���������������а�ȫ���պ�©����

DMZ �г��֣��ɴ˶��ڲ�������ɵ�Σ��Ҳ���Եõ��ܺõĿ��ƣ��Ӷ������˷���һ��ȱ�㡣

ͼ 4.ʹ�� DMZ �ķ���ǽ����ʽ

��������ʹ�� DMZ+��·�칹����ǽ

Ϊ�˼�ǿ�������з���ǽ�İ�ȫǿ�ȣ�Ŀǰ��Щ��ҵ��ͼ 4 �ļܹ��Ż���ͼ

5 �ļܹ���Ҳ����ʹ�� DMZ+��·����ǽ�����⣬�ڴ˽ṹ��ѡ�÷���ǽ��Ӧ�����������Ҳ�ͬ��˾���칹��Ʒ�������������ڷ������ּܹ������ơ�

ͼ 5.ʹ�� DMZ+��·����ǽ�IJ���ʽ

�����ģ�ͨʽ����ǽ

��ǰ��ļ��ַ����У�����ǽ��������һ��·��������ʹ�õĹ������û��������صؿ��ǵ�·�ɵ����⡣������绷���dz����ӻ�������Ҫ���е���������Ӧ��·����Ҫ���б����ά���Ͳ���������һ�����ѶȺ�������

ͨʽ����ǽ����ԱȽϺõĽ���������⣨��ͼ 6 ��ʾ�����������ǽ��һ���Ž��豸���������Ž��豸�ϸ����˹��˵������������Ž��豸������

OSI ģ�͵ĵڶ��㣨Ҳ����������·�㣩�����Բ������κ�·�ɵ����⡣���ң�����ǽ����Ҳ����Ҫָ�� IP

��ַ����ˣ����ַ���ǽ�IJ��������������������൱ǿ���Ӷ����Ժܺõ�Ӧ�ԺڿͶԷ���ǽ�����Ĺ�������Ϊ�ڿͺ��ѻ�ÿ��Է��ʵ�

IP ��ַ��

ͼ 6.ͨʽ����ǽ����ʽ

�ܽ�

��ϵ��������ϸ������ Netfilter/IPTables ����ǽ��ܵ�ԭ������װ�������Լ���ʵսӦ�ã�����ʵսӦ��

Netfilter/IPTables ����ǽ��ܽ��� NAT��DMZ Ӧ�ý����˽��ܣ��������˷���ǽ��ʵ�ʰ�ȫ�����顣

|