| БрМЭЦМі: |

БОЮФЪзЯШНщЩмRangerЕФБГОАЃЌ

RangerЕФЛљБОМмЙЙвдМАЛљБОзщМўЃЌзюКѓНщЩмШЈЯоФЃаЭКЭЪЕЯжЃЌШЈЯоЙмРэЕФСїГЬЃЌЯЃЭћЖдФњЕФбЇЯАгаЫљАяжњЁЃ

БОЮФРДздDBAplusЩчШКЃЌгЩAliceБрМЁЂЭЦМіЁЃ |

|

вЛЁЂБГОА

ДѓЪ§ОнзюЛљБООЭЪЧЪ§ОнвдМАгУгкМЦЫуЕФзЪдДЃЌашвЊНЋЯргІЕФЪ§ОнКЭзЪдДПЊЗХИјЖдгІЕФгУЛЇЪЙгУЃЌвдЗРБЛЧдШЁЁЂБЛЦЦЛЕдьГЩЫ№ЪЇЃЌетИіОЭЩцМАДѓЪ§ОнАВШЋЁЃ

жїСїЕФДѓЪ§ОнАВШЋзщМўKerberosгЩгкЪЙгУСйЪБЕФгУЛЇбщжЄЛњжЦВЛЪЪгУгУЛЇЖрЕФЧщПіЁЂSentryжЛЪЪгУЩйВПЗжЕФHadoopЩњЬЌзщМўгІгУГЁОАЩйЁЃ

Apache RangerзїЮЊБъзМЛЏЕФЗУЮЪПижЦВуЃЌв§ШыЭГвЛЕФШЈЯоФЃаЭгыЙмРэНчУцЃЌМЋДѓЕиМђЛЏСЫЪ§ОнШЈЯоЕФЙмРэЃЌЭГвЛЕФШЈЯоЙмРэНЕЕЭСЫбЇЯАГЩБОЃЌЗЧГЃвзгкЪЙгУЁЃ

Apache RangerЃКвЛИігУгкдкећИіHadoopЦНЬЈЩЯЪЙгУЃЌгУРДМрЪгКЭЙмРэШЋУцЕФЪ§ОнАВШЋадЕФПђМмЁЃжївЊЪЧЬсЙЉвЛИіМЏжаЪНАВШЋЙмРэПђМм,

ВЂНтОіЪкШЈКЭЩѓМЦЮЪЬтЁЃ

ЬиЕуЃКМЏжаЪНАВШЋЙмРэЃЌПЩдкWeb UIЛђЪЙгУREST APIЙмРэЫљгагыАВШЋЯрЙиЕФШЮЮёЃЛЛљгкВпТдЃЈPolicy-BasedЃЉЕФЗУЮЪШЈЯоФЃаЭ

ЃЌвзгкЪЙгУЃЛжЇГжДѓВПЗжHadoopЩњЬЌзщМўЃЛжЇГжЩѓМЦЃЈЩѓМЦжївЊЪЧШежОЩѓМЦЃЌжївЊМЧТМИїИізщМўзЪСЯЕФЗУЮЪаХЯЂЃЌвВОЭЪЧДгИїИізщМўШежОжаГщЕНЯргІЕФЕЧТМЗУЮЪаХЯЂ

ЃЉЃЛжЇГжгУЛЇгыLDAPЃЈLightweight Directory Access ProtocolЃЌЧсСПФПТМЗУЮЪавщЃЉЁЂLinuxЯЕЭГЕФгУЛЇЭЌВН

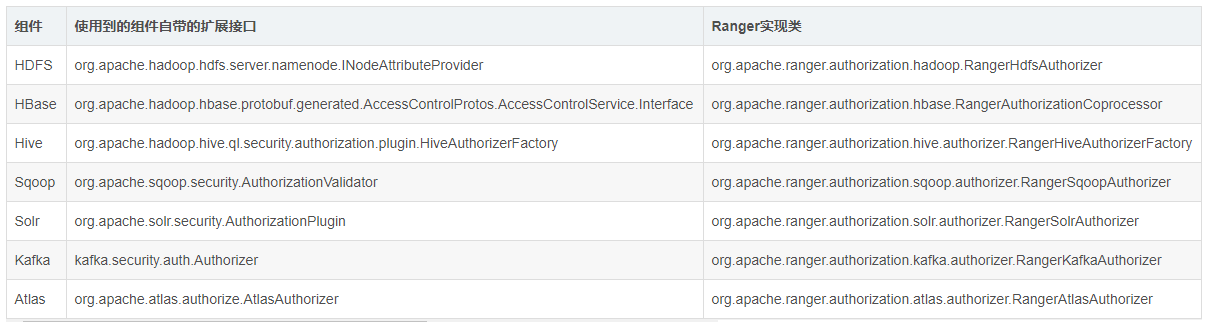

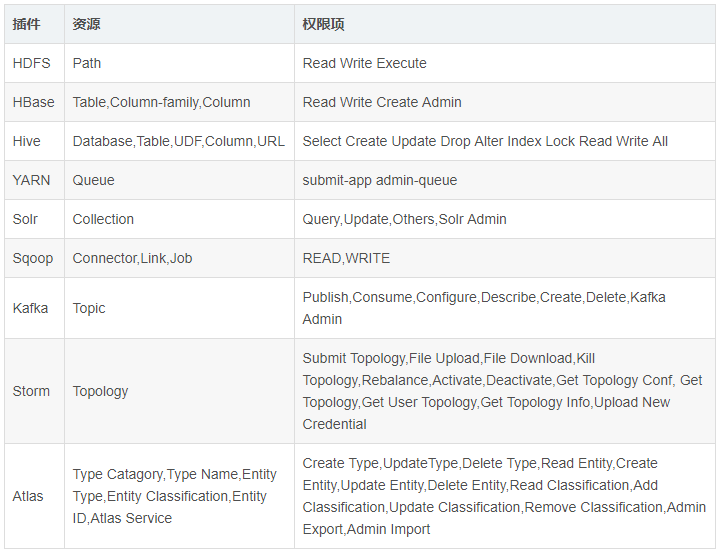

жЇГжЕФзщМўЃКHDFSЃЛYARNЃЛHBaseЃЛHiveЃЛSolrЃЛStormЃЛSqoopЃЛKafkaЃЛAtlasЃЛNifiЃЛKnoxЕШЁЃЦфжаHDFSжївЊЪЧЖдЮФМўЗУЮЪШЈЯоНјааЙмРэЃЌHBaseЖдгІБэЁЂСазхКЭСаЕФШЈЯоЙмРэЃЌHiveЖдгІБэЕФЪ§ОнПтЁЂБэКЭСаЕФШЈЯоЙмРэЁЂAtlasЖдгІРрБ№ЁЂдЊЪ§ОнЪЕЬхЁЂРраЭЁЂЪфШы/ЪфГіЕФШЈЯоЙмРэЁЃ

гХЕуЃКЬсЙЉСЫЯИСЃЖШМЖЃЈР§ШчhiveСаМЖБ№ЃЉЃЛЛљгкЗУЮЪВпТдЕФШЈЯоФЃаЭЃЛШЈЯоПижЦВхМўЪНЃЌЭГвЛЗНБуЕФВпТдЙмРэЃЛжЇГжЩѓМЦШежОЃЌПЩМЧТМИїжжВйзїЕФЩѓМЦШежОЃЌЬсЙЉЭГвЛЕФВщбЏНгПкКЭНчУцЃЛЗсИЛЕФHadoopЩњЬЌзщМўжЇГжЃЛжЇГжгыKerberosМЏГЩЃЛЬсЙЉREST

APIПЩЙЉЖўДЮПЊЗЂ

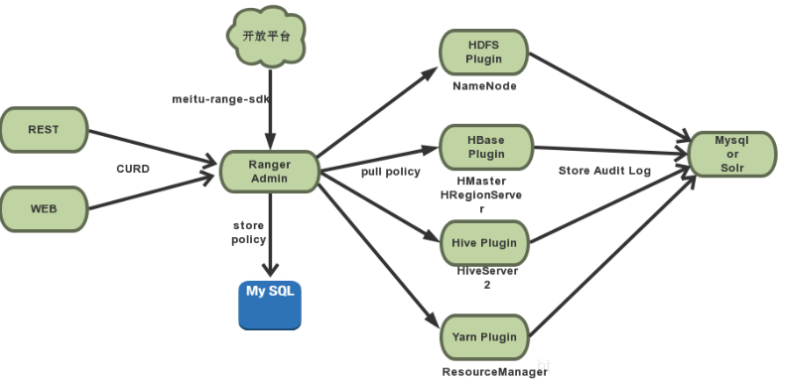

ЖўЁЂЛљБОМмЙЙ

гУЛЇПЩЭЈЙ§RangerЬсЙЉЕФWebНчУцвдAdminШЈЯоЕЧТМЬэМгШЈЯоПижЦServiceЗўЮёЃЌдкServiceжаЬэМгЪкШЈЕФВпТдPolicyЃЌЯЕЭГНЋPolicyДцШыMySQLЪ§ОнПтжаЃЌВЂдкБОЕиЭъГЩБИЗнЃЌЕБгУЛЇШЅЧыЧѓБЛЪкШЈЕФзщМўЪБЃЌЖдгІЕФзщМўpluginВхМўЛиШЅadminРШЁpolicyВЂЖдгІВпТдФкШнНјааЪкШЈЙмРэЃЌЗћКЯШЈЯодЪаэВйзїЗёдђОмОјгУЛЇЧыЧѓЃЛЭЌЪБећИіЙ§ГЬЃЈгУЛЇЕЧТМЁЂДДНЈЗўЮёВпТдЁЂВхМўЪкШЈЙмРэЃЉЖМВњЩњЩѓМЦШежОЃЌВЂДцДЂдкSolrжаЁЃ

Ш§ЁЂЛљБОзщМў

RangerжажївЊзщМўЃКRanger AdminЁЂRanger UserSyncЁЂPlugin

Ranger AdminЃК

жАд№ЃКЬсЙЉЖдВпТдЕФдіЩОИФВщВйзїЃЌВЂЬсЙЉWebUIКЭRestAPIНгПк

зщГЩЃКWeb UIЁЂREST APIЁЂЪ§ОнПт

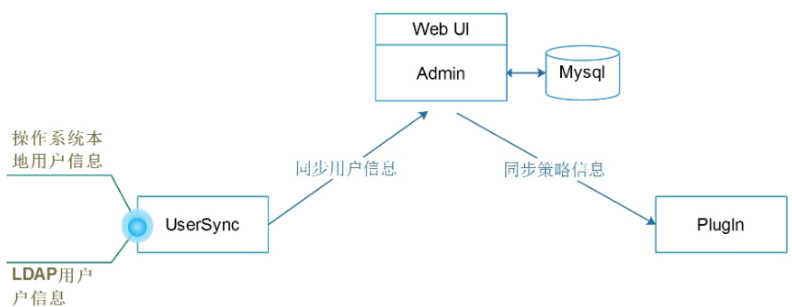

зїгУЃКНгЪеUserSyncНјГЬДЋЙ§РДЕФгУЛЇЁЂгУЛЇзщаХЯЂЃЌ ВЂНЋЫќУЧБЃДцЕНMySqlЪ§ОнПтжаЁЃЃЈетаЉгУЛЇаХЯЂдкХфжУШЈЯоВпТдЕФЪБКђашвЊЪЙгУЃЌМДЗжХфВпТдЕФЖдЯѓЃЉЃЛЬсЙЉДДНЈpolicyЕФНгПкЃЛЬсЙЉЭтВПRESTЯћЯЂЕФДІРэНгПкЃЈНчУцЩЯЕФвЛаЉCURDВйзїЃЉ

Ranger UserSyncЃК

жАд№ЃКЖЈЦкДгLDAP/Unix/FileжаМгдигУЛЇЃЌВЂЭЌВНИјRanger AdminЃЈRangerЕФгУЛЇЙмРэВЂВЛЭЌВНЃЌМДдкЯЕЭГЬэМгЕФгУЛЇВЂВЛФмСЂПЬЭЌВНЕНrangerжаЃЉ

Plugin

жАд№ЃКвдВхМўЕФаЮЪНМЏГЩЕНИїзщМўжаЃЌЖЈЦкДгRanger AdminРШЁВпТдЃЌВЂИљОнгУЛЇЗУЮЪжДааВпТдЃЌЧвЖЈЦкНЋЩѓМЦШежОМЧТМЕНSolrЁЃЪЕМЪЩЯЪЧИіЯпГЬЃЌЛсШЅЖСШЁВпТдЕФХфжУЮФМў

ОпЬхЕФЪЕЯжНгПкМћЯТБэ

ЦфгрзщМўЃКRanger TagsyncsЁЊЁЊЖЈЦкДгБъЧЉдД(ЭЈГЃЪЧAtlas)ЃЌЭЌВНБъЧЉаХЯЂЃЛRanger

KMSЁЊЁЊRanger Key Management ServiceЃЌЛљгкHadoop KMS ЗтзАЕФУидПЙмРэЗўЮё,жЇГжHDFSОВЬЌЪ§ОнМгУмЁЃ

ЫФЁЂШЈЯоФЃаЭМАЪЕЯж

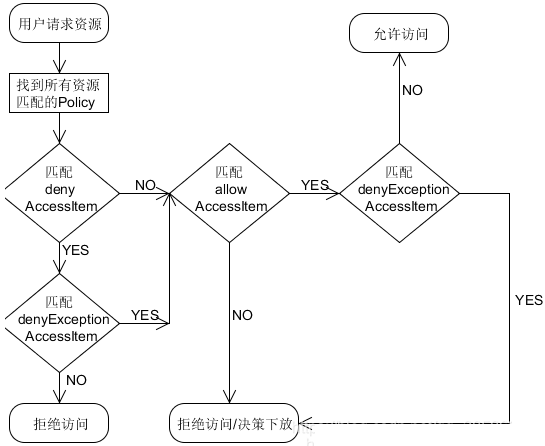

ШЈЯоФЃаЭЃКЖЈвхЁАгУЛЇ-ШЈЯо-зЪдДЁБЃЌЦфжагУЛЇЪЙгУUser/groupБэДяЃЌUserБэЪОЗУЮЪзЪдДЕФгУЛЇЃЌGroupБэЪОUserЫљЪєЕФгУЛЇзщЃЛШЈЯожївЊгЩ(AllowACL,

DenyACL)РДБэДя(Access Control List)ЃЌРрЫЦАзУћЕЅ&КкУћЕЅЃЌAllowACLгУРДУшЪідЪаэЗУЮЪЕФЧщПіЃЌDenyACLгУРДУшЪіОмОјЗУЮЪЕФЧщПі,ВЛЭЌЕФзщМўЖдгІЕФШЈЯоВЛвЛбљЃЛзЪдДЖдгкВЛЭЌзщМўЖдгІВЛЭЌЃЌОпЬхМћЯТБэЁЃ

ШЈЯоЪЕЯжЃК

AdminИКд№жИЖЈШЈЯоВпТдЗжХфЯргІЕФзЪдДИјЯргІЕФгУЛЇЛђзщЃЌДцДЂдкMySQLжаЃЛ

PluginИКд№ЖЈЦкДгRanger AdminРШЁВпТдВЂИљОнВпТджДааЗУЮЪОіВпЪїЭъГЩЪкШЈЙмРэЃЌзюКѓЪЕЪБМЧТМЗУЮЪЩѓМЦЃЈЪЕМЪАВзАВПЪ№pluginЪБЭЈЙ§hookЗНЪНЕїгУИїИізщМўЗўЮёДяЕНШЈЯоЙмРэ

ЃЉЃЛ

PluginАВзАЕФНкЕуИљОнВЛЭЌЕФзщМўгаЫљВЛЭЌЃЌОпЬхМћЯТБэЃЌ

ВпТдгХЯШМЖЃККкУћЕЅгХЯШгкАзУћЕЅЃЛКкУћЕЅХХГ§гХЯШгкКкУћЕЅЃЛАзУћЕЅХХГ§гХЯШгкАзУћЕЅЃЛ

ЮхЁЂШЈЯоЙмРэСїГЬ

вдRangerКЭHDFSМЏГЩЮЊР§ЃЌ

1.Ranger AdminДДНЈЗўЮёServiceЃЈЯрЕБгкwebЗўЮёжаЕФserviceЗтзАНгПкЃЉ

2.Ranger AdminЭЈЙ§ЗўЮёServiceДДНЈВпТдPolicyЃЈДцДЂгкmysqlЪ§ОнПтжаЃЉ

3.HDFS PluginЃЈЬсЧАЯТдиАВзАВПЪ№ЭъБЯЕФPluginЃЉВхМўРШЁВпТд

4.HDFS PluginВхМўЖдгУЛЇЗУЮЪЧыЧѓМјШЈЃЈШЈЯоРраЭдкmysqlЪ§ОнПтДцДЂЃЉ

5.HDFS PluginВхМўМЧТМЩѓМЦШежОAuditЃЈДцДЂдкSolrжаЃЉ

6.Ranger AdminВщПДЩѓМЦШежОAudit

|