1 �Ƽ��㰲ȫ����

����IDC��2009���������һ����鱨����ʾ���Ƽ���������ٵ�ǰ�����г���ս�ֱ�Ϊ����ȫ�ԡ��ȶ��Ժ����ܱ��֡���������ս����ͬ

IDC��2008����е��Ƽ��������������ȫһ�¡�2009��11�£�Forrester

Research��˾�ĵ�������ʾ����51%����С����ҵ��Ϊ��ȫ�Ժ���˽������������δʹ���Ʒ��������Ҫԭ���ɴ˿ɼ�����ȫ���ǿͻ�ѡ���Ƽ���ʱ����Ҫ�������ء�

�Ƽ����������û�����Ϣ��Դ�ĸ߶ȼ��У������İ�ȫ�¼���������Ҳ�ϴ�ͳӦ�ø߳��ܶࡣ��2009�꣬Google��Microsoft��

Amazon�ȹ�˾���Ƽ��������������ش���ϣ����³�ǧ����ͻ�����Ϣ�����ܵ�Ӱ�죬��һ���Ӿ���ҵ����Ƽ���Ӧ�ð�ȫ�ĵ��ǡ�

������˵���Ƽ��㼼����Ҫ�������°�ȫ���⡣

��1�����⻯��ȫ����

�������⻯�����Ŀ���չ�����ڼ�ǿ�ڻ�����ʩ��ƽ̨�����������ṩ���⻧�Ʒ����������Ȼ�����⻯����Ҳ��������°�ȫ���⣺

�� ��������ܵ��ƻ�����ô��Ҫ�������������Ŀͻ��˷������п��ܱ����ˣ�

�� ������������ܵ��ƻ�����ô�ͻ���Ҳ���ܵ���

�� ��Ҫ���Ͽͻ��˹��������������İ�ȫ����Ϊ��Щ�����п��ܱ�����֮ͽ������©����

�� ������������⣬��ô���е����������������⡣

��2�����ݼ��к�İ�ȫ����

�û������ݴ洢�����������紫��ȶ����Ƽ���ϵͳ�йء���������ؼ�����˽��Ϣ��ʧ����ȡ�����û���˵�����������ġ���α�֤�Ʒ����ṩ���ڲ��İ�ȫ�����ͷ��ʿ��ƻ��Ʒ��Ͽͻ��İ�ȫ�������ʵʩ��Ч�İ�ȫ��ƣ������ݲ������а�ȫ��أ���α����Ƽ��㻷���ж��û����������DZ�ڷ��ն���Ϊ�Ƽ��㻷�������ٵİ�ȫ��ս��

��3����ƽ̨����������

�û������ݺ�ҵ��Ӧ�ô����Ƽ���ϵͳ�У���ҵ�����̽��������Ƽ�������ṩ�����ṩ�ķ�����Է����̵���ƽ̨���������ԡ�SLA��IT���̡���ȫ���ԡ��¼������ͷ������������ս�����⣬������ϵͳ����ʱ����α�֤�û����ݵĿ��ٻָ�Ҳ��Ϊһ����Ҫ���⡣

��4����ƽ̨���ܹ���������

�Ƽ���ƽ̨�������û�����Ϣ��Դ�ĸ߶ȼ��У����׳�Ϊ�ڿ�����Ŀ�꣬���ھܾ�������ɵĺ�����ƻ��Խ������Գ�����ͳ����ҵ��Ӧ�û�����

��5�����ɷ���

�Ƽ���Ӧ�õ�����������Ϣ�����Դ���Ϣ������û����ݿ��ֲܷ��ڲ�ͬ����������ͬ���ң���������Ϣ��ȫ��ܵȷ�����ܴ��ڷ��ɲ�������ף�ͬʱ�������⻯�ȼ���������û�����������ģ�������ܵ��µ�˾��ȡ֤����Ҳ���ݺ��ӡ�

2 �Ƽ��㰲ȫ�ο�ģ��

��IT����Ͱ�ȫרҵ��ʿ���ӽdz�����������ͳһ�����һ�鹫�õġ����Ĵʻ��������Ƽ����ȫ�ܹ���Ӱ�죬�����ͳһ����ķ����У��Ʒ���ͼܹ����Ա����Ҳ���Ա�ӳ�䵽ij��������ȫ���ɲ������ơ���������������ܵ����Ҫ�صIJ���ģ����ȥ���������ϺϹ��Ա���

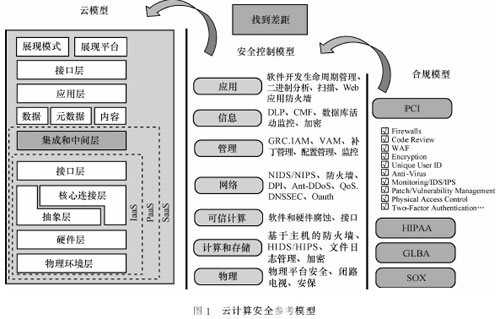

�Ƽ���ģ��֮��Ĺ�ϵ�������Զ��������Ƽ���İ�ȫ�dz��ؼ���IaaS��������ʩ�������������Ʒ���Ļ�����PaaS��ƽ̨������һ�㽨����IaaS֮�ϣ���SaaS������������һ���ֽ�����PaaS֮�ϣ�����֮��Ĺ�ϵ��ͼ1��ʾ��

IaaS�����˴ӻ����豸��Ӳ��ƽ̨�����еĻ�����ʩ��Դ���档PaaSλ��IaaS֮�ϣ�������һ������������Ӧ�ÿ������м�������Լ����ݿ⡢��Ϣ�Ͷ��еȹ��ܼ��ɡ�PaaS������������ƽ̨֮�Ͽ���Ӧ�ã������ı�����Ժ�����PaaS֧���ṩ��SaaSλ�ڵײ��IaaS��PaaS֮�ϣ��ܹ��ṩ���������л��������Խ����������û����飬�������ݡ�չ�֡�Ӧ�ú���������

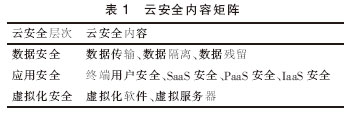

�ư�ȫ�ܹ���һ���ؼ��ص����Ʒ����ṩ�����ڵĵȼ�Խ�ͣ��Ʒ����û��Լ���Ҫ�е��İ�ȫ��������ְ���Խ�ࡣ������Ƽ��㰲ȫ�����е����ݰ�ȫ��Ӧ�ð�ȫ�����⻯��ȫ�����⣨����1����Ӧ�Բ��Ժͼ��������ص������

3 �Ƽ��㰲ȫ�ؼ�����

3.1 ���ݰ�ȫ

���û����Ʒ����ṩ��Ӧ�������ݶ�ʧ�ͱ��ԣ�����ʹ�������Ƽ���ķ���ģʽ��SaaS/PaaS/IaaS�������ݰ�ȫ�����Խ��Խ��Ҫ������������ݴ��䰲ȫ�����ݸ�������ݲ����ȷ���չ�����ۡ�

��1�����ݴ��䰲ȫ

��ʹ�ù�����ʱ�����ڴ����е�����������в�Dz����ü����㷨��ͨ��Internet�������ݣ����õĴ���Э��ҲҪ�ܱ�֤���ݵ������ԡ�������ü������ݺ�ʹ�÷ǰ�ȫ����Э��ķ���Ҳ���Դﵽ���ܵ�Ŀ�ģ�������֤���ݵ������ԡ�

��2�����ݸ���

���ܴ����ϵ����ݻ��������ݿ��е����ݺ���Ҫ����ֹ�����ݣ��������������ֹ������Ʒ����ṩ�̡�������ھӡ��⻧����ijЩ����Ӧ�õ����á����Ǿ�ֹ���ݼ��ܱȽϸ��ӣ������ʹ�ü洢������г��ڵĵ����洢���û����������Լ������ݺ������ĵ������ݴ洢�������ǿ��еġ����Ƕ���PaaS����

SaaSӦ����˵�������Dz��ܱ����ܣ���Ϊ���ܹ������ݻ������������������ĿǰΪֹ��û�п����õ��㷨ʵ������ȫ���ܡ�

PaaS��SaaSӦ��Ϊ��ʵ�ֿ���չ�������ԡ������Լ�����Ч�ʵȷ���ġ������ԡ������������ö��⻧ģʽ����˱��Ƽ���Ӧ�����õ����ݻ�������û������ݻ�ϴ洢����Google��BigTable������Ȼ�Ƽ���Ӧ�������֮���Ѳ������硰���ݱ�ǡ��ȼ����Է��Ƿ����ʻ�����ݣ�����ͨ��Ӧ�ó����©�����Ƿ����ʻ��ǻᷢ�����������İ�������2009��3�·����Ĺȸ��ļ��Ƿ���������Ȼ��Щ�Ʒ����ṩ������������Ӧ�ó����Ӧ�õ�����Ӧ�ó���İ�ȫ��֤����ǿӦ�ó���ȫ�������ھ����Կ��ǣ���ʵ�ֵ��⻧ר������ƽ̨�����Ωһ���е�ѡ����Dz�Ҫ���κ���Ҫ�Ļ������е����ݷŵ��������С�

��3�����ݲ���

���ݲ����������ڱ���ij����ʽ���������������������֣��洢���ʱ��������������һЩ��������ʹ�����ܹ����ؽ������Ƽ��㻷���У����ݲ������п��ܻ�����й¶������Ϣ������Ʒ����ṩ��Ӧ�������û���֤�������Ϣ���ڵĴ洢�ռ䱻�ͷŻ��ٷ�����������û�ǰ�õ���ȫ�����������Щ��Ϣ�Ǵ����Ӳ���ϻ������ڴ��С��Ʒ����ṩ��Ӧ��֤ϵͳ�ڵ��ļ���Ŀ¼�����ݿ��¼����Դ���ڵĴ洢�ռ䱻�ͷŻ����·�����������û�ǰ�õ���ȫ�����

3.2 Ӧ�ð�ȫ

�����ƻ���������ԡ��������Լ����ڿ����Ե����ԣ���Ӧ�ð�ȫ�����˺ܶ���ս���ṩ�����������ϲ����WebӦ�ó���Ӧ����ֿ������Ի���������в��

��1���ն��û���ȫ

����ʹ���Ʒ�����û���Ӧ�ñ�֤�Լ�������İ�ȫ�����û����ն��ϲ���ȫ���������������������������������˷���ǽ�Լ�IPS���͵�������Ŀǰ��������Ѿ��ձ��Ϊ�Ʒ���Ӧ�õĿͻ��ˣ������ҵ������еĻ������������������ش�������©������Щ����©���Ӵ����ն��û��������ķ��գ��Ӷ�Ӱ���Ƽ���Ӧ�õİ�ȫ��������û�Ӧ�ò�ȡ��Ҫ��ʩ������������ܹ��������ƻ�����ʵ�ֶ˵��˵İ�ȫ�����û�Ӧʹ���Զ����¹��ܣ������������������¹�����

�������⻯�����Ĺ㷺Ӧ�ã������û�����ϲ���������ʼDZ�������ʹ������������ֹ�����������˽�£�������ʹ��VMware Player�����ж���ϵͳ������ʹ��Linux��Ϊ����ϵͳ����ͨ����Щ�����������û�дﵽ����������Щϵͳ����¶�������ϸ����ױ��ڿ����ó�Ϊ��å�������������ҵ�ͻ���Ӧ�ô��ƶ��Ϲ涨�����Ƽ���Ӧ�õ�PC����ֹ��װ����������Ҷ�PC�����ж��ڼ�顣

��2��SaaSӦ�ð�ȫ

SaaSӦ���ṩ���û���������ʹ�÷������������ƻ�����ʩ֮�ϵ�Ӧ�ã��û�ʹ�ø��ֿͻ����豸ͨ�������������Ӧ�á��û�������������Ƶײ���ƻ�����ʩ�������硢������������ϵͳ���洢�������е�����Ӧ��������������ijЩ�����û�������Ӧ�������SaaSģʽ�������ṩ�̹�����ά������Ӧ�ã����SaaS�ṩ��Ӧ����ȵ�ȷ���ṩ���ͻ���Ӧ�ó��������İ�ȫ���ͻ�ͨ��ֻ�踺�������İ�ȫ����,�����û��ͷ��ʹ���������ѡ��SaaS�ṩ���ر���Ҫ���أ�Ŀǰ�����ṩ������ͨ���������Ǹ��ݱ���Э�飬Ҫ���ṩ���ṩ�йذ�ȫʵ������Ϣ������ϢӦ������ơ��ܹ����������ں����Ӧ�ó���ȫ���Ժͷ�����������Щ�ͻ��������������ȫ���̽��������ԣ��ںа�ȫ���ԣ����Ի�ø�Ϊ��ʵ�İ�ȫ��Ϣ������������ͨ�����úܸ߶���Ҳ���������ṩ�̶�ͬ�����ֲ��ԡ�

����һ����Ҫ�ر�ע����ǣ�SaaS�ṩ���ṩ��������֤�ͷ��ʿ��ƹ��ܣ�ͨ����������ǿͻ�������Ϣ����Ωһ�İ�ȫ���ƴ�ʩ���������������ȸ趼���ṩ����Web�Ĺ����û����档�����û����Է��ɶ�ȡ��д��Ȩ�������û���Ȼ�������Ȩ�������ܿ��ܲ��Ƚ���ϸ���ȷ��ʿ��ܻ������㣬Ҳ���ܲ�������֯�ķ��ʿ��Ʊ���

�û�Ӧ�þ����˽����ض����ʿ��ƻ��ƣ�����ȡ��Ҫ���裬���������е����ݣ�Ӧʵʩ��С����Ȩ���ʹ�������������в��Ӧ�ð�ȫ���ڲ����ء�

�����а�ȫ�������Ӧ�ö���Ҫ�û���¼�������లȫ���ƿ���߷��ʰ�ȫ�ԣ�����˵ͨ��֤�����ܿ�������Ϊ���õķ����ǿ����õ��û��������롣���ʹ��ǿ����С�����루����Ҫ�ij��Ⱥ��ַ������̣��Ͳ���������������ڣ���ʷ�����ݵ�������ʧЧ������ǡǡ�ǹ��������Ϣ����ѡ�������Ӷ����ױ��µ����롣����Ʒ����ṩ��Ӧ�ܹ��ṩ��ǿ�����룻���������룬ʱ�䳤�ȱ���������ݵ����г̶ȣ�����ʹ�þ�����ȿ�ѡ���ܡ�

��Ŀǰ��SaaSӦ���У��ṩ�̽��ͻ����ݣ��ṹ���ͷǽṹ�����ݣ���ϴ洢���ձ��������ͨ��Ωһ�Ŀͻ���ʶ������Ӧ���е���ִ�в����ʵ�ֿͻ��������ϵĸ��룬���ǵ��Ʒ����ṩ�̵�Ӧ������ʱ�����ܻ�������ָ�����Ӧ�ò�ִ�й����б�ô�������ˣ��ͻ�Ӧ�˽�SaaS�ṩ��ʹ�õ��������ݴ洢�ܹ���Ԥ�����ƣ��Ա�֤���⻧��һ�����������Ҫ�ĸ��롣SaaS�ṩ��Ӧ���������������������ڼ�ǿ��������ȫ���ϵĴ�ʩ��

��3��PaaSӦ�ð�ȫ

PaaS���ṩ���û������������ƻ�����ʩ֮�ϲ����û�������ɹ���Ӧ�ã���ЩӦ��ʹ�÷�����֧�ֵı�����Ի߿������û�������������Ƶײ���ƻ�����ʩ���������硢������������ϵͳ��洢�ȣ����ǿ��Կ��Ʋ����Ӧ���Լ�Ӧ��������ij���������á�PaaSӦ�ð�ȫ����������Σ�PaaSƽ̨�����İ�ȫ���ͻ�������PaaSƽ̨��Ӧ�õİ�ȫ��

SSL�Ǵ�����ư�ȫӦ�õĻ�����Ŀǰ�ڶ�ڿ����������о�SSL������SSL�ڲ��õĽ�������Ϊһ����Ҫ�IJ�������ý�顣PaaS�ṩ�̱�������ǰ�����ƣ�����ȡ���ܵİ취������SSL����������Ӧ�ñ���¶��Ĭ�Ϲ���֮�¡��û�����Ҫȷ���Լ���һ�����������Ŀ����Ӧ���ṩ��ָ���½�����ȷӦ�����û�����ò�������ʱȷ��SSL�����ͱ�������ܹ�Ѹ�ٷ������á�

PaaS�ṩ��ͨ�����Ḻ��ƽ̨����������������İ�ȫ�����PaaSӦ��ʹ���˵�����Ӧ�á������Web������ô������Ӧ���ṩ������Ҫ������Щ����İ�ȫ������û���Ҫ�˽��Լ���Ӧ�õ����������ĸ������ڲ��õ�����Ӧ�á������Web�����������û�Ӧ�Ե�����Ӧ���ṩ��������������Ŀǰ���Ʒ����ṩ�̽��ƽ̨�İ�ȫʹ����Ϣ�ᱻ�ڿ����ö��ܾ�������������ˣ��ͻ�Ӧ�����ܵ�Ҫ���Ʒ����ṩ��������Ϣ���������ڷ��������Ͱ�ȫ������

�ڶ��⻧PaaS�ķ���ģʽ�У�����ĵİ�ȫԭ����Ƕ��⻧Ӧ�ø��롣���û�Ӧȷ���Լ�������ֻ�����Լ�����ҵ�û���Ӧ�ó�����ʡ��ṩ��ά��

PaaSƽ̨��������İ�ȫ���ڶ��⻧ģʽ�±����ṩ��ɳ�С��ܹ���ƽ̨��������ġ�ɳ�С����Կ��Լ���ά���ͻ�������PaaSƽ̨��Ӧ�õı����Ժ������ԡ��Ʒ����ṩ�̸������µij���ȱ�ݺ�©�����Ա�����Щȱ�ݺ�©������������PaaSƽ̨�ʹ��ơ�ɳ�С��ܹ���

���û������Ӧ�ð�ȫ��ҪPaaSӦ�ÿ�������ϣ�������Ա��Ҫ��Ϥƽ̨��API���������ִ�еİ�ȫ��������ģ�顣������Ա������Ϥƽ̨�ض��İ�ȫ���ԣ���Щ���Ա���װ�ɰ�ȫ�����Web��������Աͨ��������Щ��ȫ�����Web����ʵ����Ӧ����������֤����Ȩ����������PaaS��API

��ƣ�Ŀǰû�б����ã�����Ƽ���İ�ȫ�������Ƽ���Ӧ�ÿ���ֲ�Դ��������Թ����ĺ����

PaaSӦ�û����������ò�������в�����ƻ����ܹ�������Ӧ��ʱ��Ӧ����Ĭ�������°�ȫ���еĸ��ʼ���Ϊ�㡣��ˣ��û�����Ҫ�����¾��Ǹı�Ӧ�õ�Ĭ�ϰ�װ���ã���Ҫ��ϤӦ�õİ�ȫ�������̡�

��4��IaaSӦ�ð�ȫ

IaaS���ṩ�̣���������ѷEC2��GoGrid�ȣ����ͻ���������ϲ����Ӧ�ÿ�����һ���ں��ӣ�IaaS�ṩ����ȫ��֪���ͻ�Ӧ�õĹ�������ά���ͻ���Ӧ�ó�����������棬���������ں���ƽ̨�ϣ����ɿͻ������������˿ͻ�����������֮��Ӧ�ð�ȫ��ȫ�����Σ��ͻ���Ӧ����IaaS�ṩ�̵�Ӧ�ð�ȫ������

3.3 ���⻯��ȫ

�������⻯�������Ƽ�������ķ�����Ҫ���������棺һ�������⻯�����İ�ȫ����һ��ʹ�����⻯����������������İ�ȫ��

��1�����⻯������ȫ

��������ֱ�Ӳ��������֮�ϣ��ṩ�ܹ����������к����������������������ʵ�����⻯�ķ�����ֹһ�֣�ʵ���ϣ��м��ַ���������ͨ����ͬ��εij�����ʵ����ͬ�Ľ���������ϵͳ�����⻯��ȫ���⻯������⻯����IaaS��ƽ̨�У��������Ŀͻ����ط��ʴ������㣬����ȫӦ�����Ʒ����ṩ����������

�������⻯�������DZ�֤�ͻ���������ڶ��⻧��������������Ҫ��Σ�����ʹ�ͻ���һ̨������ϰ�ȫ��ͬʱ���ж������ϵͳ�����Ա����ϸ������κ�δ����Ȩ���û��������⻯�����㡣�Ʒ����ṩ��Ӧ������Ҫ�İ�ȫ���ƴ�ʩ�����ƶ���Hypervisor��������ʽ�����⻯��ε������������ʿ��ơ�

���⻯��������ԺͿ����Զ��ڱ�֤�������⻯���������Ĺ����Ƶ������ԺͿ�����������Ҫ��Ҳ����ؼ��ġ�һ����©�������⻯�����ᱩ¶���е�ҵ���������������ߡ�

��2�������������ȫ

���������λ�����⻯����֮�ϣ����������������İ�ȫԭ����ʵ��Ҳ���Ա����õ�����������ϣ���ȻҲ��Ҫ���������������ص㡣���潫��������ѡ�������������ȫ���ճ�����������������������ȫ���в�����

Ӧѡ�����TPM��ȫģ���������������TPM��ȫģ��������������������ʱ����û����룬����������뼰�û�����Hash���в��ԣ��Ͳ������������������������ˣ������½����û���˵��ѡ����Щ���ܵ���������������Ϊ�����Ӧ���Ǻ��б�Ҫ�ġ�����п��ܣ�Ӧʹ���µĴ��ж�˵Ĵ���������֧�����⼼����CPU������ܱ�֤CPU֮����������룬��������లȫ���⡣

��װ���������ʱ��ӦΪÿ̨�������������һ��������Ӳ�̷������Ա㽫�����������֮������ϸ��뿪�������������ϵͳ��Ӧ��װ���������ķ���ǽ��ɱ��������IPS��IDS���Լ���־��¼�ͻָ��������Ա㽫��������룬����������ȫ������ʩһ�ɶ��η�����ϵ��

����ÿ̨���������Ӧͨ��VLAN�Ͳ�ͬ��IP���εķ�ʽ���������롣����Ҫ�ͨ�ŵ����������֮�����������Ӧ��ͨ��VPN�ķ�ʽ�����У��Ա�������֮�����紫��İ�ȫ��ʵʩ��Ӧ�ı��ݲ��ԣ��������ǵ������ļ���������ļ������е���Ҫ���ݶ�Ҫ���б��ݣ�����Ҳ���밴һ������ı��ݼƻ������У�Ӧ������������������������ݷ�ʽ��

�ڷ���ǽ�У�������ÿ̨�������������Ӧ�İ�ȫ���ã���һ�������ǽ��б������롣���������İ�ȫ���Լ��뵽ϵͳ�İ�ȫ���Ե��У�����������������ȫ���Եķ�ʽ���Եȡ�

����ά�ĽǶ��������������������ϵͳ��Ӧ�����һ̨����������һ���ض�������ϵͳ��ȫ�ӹ̣�����ϵͳ������Ӧ�ó��������������еķ����ŵĶ˿ڵȡ�ͬʱ�ϸ����������������������������������ֹ�����������������������������������������Ҫ�������������ӻ����ļ���Ӧ��ʹ�� VPN��ʽ���У��Է�ֹ����ij̨��������������ƺ�Ӱ�������������ļ�����ҲӦ��ʹ�ü��ܵ������ļ�ϵͳ��ʽ���С���Ҫ�ر�ע�������İ�ȫ��������������Ӱ�������ȶ��Ͱ�ȫ�Ե����أ���ֹ���������ľ���������ͺڿ͵Ĺ�������Ϊһ�����������ܵ��ֺ����������������е�����������������ٰ�ȫ��в������ֱ��ֹͣ���С�

�����������������״̬�������ܵļ�أ�ʵʱ��ظ���������е�ϵͳ��־�ͷ���ǽ��־���Դ������ִ��ڵİ�ȫ�������Բ���Ҫ���е������Ӧ�������رա�

4 �Ƽ��㰲ȫ��״

�Ƽ���Ӧ�ð�ȫ�о�Ŀǰ�������Σ�ҵ����δ�γ���ر���Ŀǰ��Ҫ���о���֯��Ҫ����CSA��cloud

security alliance���ư�ȫ���ˣ���CAM��common assurance metric �C beyond the cloud���������̳��

Ϊ�ƶ��Ƽ���Ӧ�ð�ȫ���о�������Э����չ��ҵ���ҹ�˾��2008��12�����ϳ�����CSA������֯��һ����Ӯ����֯��ּ���ƹ��Ƽ���Ӧ�ð�ȫ�����ʵ������Ϊ�û��ṩ�Ƽ��㷽��İ�ȫָ����CSA��2009��12��17�շ����ġ��Ƽ��㰲ȫָ�ϡ��������ܽ����Ƽ���ļ����ܹ�ģ�͡���ȫ����ģ���Լ���غϹ�ģ��֮���ӳ���ϵ�����Ƽ����û��ǶȲ����˿��ܴ��ڵ���ҵ��������ȫ��в�Լ��Ƽ���ȡ�İ�ȫ��ʩ��Ŀǰ�Ѿ���Խ��Խ���IT��ҵ����ȫ���̺͵�����Ӫ�̼��뵽����֯��

���⣬ŷ��������Ϣ��ȫ�֣�ENISA����CSA���Ϸ�����CAM��Ŀ��CAM��Ŀ���з�Ŀ���ǿ���һ���ۡ��������IJ����������ͻ������ͱȽ��Ƽ�������ṩ�̰�ȫ���е�ˮƽ��CAM�ƻ���2010���������ݼܹ���������ȫ��

�����Ʒ����ṩ�̣���Amazon��IBM��Microsoft�ȷ��������������Ӧ���Ƽ��㰲ȫ�����������Ҫͨ������������֤����ȫ��顢���ݼ��ܡ�ϵͳ����ȼ����������ֶ�������Ƽ���ҵ��ƽ̨�Ľ�׳�ԡ����������Ժ��û����ݵİ�ȫ�ԡ����⣬�ڵ�����Ӫ����VerizonҲ�Ѿ��Ƴ����ư�ȫ��ɫ����

��ITɱ����ҵ�У��ư�ȫ�ĸ���������䷢չѸ�٣����ǡ����ơ�����˹����MCAFEE��SYMANTEC������Ƽ���PANDA����ɽ��

360��ȫ��ʿ������������ȫ���ֵȶ��Ƴ����ư�ȫ������������ǻ����ư�ȫ���Կ�����2009��Ʒ��ÿ�������������ľ������������1��8�ո��Ǵﵽ��

765����Ρ����ƿƼ��ư�ȫ�Ѿ���ȫ������5���������ģ��������߷���������Ϥ���ư�ȫ����֧��ƽ��ÿ��55���������ѯ��ÿ���ռ�����2.5�ڸ����������Ͽ��һ�������ʾͿ��Դﵽ99%�������ư�ȫ�����ƿƼ�����ÿ����ϵIJ�����Ⱦ��ߴ�1

000���

���Ͽ�֪��Ŀǰ���ư�ȫ��Ʒ��Ҫ�����ڴ�ͳ��ITɱ���������̣����ƷҲ��Ҫ������Ӧ�õİ�ȫ����Ҫʵ���ư�ȫָ���ж���Ĺؼ�����İ�ȫ���ϣ�����Ҫ��ƽ̨�ṩ�̣�ϵͳ�����̣��Ʒ����ṩ�̣�ɱ���������̵ȵĹ�ͬŬ����

-

|